「労働節」明けで詐欺メールが復活?! 大型連休中は少なかったフィッシング詐欺メールも今秋になり息を吹き返してきました。

これは、フィッシング詐欺メールの一大生産地でもある中国もちょうどこの時期が

「労働節」と言う大型連休に重なったためであることが考えられます。

そりゃいくら詐欺師と言えども人がお休みの時は自分も休みたいでしょうからね。(笑)

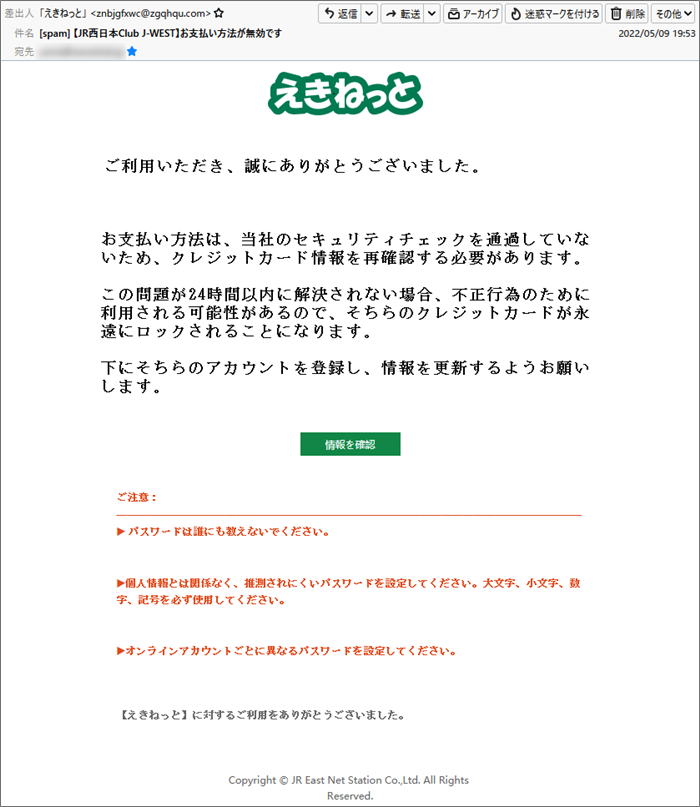

そうだ、確か旧正月である「春節」の時期も半減していたことが記憶に新しいところです。 さて、今朝1つ目のメールは「JR西日本Club J-WEST」に成りすましたフィッシング詐欺メール。

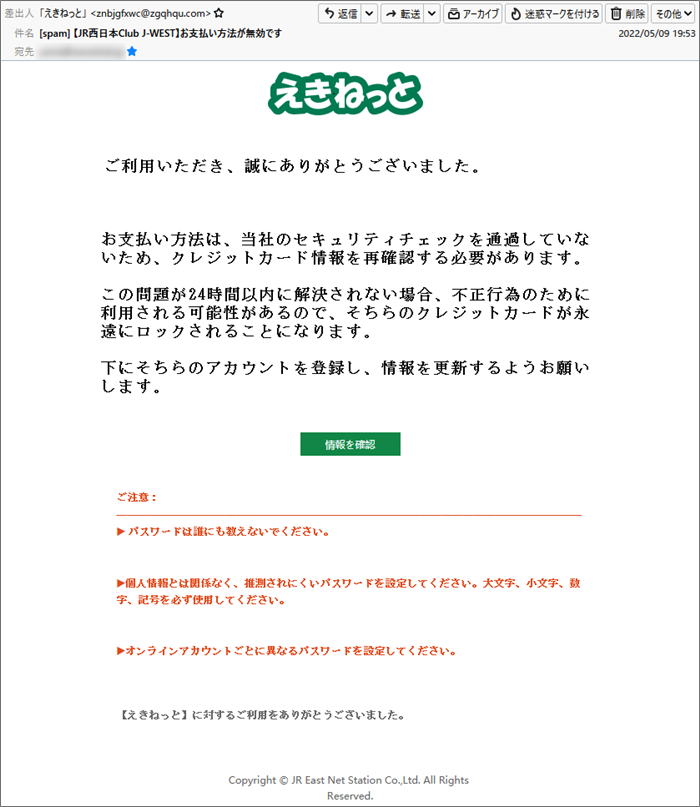

今回は「第三者不正利用」ではなく、支払方法に登録してるクレジットカードが

セキュリティーチェックを通過できなかったので、その情報を更新しろと言った内容が書かれています。 では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] 【JR西日本Club J-WEST】お支払い方法が無効です」

これって「JR西日本Club J-WEST」からのメールですよね?

でも本文にでかでかと「えきねっと」と書かれていますが、「えきねっと」ってJR東日本が

運営ですが…

もしやまたコピペミスですか?(笑) この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「「えきねっと」 <znbjgfxwc@zgqhqu.com>」

ありゃりゃ、ここにもはっきりと「えきねっと」と書かれていますね…(;^_^A

「えきねっと」さんだとすれば、れっきとした”eki-net.com”ってドメインをお持ちです。

それに「JR西日本Club J-WEST」だとしても”jr-odekake.net”ってドメインが有りますから

わざわざ”zgqhqu.com”なんて奇妙なドメインを使ったメールアドレスで

大切なユーザーにメールを送るなんて絶対にあり得ません!

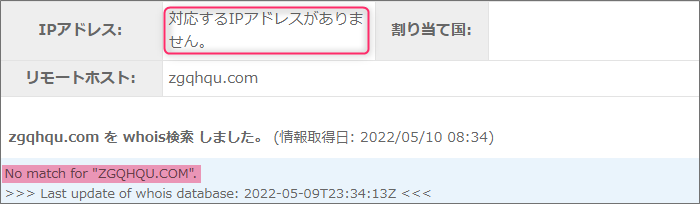

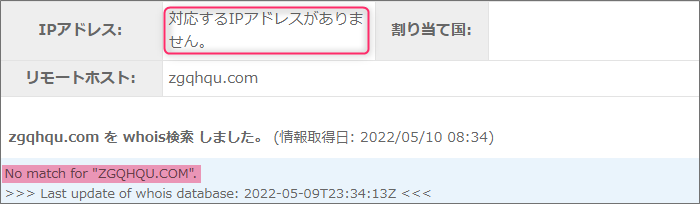

存在しないドメインでメールって送れる?? では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<znbjgfxwc@zgqhqu.com>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<20220509185335230665@zgqhqu.com>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from zgqhqu.com (unknown [42.6.177.45])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”zgqhqu.com”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

あれまぁ…

そんなドメインは無いって言われちゃった。。。(^▽^;)

じゃアドレス偽装じゃん。

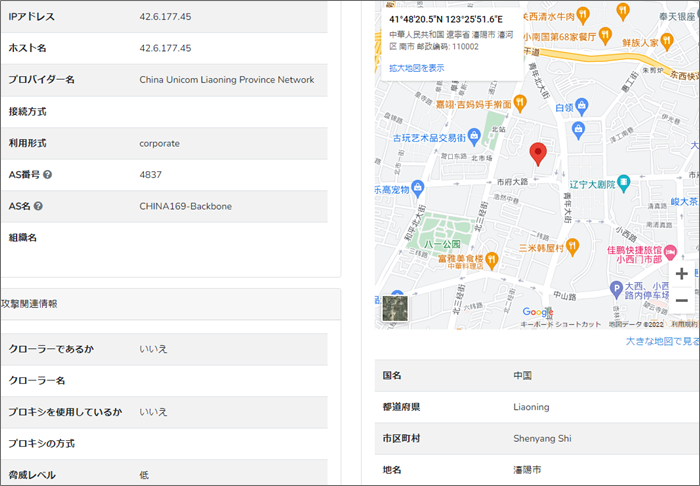

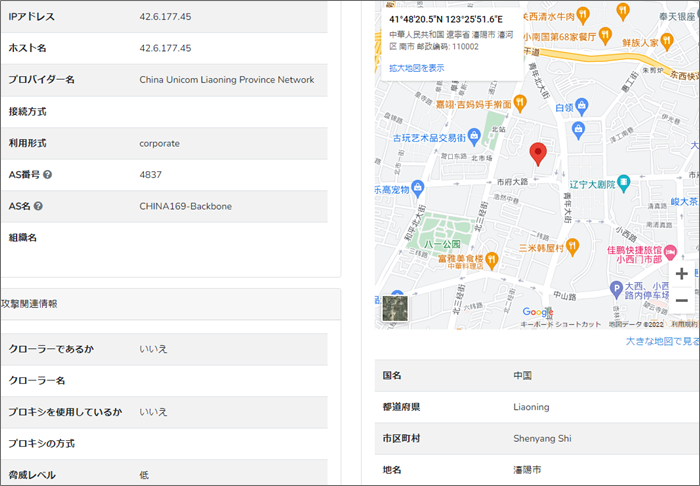

しっかり罪を償っていただきましょう! ”Received”のIPアドレス”42.6.177.45”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられたのは、「中国遼寧省瀋陽市(りょうねいしょうしんようし)」付近です。

かなりおおよその位置ですが、この場所、最近よく出てきますね。

メールサーバーの位置を天安門広場東側からこちらに移動したのでしょうか?

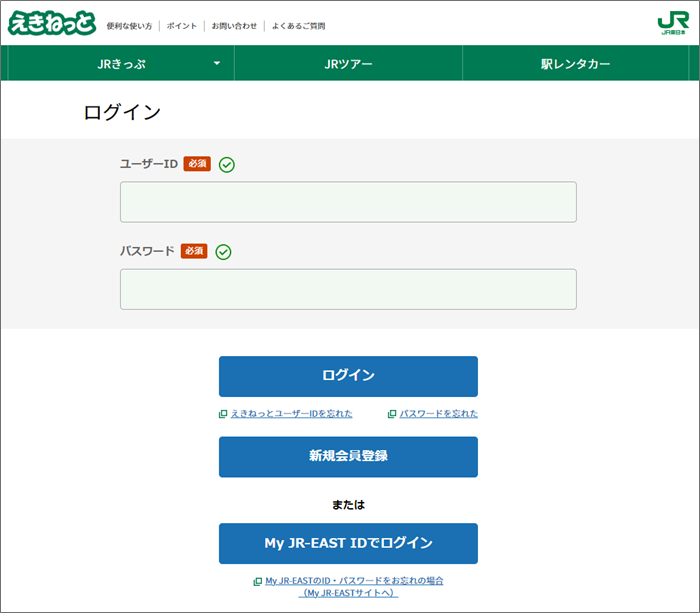

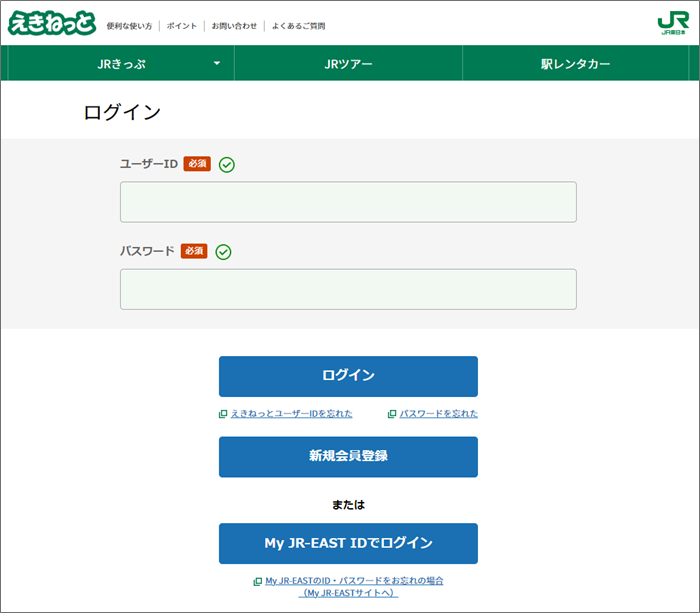

開いたのは「Club J-WEST」ではなく「えきねっと」 では引き続き本文。 | ご利用いただき、誠にありがとうございました。 お支払い方法は、当社のセキュリティチェックを通過していないため、

クレジットカード情報を再確認する必要があります。 この問題が24時間以内に解決されない場合、不正行為のために利用される可能性があるので、

そちらのクレジットカードが永遠にロックされることになります。 下にそちらのアカウントを登録し、情報を更新するようお願いします。 | 詐欺メールでちょいちょい見かけるんですが、なぜ冒頭のお礼が「誠にありがとうございました」と

過去形なんでしょうね?(笑) このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「情報を確認」って書かれたところに張られていて、リンク先の

URLがこちらです。

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

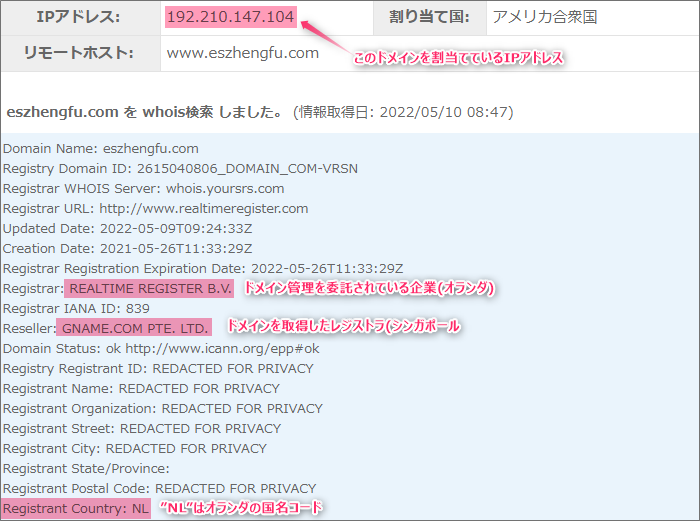

このように既に危険サイトと認識されており、カテゴリは「詐欺サイト」と書かれています。 このURLで使われているドメインは”www.eszhengfu.com”

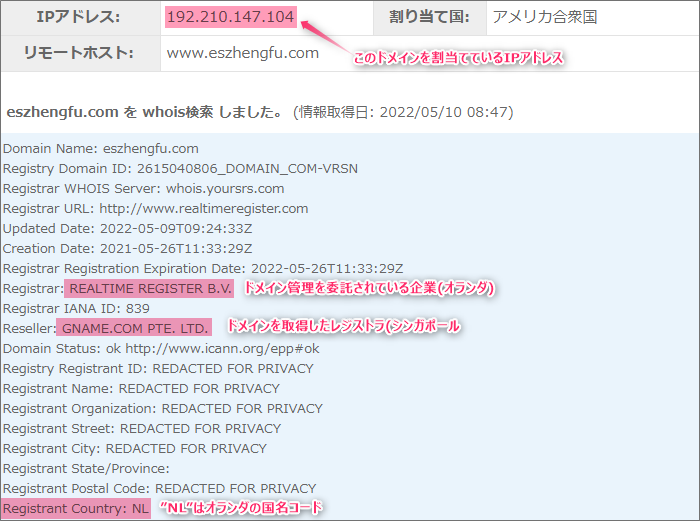

このドメインにまつわる情報を取得してみます。

殆どがプライバシー保護されていますね。

どうやら持ち主は、オランダの方。

ドメインの取得先と管理運営会社は図に書き込んでおきました。 このドメインを割当てているIPアドレスは”192.210.147.104”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは「カナダ・ハミルトン」付近。

もちろんおおよその位置ですが、ここも最近よく見かける場所。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険と言われると見に行きたくなるのが人情と言うもの。

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

最近はもう見慣れた感のある「えきねっと」のログインページです。

もちろん詐欺サイトですから絶対にログインしないでください!! あっ、忘れかけていましたが、結局は「JR西日本Club J-WEST」のサイトじゃないんだ(爆)

まとめ このメール、件名を「えきねっと」に書き換えるのを忘れたのでしょうかね?

一番大事な部分なのにね…

結局終始「えきねっと」でした(笑)

フッターの Copyright 部にも「JR East Net Station Co.,Ltd」(JR東日本)と書いてあるし。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |