度定番の第三者不正利用の疑い 土曜だろうが日曜だろうかお構いなし。

au PAYにAmazon、TS CUBIC CARD、えきねっとにメルカリと実に様々なフィッシング詐欺メールが

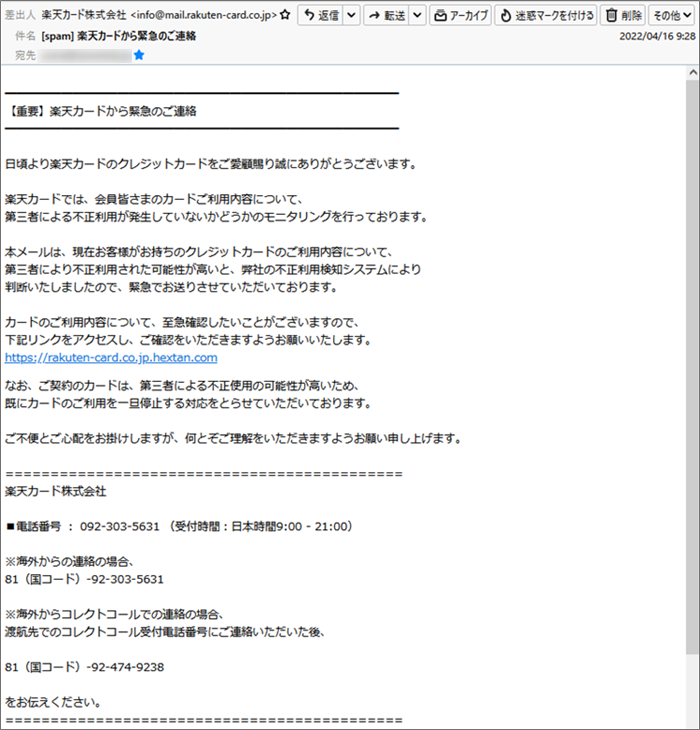

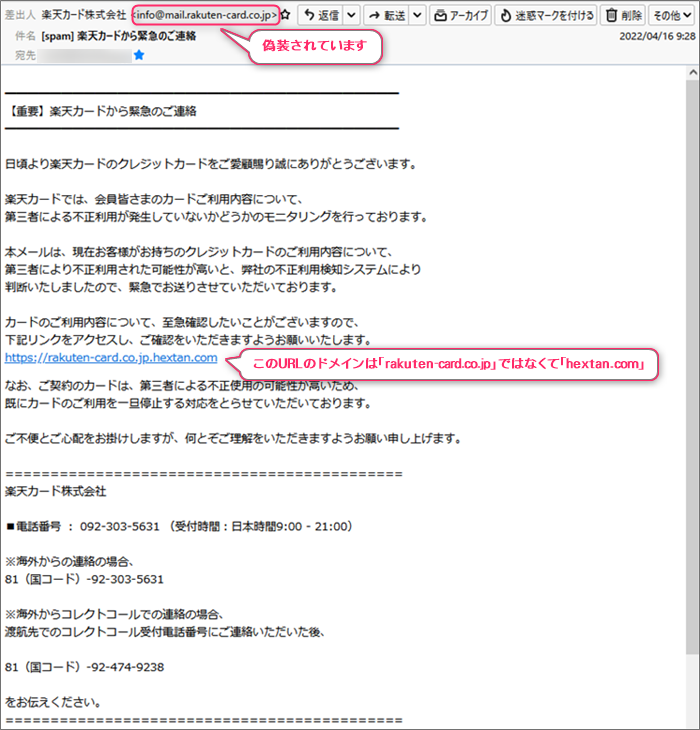

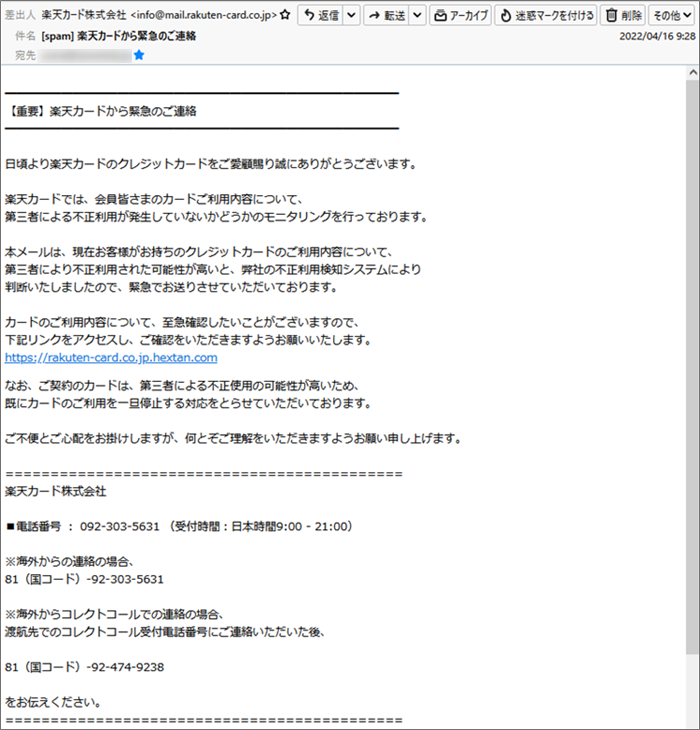

到着しています。 そんな中から、今回は楽天カードに成りすましたこのメールをご紹介しようと思います。

書かれているのは、度定番の第三者不正利用の疑い。

では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] 楽天カードから緊急のご連絡」

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「楽天カード株式会社 <info@mail.rakuten-card.co.jp>」

「」さんには、れっきとした””ってドメインをお持ちです。

それなのにこのような””なんて中国のトップレベルドメインを使った

メールアドレスで大切なユーザーにメールを送るなんて絶対にあり得ません! ”rakuten-card.co.jp”は確かに「楽天カード」のドメインですが、件名の”[spam]”と付いているので

全く信じられませんね。

その辺りを含め、次の項で見ていくことにしましょう。

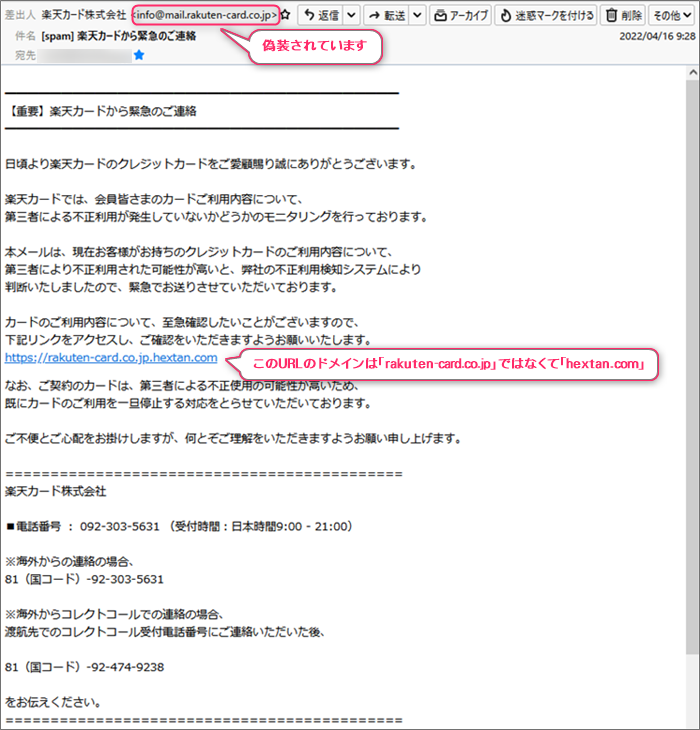

偽装の上にさらに偽装 では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<clrn@kwxxftwtxm.biz>」 なんだ、つまんないな…もうバレちゃったじゃん偽装が。(笑)

”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されます。 | | Message-ID:「<DA8C718867582BE7550120FF5FF276D4@kwxxftwtxm.biz>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from kwxxftwtxm.biz (unknown [164.70.87.73])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

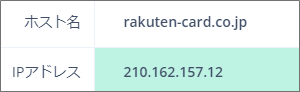

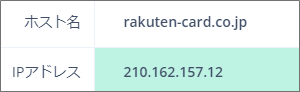

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”rakuten-card.co.jp”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

結果は見えていますが、一応…

”210.162.157.12”がこのドメインを割当てているIPアドレス。

”Received”に書かれているのが”164.70.87.73”ですから全く異なるので、この方はやはり

アドレス偽装。

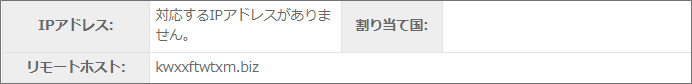

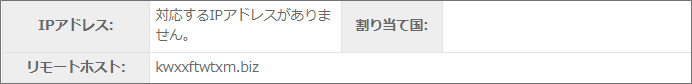

しっかり罪を償っていただきましょう! 因みに「フィールド御三家」に書かれていたこのドメイン”kwxxftwtxm.biz”は

調べてみると、現在は使われていないドメインであることが判明。

このドメインもウソだったことになります。

そこまで偽装しなくてもいいと思うんですが…

”Received”のIPアドレス”164.70.87.73”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられたのは、「東京都千代田区内神田」付近です。

プロバイダー名には「NTT PC Communications」とありますので、このメールは、このプロバイダーで

この付近に設置されたメールサーバーを介して私に届けられたようです。 そして、このIPアドレスは既に危険な物として認識済みで、脅威レベルは「高」と、その種類は

「メールによるサイバーアタック」とされています。

ドメインをよく見てください。 では引き続き本文。

お決まりの釣り言葉「第三者不正利用」を使いリンクに誘い込む手口。

そのリンクはメール本文に直書きれていて、リンク先のURLがこちらです。

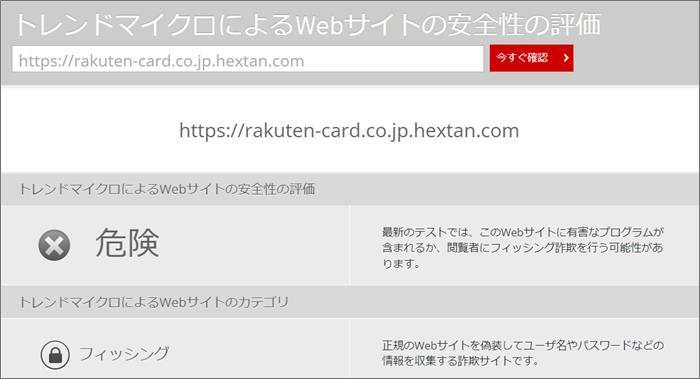

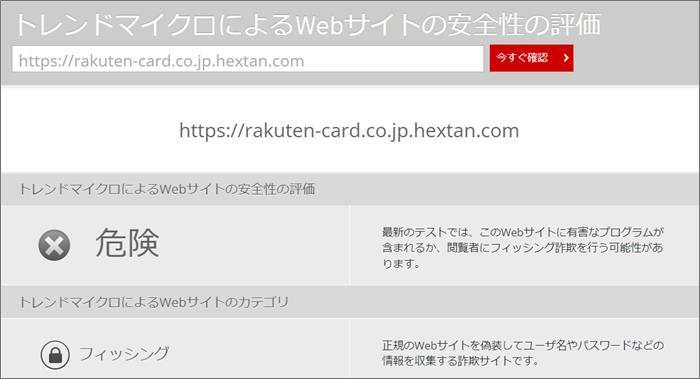

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

このように既に危険サイトと認識されており、カテゴリは「フィッシング」と書かれています。 このURLで使われているドメインは、サブドメインを含め”rakuten-card.co.jp.hextan.com”

このドメインにまつわる情報を取得してみます。

プライバシー保護されててこれじゃさっぱり分かりません。

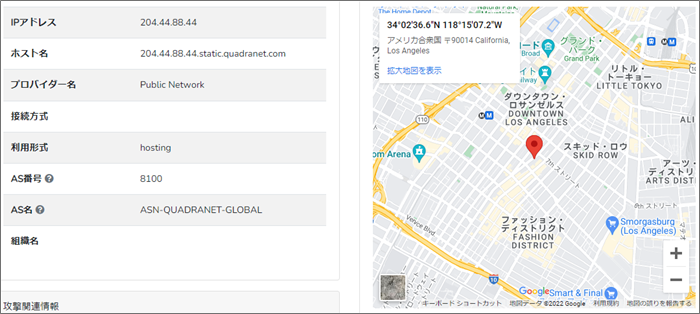

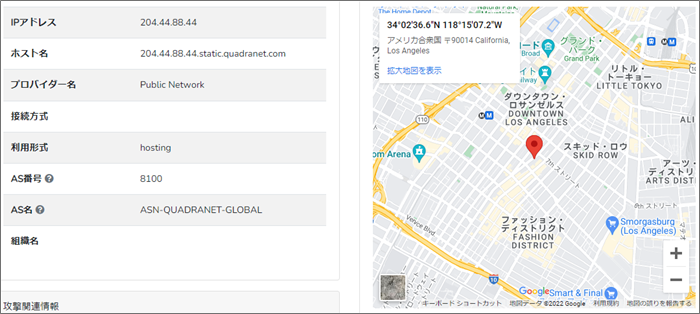

唯一分かるのは、中国湖北省の方の申請ってことぐらい… このドメインを割当てているIPアドレスは”204.44.88.44”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、フィッシング詐欺サイトのメッカのロサンゼルス近郊のリトルトーキョーに

程近い場所。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険と言われると見に行きたくなるのが人情と言うもの。

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

開いたのは、楽天カードのユーザログイン画面。

当たり前ですが、偽の詐欺サイトなので絶対にログインしないでください。

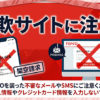

まとめ うちの場合、”[spam]”と書かれているから分かりやすいのですが、アドレス偽装されていると

本当に紛らわしいですよね!

まっ「第三者不正利用」と書かれていたらそれだと思っても差し支えないかと思いますよ。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |