!ご注意!

当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールをご紹介ししています。

このようなメールを受け取っても絶対に本文中にあるリンクをクリックしないでください!

リンクは当該サイトを装った偽サイトへ誘導で、最悪の場合、詐欺被害に遭う可能性があります。

ですから絶対にクリックしないでください!

どうしても気になると言う方は、ブックマークしてあるリンクを使うかスマホアプリを

お使いになってログインするように心掛けてください!

うそのメールアドレスは常套手段 SMBC三井住友銀行系のメールも多くなっていますが、相変わらずアマゾンを語った

なりすましのフィッシング詐欺メールが後を絶ちませんね。

今回のメールは以前にも紹介した内容ですが、件名違いでしたので再度エントリーを

書かせていただきます。

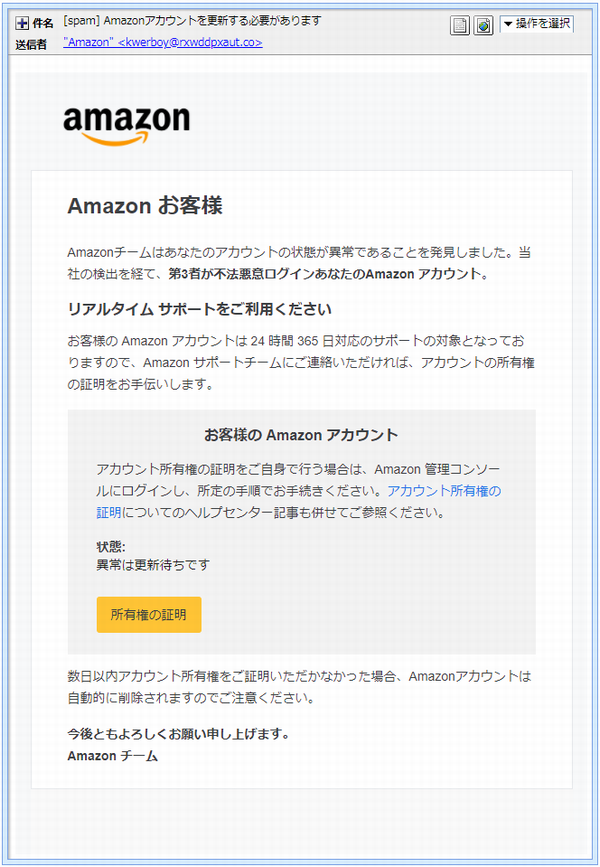

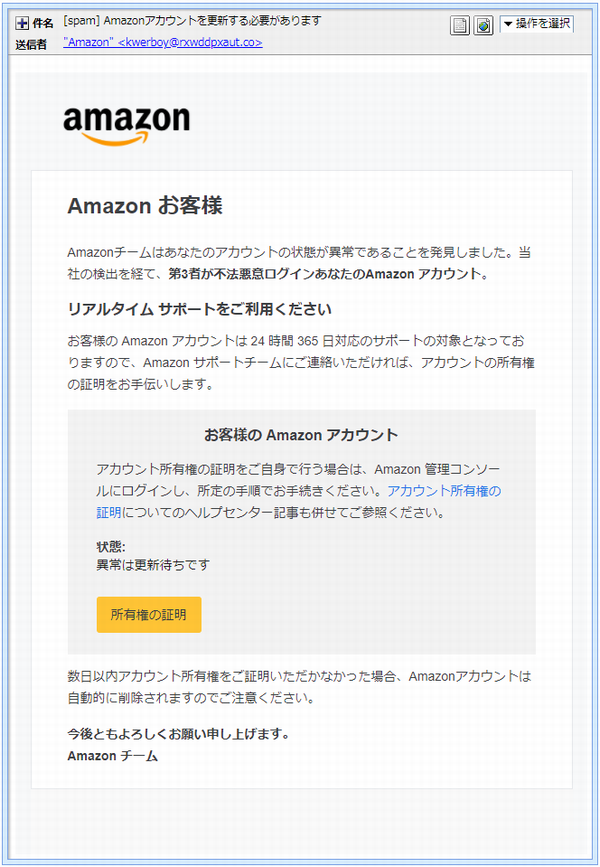

件名は「 [spam] Amazonアカウントを更新する必要があります」

[spam]はもちろんうちのサーバーが悪意のあるメールと判定し付加した迷惑メールの

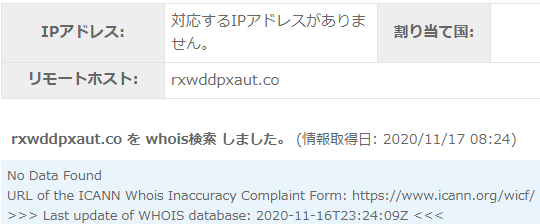

スタンプです。 差出人は「”Amazon” <kwerboy@rxwddpxaut.co>」となっています。

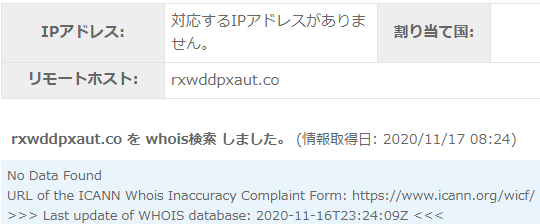

でも詳しく調べてみると、このようなドメインは存在しないことが判明。

ということは、このメールアドレスは大嘘ですね。

送信元のメールアドレスは誰でも簡単に偽装できるので迷惑メールに記載された

メールアドレスは全くあてになりません!

これは知識として覚えておいても損はありません。

メールのヘッダーソースで送信元を検証 では、だれがこんないたずらなメールを送ってるんでしょうか?

気になると居ても立っても居られないので早速調べてみます(笑) これがメールに必ず付加されるヘッダーソースと呼ばれる部分でメールソフトの

設定を変えることで簡単に表示させることができます。

このメールのヘッダーソースが下の枠内。(表示が崩れないよう適当に改行してあります) Return-Path: <kwerboy@rxwddpxaut.co>

Delivered-To:******@*******.***

Received: from *******.***

by *******.*** with LMTP id qOxmOyzCsl9FJAAA9JnXlQ

for <******@*******.***>; Tue, 17 Nov 2020 03:17:16 +0900

Received: from *******.*** (*******.***[***.***.***.***])

by *******.*** (Postfix) with ESMTP id D9072806C148

for <******@*******.***>; Tue, 17 Nov 2020 03:17:16 +0900 (JST)

Received: from *******.*** (*******.*** [***.***.***.***])

by *******.*** with ESMTP id 0AGIHGRD010560-0AGIHGRE010560

for <******@*******.***>; Tue, 17 Nov 2020 03:17:16 +0900

Received: from rxwddpxaut.co (v118-27-80-155.d1xu.static.cnode.io [118.27.80.155])

by *******.*** (Postfix) with ESMTP id C0EA4426DD79

for <******@*******.***>; Tue, 17 Nov 2020 03:17:16 +0900 (JST)

Message-ID: <EF24E3C555CBC299FC551A99C43BC32B@rxwddpxaut.co>

From: “Amazon” <kwerboy@rxwddpxaut.co>

To: <******@*******.***>

Subject: [spam] =?iso-2022-jp?B?QW1hem9uGyRCJSIlKyUmJXMlSCRyOTk/

NyQ5JGtJLE1XJCwkIhsoQg==?=

=?iso-2022-jp?B?GyRCJGokXiQ5GyhC?=

Date: Tue, 17 Nov 2020 03:17:09 +0900

Mime-Version: 1.0

Content-Type: multipart/alternative;

boundary=”—-=_NextPart_000_0543_0123ED17.13489B80″

X-Priority: 3

X-MSMail-Priority: Normal

X-Mailer: Microsoft Outlook Express 6.00.2900.5512

X-MimeOLE: Produced By Microsoft MimeOLE V10.0.17763.1

X-FEAS-HASH: 5d4eab37175a30897c7389f467ae1ba3:1:16681

X-FEAS-SURL: https://fjdigihfdg.buzz, https://i.loli.net/2020/06/27/

z18fCkmg62hY9VX.png, https://www.amazo-cc.best | この中で、送信元の情報を確認できる個所は赤色で表示しておきました。

ではまず”Return-Path”フィールド。

ここは、もし送信先のメールアドレスに何らかの問題があった際に自動で送られる

エラーメッセージの送信先で送信元の特定に利用できます。

ここにも平然とメールアドレスと同じ”kwerboy@rxwddpxaut.co”と記載されていますが

もちろんこのフィールドもメールソフトで簡単に変更できるので改ざん可能。

送信元の特定に利用できるとは言えあてにはなりません。 次に”Message-ID”フィールド。

ここは、世界中に2つと内容にならないようにメールを特定するために与えられる値。

とはいうものの、ここも改ざんできるのでここもあてになりません。 じゃこが信用できるの? ってことになりますが…

メールという媒体はかなり古くからある情報伝達の手段なので抜け穴も多く

良いにしろ悪いにしろさまざまに研究されていて、悪意を持っていればさまざまに

改ざんができてしまうようです。 このヘッダーの中で一番信ぴょう性が高い部分は”Received”フィールドと呼ばれる

サーバーが自動で刻み込む情報。

メールには複数の”Received”が刻まれますが、時系列の古いものから記入されます。

なので、一番古いものが差し出したユーザーの送信サーバが刻み込んだ情報。

このメールで言えば赤字で示した以下の行。 Received: from rxwddpxaut.co (v118-27-80-155.d1xu.static.cnode.io [118.27.80.155]) ここに記載された”118.27.80.155”が送信元が利用したサーバーのIPアドレスで

”d1xu.static.cnode.io”ってのがそのドメイン。 ”static.cnode.io”ってドメインは、このサイトでも何度か出てきていますが

フィッシング詐欺メールを調査していると時々出てくるドメインで、登録申請は

東京から行われており、ドメインの運用の日本で行われています。

宛名から判断 では次に本文から悪意のあるメールを見分ける方法。 Amazon お客様

Amazonチームはあなたのアカウントの状態が異常であることを発見しました。

当社の検出を経て、第3者が不法悪意ログインあなたのAmazon アカウント。 リアルタイム サポートをご利用ください

お客様の Amazon アカウントは 24 時間 365 日対応のサポートの対象となって

おりますので、Amazon サポートチームにご連絡いただければ、アカウントの

所有権の証明をお手伝いします。 | 今までのエントリーに何度も書いていますが、メールの本文に書かれる宛名は悪意のある

メールを判断するのに重要なポイント!

このメールではその宛名は「Amazon お客様」と書かれていますね。

もしこのメールが正規アマゾンから送られて物とした場合、メールの内容から考えれば

この宛名はユーザー登録した際に記入した氏名になるはず。

それなのにこんな重要なメールの宛名が抽象的な「Amazon お客様」などといったものに

なるはずがありません。

宛名の無いものは論外ですが、「お客様各位」や「〇△◇ お客様」などといった宛名の

付いたメールは絶対に信じないでください。 そして、日本語の表現が怪しいもの。 Amazonチームはあなたのアカウントの状態が異常であることを発見しました。

当社の検出を経て、第3者が不法悪意ログインあなたのAmazon アカウント。 | 「あなたのAmazon アカウント」で終わってしまうと文章としての起承転結が

おかしいですよね?(笑)

これは差出人が日本人ではなく海外の犯罪グループが関わることが多いのが原因。

また、このメールにはありませんが、句読点の種類や位置がおかしいという特徴も

よく見られます。

メールなんぞは現在のようなSNSとは違いある意味一方通行な伝達手段。

それを見て善悪を見極め悪意のあるメールと判断するのは受け取ったあなたです。

間違った判断でメールにあるリンクをクリックしたら最後!!

術中にはまると大変な被害になることも考えられますので、こういったショップや

金融機関からのメールは慎重に見極めてくださいね。

|