口座があろうが無かろうが関係なし 9月の声を聞き、朝晩はようやく少し涼しくなった今日この頃ですね。

しかし、季節が進み涼しくなろうが詐欺メールは相変わらず大量に届いており全く後を絶ちません。

その中から今朝もいくつか新種をご紹介していこうと思います。 まずはこちらから。

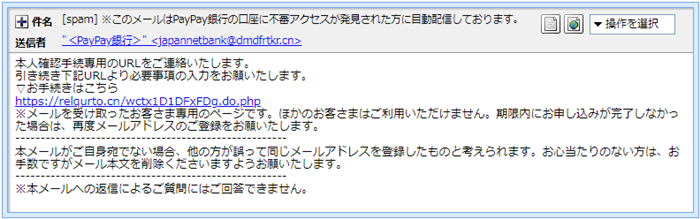

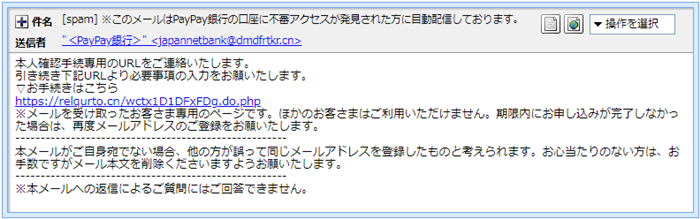

このメールは、PayPay銀行になりすましたフィッシング詐欺メールです。

内容は、口座に不審なアクセスがあったからリンクを辿り本人確認手続きを行えと言うもの。

私、PayPay銀行に口座持ってないのに…(;^_^A

この差出人は、そんなことはお構いなしで、どこかで入手したリークメールアドレスリストに向け

適当に送っているのです。 では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきましょう。 件名は

「[spam] ※このメールはPayPay銀行の口座に不審アクセスが発見された方に自動配信しております。」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”<PayPay銀行>” <japannetbank@dmdfrtkr.cn>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 「PayPay銀行」さんには、”paypay-bank.co.jp”若しくは”japannetbank.co.jp”って

正規ドメインをお持ちです。

正規ドメインが有るのにそれ以外のこのような中国ドメインのでたらめなドメインを使った

メールアドレスでユーザーさんにメールを送るなんて信用問題に関わる大きな問題です。

「天安門広場東側」は詐欺メールの一大生産地 では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

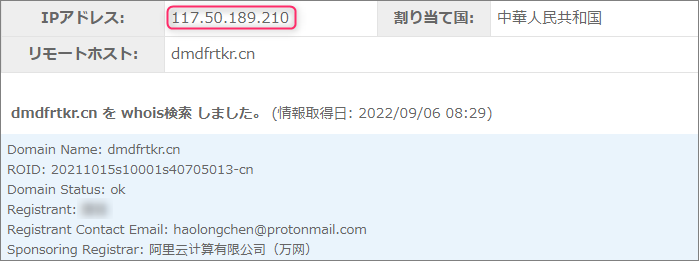

ソースから抜き出した「フィールド」がこちらです。 | Return-Path: 「japannetbank@dmdfrtkr.cn」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Received:「from dmdfrtkr.cn (unknown [117.50.189.210])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

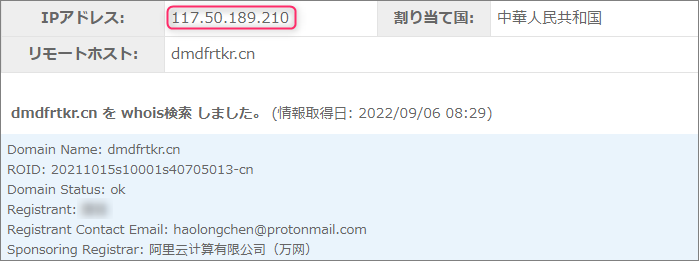

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | では、メールアドレスにあったドメイン”dmdfrtkr.cn”について調べてみます。

これによると”117.50.189.210”がこのドメインを割当てているIPアドレス。

”Received”のIPアドレスと同じですからアドレス偽装はありませんでした。 「フィールド」の中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

”Received”のIPアドレス””は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 ピンが立てられたのは、フィッシング詐欺メールの一大生産地の北京にある「天安門広場東側」付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

「お願いたします」⇒「お願いいたします」 では引き続き本文。 本人確認手続専用のURLをご連絡いたします。

引き続き下記URLより必要事項の入力をお願いたします。

▽お手続きはこちら

h**s://relqurto.cn/wctx1D1DFxFDg.do.php(直リンク防止のため一部文字を変更してあります)

※メールを受け取ったお客さま専用のページです。ほかのお客さまはご利用いただけません。

期限内にお申し込みが完了しなかった場合は、再度メールアドレスのご登録をお願いたします。

——————————————————

本メールがご自身宛でない場合、他の方が誤って同じメールアドレスを登録したものと考えられます。

お心当たりのない方は、お手数ですがメール本文を削除くださいますようお願いたします。

——————————————————

※本メールへの返信によるご質問にはご回答できません。 | なんか他のメールでも見たような気がするのですが、本来「お願いいたします」でなければならない部分が

何故だか「お願いたします」って「い」が1つ抜けてるんですよね。 このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

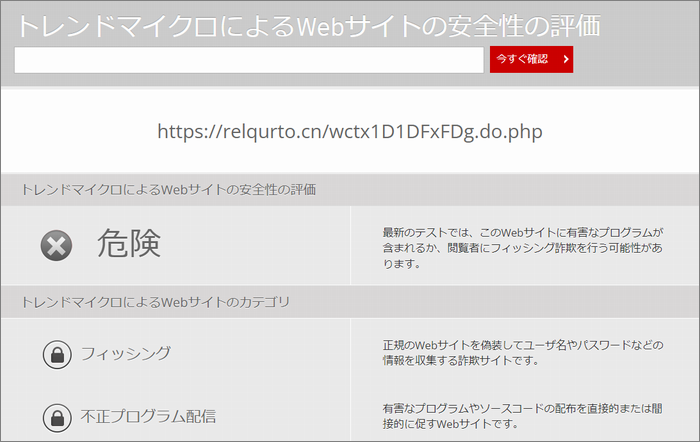

そのリンクは、本文に直書きされていて、リンク先のURLがこちらです。

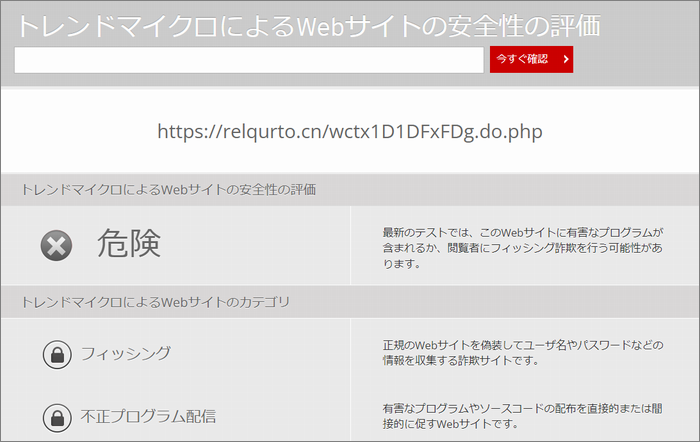

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

このように既に危険サイトと認識されており、ブラックリストに登録済み。

そのカテゴリは「フィッシング」と「不正プログラム配信」書かれています。

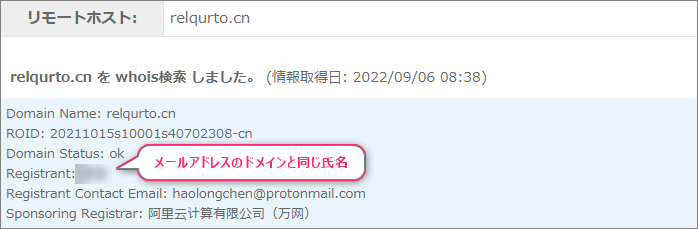

とても危険な感じがしますね! このURLで使われているドメインは、”relqurto.cn”とまたもや中国のドメイン。

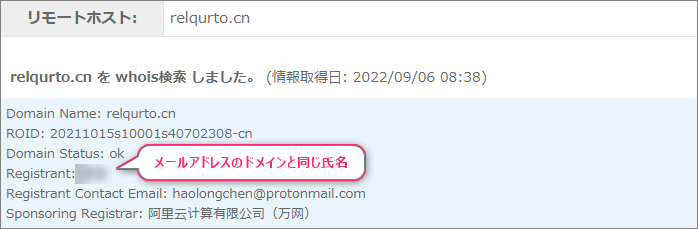

このドメインにまつわる情報を取得してみます。

登録者は、メールアドレスのドメインと同じ氏名の方です。 このドメインを割当てているIPアドレスは”104.21.16.190”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、カナダのトロントにある「トロント市庁舎」付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険と言われると見に行きたくなるのが人情と言うもの。

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。 開いたのは、当然のようにPayPay銀行のログインページです。

本物のサイトを丸ごとダウンロードして複製されているので、全く見分けが付きません。 こちらが本物のPayPay銀行へのログインページですが、コピーサイトを作る際には「重要なお知らせ」

が表示されていたのでしょうね。(笑)

まとめ たとえPayPay銀行に口座をお持ちだとしてもこのようなメールに絶対に騙されないでください!

差出人のメールアドレスやリンク先のURLに必ずヒントが隠されていますから見逃すことないように

してください。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |