三井住友SMBCならドメインは”smbc.co.jp”じゃないかと ブログ書いてる最中に次から次に続々と届くフィッシング詐欺メール。

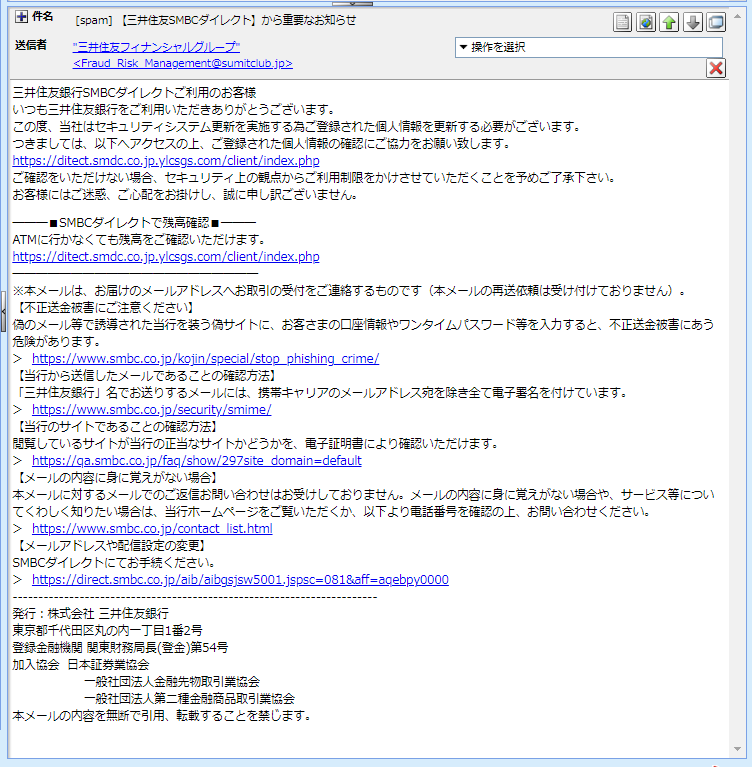

今度は、「三井住友SMBCダイレクト」を名乗る不審なメールが届きました。

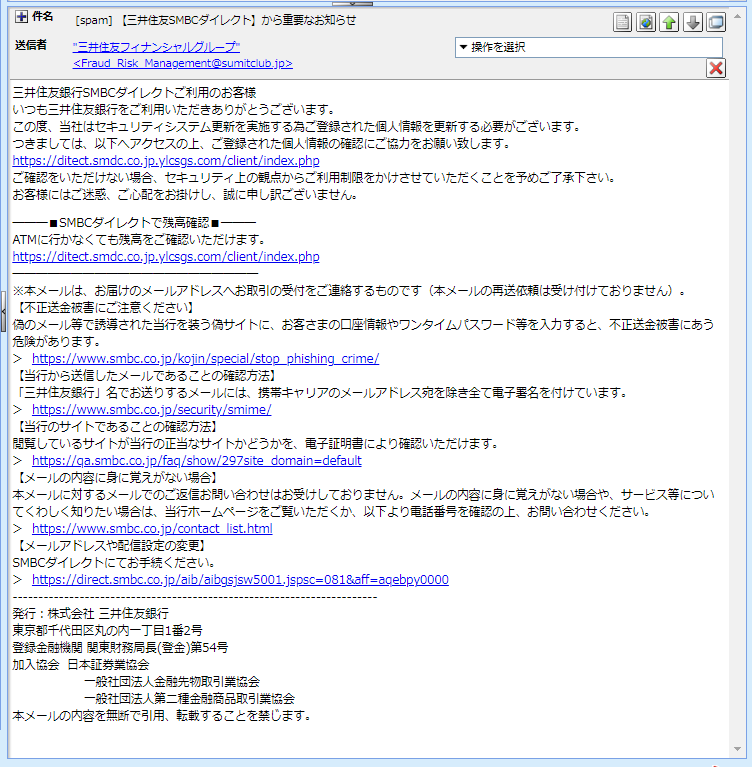

見難い方は、クリックし拡大してご覧ください。 書かれているのは、セキュリティシステム更新に伴って個人情報をリンクから更新しろ

という内容。

では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] 【三井住友SMBCダイレクト】から重要なお知らせ」

残念ですが、私、三井住友のクレジットカード持ってないので、ウソ丸分かりです(笑)

それにこの件名には”[spam]”とスタンプが付けられているので迷惑メール確定です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”三井住友フィナンシャルグループ” <Fraud_Risk_Management@sumitclub.jp>」

”sumitclub.jp”は確かに「三井住友トラストクラブ」のドメインですが、三井住友SMBCダイレクトだと

”smbc.co.jp”が正しいのではないかと…

それに件名の”[spam]”を見せられた後では全く信じられませんね。

その辺りを含め、次の項で見ていくことにしましょう。

フィールド御三家まで偽装とは… では、このメールのヘッダーソースを確認し調査してみます。

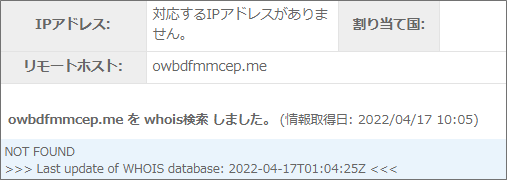

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<wekmijxhrx@owbdfmmcep.me>」 ほらね!

もうこの時点で”sumitclub.jp”じゃなくなってるし(笑)

”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

だから”sumitclub.jp”以外のドメインのはずがありません。 | | Message-ID:「<0F739855B44B1C43C64EBD86BB0B3140@owbdfmmcep.me>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from owbdfmmcep.me (unknown [133.242.221.115])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

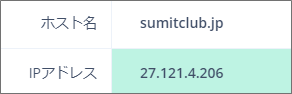

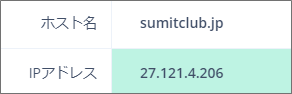

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”sumitclub.jp”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

もう結果は出ていますが、一応…(笑)

”27.121.4.206”がこのドメインを割当てているIPアドレス。

”Received”に書かれているのが”133.242.221.115”ですから全く異なるので、この方はやはり

アドレス偽装。

しっかり罪を償っていただきましょう! 因みに「フィールド御三家」に記載されていた”owbdfmmcep.me”ってドメインは、今現在利用されていない

ドメインでした。

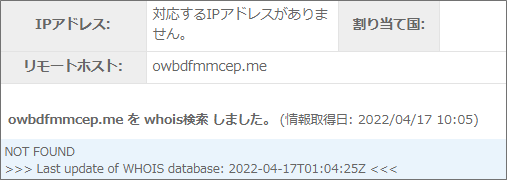

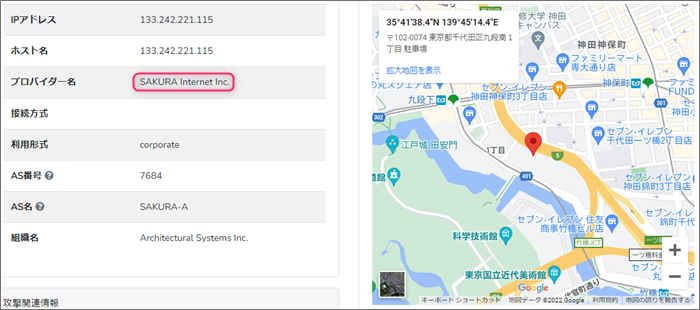

利用されていないドメインでメールなんて送信できませんから、これもウソってことです。 ”Received”のIPアドレス”133.242.221.115”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられたのは、「東京都千代田区九段南」付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

よく見るとプロバイダー名には「SAKURA Internet Inc.」と…

例のさくらインターネットユーザーの仕業ですよ。

こんなのばっかり作って…よっぽど暇なんでしょうね(-_-;)

IPアドレスの脅威レベルは「高」 では引き続き本文。 三井住友銀行SMBCダイレクトご利用のお客様

いつも三井住友銀行をご利用いただきありがとうございます。

この度、当社はセキュリティシステム更新を実施する為ご登録された個人情報を更新する必要がございます。

つきましては、以下へアクセスの上、ご登録された個人情報の確認にご協力をお願い致します。 | いくらセキュリティシステムを更新するって言ったって、そんなのユーザーがすること?

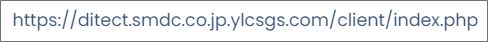

最初の登録時の情報がデーターベースに残っているはずでしょ? このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは、本文に直書きされていて、リンク先のURLがこちらです。

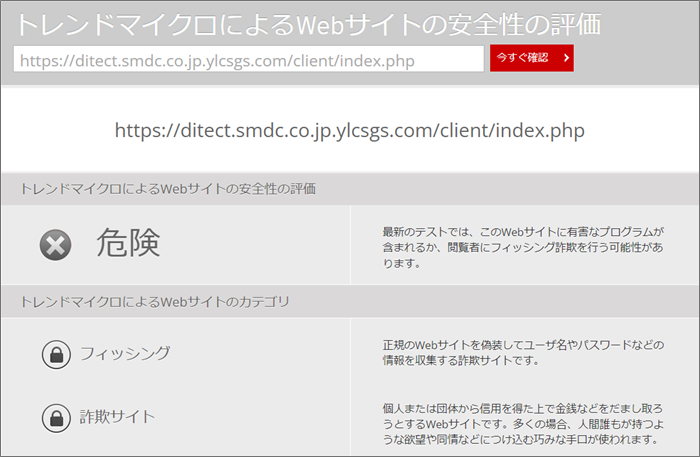

このURLのドメインは”ditect.smdc.co.jp”ではなくて”ylcsgs.com”なのでご注意ください。

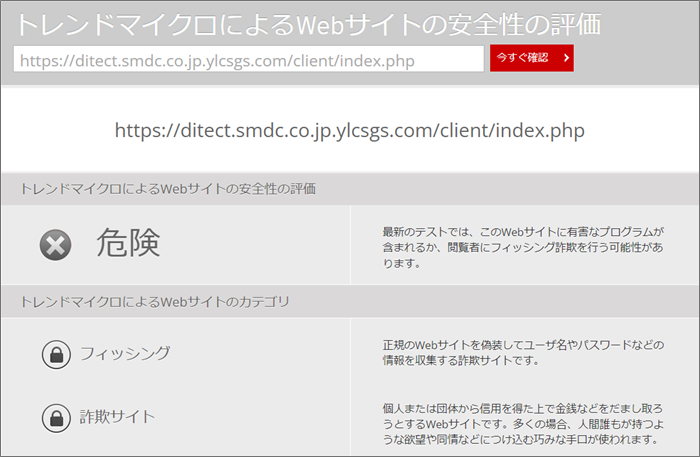

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

いつもならカテゴリは「フィッシング」か「詐欺サイト」のどちらかなのですが、今回は両方。

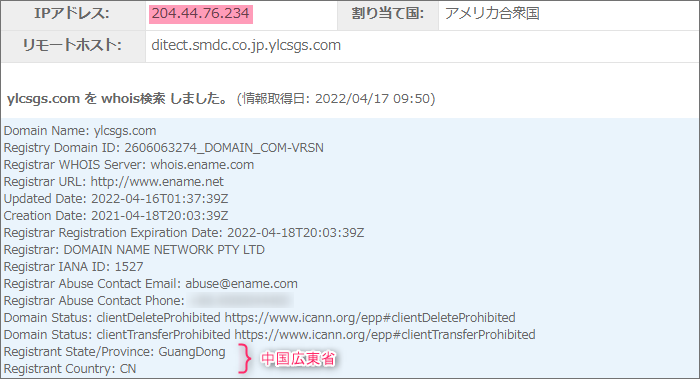

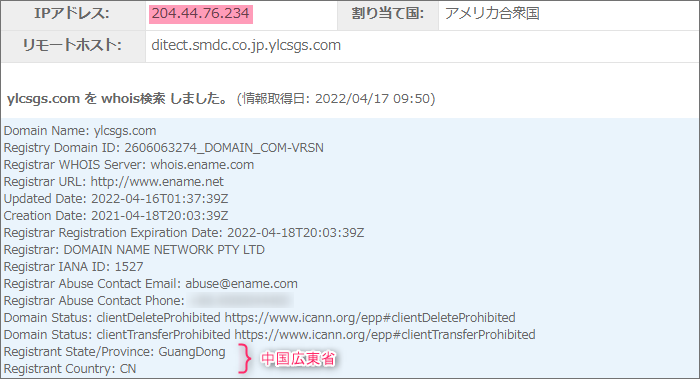

とても危険な香りがします。 このURLで使われているドメインは、サブドメインを含め”ditect.smdc.co.jp.ylcsgs.com”

このドメインにまつわる情報を取得してみます。

ざっぱな登録情報ですね。

国と地域しか情報がありません… このドメインを割当てているIPアドレスは”204.44.76.234”

このIPアドレスを元にその割り当て地を確認してみます。

このIPは、こちらでも既に危険なIPアドレスに指定されて脅威レベルは「高」と書かれています。

ピンが立てられのは、フィッシング詐欺サイトのメッカのロサンゼルス近郊のリトルトーキョーに

程近い場所。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険と言われると見に行きたくなるのが人情と言うもの。

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

開いたのは「SMBCダイレクトログイン」と書かれたサービスへのログインページ。

当然偽のコピーページなので絶対にログインしないでください。

まとめ システム更新のためにログインし個人情報を更新しろってのもフィッシング詐欺の一つの手口です。

金融機関からのメールは、確実に信用できるもの以外は絶対にリンクから開かず、スマホアプリで

確認するようにしてください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |