『詐欺メール』「ラクマ【重要:必ずお読みください】」と、来た件

| メルカリの次はラクマですか | |||

| ※ご注意ください! このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし 悪意を持ったメールを発見次第できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! また、気が付かずにログインしてしまった場合は、まず落ち着いてできる限り早く パスワードの変更やクレジットカードの利用停止を行ってください。 | |||

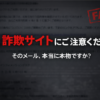

「ラクマ」を騙った詐欺メール「ラクマ」って楽天グループが運営するフリマアプリですが、メルカリに飽き足らず 件名は 差出人は また天安門広場東かでは、このメールのヘッダーソースを確認し調査してみます。

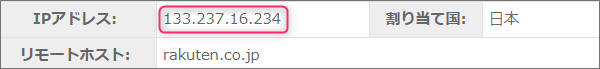

あくまで”rakuten.co.jp”だと主張するんですね!

”Received”のIPアドレスは、差出人が利用しているメールサーバーのもの。 それによく見ると、このIPアドレスのは脅威レベルが「高」と評価されています。 詐欺サイトは一旦閉鎖では引き続き本文。 このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。 このURLで使われているドメインは、サブドメインを含め”www.lisfer-rcseeteso.com” 持ち主は、マレーシアクアラルンプールにある企業で、よくこれらの調査では見かけます。 このドメインを割当てているIPアドレスは”172.245.119.75” 危険と言われると見に行きたくなるのが人情と言うもの。 …逃げた後ですね。。。 まとめメルカリの次はラクマですか、相変わらず次から次へと手広くやってますね。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

迷惑メールIPアドレス,lisfer-rcseeteso.com,Message ID,myinfo,rakuten,rakuten.co.jp,Received,Return-Path,Site Safety Center,SPAM,サイバーアタック,サイバー犯罪,ドメイン,なりすまし,フィッシング詐欺,ヘッダーソース,ラクマ,ラクマ【重要:必ずお読みください】,偽サイト,拡散希望,楽天グループ,注意喚起,第三者不正利用,著作権法違反,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要

Posted by heart

関連記事

『詐欺メール』「支払いの問題でApple IDがロックされました。」と来た件

全く伝わらないメール(^^; !ご注意! 当エントリーは迷惑メールの注意喚起を目 ...

『詐欺メール』「Amazonから【重要】会員情報変更のお知らせ」と、来た件

メールアドレスもリンク先サイトもドメインを確認する ※ご注意ください! このブロ ...

『詐欺メール』新「【重要】 ORICOアカウントは緊急に凍結されていますのでご注意ください」と、来た件

再びオリコカードを騙る ※ご注意ください! このブログエントリーは、フィッシング ...

『詐欺メール』「【アメリカン・エキスプレスカード】の一時利用停止は解除されます」と、来た件

アメリカンエキスプレスからカードの一時停止と... ※ご注意ください! このブロ ...

『詐欺メール』「【三井住友会社】本人確認などを措置取らせていただく必要がございます。」と、来た件

最近、空きドメインを装ったものが多い ※ご注意ください! このブログエントリーは ...