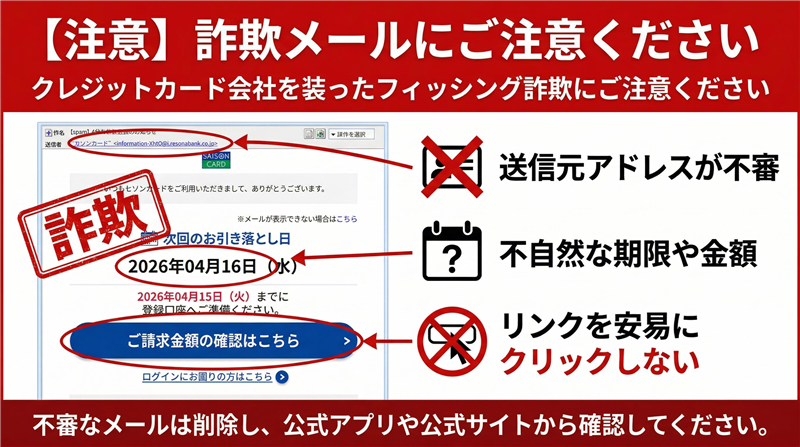

【技術調査】4月お支払金額のお知らせ(セゾンカード詐欺)の解析レポート

| 【調査報告】最新の詐欺メール解析レポート | | 今回ご紹介するのは「セゾンカード」を騙るメールですが、その前に最近のスパムの動向を解説します。2026年4月に入り、新年度の支払いサイクルに便乗した「お引落とし日の通知」を装う手口が激増しています。特に、正規のドメインを巧妙に偽装した送信元設定や、本物と寸分違わぬHTMLメールのデザインを悪用し、受信者の焦りを誘う手法が目立ちます。 | | ■ メール基本解析データ | | 件名 | [spam] 4月お支払金額のお知らせ | | 件名の見出し | 冒頭に[spam]と付与されているのは、サーバー側の検閲により、送信ドメイン認証の失敗やスパム特有の構造が検知されたためです。 | | 送信者 | “セゾンカード” <information-XhtO@i.resonabank.co.jp> | | 受信日時 | 2026-04-04 08:25 | | 送信者情報 | 送信者アドレスがりそな銀行(resonabank.co.jp)になっており、セゾンカードとは無関係なドメインを利用した「なりすまし」です。 | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

| いつもセゾンカードをご利用いただきまして、ありがとうございます。 | | ※メールが表示できない場合はこちら | 🗓️ 次回のお引き落とし日

2026年04月16日(水) 2026年04月15日(火) までに

登録口座へご準備ください。 | | ログインにお困りの方はこちら > |

※ お引き落とし当日の処理時間は、金融機関により異なります。

※ すでに口座へご用意済みの方、またはご入金済みの方、は行き違いのご案内となりますが、ご了承ください。

※ セゾンNetアンサーへのご登録のタイミングによりましては、ご利用明細の確認ができない場合もございますので、あらかじめご了承ください。

| 振込キャッシング(ONLINEキャッシング)についてはこちら >

口座へのご準備が間に合わない方はこちら > ~アプリならひと目でご請求金額が分かります~

セゾンPortal

※スマートフォンからご利用ください。

|

送信元:株式会社 クレディセゾン

〒170-6073 東京都豊島区東池袋3-1-1

https://www.saisoncard.co.jp

| | ■ 専門家による解析レポート | 【犯人の目的】

本メールの目的は、支払日を通知することでユーザーに焦りを与え、偽のログインサイトへ誘導して「Netアンサー」のID・パスワード、およびクレジットカード情報を盗み出すフィッシング詐欺です。 【メールの技術的解説】

ロゴ画像や公式の定型文を流用し、一見して本物に見えるよう精巧に作られています。しかし、送信ドメインが銀行のものである点、およびリンク先がセゾンカードのドメインではない点で偽物と断定できます。 【署名と電話番号の確認】

メール末尾に記載された住所は正しいですが、この手のメールには電話番号が記載されていないことが多く、今回も直接的な問い合わせ先が隠されています。公式サイトでは重要な通知には必ず正規のコンタクト先が明示されます。 | | ■ 受信ヘッダー解析(送信元ルート) | Received: from C202603311468820.local (unknown [167.148.186.9])

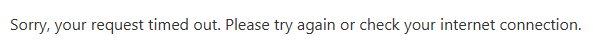

※これは送信に利用された生の情報であり、カッコ内のIPアドレスは信頼できる送信者情報です。 | | 送信元IPアドレス | 167.148.186.9 | | ホスト名 | 167-148-186-9.hostwinds.com | | 設置国 | United States (米国) | | ホスティング会社 | Hostwinds LLC | | ドメイン登録日 | 利用ドメイン「resonabank.co.jp」自体は正規ですが、本メールのヘッダー情報から送信経路が米国の格安レンタルサーバーを経由しており、ドメイン偽装が確定しています。 | | サイト回線関連情報 | https://ip-sc.net/ja/r/167.148.186.9 | | ■ リンク先(詐欺サイト)詳細解析 | | リンク箇所 | 「ご請求金額の確認はこちら」ボタン | | リンク先URL | https://seison.grf●●●.com/(※伏せ字加工・直接リンク無効化済) | | ウイルス検知 | ウイルスバスター、Google Safe Browsingにより危険サイトとしてブロック確認。 | | サイトの状態 | 稼働中。ただし特定の環境下では「Sorry, your request timed out.」と表示され、解析を回避する挙動が見られます。 | | リンク先IPアドレス | 172.67.147.200 | | ホスト名 | cloudflare.com (CDN経由) | | 国名 | United States (米国) | | ドメイン登録日 | 2026年3月下旬。攻撃の数日前に急造されたドメインであり、極めて危険です。 | | 回線関連情報 | https://ip-sc.net/ja/r/172.67.147.200 | | ■ 詐欺サイトの実態(証拠画像) |

調査時に確認されたタイムアウトエラー画面。サーバー側でアクセス制限をかけている可能性があります。 | |

TEAM YMG Security Analysis Report v2026.04

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る