【実録】スマートEX「不正利用」の犯行予告!香港・オランダ経由の罠を閲覧注意の完全公開

| 【実録・公開】「【EX予約】 セキュリティ通知第三者が不正に利用を試みた可能性があります」を徹底解析!中国ドメインから届く偽物の証明【閲覧注意】 |

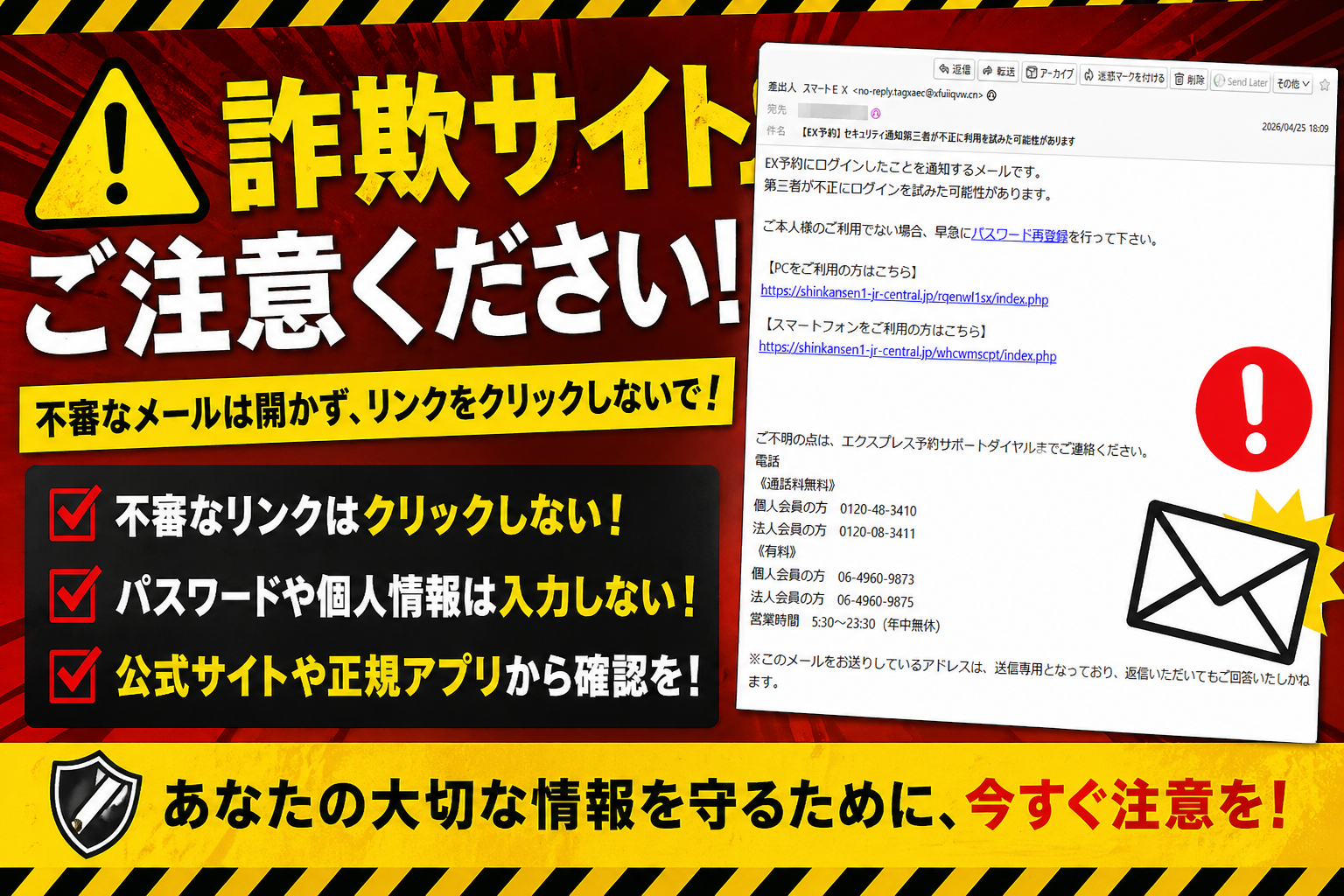

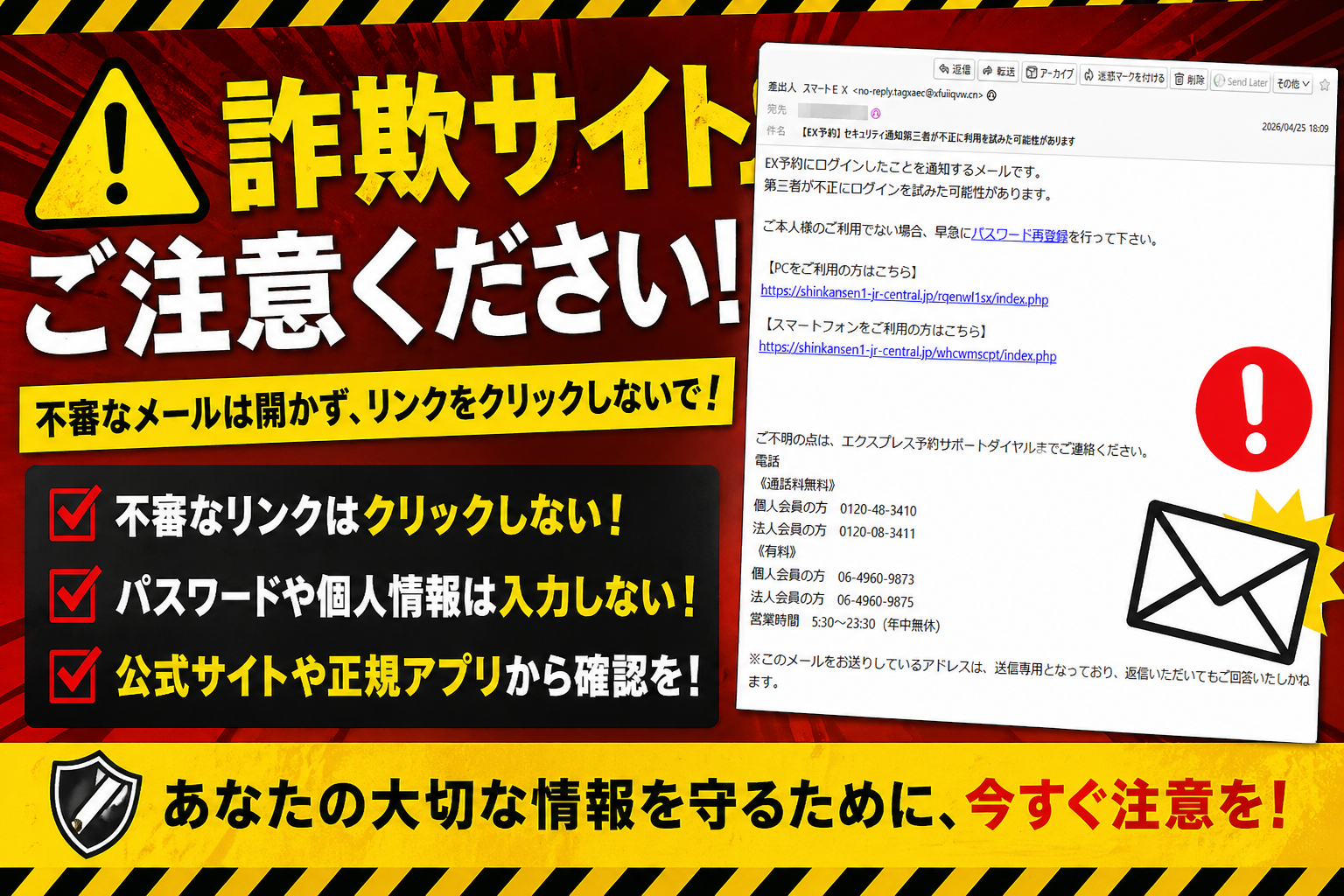

今回ご紹介するのは「スマートEX」を騙るメールですが、その前に最近のスパムの動向を解説します。ここ1か月、GWの旅行シーズンを控えた「新幹線予約(スマートEX)」や、生活に欠かせない「公共料金(東京電力など)」、さらに「税務署(e-Tax)」を装う詐欺メールが爆発的に増えています。これらは「今日中に確認しないと使えなくなる」と恐怖を煽り、冷静な判断を奪う「デジタルな犯行予告」です。

【調査報告】最新の詐欺メール解析レポート

◇ 何を装ったメールか?

JR東海の「スマートEX(エクスプレス予約)」を装ったセキュリティ警告です。 ◇ どこで見分けるか?

送信元が「.cn(中国)」である点。公式サイトが中国ドメインを使うことは万に一つもありません。 ◇ どう対処すべきか?

リンクは絶対踏まず即削除!不安なら公式アプリや公式サイトのブックマークからログインを。 | ■ 1. 偽装の証拠:メール基本情報 | 件名の見出し | 【EX予約】 セキュリティ通知第三者が不正に利用を試みた可能性があります | | 送信者 | スマートEX <no-reply.tagxaec@xfuiiqvw.cn> | | 受信日時 | 2026-04-25 18:09 | 【判定】送信者メールアドレス偽装発覚!

送信者名の「スマートEX」に対し、アドレスは中国ドメイン「.cn」です。ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。

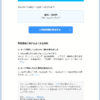

■ 2. 犯行声明:本文の完全再現

EX予約にログインしたことを通知するメールです。

第三者が不正にログインを試みた可能性があります。ご本人様のご利用でない場合、早急にパスワード再登録を行って下さい。【PCをご利用の方はこちら】

https://shinkansen1-jr-ce●tral.jp/rqe●wl1sx/index.php 【スマートフォンをご利用の方はこちら】

https://shinkansen1-jr-ce●tral.jp/whc●mscpt/index.php ご不明の点は、エクスプレス予約サポートダイヤルまでご連絡ください。

電話

《通話料無料》

個人会員の方 0120-48-3410

法人会員の方 0120-08-3411

《有料》

個人会員の方 06-4960-9873

法人会員の方 06-4960-9875

営業時間 5:30~23:30(年中無休) ※このメールをお送りしているアドレスは、送信専用となっており、返信いただいてもご回答いたしかねます。 | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。誘導URLは安全のため一部を伏字(●)にしています。 ■ 3. 専門解析:犯人の狙いとおかしな点 【メールのデザイン・目的】

署名もロゴもなく、文字ばかりの簡素なデザインです。これは「公式のデザインを真似る手間を省き、大量に送りつける」ための合理化。目的は「不正アクセス」という偽の火種でユーザーをパニックに陥れ、偽のログインサイト(フィッシングサイト)でID、パスワード、クレジットカード情報を盗み出すことです。

【おかしなポイント】

記載されているサポートダイヤルの電話番号(0120-48-3410等)は実在の公式番号ですが、送信者が中国ドメインである時点で、この番号の記載自体が「信頼させるための演出」に過ぎません。メール全体が偽物である以上、掲載情報すべてを疑うべきです。

| ■ 4. メール回線関連情報(送信元の正体) Received (送信経路エビデンス)

from unknown (HELO xfuiiqvw.cn) (150.5.138.188)

これは送信に利用された生の情報であり、カッコ内のIPアドレスは信頼できる送信者情報です。bc.googleusercontent.comが含まれていることは、犯人が自身の足跡を消すためにGoogleの巨大なクラウドインフラを「隠れ蓑」として悪用している決定的な証拠です。犯人は自分のパソコンから直接送っているのではなく、クラウド上の仮想サーバーを使い捨ての「発信基地」として利用しています。この「匿名性の高いインフラの私物化」こそが、現代の組織的なフィッシング詐欺の典型的な手口です。送信元IP解析 (150.5.138.188)

IPアドレス: 150.5.138.188

ホスト名: bc.googleusercontent.com

国名: 香港

ホスティング社名: Google Cloud

「ドメイン登録日・登録者」: 2026-04-20 (取得からわずか5日) 【ヘッダー解析のエンタメ化】

日常の例え話で言えば、「近所の新幹線窓口を名乗る人物が、わざわざ海外の私書箱(.cn)から、しかも昨日借りたばかりのレンタル倉庫(Google Cloud)を転々として手紙を送ってきた」ような状態です。そんな怪しい人物が「セキュリティが危ない」と言っても、信じる理由はありません。 | [ip-sc.net] 送信元IPの根拠データを表示 ■ 5. サイト回線関連情報(罠の終着点) リンク先URL(伏字入り)

https://elsbhefb.lmf●il.cn/RSV_P/smart_in●ex.htm/リンク先IP解析 (103.145.12.215)

IPアドレス: 103.145.12.215

ホスト名: elsbhefb.lmfnil.cn

国名: オランダ

ホスティング社名: Hostinger International Ltd.

「ドメイン登録日・登録者」: 2026-04-24 / Whois非公開【URLが危険な理由】

ドメイン取得日が「メール配信の前日」です。数千万人が利用するスマートEXが、昨日作ったばかりの中国ドメインで運用されるわけがありません。犯人が「今夜のためだけに作った罠の入り口」であることが明白です。 | [ip-sc.net/ja/r/103.145.12.215] 解析ページを表示

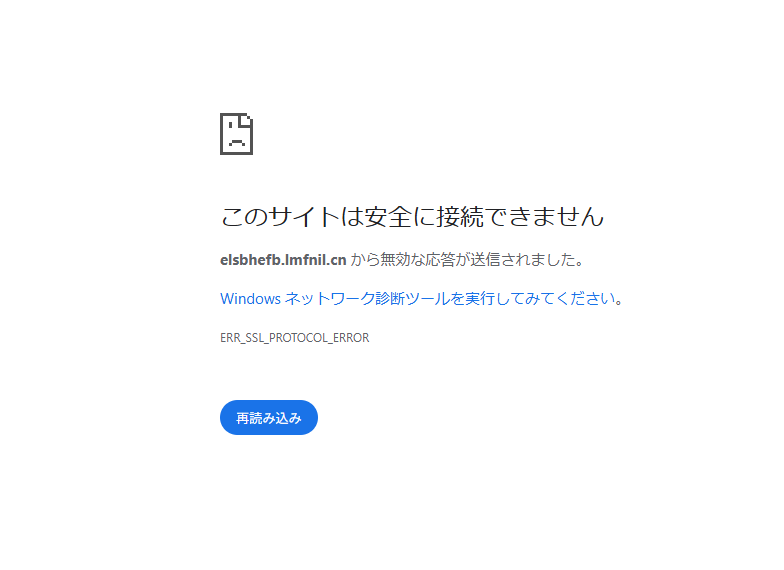

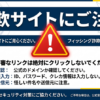

(この詐欺サイトの拠点はオランダに設置されています) | ■ 6. リンク先サイトの状態と実例画像 ブロックの有無

ウイルスバスター、Google セーフブラウジングにて「フィッシング詐欺」として強力にブロックされています。稼働状況

稼働中(極めて危険)

サーバーは動いていますが、SSLエラー(ERR_SSL_PROTOCOL_ERROR)が発生しています。これは犯人の設定ミスか、遮断対策の影響です。 | |

| ■ 7. まとめ・防衛策

今回の手口は、過去に流行した「新幹線予約サービス」を騙るフィッシングの焼き直しです。公式サイトでも繰り返し注意喚起されています。【公式サイト注意喚起:必ずこちらを確認】

スマートEX:不審なメールや偽サイトにご注意ください「身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで『これ気をつけて!』と共有してあげてください。」 | |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る