【実録】通勤交通費の精算ルール変更に潜む罠!社内人事部を完全偽装した犯行の全記録を公開

【実録・閲覧注意】「人事労務部」を騙る社内偽装メール:受信者ドメイン盗用と海外中継サーバーを暴く

ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。

【検証用原文記録】以下の内容は、Heartlandが受信した詐欺メールを技術的検証・証跡保存のために忠実に再現したものです。リンクはすべて無効化処理済みです。

件名:[spam]【大切なお知らせ】通勤交通費の精算ルール変更および再申請手続きについて 送信者:jinji@[受信者ドメイン].jp 従業員の皆様 従業員の皆様お疲れ様です。 人事労務部の佐藤でございます。 この度、2026年度下半期の経費削減および管理体制強化に伴い、 通勤交通費の精算システムおよび申請ルールを改定することとなりました。 つきましては、全従業員を対象に、現在の登録情報の確認と新システムへの移行手続きをお願いしております。 期日までに再申請が行われない場合、次月分の交通費支給が遅れる可能性がございますので、必ずご確認をお願いいたします。 ■ 交通費精算・新システムログインはこちら 【[受信者ドメイン].jp】(リンク先は偽サイト/無効化済み) 【再申請期限】 2026年05月08日(金)17:00まで 【本件に関する変更点】 ・最短ルート再計算エンジンの導入 ・領収書添付ルールのデジタル化移行 ご多忙の折、お手数をおかけいたしますが、正確な給与振込のため、迅速な対応をお願い申し上げます。 [受信者ドメイン].jp 株式会社 人事労務部 労務管理チーム 内線:550

■ メールの目的および偽装デザイン分析

目的:社内の人事労務部員(佐藤氏)を詐称し、「給与に直結する通勤交通費精算」という従業員が無視できない業務事項を口実に、偽の社内ポータルサイト(ログインページ)へ誘導してIDとパスワードを盗み取ること。最終的には窃取した社内認証情報を用いて、さらなる不正アクセスや金銭詐取に転用される危険性があります。

偽装工作の特徴:本メールの最大の特徴は、送信者アドレス・ログインリンク・会社名署名のすべてに受信者の実在するドメインを盗用している点です。これにより、受信者には「自社の正規メール」に見えるよう巧妙に偽装されています。ロゴや画像添付はありませんが、社内文書特有の「内線番号の記載」「チーム名の記載」によって信ぴょう性を高めています。

心理的プレッシャー:「期日:翌営業日17:00まで」「次月分の交通費支給が遅れる」という文言で強い緊急性と恐怖心を植え付け、冷静な判断を奪おうとしています。

■ 送信ルート及び偽装判定(Receivedヘッダー解析)

※「Received」ヘッダーとは、メールがどのサーバーを経由して届いたかをサーバーが自動記録するもので、送信者側が偽装できない「客観的な証拠」です。

【生Receivedヘッダー(偽装不可エリア):】

Received: from adsl.viettel.vn (unknown [115.77.54.13]) Received-SPF: Softfail (domain owner discourages use of this host) identity=mailfrom; client-ip=115.77.54.13; helo=adsl.viettel.vn;

【SPF(送信ドメイン認証)判定:Softfail(偽装確定)】

「Softfail」とは、「このIPアドレスからの送信はドメインオーナーが推奨していない」という意味です。つまり、受信者ドメイン.jpドメインの正規の送信元ではないIPアドレスからこのメールが送られており、Fromヘッダーの偽装が技術的に確認されています。

【実際の発信元IP:115.77.54.13】

adsl.viettel.vn ← ベトナム最大手通信事業者「Viettel」のADSL回線

これは日本国内の会社の人事部門から送信されるメールでは絶対にあり得ません。

発信元ロケーション解析(115.77.54.13):

国:ベトナム社会主義共和国(Socialist Republic of Vietnam)

ISP:Viettel Group(ベトナム国営通信大手)

緯度・経度:約 10.8231° N, 106.6297° E(ホーチミン市近郊推定)

【Googleマップで発信元推定位置を確認する】

【偽装判定:確定】

[受信者ドメイン]からのメールが、ベトナムのViettelのADSL回線(115.77.54.13)から送信されることはありません。送信者ドメインは完全に偽装されており、本メールは外部の攻撃者が自社になりすました詐欺メールです。

■ フィッシングサイト詳細解析

誘導先URL(伏せ字処理済み・一部伏字を含む):

hxxps://lulofumebo.z9[.]web[.]core[.]windows[.]net/mrsbur9lvr62.html

※ URLの「h」を「hxx」に、ドットを「[.]」に変換して無害化しています。絶対にアクセスしないでください。

リンクドメイン:lulofumebo.z9.web.core.windows.net

ドメイン種別の解説:

このドメインはMicrosoft Azure(マイクロソフト社のクラウドサービス)の静的ウェブホスティング(Azure Blob Storage)を悪用して作られた詐欺ページです。z9.web.core.windows.netという本物のMicrosoftドメインのサブドメインとして表示されるため、一般ユーザーには「Microsoftが運営するページ」と誤解させる効果があります。攻撃者はMicrosoftのインフラを「踏み台」として無料・匿名で悪用しており、これは世界的に多発する手口です。

リンク先ドメインのIPアドレス(Microsoft Azure CDNインフラ):

ホスト:lulofumebo.z9.web.core.windows.net

解決IP群(Azure Storage冗長構成):20.60.148.4 他(Microsoft Corporation所有)

※ Azure Static Websitesはグローバルに分散されたCDN(コンテンツ配信ネットワーク)上で動作するため、単一IPではなく複数のMicrosoftデータセンターIPが使用されます。

ホスティング拠点推定(Azureリージョン):

Microsoft Azure 東アジア・東南アジアリージョン(シンガポール/香港周辺)

緯度・経度:1.3521° N, 103.8198° E(シンガポール推定)

【Googleマップでインフラ推定位置を確認する】

【URLが危険と判断できるポイント】

- 本物の社内ポータルは

sansetubi.jpドメインのはず→リンク先は全く異なるwindows.netドメイン - 「lulofumebo」という意味不明なランダム文字列がサブドメインに使われている(使い捨て目的の典型的特徴)

- ファイル名「mrsbur9lvr62.html」がランダム英数字(量産型フィッシングページの典型パターン)

- Microsoft社のインフラを悪用しているため、一部のセキュリティフィルターをすり抜ける可能性がある

【リンク先サイトの現在の状態:】

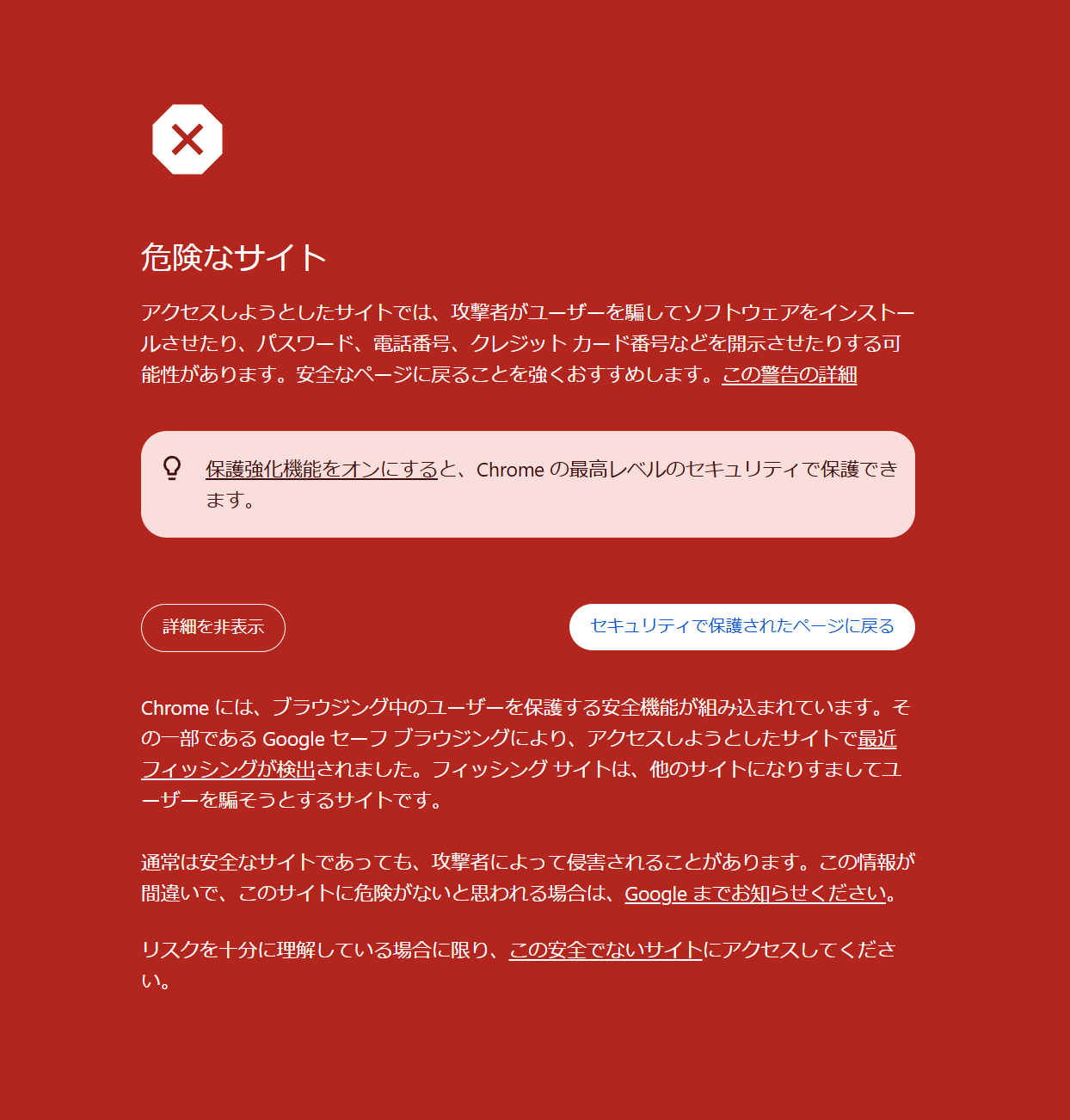

✗ Google Chrome(Googleセーフ ブラウジング):フィッシングサイトとして検出・ブロック済み

✗ ウイルスバスター:危険なサイトとして検出・ブロック済み

→ Googleのフィッシング検出システムが既にこのURLを「フィッシングサイト」として認定しており、Chromeでアクセスすると赤い警告ページが表示されます。

■ 詐欺サイトの手口を詳しく解説

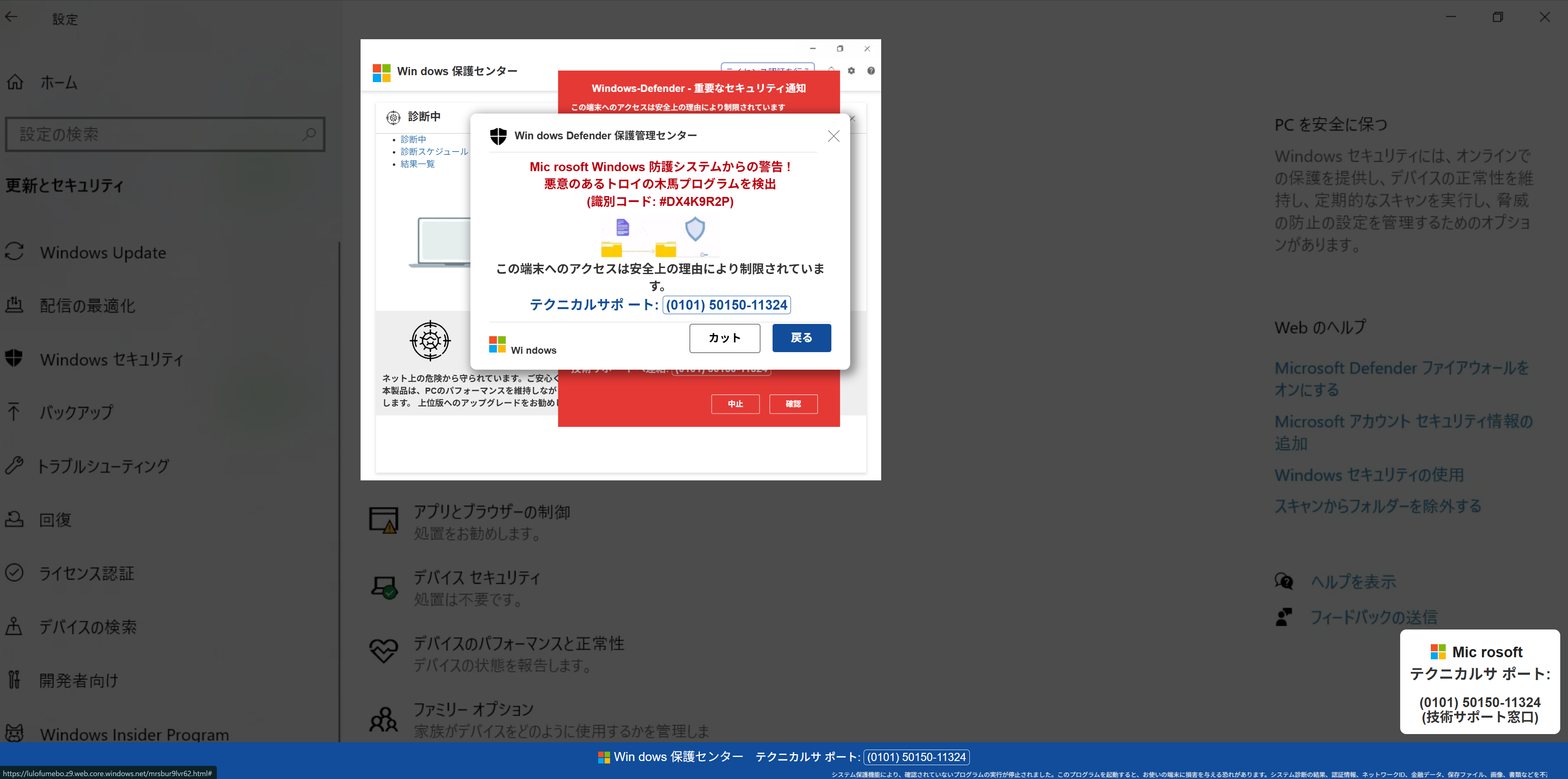

リンク先は「Windowsを守る」というフレーズを使い、マイクロソフトのロゴや保護センター風のデザインで偽装した「テクニカルサポート詐欺ページ」です。具体的には以下の手口が確認されています:

- 「Win dows 保護センター」と称する偽ポップアップ画面を全画面表示し、画面を操作不能に見せかける

- 「Mic rosoft Windows 防護システムからの警告!悪意のあるトロイの木馬プログラムを検出(識別コード:#DX4K9R2P)」という偽のウイルス検出メッセージを表示

- 「テクニカルサポート:(0101) 50150-11324」という国際電話番号(010から始まる番号)への電話を促す

- 警告音(ビープ音・音声)を鳴らし続けてパニックを誘発する

⚠ 重大警告:「0101から始まる電話番号は国際電話です。「試しに2コールだけ」でも高額な国際通話料金が発生します。また、電話すると外国人のオペレーターが遠隔操作ソフトのインストールを求めたり、偽のウイルス除去費用を請求したりします。絶対に電話しないでください。

※ 画面に表示されている「Win dows」「Mic rosoft」というように、スペースが挿入されているのはセキュリティフィルターを回避するための工夫です。本物のMicrosoftは決してこのような方法でサポートを求めません。

■ 注意点と対処法

- メール内のリンクは絶対にクリックしない:たとえ自社ドメインに見えるURLでも、クリック前にマウスカーソルをリンクに重ねてURLを確認してください。

- 社内ポータルには直接アクセス:交通費精算は、メールのリンクではなく、ブラウザのブックマークや社内のイントラネットから直接アクセスしてください。

- システム部門・情報セキュリティ担当に即報告:このようなメールを受信した場合は、すぐに社内の担当部署に報告してください。

- 偽の「Windowsセキュリティ警告」が表示されたら:画面を閉じられない場合は「Ctrl」+「Alt」+「Delete」でタスクマネージャーを起動し、ブラウザを強制終了してください。「0101」から始まる電話番号には絶対に電話しないでください。

- 遠隔操作を許可してしまった場合:直ちにインターネット接続を切断し、クレジットカード会社・金融機関・最寄りの警察のサイバー犯罪相談窓口に連絡してください。

公式注意喚起:

■ 最近のスパム動向(2026年4〜5月)

Heartlandが直近1ヶ月のスパム事例を分析した結果、以下の傾向が顕著となっています。

- 「ビジネスメール詐欺(BEC)」の精緻化:今回のように、受信者自身のドメインを悪用して内部からのメールに見せかける手口が増加。通勤費・給与・福利厚生など「給与に直結する業務」を餌にした攻撃が新たなトレンドとなっています。

- 新NISA・証券系フィッシングの急減:大和証券・野村證券・SBI証券などの投資関連を騙るメールが急激に減り。逆にPayPay個人速金システムを逆手に取った悪質な攻撃が急増中です。

- Microsoft Azureインフラの悪用:本件のように、本物のMicrosoftドメインのサブドメインを利用したフィッシングページが急増。セキュリティフィルターを回避しやすいことから攻撃者に好まれています。

- 「0101」国際電話誘導型テクニカルサポート詐欺:偽Windowsセキュリティ警告から国際電話に誘導する手口が引き続き多発。過去1ヶ月でHeartlandが確認した類似事例は複数件に上ります。

詳しくは Heartland スパムメールアーカイブ をご参照ください。

本レポートの結論

本メールは、受信者が勤務する会社の人事労務部員を詐称し、受信者自身の会社ドメインを全面的に盗用した高度なビジネスメール詐欺です。誘導先リンクはMicrosoftのAzureインフラを悪用したテクニカルサポート詐欺ページで、Googleとウイルスバスターがすでに「危険なサイト」と認定・ブロックしています。「0101」から始まる偽サポート番号への電話は高額な国際通話料金と、最悪の場合、銀行口座・個人情報・PCへの不正アクセスにつながります。身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで『これ気をつけて!』と共有してあげてください。

■ 過去類似事例アーカイブ

Heartlandでは、過去に受信した詐欺メールを種別ごとにアーカイブしています。類似の手口による被害防止にお役立てください。

Data Provided by Heartland Security Research Unit

根拠データ参照元:ip-sc.net|

awebanalysis.com|

Microsoft サポート詐欺注意喚起(公式)