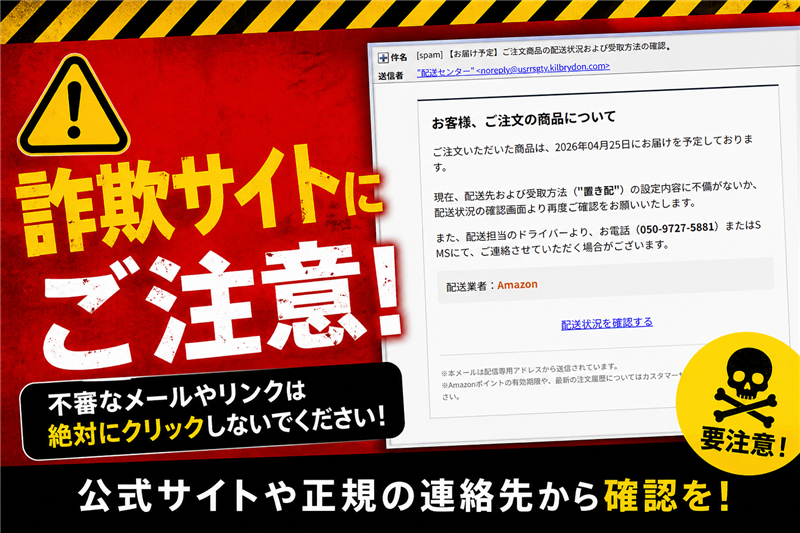

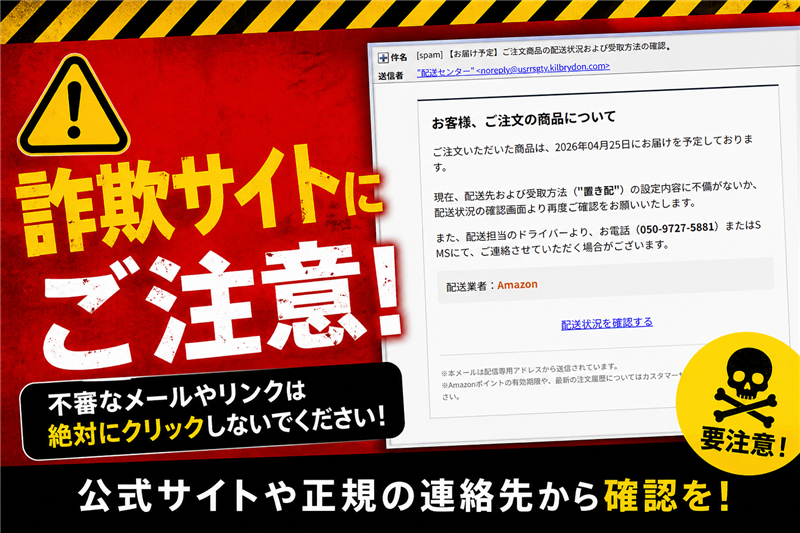

※できる限り忠実に再現していますが、本物の詐霧メールとデザインが異なる場合もあります。

お客様、ご注文の商品について ご注文いただいた商品は、2026年04月25日にお届けを予定しております。 現在、配送先および受取方法 (“置き配”) の設定内容に不備がないか、配送状況の確認画面より再度ご確認をお願いいたします。 また、配送担当のドライバーより、お電話 (050-9727-5881) またはSMSにて、ご連絡させていただく場合がございます。 配送状況を確認する

https://qyicimigmymod.t** /jp (一部伏字) ※本メールは配信専用アドレスから送信されています。

※Amazonポイントの有効期限や、最新の注文履歴についてはカスタマーサービスにお問い合わせください。 |