【実録】「サービスご利用に関するご案内」という名の犯行予告。e+(イープラス)を騙る搾取の全貌を公開 2026年4月18日

【実録】[spam] サービスご利用に関するご案内 公開!e+(イープラス)を騙る偽メールの正体を暴く 最近のスパム動向 今回ご紹介するのは「e+(イープラス)」を騙るメールですが、その前に最近のスパムの動向から。現在、新生活が始まった4月中旬のタイミングを狙い、決済情報の更新を迫る「システムメンテナンス系」の詐欺が激増しています。特に週末の夜間、ユーザーがリラックスしている時間を狙って「認証失敗」の恐怖を植え付けるのが犯人の常套手段です。

1. e+(イープラス)を装った、クレジットカード情報を狙う典型的なフィッシング詐欺

件名 [spam] サービスご利用に関するご案内 件名の見出し 件名の先頭に[spam]とあるのは、プロバイダのフィルタが「このメールは詐欺の可能性が高い」と検知した動かぬ証拠です。 送信者 “ご利用状況のご確認について” <info@stinkybeans.com> 受信日時 2026-04-17 18:29

ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。

受信メール本文(再現) 【重要通知】e+決済システム更新のご案内

平素よりe+をご利用いただき、誠にありがとうございます。

この度、セキュリティ基準の強化に伴い、決済情報の再確認と更新手続きが必要となっております。

■ 更新の必要性 新しいセキュリティ基準により、旧情報では認証に失敗する可能性があります。 スムーズなサービス利用のため、更新をお願いいたします。

■ お手続き方法

1. 下記ボタンより専用ページへアクセス 2. 登録情報の確認・更新 3. 変更内容の保存

※リンク先:https://a3c70nr.t●●/jp (物理リンク無効・伏せ字済み)

ご不明点がある場合は、サポート窓口までお問い合わせください。

e+ カスタマーサポート TEL:0570-06-9911(平日 9:00 – 18:00)

※本メールは自動送信されています。

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

メールの目的と専門解説 【犯人の目的】 【デザインの異常点】

Received: from s.wfbtzbpn.outbound-mail.sendgrid.net (s.wfbtzbpn.outbound-mail.sendgrid.net [159.183.235.50]) カッコ内のIPアドレスは、送信元が偽装できない「生の情報」です。

メール回線関連情報 (ip-sc.net 参照) 送信元ドメイン:s.wfbtzbpn.outbound-mail.sendgrid.net

≫ ip-sc.net でこの送信元の詳細データを確認する

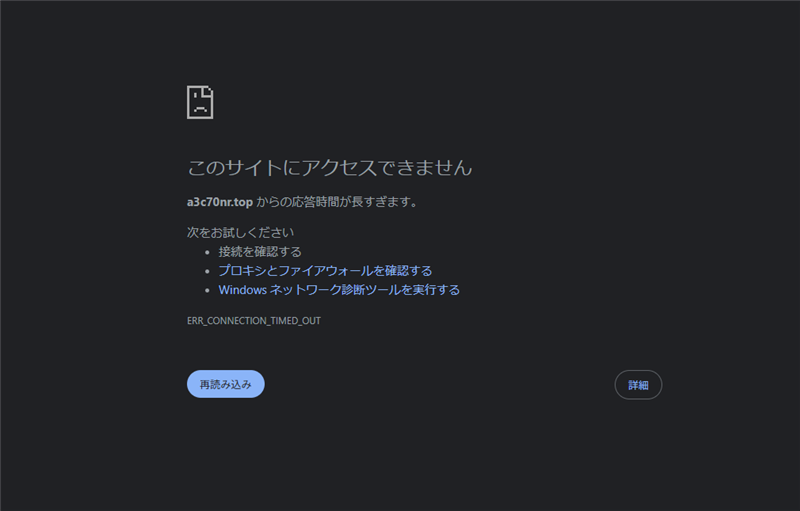

リンク先サイトの不審な挙動 リンク箇所:「最新情報で認証を完了する」ボタン サイト回線関連情報 (ip-sc.net 参照) リンクドメイン:a3c70nr.topドメイン登録日:2026-04-15(犯行開始のわずか2日前!)

≫ ip-sc.net で詐欺サイトの回線解析を見る

閲覧注意:これが詐欺サイトの回避工作だ 【第一段階:ロボット確認】

アクセスすると「ロボットではないことを確認してください」と表示されます。これはセキュリティを装うだけでなく、Googleのクローラーや解析ツールの自動巡回を妨害し、サイトを長生きさせるための卑劣なトラップです。

【第二段階:接続エラーの偽装】

確認ボタンを押した先で「このサイトにアクセスできません」と表示されます。実際には裏側で情報を盗み取る準備をしているか、特定の環境(スマホのみ等)以外ではエラーを見せて解析を逃れる設定になっています。

まとめ:日常に潜む「デジタルな犯行予告」 今回のe+を騙るメールは、本物の電話番号を使い、CAPTCHA(ロボット確認)を挟むことで、被害者に「公式の厳格な手続きをしている」と錯覚させる高度な心理戦を仕掛けています。過去の事例と比べても、解析回避の徹底ぶりは異常です。公式サイトでも注意喚起が出ていますので、必ず確認してください。 公式サイト:e+(イープラス)からのお知らせ・ご注意

身近な人が騙されてからでは手遅れです。

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る ② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る