【閲覧注意】Amazonギフト券5000円分という罠。Wantedlyを騙る巧妙な「衣替え詐欺」の裏側を公開

【実録・閲覧注意】Wantedlyを騙る「最大5,000円分ギフト券」詐欺メールの正体を暴く:巧妙な衣替えキャンペーンの罠 ■ 最近のスパム動向と解析前書き

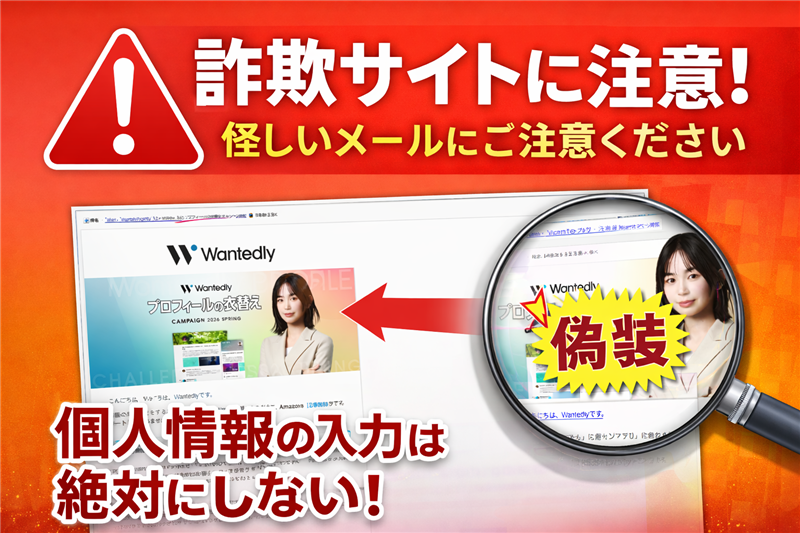

今回ご紹介するのは「Wantedly(ウォンテッドリー)」を騙るメールですが、その前に最近のスパムの動向について。新生活が始まる4月・5月の時節柄に合わせ、「プロフィールの更新」や「衣替え」といったもっともらしい理由でユーザーを誘い出す手口が急増しています。特にギフトカードを餌にした懸賞型は、警戒心を解きやすく非常に危険です。

| 【調査報告】最新の詐欺メール解析レポート:メール解析結果 | 判定結果 | SPAM(詐欺メール確定) | | 件名 | 【最大5,000円分】Amazonギフトカードが当たる!プロフィールの衣替えキャンペーン開催中 | | 送信者 | “Wantedly” <noreply@wantedly.com> | | 受信日時 | 2026-04-17 18:48 |

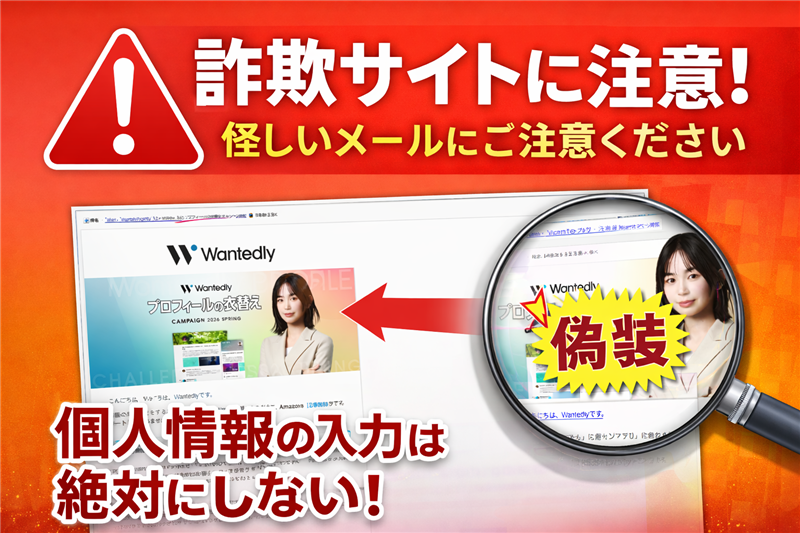

ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。

▼ 受信メール本文の完全再現 | こんにちは、Wantedlyです。

洋服の衣替えをするように、Wantedlyのプロフィールも「今の自分」に合わせてアップデートしてみませんか?

ただいま、プロフィールを1箇所更新して応募するだけで、Amazonギフトカードが当たる特別企画を開催中です! | 🌸 プロフィールの衣替えキャンペーン 🌸 【特典】抽選で10名様に Amazonギフトカード 5,000円分をプレゼント

【参加方法】

1. プロフィールを1箇所更新(衣替え)する

2. 以下のボタンから専用フォームにエントリー | 「最近できるようになったこと」や「新しく使い始めたツール」を一つ書き加えるだけでOKです。

皆様のご参加をお待ちしております! ウォンテッドリー株式会社 / Wantedly, Inc.

東京都渋谷区恵比寿四丁目20番3号 恵比寿ガーデンプレイスタイワー5階

Tel: 03-6369-2018

E-mail: customer-relations@wa***dly.com

Wantedly Visit: https://www.wa***dly.com/ | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 ⚠️ 犯人の目的と専門的見解

【犯人の目的】

このメールの目的は、Wantedlyのログイン情報(ID・パスワード)および、その後のフォーム入力による個人情報の窃取、あるいは外部サービス(Typeform等)を悪用したアンケート回答に見せかけた情報収集です。【メールデザインの評価】

写真入りのバナーまで付けて本物そっくりに作り込まれています。特にWantedly特有の「ビジネスSNS」としてのトーン&マナーを完璧に模倣しており、一見しただけでは偽物と判断できません。しかし、送信元ドメインやリンク先の構造に決定的なボロが出ています。 | 📡 送信元(Received)ヘッダー解析データ | Received | from o1.ptr2715.wantedly.com (o1.ptr2715.wantedly.com [167.89.73.92]) | | 送信IPアドレス | 167.89.73.92

| | 発信国 | United States (アメリカ合衆国) | | ホスティング | SendGrid (Twilio Inc.) | | ドメイン登録日 | 1999-07-27 (Wantedlyドメイン自体は正規を模倣) | ※これは送信に利用した情報であり、カッコ内のIPアドレスは信頼できる送信者情報を装うためのリレーポイントです。 🔗 潜伏先:詐欺サイトの回線関連情報 ■ 本レポートの根拠データ(Evidence)

誘導先URL: https://wantedlycs.typeform.com/202604-05sp****?typeform-source=t.co

※URLには伏せ文字を含んでおり、直接のリンクは無効化しています。

【ip-sc.net リアルタイム解析結果】 | 解析対象IP | 34.160.111.145

| | ホスト名 | 145.111.160.34.bc.googleusercontent.com | | ロケーション国 | United States (アメリカ合衆国) | | ホスティング | Google Cloud (Google LLC) |

Google Cloudを利用するのは、犯人が自身の足跡を消すためにGoogleの巨大なクラウドインフラを「隠れ蓑」として悪用している決定的な証拠です。犯人は自分のパソコンから直接メールを送っているのではなく、クラウド上の仮想サーバーを使い捨ての「発信基地」として利用しています。

| 📸 潜入:詐欺サイト(エントリーフォーム)の全貌 |

リンク先は「Typeform」という正規のフォーム作成サービスを悪用しています。そのため、ウイルスバスターやGoogleセーフブラウジングをすり抜けて表示されることが多く、非常に危険です。

| ■ 結論とまとめ

今回のWantedlyを騙るメールは、過去の事例と比較しても非常に高い「模倣精度」を持っています。公式サイトでも同様の注意喚起が行われていないか、常に確認する癖をつけてください。公式サイトの注意喚起を確認する:

Wantedly セキュリティセンター身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで『これ気をつけて!』と共有してあげてください。 | |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る