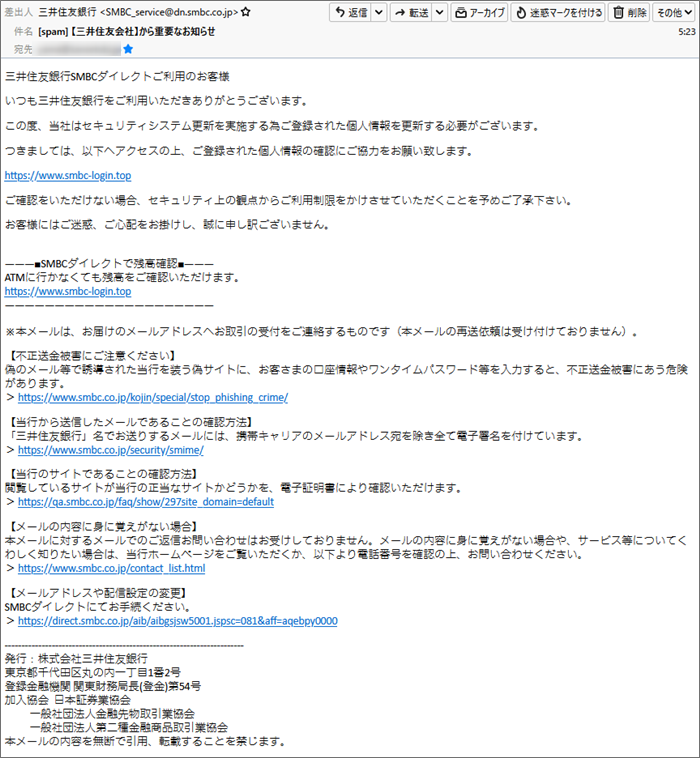

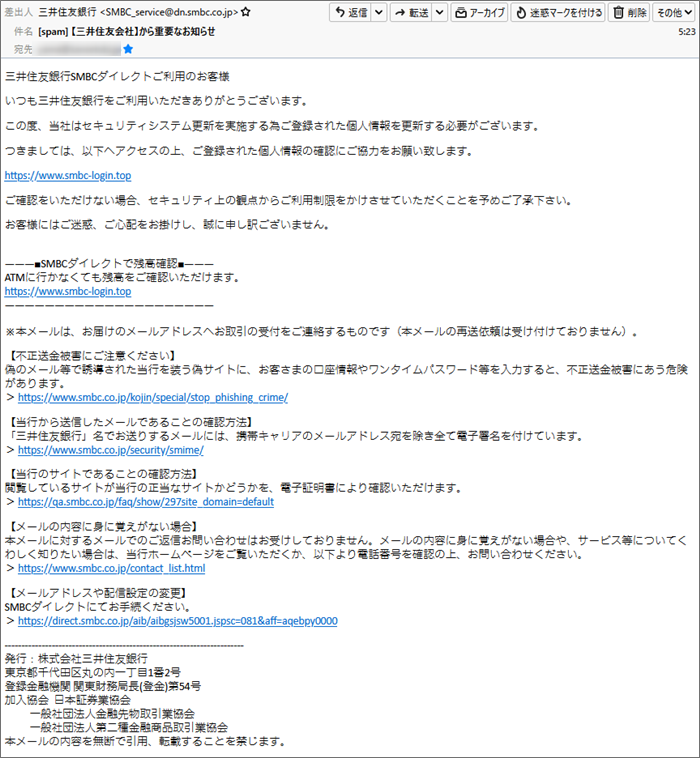

件名の会社名って… 今朝は、三井住友銀行SMBCダイレクトを装ったフィッシング詐欺メールのご紹介。

内容は「セキュリティシステム更新」に伴って「個人情報」を更新しろと言ったもの。

では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] 【三井住友会社】から重要なお知らせ」

あれ?「三井住友会社」って会社名ちょっとおかしくないですか?(笑)

差出人にはちゃんと「三井住友銀行」とあるのに…

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「三井住友銀行 <SMBC_service@dn.smbc.co.jp>」

はい、ここからはいつものくだりです。

不要な方は、次項まで読み飛ばしちゃってください。

”smbc.co.jp”は、確かに三井住友銀行さんの正規ドメインですが、件名には”[spam]”が

示す通りこのメールは、迷惑メールなのでそんなわけがありません。

その辺りも含め、次の項目で確認していくことにします。

石狩データーセンターから では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<thm@jc.co>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

ほらほら、もうこの時点で”jc.co”なんてコロンビアのトップレベルドメインが

見えちゃいましたよ。

はい、偽装確定です!(笑) | | Message-ID:「Message-ID: <C2ADC53AC0716CAB42D3968901EBA23C@jc.co>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from jc.co (unknown [153.125.146.18])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

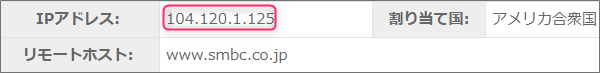

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、メールアドレスにあったドメイン”smbc.co.jp”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金 結果は見えていますが、一応やってみます。

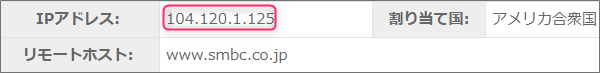

”smbc.co.jp”を割当てているIPアドレスは”104.120.1.125”と出ました。

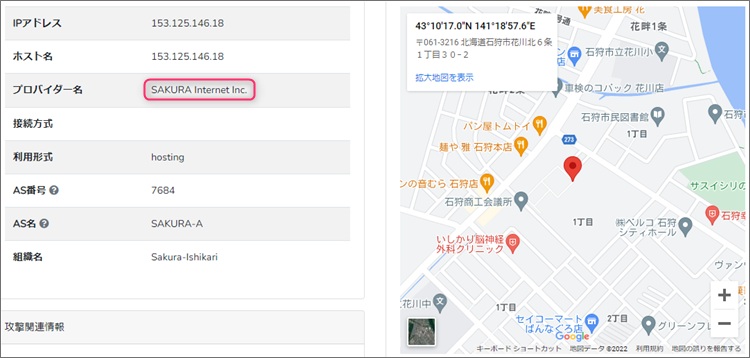

”Received”の記載は”153.125.146.18”ですから全く異なるので、偽装と証明されました。 ”Received”のIPアドレスは、差出人が利用しているメールサーバーのもの。

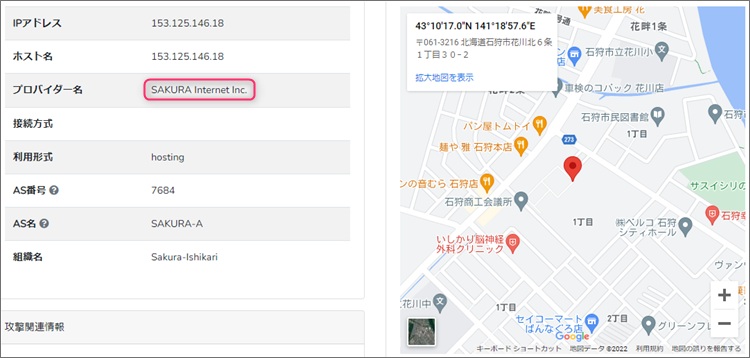

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられたのは、石狩市庁舎付近。

左側の欄を見ると「SAKURA Internet Inc.」とあるので差出人は「さくらインターネット」

のユーザーです。

そう、さくらインターネットは石狩市に巨大なデーターセンターを持っていますからね。

このメールはここに設置されたメールサーバーを介して私の手元に届けられたようです。

本当のSMBCのホームページにリンク?! このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクはメール本文内に直書きされていてリンク先のURLがこちら。

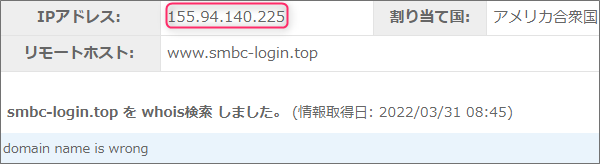

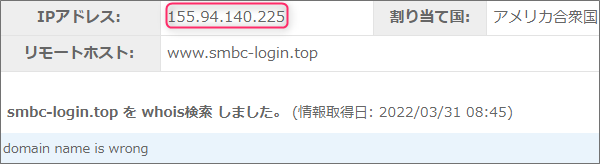

このURLで使われているドメインは、サブドメインを含め”www.smbc-login.top”

このドメインにまつわる情報を取得してみます。

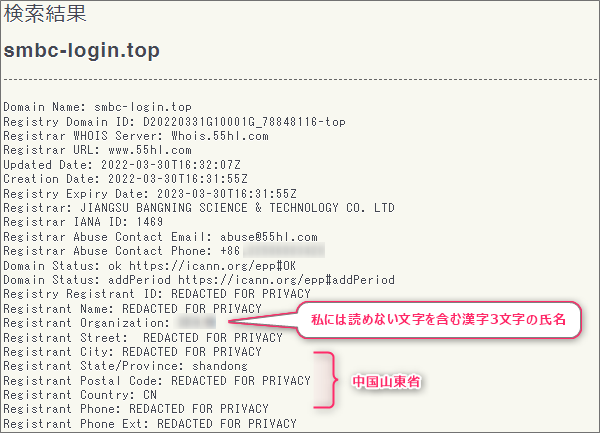

いつも利用させていただいているサイトでは”domain name is wrong”と表示されて

IPアドレス以外詳しい情報の取得はできませんでしたので、今回は別のサイトでも情報を

収集してみました。

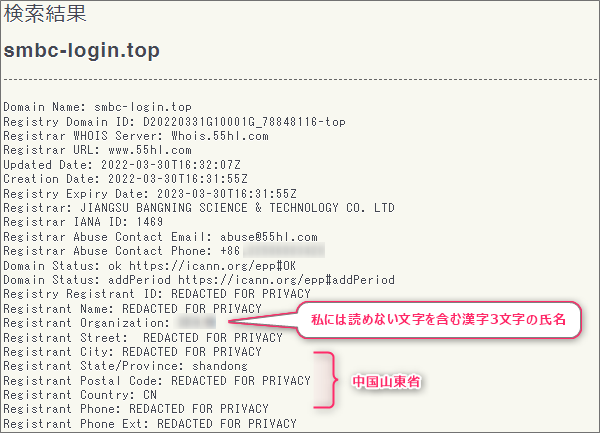

結局、その殆どがプライバシー保護でマスクされていて、中国山東省の方が持ち主だって

ことぐらいしか分かりませんでした。(;^_^A このドメインを割当てているIPアドレスは”155.94.140.225”

このIPアドレスを元に再びその割り当て地を確認してみます。

やはり、このフィッシング詐欺サイトもロサンゼルス近郊のリトルトーキョーにほど近い

場所にピンが立てられました。

ほんとうにこの場所にはたくさんの詐欺サイトが運営されていますね!(;^_^A それによく見ると、「脅威のレベル」が「高」とされていますので、このIPアドレスは

危険であると既に評価とされています。 そのサイトへ安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

が、リダイレクトされて本物の三井住友銀行のホームページに飛んでしまいました。

当局に嗅ぎつけられる前に一旦閉鎖したんだと思われます。

ドメインとIPアドレスが紐づけられたままなので、ほとぼりが冷めた頃を見計らって

再稼働させることでしょうね。

まとめ 三井住友銀行さんもよく標的にされますね。

やはりユーザーが多いからでしょうか。

もちろん他の銀行も標的にあれることもあるので、気が抜けません(-_-;) いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |