『詐欺メール』コイン︉チェックから『【Coincheck】アカウント制限のメ︉ール!』と、来た件

| 添付ファイルが付けられた詐欺メール | ||

| スマホやタブレットが普及し増々便利になる私たちが生活する世の中。 それに比例して増えてくるのが悪質な詐欺行為。 このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし 悪意を持ったメールを発見次第できる限り迅速なご紹介を心掛けています。 もし気が付かずに詐欺サイトログインしてしまった場合は、まず落ち着いてできる限り早く パスワードの変更やクレジットカードの利用停止を行ってください。 | ||

★フィッシング詐欺解体新書★ | ||

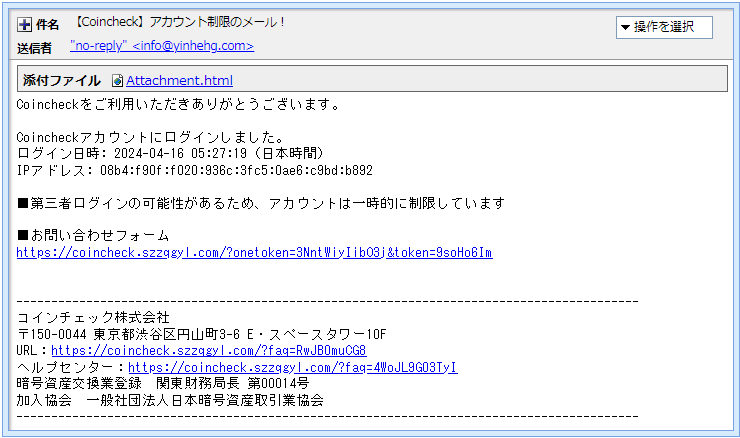

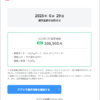

公式ドメインが使われてないので詐欺確定いつもご覧いただきありがとうございます! 『コイン︉チェック』なるところからHTMLの添付ファイルが付けられたメールが届きました。 このコイン︉チェックって存じ上げないのですが、Wikiによるとコインチェック株式会社が運営する では、このメールを解体し詳しく見ていきましょう! 件名は『【Coincheck】アカウント制限のメ︉ール!』 差出人は コインチェックのオフィシャルサイトでURLを確認したら、こちらの公式ドメインは”coincheck.com” IPアドレスから紐解くでは、このメールが悪意のあるメールであることを立証していきましょうか!

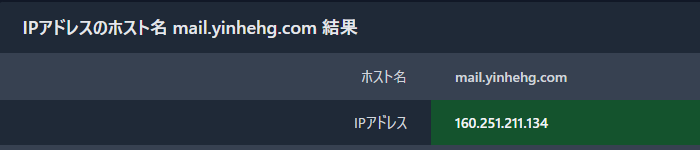

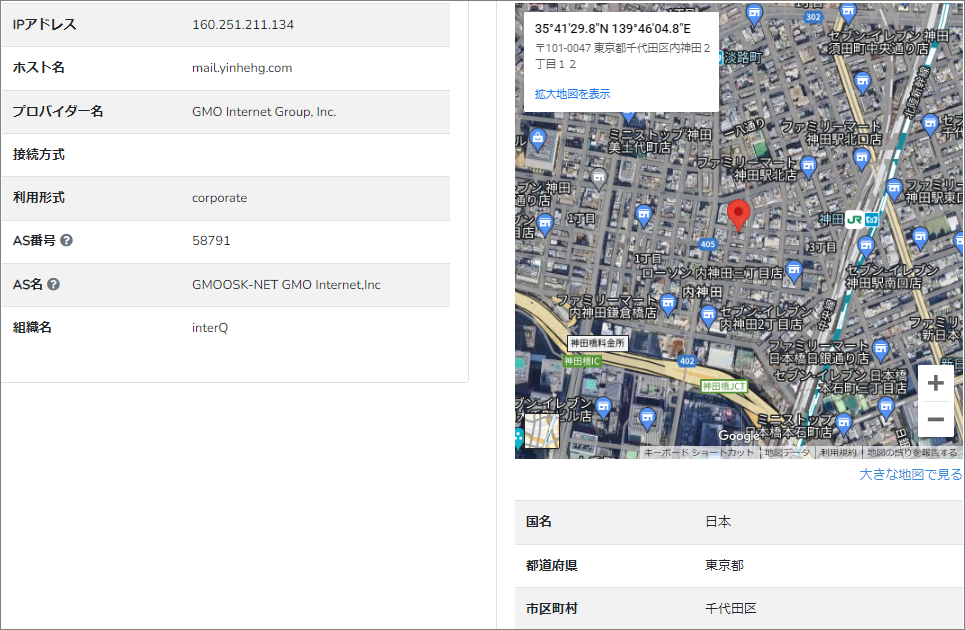

ここに掲げた”Received”は、ヘッダー内に複数ある”Received”の中で時系列が一番古いもので 末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で ”Received”の前半のドメイン部分は、往々にして偽装されていることが多いものですが、末尾のIPアドレスは では、”Received”にあったドメイン”mail.yinhehg.com”が差出人本人のものなのかどうかを これがドメイン”mail.yinhehg.com”を割当てているIPアドレスの情報です。 ”Received”のIPアドレスと全く同じ数字なのでこのメールアドレスは差出人ご本人さんのもので ”Received”に記載されているIPアドレスは、差出人が利用したメールサーバーの情報で 地図に立てられたピンの位置は、東京都千代田区内神田付近。 千葉の方が登録したドメインでは引き続き本文。

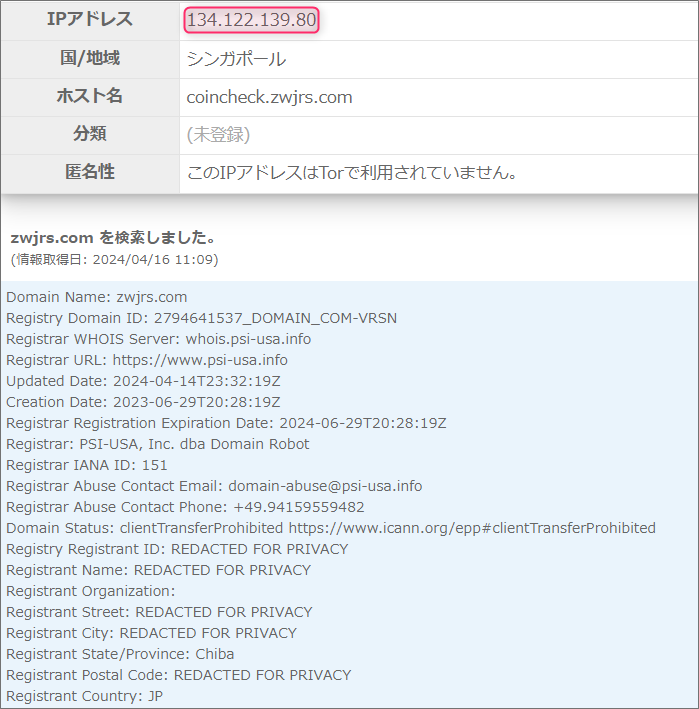

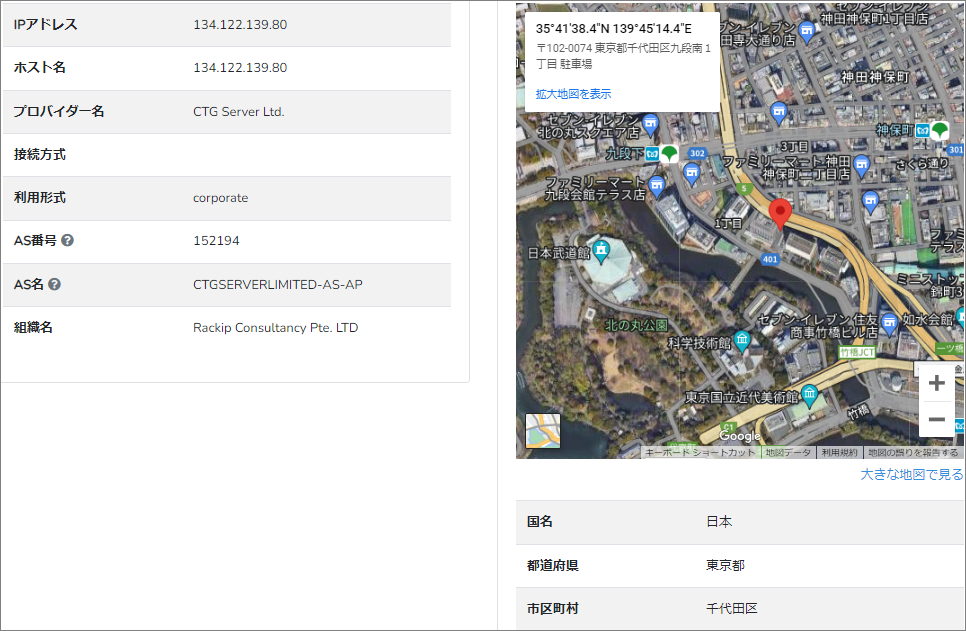

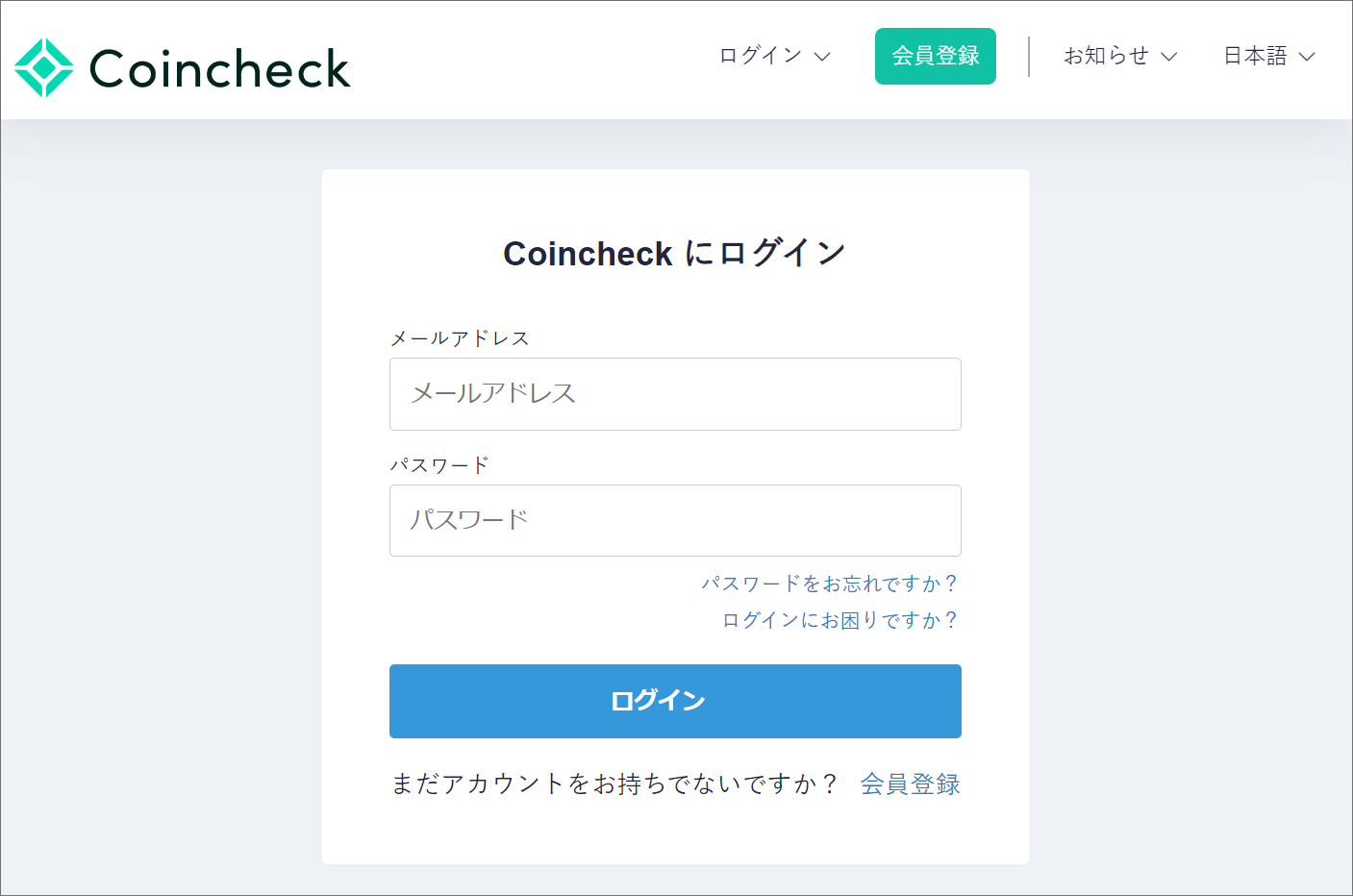

このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。 既に『フィッシングサイト』としてしっかりブラックリストに登録済みですね。 このURLで使われているドメインは”coincheck.zwjrs.com” このドメインは、千葉の方が登録されているようです。 地図に立てられたピンの位置は、日本武道館に程近い東京都千代田区九段南付近。 危険だと聞かされると余計に見に行きたくなるのが人間のサガ…(;^_^A 本物のコインチェックで確認してみましたが、そのまんまそっくりのログインです。 まとめ恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

今、拡散中の詐欺メール

🛡️ Heartland 管理者が推奨する「究極の対策セット」

迷惑メールCoincheck,coincheck.zwjrs.com,IPアドレス,SPAM,yinhehg.com,コインチェック,セキュリティ,ドメイン情報,なりすまし,フィッシング詐欺,不正利用,偽サイト,偽メール,拡散希望,注意喚起,第三者ログイン,詐欺,詐欺メール,迷惑メール

Posted by heart

関連記事

『詐欺メール』佐川急便から『【重要】住所不備による配送不能のお知らせ』と、来た件

★フィッシング詐欺メール解体新書★ スマホやタブレットが普及し増々便利になる私た ...

『詐欺メール』「【えきねっと】重要なお知らせ」と、来た件

「えきねっと」に成りすますフィッシング詐欺メールが大流行中 ※ご注意ください! ...

『詐欺メール』『【PayPayカード】再請求支払期限のお知らせ[支払期限:2025年06月19日]』と、来た件

★フィッシング詐欺メール解体新書★ スマホやタブレットが普及し増々便利になる私た ...

『詐欺メール』「【Amazon】注文状況をご確認ください」と、来た件

最近このパターンばっか ※ご注意ください! 当エントリーは迷惑メールの注意喚起を ...

『詐欺メール』イオン銀行から『インターネットバンキングでのお振り込み手続きの一時制限について』と、来た件

イオンを騙る詐欺メールが現在のトレンド ※ご注意ください! このブログエントリー ...