『詐欺メール』「【えきねっと】重要なお知らせ」と、来た件

| 「えきねっと」に成りすますフィッシング詐欺メールが大流行中 | ||||

| ※ご注意ください! このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし 悪意を持ったメールを発見次第できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! また、気が付かずにログインしてしまった場合は、まず落ち着いてできる限り早く パスワードの変更やクレジットカードの利用停止を行ってください。 | ||||

中国のトップレベルドメインでもう、ブログを書いてる最中に次から次に詐欺メールが送られてくるから時間がいくらあっても…(汗)

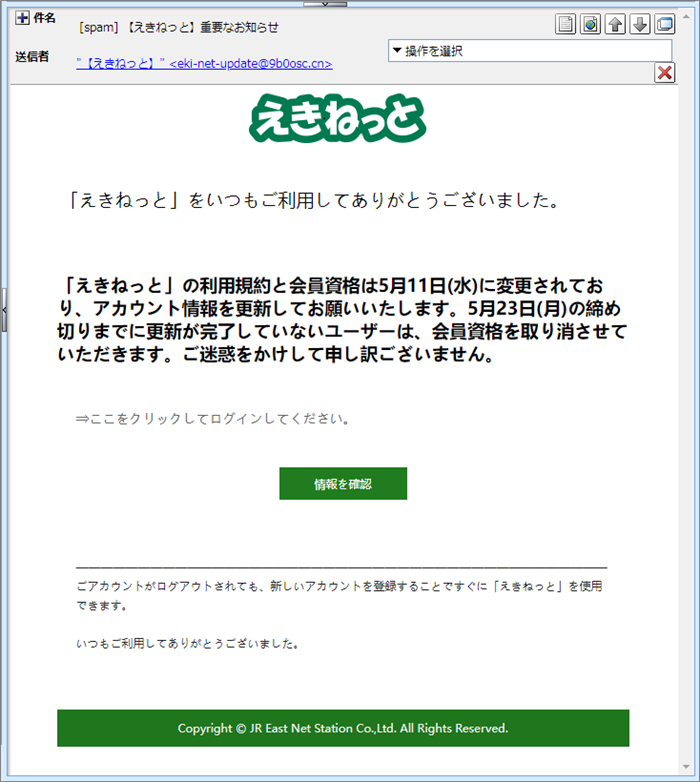

「えきねっと」は、JR東日本が提供する、インターネットサービス。 それにしてもなんだか日本語がちょいと得意じゃない方からのようですね。 件名は 差出人は 都内にあるサーバーからの発信か?!では、このメールのヘッダーソースを確認し調査してみます。

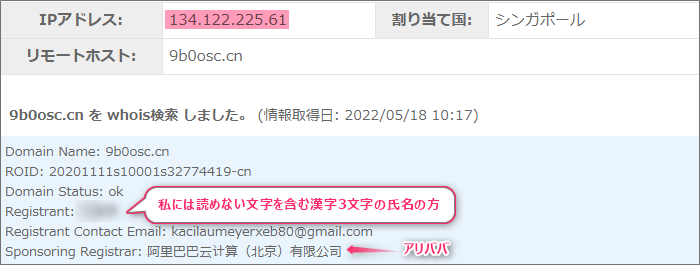

まずは、”9b0osc.cn”について情報を取得してみます。

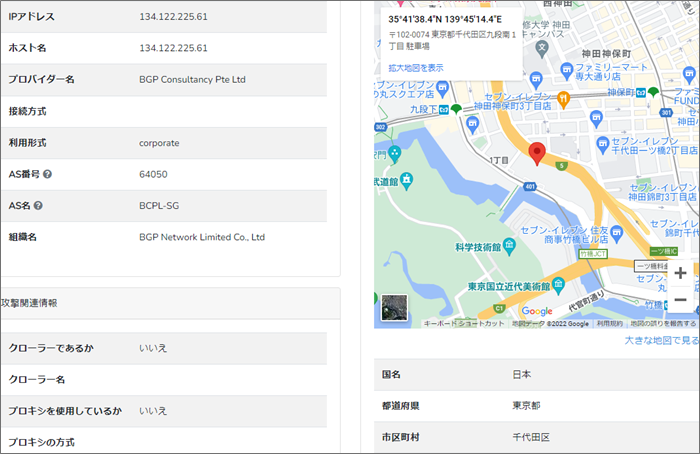

”134.122.225.61”がこのドメインを割当てているIPアドレス。 ”Received”のIPアドレス”134.122.225.61”は、差出人が利用しているメールサーバーのもの。

かなりアバウトな位置であることをご承知いただいた上でご覧いただくとして 脅威の詳細は「匿名プロキシ」とでは引き続き本文。

「アカウント情報を更新してお願いいたします。」ってくだりはいただけませんね(笑) このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

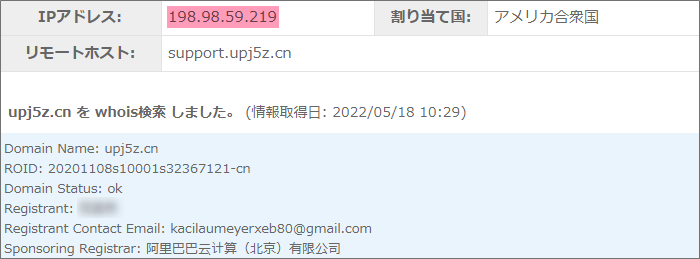

またしても中国のトップレベルドメインですね。 このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

このように既にしっかりと危険サイトと認識されており、カテゴリは「フィッシング」と書かれています。 このURLで使われているドメインは、サブドメインを含め”support.upj5z.cn”

当たり前と言えば当たり前なのかもしれませんが、申請者はメールの時に使われていたドメインと このドメインを割当てているIPアドレスは”198.98.59.219”

ピンが立てられのは「ニューヨーク州スタテン島」付近。 危険と言われると見に行きたくなるのが人情と言うもの。 残念ながら「404 Not Found」と表示され、サイトは現在存在しないようです。

詐欺サイトは、捜査の手が及ぶのを恐れ、えてして時々姿をくらまします。 まとめ「えきねっと」さんも災難ですよね。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)