【注意喚起】「メールアドレス変更完了」を装うフィッシング詐欺の技術調査

【調査報告】最新の詐欺メール解析レポート メールの解析結果と対策情報の提供 | 最近のスパム動向

今回ご紹介するのは「マネックス証券」を騙るメールですが、その前に最近のスパムの動向について。

近年、金融機関を装ったフィッシング詐欺は「アカウントの不正利用」だけでなく、本件のように「登録情報の変更完了」という通知を装い、利用者に「身に覚えがない」という焦りを感じさせて偽サイトへ誘導する手法が一般化しています。

| 前書き

本レポートでは、マネックス証券を装った巧妙な詐欺メールの構造と、その背後にある通信経路、誘導先の危険なドメイン情報を技術的に詳しく解説します。

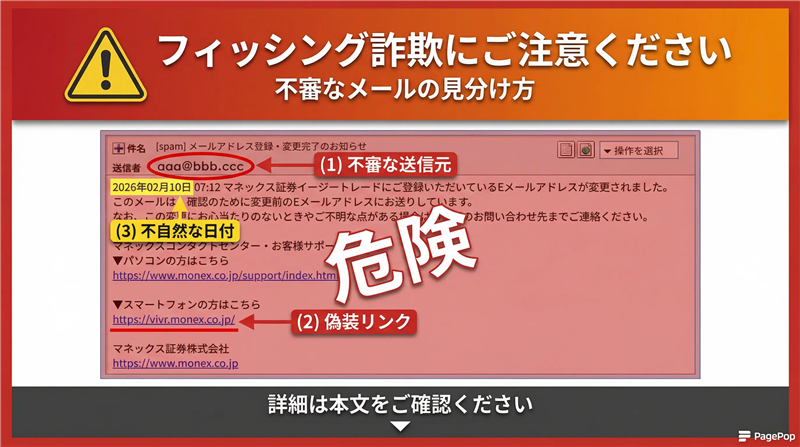

| 受信メールの外観再現 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 | 件名 | [spam] メールアドレス登録・変更完了のお知らせ | | 送信者 | aaa@bbb.ccc |

2026年02月10日 07:12 マネックス証券イージートレードにご登録いただいているEメールアドレスが変更されました。

このメールは、確認のために変更前のEメールアドレスにお送りしています。

なお、この変更にお心当たりのないときやご不明な点がある場合は、以下のお問い合わせ先までご連絡ください。 マネックスコンタクトセンター・お客様サポート

▼パソコンの方はこちら

htt●s://www.monex.co.jp/support/index.html ▼スマートフォンの方はこちら

htt●s://vivr.monex.co.jp/ マネックス証券株式会社

htt●s://www.monex.co.jp

| | メールの詳細解析 | 件名の見出し | 件名に「[spam]」が付与されています。これは受信サーバーのスパムフィルタが、送信ドメイン認証の失敗や低信頼なIPを検知したための警告です。 | | 送信者情報 | aaa@bbb.ccc

受信者自身のメールアドレスが送信者に設定されています。これはユーザーの注意を引くための「なりすまし」の典型例です。 | | メールの感想 | 非常にあっさりしており、過度な煽りがない分、公式通知としての「静かなリアリティ」があります。URLの末尾まで本物を模倣しており、一見しただけでは見分けがつきにくい設計です。 | Received(送信元)の解析データ | 以下の情報は、メールヘッダから抽出された「このメールが実際にどこから来たか」の物理的証拠です。 | | 送信元ドメイン | infoo1.businessshowsw.com | | 送信元IPアドレス | 204.194.49.9 | | ホスト/会社名 | Hostwinds, LLC(アメリカ合衆国) | | 本レポートの根拠データ | [ip-sc.net] 送信元IPの詳細解析を確認する | リンク先サイトの解析結果 | 偽装URL(表示) | htt●s://www.monex.co.jp/support/index.html | | 真の誘導先(実体) | htt●s://mohelp.authora.cfd/v8/app/html/page/vue/monewhelps?id=9235242110111231

(※伏せ字を含む。物理リンク無効化済み) | | 接続先IPアドレス | 104.21.72.164 | | ホスト/国 | Cloudflare, Inc. / アメリカ合衆国 | | ドメイン取得日 | 2026年02月初旬(最近)

取得日が極めて最近である理由は、詐欺サイトがセキュリティ機関によるブロックを避けるため、使い捨てのドメインを直前に用意したためです。 | | サイト回線関連情報 | [ip-sc.net] 誘導先IPの詳細解析を確認する | 詐欺サイトの視覚的検証 | 誘導先のページでは、以下の画像のようにGoogleのブロック確認を装ったインジケーターが回転し続ける不審な挙動が確認されました。 【稼働状況】: 現在も稼働中(危険) | まとめと推奨される対応

今回の事例は、メールの見た目のシンプルさと、複雑なディレクトリ構造を持つドメインを組み合わせた典型的なフィッシング詐欺です。過去の事例と比較しても、公式サイトのURLを本文中に「文字」として記載しつつ、裏側のリンク先を全く別のドメインに飛ばす「リンク偽装」の手法が目立ちます。

■ 注意点と対処法

・送信元のメールアドレスが本物のドメイン(monex.co.jp)であるか必ず確認してください。

・身に覚えのない通知は、メール内のリンクではなく、検索サイトやブックマークから公式サイトへアクセスしてください。

マネックス証券 セキュリティ情報ページ(公式) | |