久々のMyEtherWallet 久しぶりに見つけたんで早速(笑)

イーサリアムのウォレットであるMyEtherWallet(マイイーサウォレット)を騙ったフィッシング詐欺メール。

無料でトークンが貰えると嘘を書いて詐欺サイトへ誘導します。

このメールに出てくるチリーズ(Chiliz)とは、海外サッカーなどのスポーツクラブとそのファンをつなぐ

プロジェクトと、そのプロジェクトで用いられる仮想通貨の名称です。

では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] 無料でトークンがもらえるイベント、30000個のCHZトークンを受け取ることができます」

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”Chiliz $CHZ” <info_jp@chiliz.com>」

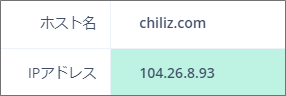

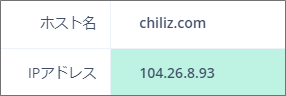

”chiliz.com”は確かに「Chiliz」のドメインですが、件名の”[spam]”を見せられた後では

全く信じられませんね。

その辺りを含め、次の項で見ていくことにしましょう。

やっぱり偽装 では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<info_jp@chiliz.com>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<2C56D0ED407C29C7BE7921B08CFE87D1@mrauxz.org>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from mrauxz.org (unknown [121.226.226.250])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、””について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

”104.26.8.93”がこのドメインを割当てているIPアドレス。

”Received”に書かれているのが”121.226.226.250”ですから全く異なるので、この方はやはり

アドレス偽装。

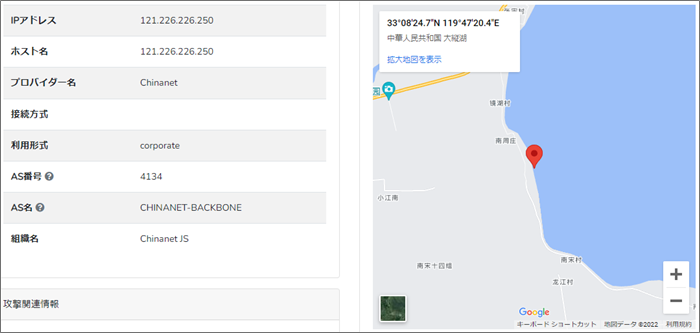

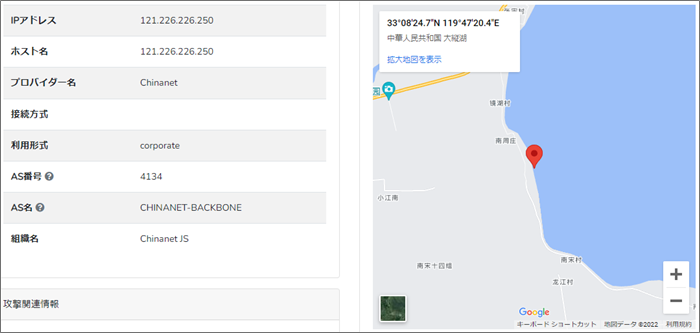

しっかり罪を償っていただきましょう! ”Received”のIPアドレス”121.226.226.250”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられたのは、「中国江蘇省縦湖」付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

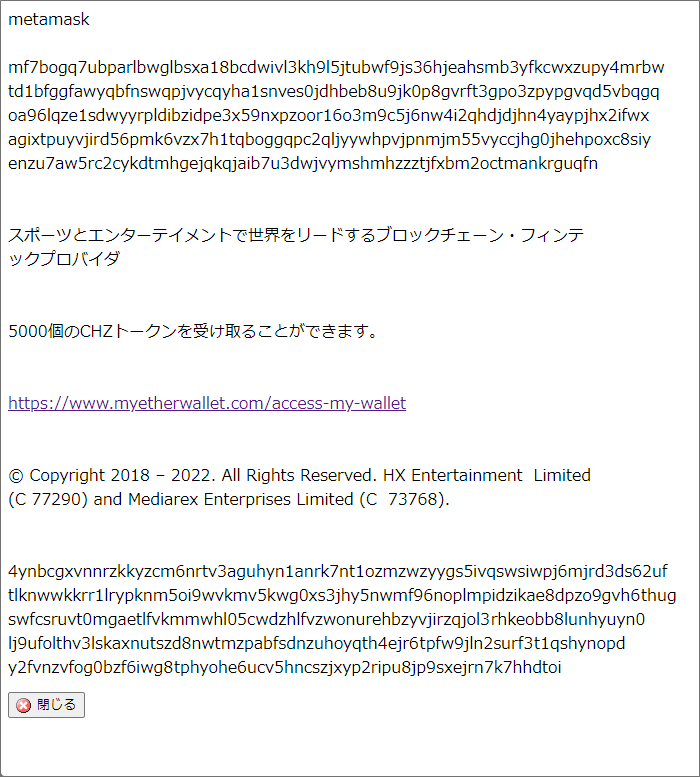

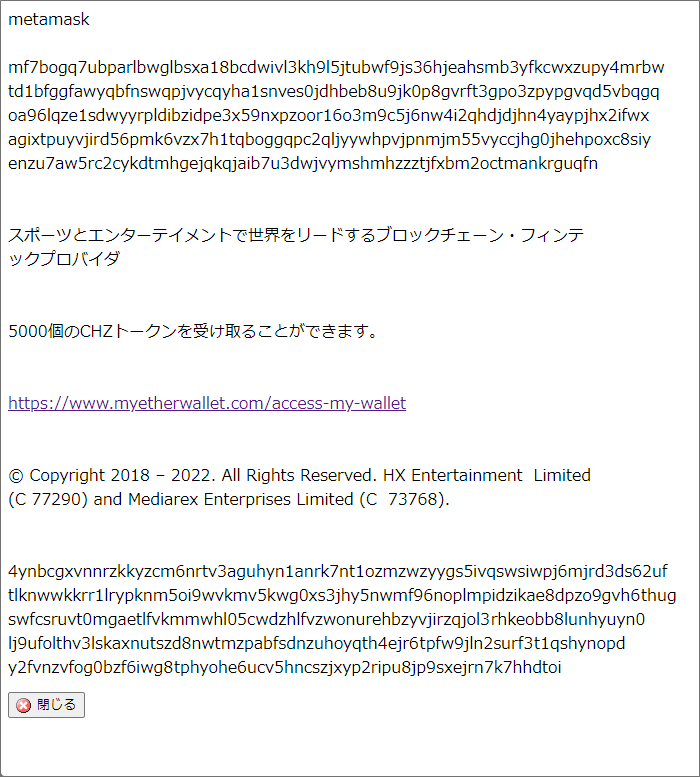

30000個なの?5000個なの?どっち?? では引き続き本文。 | スポーツとエンターテイメントで世界をリードするブロックチェーン・フィンテックプロバイダ 5000個のCHZトークンを受け取ることができます。 | あれ?件名には「30000個のCHZトークンを受け取ることができます」って書いてあったけど

ここには5000個って…あれは嘘なの?

このメールの目的はリンクに誘い込むことなのでそんなのどーで良いんですよね(笑)

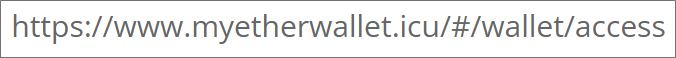

このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは本文に直書きれていてますが、これは嘘。

本当のリンク先はリンク先のURLがこちらです。

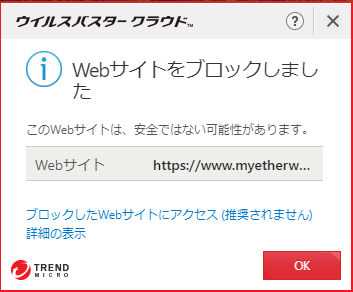

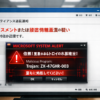

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

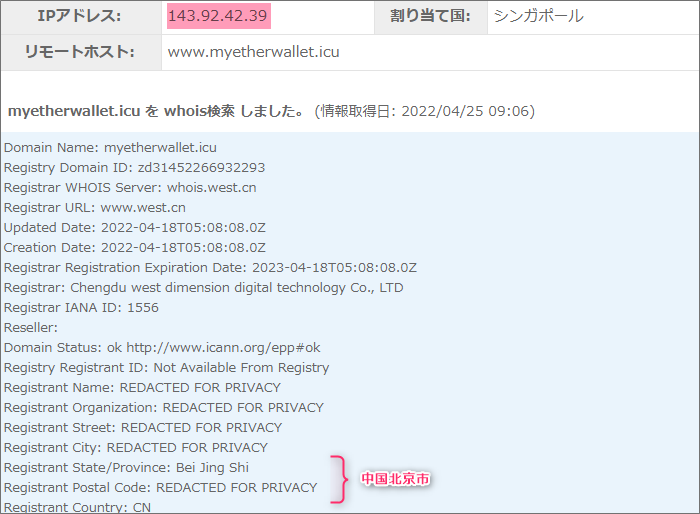

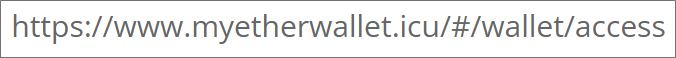

このように既に危険サイトと認識されており、カテゴリは「フィッシング」と書かれています。 このURLで使われているドメインは、サブドメインを含め”www.myetherwallet.icu”

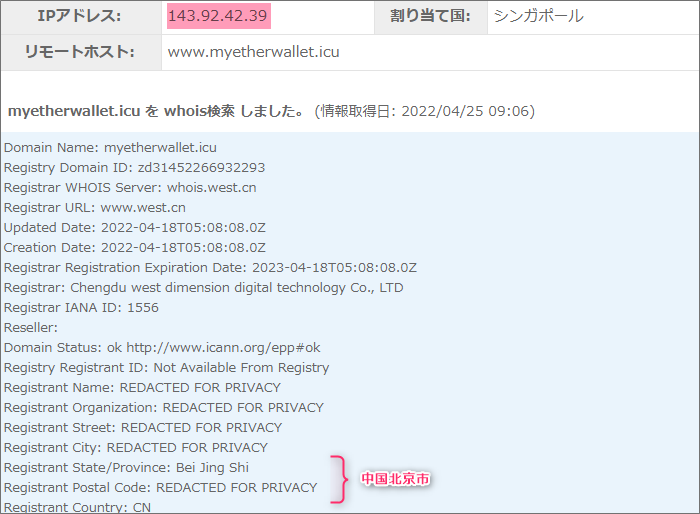

このドメインにまつわる情報を取得してみます。

持ち主は、中国北京市の方 このドメインを割当てているIPアドレスは”143.92.42.39”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは「香港上環(じょうかん)」付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険と言われると見に行きたくなるのが人情と言うもの。

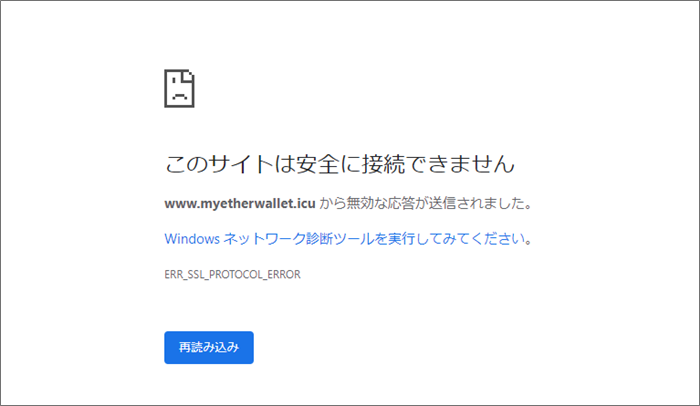

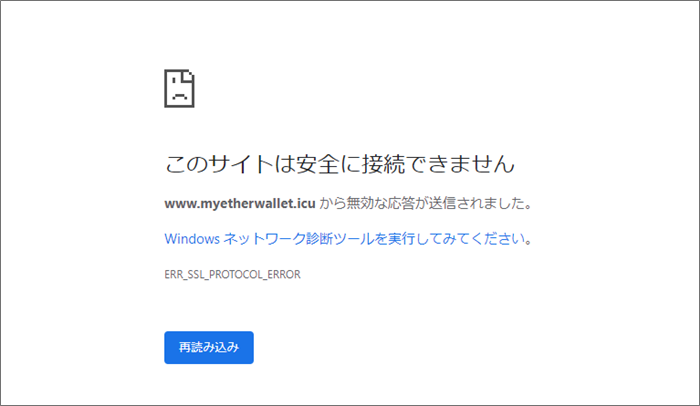

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

「このサイトは安全に接続できません」と書かれています。

「ERR_SSL_PROTOCOL_ERROR」って書いてあるので、サイトが閉鎖されたとか

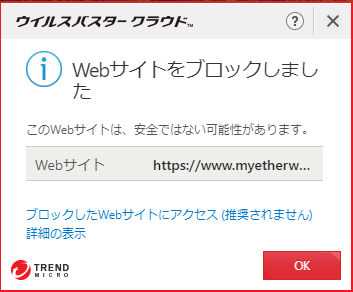

一時停止たのではなく、SSLに関連したエラーにより接続がブロックされた感じですね。 画面脇にもウイルスバスターからの警告が表示されました。

おまけ このメールにはサラダがおまけでついていました。(笑)

本文以外にヘッダーとフッター部分に意味のないアルファベットや数字が書かれていますよね?

これ、「ワードサラダ」と言われる技法。

なんの意味が有るのかと言うと、意味の分からない文字列を並べることで、サーバーに備えられた

スパムフィルターと言う迷惑メールを仕分けするセキュリティーを混乱させ、迷惑メールを分別

されないように受信者にメールを届ける手法。

でも、件名の[spam]が示す通り、残念ながらうちのサーバーには無効だったようです。

MyEtherWalletに絡むフィッシング詐欺メールにはいつもこのサラダが付けられていますね。 このような件名と本文の内容が乖離しているメールに騙される方は少ないと思いますが、

これ以外にもおかしなメールが多いのでくれぐれもお気を付けください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |