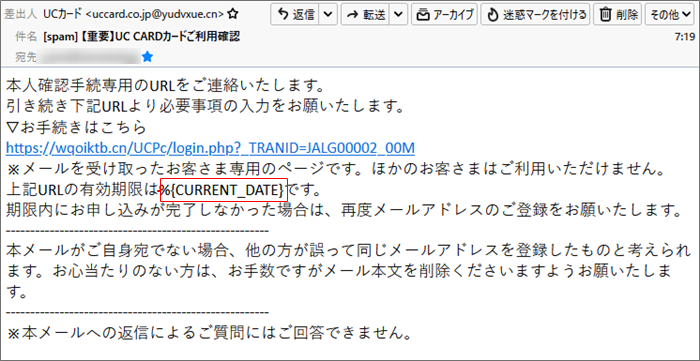

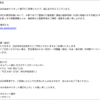

タグ丸出しの有効期限 「UC CARDカードご利用確認」と言う件名をご紹介するのは今回で4度目。

それぞれ様々な特色があって、今回のものは本来受信美当日を日付を「有効期限」を表示させるタグが

残念なことにそのまま露出してしまっています。(笑)

そのタグは「%{CURRENT_DATE}」と書かれた部分で、このタグは、セッション・タイムゾーンの

現在の日付を DATE データ型のグレゴリオ暦の値で戻すことになっています。

でも、なにを間違ったのか、タグのまま表示されてしまっています。

ちょっと待って、「%{CURRENT_DATE}」が現在の日付ってことは、この有効期限は今日。

そんな無茶な…(^^;) では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] 【重要】UC CARDカードご利用確認」

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

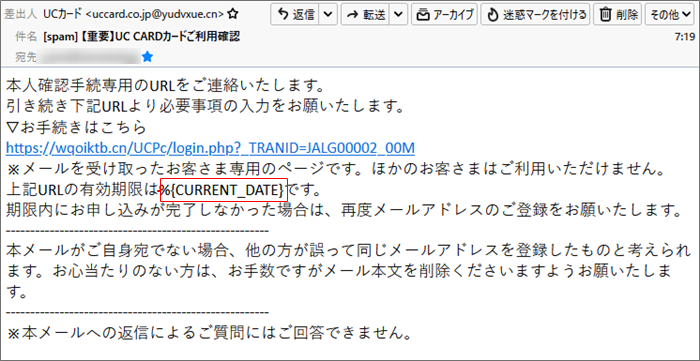

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「UCカード <uccard.co.jp@yudvxue.cn>」

「UCカード」さんには、れっきとした”uccard.co.jp”ってドメインをお持ちです。

それなのにこのような”yudvxue.cn”なんて中国のトップレベルドメインを使った

メールアドレスで大切なユーザーにメールを送るなんて絶対にあり得ません!

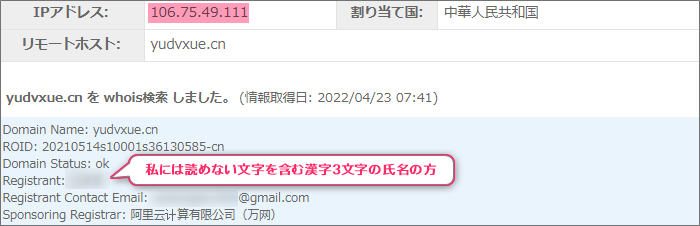

そのIPアドレスの脅威レベルは「高」 では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<uccard.co.jp@yudvxue.cn>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Received:「from yudvxue.cn (unknown [106.75.49.111])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”yudvxue.cn”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

このドメインの持ち主は、私には読めない文字を含む漢字3文字の氏名の方。

中国のIT企業アリババが管理しているようなので、おのずといこの方が何処の国の方かは想像つきますよね? ”106.75.49.111”がこのドメインを割当てているIPアドレス。

”Received”に書かれているのが”106.75.49.111”ですから全く同じ。

と言うことは、この差出人は偽装することなく自身がお持ちのメールアドレスでこのメールを

送信してきたことになります。 ”Received”のIPアドレス”106.75.49.111”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられたのは、フィッシング詐欺メールの一大生産地の北京にある「天安門広場東側」付近です。

よく見ると、このIPアドレスの持つ脅威レベルは「高」で、脅威の詳細は「サイバーアタックの攻撃元」

攻撃対象は「メール」とされていますから、悪意のある物として周知されているようです。

本人確認する理由は? では引き続き本文。 本人確認手続専用のURLをご連絡いたします。

引き続き下記URLより必要事項の入力をお願いたします。 | えらくあっさりとした本文ですね。

それよりなによりなぜ本人確認が必要なのか、どこにも書かれていません…(^^;

理由なんてなくてもいいんです、だってこのメールは、フィッシング詐欺メールですから。(笑)

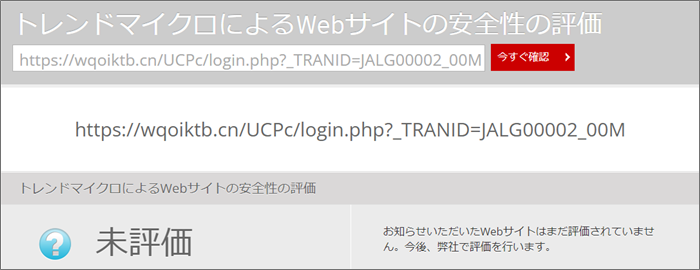

それ故、このメールには詐欺サイトへのリンクが付けられています。

そのリンクは本文に直書きされていて、リンク先のURLがこちらです。

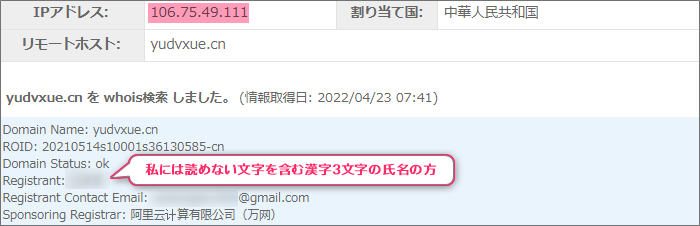

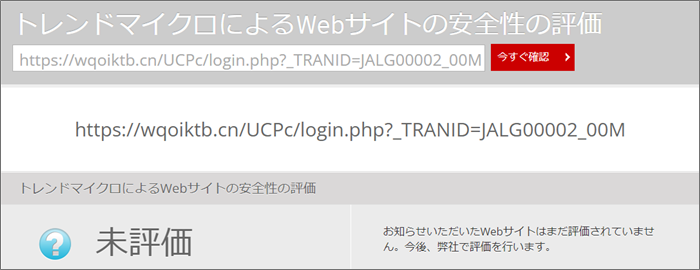

これまたあからさまな中国のドメインですね。(笑) このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

おっと、まだ「未評価」のようです。

このようなフィッシング詐欺サイトがこの評価ではあまりにも危険すぎます。

評価を変更していただけるよう早速申請しておきます。

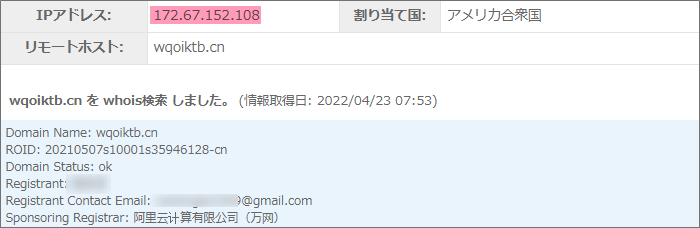

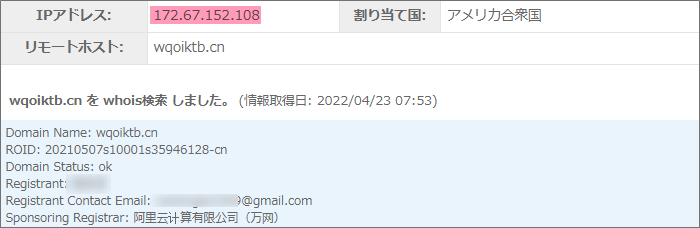

このURLで使われているドメインは”wqoiktb.cn”

このドメインにまつわる情報を取得してみます。

持ち主は、メールアドレスのドメイン”yudvxue.cn”を調べた時と同じ人物。 このドメインを割当てているIPアドレスは”172.67.152.108”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、カナダの「トロント旧市役所」付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 ノーマークになっているであろう安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

表示されたのは、UCカード会員が利用できるインターネットサービス「UC CARD アットユーネット!」

もちろん偽サイトですから絶対にログインしてはいけません!

まとめ フィッシング詐欺メールは、なんだかんだとリンクのURLに誘い込もうとします。

今回のように、理由も書かずリンクを押させようとするものは数少ないですが、それらしい理由を

付けてあなたを詐欺サイトへと誘導します。

とにかく、金融機関やショッピングサイト他でログインを必要とするリンクは絶対に鵜呑みにせず

状況をよく考え判断できるようお願いいたします。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |