auが中国のドメインでメールを送るって? 本気で騙す気が有るのか?

と思うような件名と本文が全く違う馬鹿げたフィッシング詐欺メールが届きました。

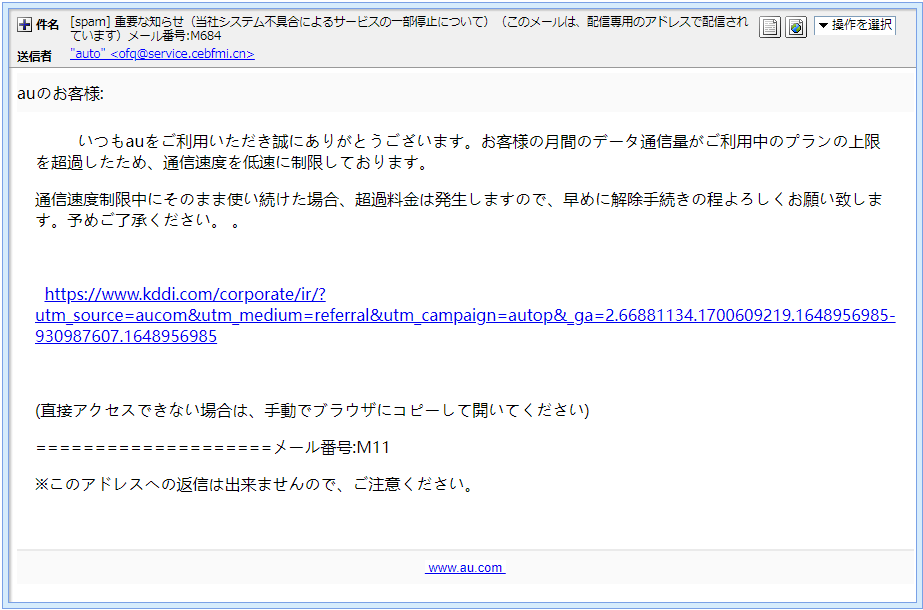

「auのお客様:」から始まるこのメールには、署名も無いので連絡先すら分かりません。

それに件名にあるメール番号と本文後半にあるメール番号に一貫性が有りませんね。(笑)

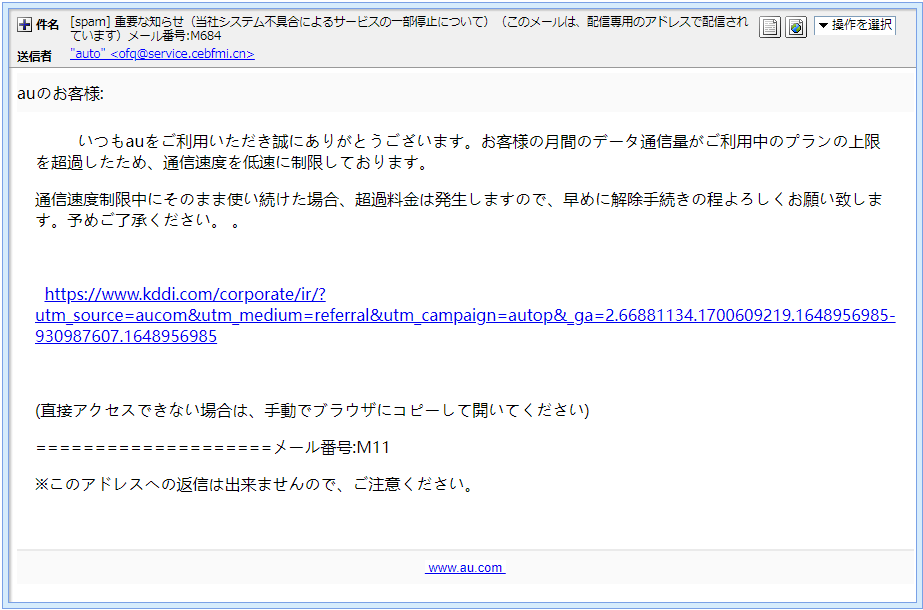

では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] 重要な知らせ(当社システム不具合によるサービスの一部停止について)(このメールは、配信専用のアドレスで配信されています)メール番号:M684」

どうやらシステムの不具合でサービスの一部が停止されたことの連絡のようです。

このようなメールに「メール番号」なんて連番必要なのでしょうか?(笑)

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”auto” <ofq@service.cebfmi.cn>」

「au」さんには、れっきとした”au.com”ってドメインをお持ちです。

それなのにこのような”cebfmi.cn”なんて中国のトップレベルドメインを使った

メールアドレスで大切なユーザーにメールを送るなんて言語道断です!

皆さんは、ここに気づいてください!

メールアドレスの偽装は無し では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<ofq@service.cebfmi.cn>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<20220404054436340874@service.cebfmi.cn>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

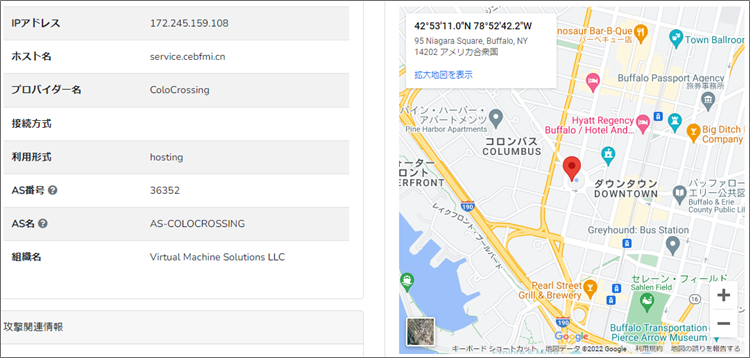

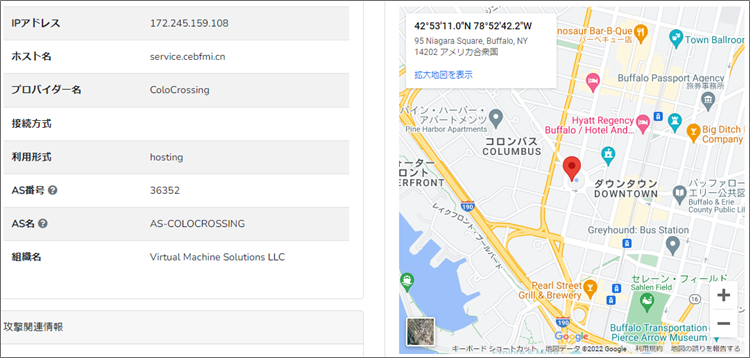

ここも偽装可能で鵜呑みにはできません。 | | Received:「from service.cebfmi.cn (service.cebfmi.cn [172.245.159.108])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、””について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

”172.245.159.108”がこのドメインを割当てているIPアドレス。

”Received”に書かれているのが”172.245.159.108”ですから全く同じなのでメールアドレスの

偽装はされていません。 ”Received”のIPアドレスは、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられたのは、ニューヨーク州バッファロー付近でした。

2段にリンク偽装されている?! では引き続き本文。 auのお客様:

いつもauをご利用いただき誠にありがとうございます。

お客様の月間のデータ通信量がご利用中のプランの上限を超過したため、通信速度を低速に

制限しております。 通信速度制限中にそのまま使い続けた場合、超過料金は発生しますので、

早めに解除手続きの程よろしくお願い致します。予めご了承ください。 。 | 日本人なら「auのお客様」なんて宛名使いませんし、これならない方がまし。

それはそうとて、話は、「システム不具合によるサービスの一部停止」って事じゃなかった?

この本文には、月間のデータ通信量がプラン上限を超過したって話に入れ替わってるじゃん。

メチャメチャですな… このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは本文に直書きされていて「https://www.kddi.com/」から始まるもの。

おや?この”kddi.com”ってauの親会社でもあるKDDIのものじゃないですか!

でも、騙されちゃいけません。

このURLは本当のリンク先とは全く異なります。

その本当のリンク先がこちら。

ね、全然違うでしょ?

でもですね、これもまた偽装されていて、接続するとリダイレクトされて別サイトに

飛ばされるんです。

その飛ばされるサイトのURLがこちら。

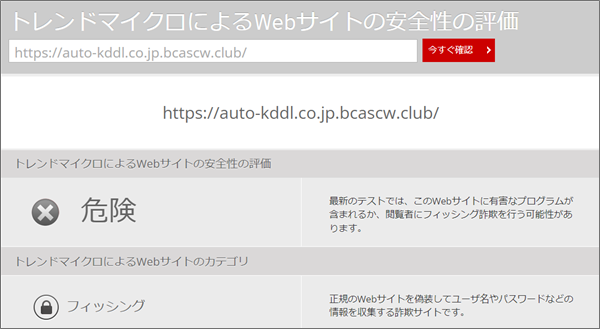

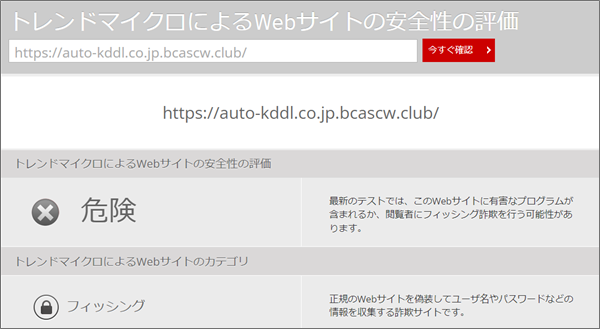

このURLで使われているドメインは”kddl.co.jp”ではなく”bcascw.club”ですからお間違いなく。

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

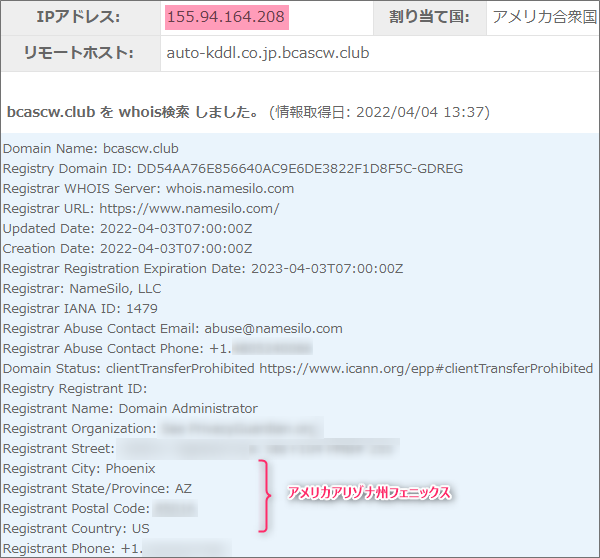

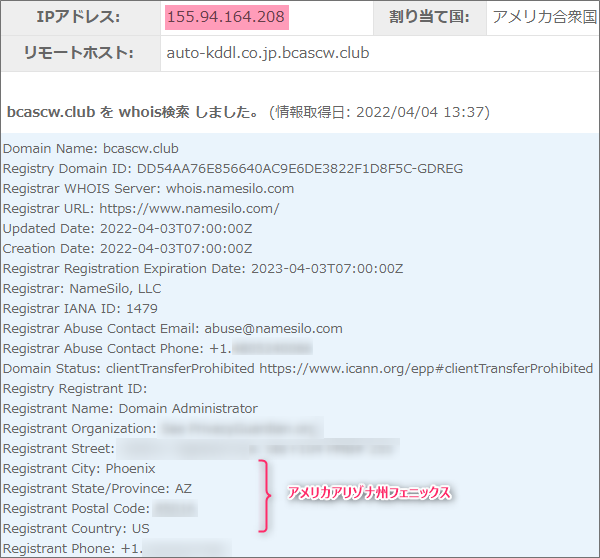

このように既に危険サイトと認識されており、カテゴリは「フィッシング」と書かれています。 このURLで使われているドメインは、サブドメインを含め”auto-kddl.co.jp.bcascw.club”

このドメインにまつわる情報を取得してみます。

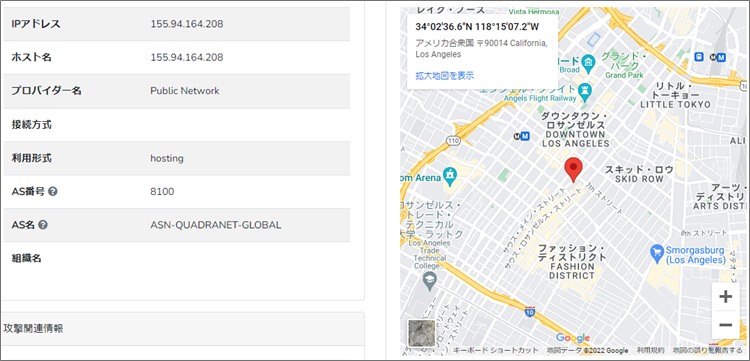

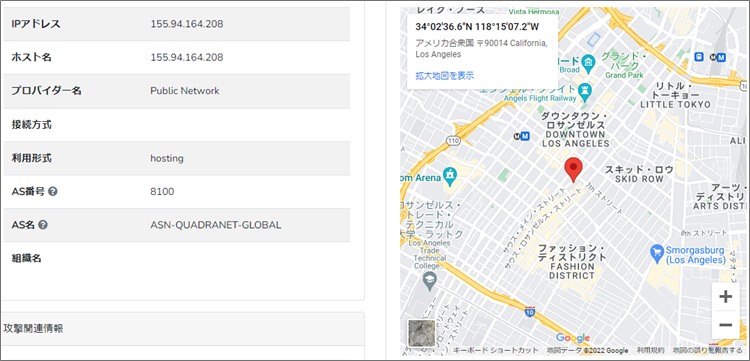

持ち主は、アメリカアリゾナ州フェニックスにある企業で、うちのサイトではご常連さん。 このドメインを割当てているIPアドレスは”155.94.164.208”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、フィッシング詐欺サイト集中地帯ロサンゼルス近郊のリトルトーキョー

にほど近い場所です。 危険と言われると見に行きたくなるのが人情と言うもの。

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

開いたのはauのログイン画面。

もちろん偽サイトですので絶対にログインしたりしないでください。

まとめ auを騙ったフィッシング詐欺メールは、最近のトレンドで日に10通程度届きます。

内容は、その殆どが通信量が超過したというもの。

auに限らず、メールでログインを迫るものはろくなメールじゃありませんから

相手にしないでそのままゴミ箱に入れてしまいましょう! いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |