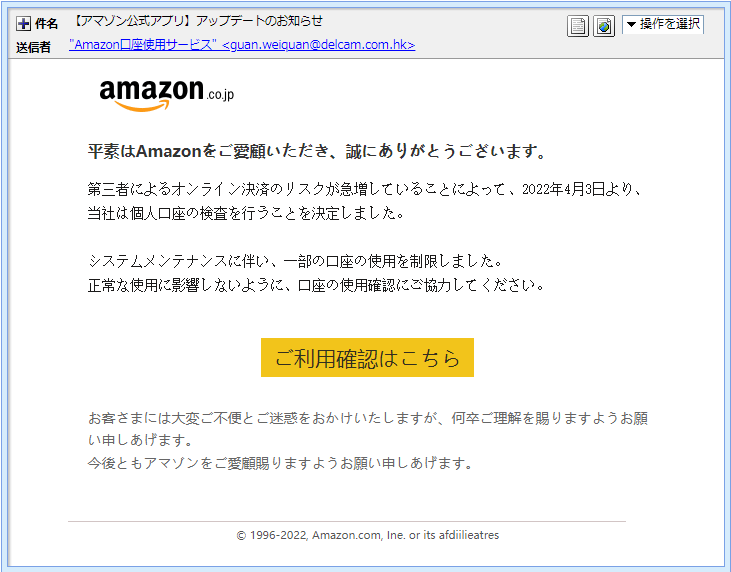

気色の悪いフォントで 「Amazon口座使用サービス」って聞きなれないところからこのようなメールが届きました。

もちろんこのメールは、フィッシング詐欺を行うためのメール。

気持ちの悪く読み難いおかしなフォントが使われています。

どうやらこれ、Yaheiと呼ばれる中華フォントのようです。

では、このメールもプロパティーから見ていきましょう。 件名は

「【アマゾン公式アプリ】アップデートのお知らせ」

おっと、件名にいつのも”[spam]”とスタンプが付けられていませんね。

明らかに詐欺メールなのでうちのサーバーの怠慢です!

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”Amazon口座使用サービス” <guan.weiquan@delcam.com.hk>」

「アマゾン」さんには、れっきとした”amazon.co.jp”ってドメインをお持ちです。

それなのにこのような”delcam.com.hk”なんて香港のトップレベルドメインを使った

メールアドレスで大切なユーザーにメールを送るなんて言語道断です!

皆さんは、ここに気づいてください!

香港からのメール では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<guan.weiquan@delcam.com.hk>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<20ba89c754e46ab675ef672339bc2dba@delcam.com.hk>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from omnisys.doany.com (delcam.com.hk [180.188.197.59])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

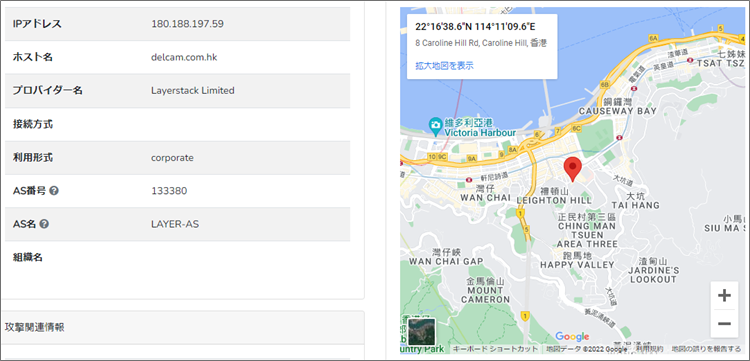

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”delcam.com.hk”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

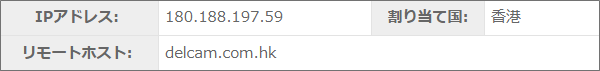

”180.188.197.59”がこのドメインを割当てているIPアドレス。

”Received”に書かれているのが”180.188.197.59”ですからアドレス偽装はありません。

”Received”のIPアドレス”180.188.197.59”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられたのは、香港付近です。

”Amazοn”の”ο”だけ全角 では引き続き本文。 | 平素はAmazοnをご愛顧いただき、誠にありがとうございます。 第三者によるオンライン決済のリスクが急増していることによって、2022年4月3日より、

当社は個人口座の検査を行うことを決定しました。 システムメンテナンスに伴い、一部の口座の使用を制限しました。

正常な使用に影響しないように、口座の使用確認にご協力してください。 | よく見てください、冒頭の”Amazon”と書かれている所。

全角と半角が入り乱れ”ο”だけ全角文字になっています。

意味あるのでしょうか?(笑) このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「ご利用確認はこちら」って書かれたところに張られていて、リンク先の

URLがこちらです。

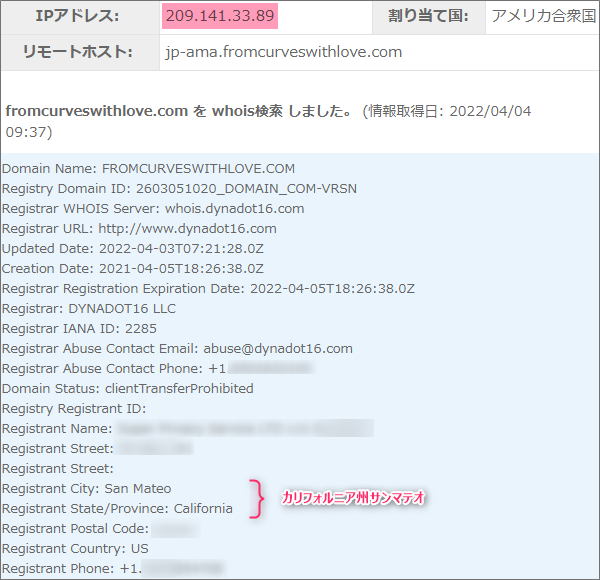

このURLで使われているドメインは、サブドメインを含め”jp-ama.fromcurveswithlove.com”

このドメインにまつわる情報を取得してみます。

持ち主は、カリフォルニア州サンマテオにある企業。 このドメインを割当てているIPアドレスは”209.141.33.89”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、ネバダ州ラスベガスにあるマッカラン空港にほど近い場所。

よく見ると、脅威のレベルに「高」とフラグが立てられており、その詳細はサイバーアタック

の攻撃元とされています。

危険と言われると見に行きたくなるのが人情と言うもの。

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

ウイルスバスターに遮断されることなく開いたのはこのページ。

”localhost”と書かれているので、自局にリダイレクトするように仕組んだのでしょうね。

きっと当局に感づかれるのを恐れ一旦閉鎖した模様。

でも先程の調査の通り、IPアドレスとドメインは紐づいたまま。

奴らがボタンを押せばすぐに再開できる状態となっているので安心はできません。

まとめ また新たな手口ですね。

敵も色々と考えてきますが、リンクを押させようとするのはどれも同じこと。

リンクを押さなければ被害に遭うことはありませんので、メールのリンクは絶対に

押さないことです! いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |