『詐欺メール』「7通の受信メールを配信できませんでした」と、来た件

| なぜ会社名が違うの? | |||

| ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールを発見次第 できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! | |||

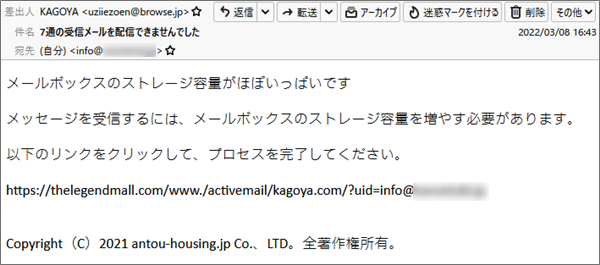

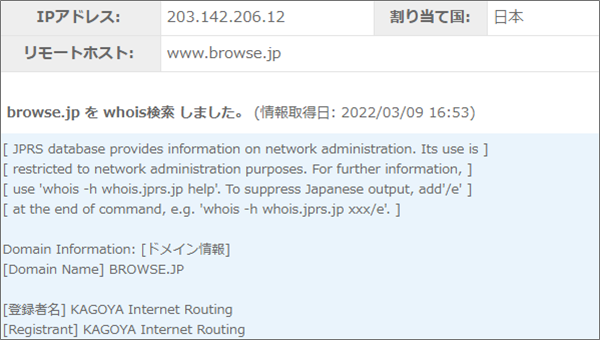

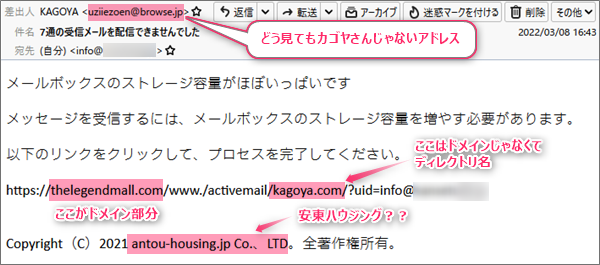

レンタルサーバーに成りすました詐欺忘れた頃たまに送られてくる「カゴヤジャパン」さんに成りすました詐欺メール。 では、このメールもプロパティーから見ていきましょう。 件名は 差出人は ”browse.jp”も偽装では、このメールのヘッダーソースを確認し調査してみます。

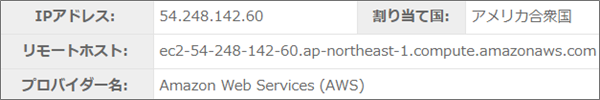

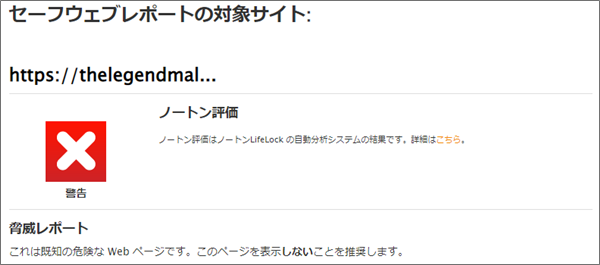

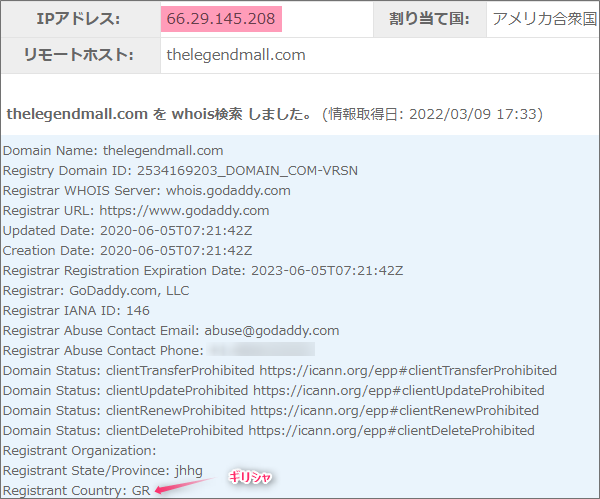

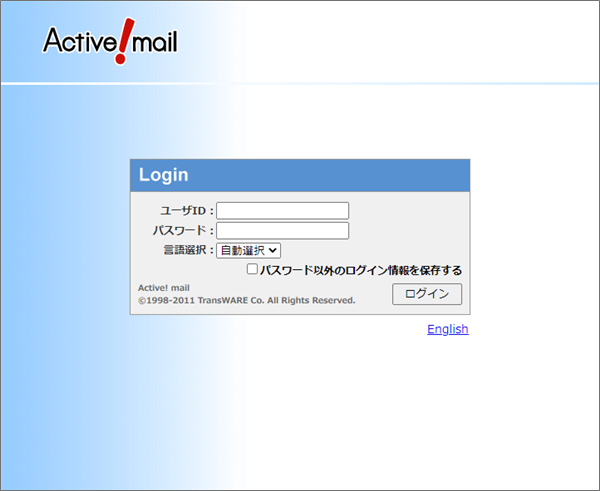

まず、メールアドレスに使われていたドメイン”browse.jp”についての情報を拾ってみます。 では、この”Received”にあったIPアドレスを使ってそのサーバーの情報を拾ってみます。 このIPアドレスを元にその割り当て地を確認してみると。 Copyrightに別会社名が?!本文はこんな感じです。 このメール、よく見ると末尾のCopyrightの部分の会社名は、なぜか「カゴヤジャパン」さん そしてこのメールの最大の目的は、リンクから詐欺サイトに誘いいこむこと。 ではまず、こおnサイトの危険性をノートンの「セーフウェブレポート」で確認してみました。 このURLで使われているドメインは”thelegendmall.com” この地で運営されているリンク先のサイトへ安全な方法でリンク先に行ってみました。 まとめ昨日からバタバタとサーバー管理者を標的にした詐欺メールが数通届いています。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

今、拡散中の詐欺メール

🛡️ Heartland 管理者が推奨する「究極の対策セット」

迷惑メール7通の受信メールを配信できませんでした,Amazon Web Services,antou-housing,browse.jp,Copyright,IPアドレス,kagoya,kagoya.jp,kagoya.net,Message ID,Received,Return-Path,Site Safety Center,SPAM,カゴヤジャパン,サーバー管理者を標的,サイバーアタック,サイバー犯罪,ドメイン,なりすまし,フィッシング詐欺,ヘッダーソース,乗っ取り,偽サイト,安東ハウジング,拡散希望,注意喚起,第三者不正利用,著作権法違反,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要

Posted by heart

関連記事

『詐欺メール』「【NETstationAPLUSカード】お知らせ」と、来た件

どんだけぇ~~っ ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的と ...

【注意喚起】佐川急便「配達状況のお知らせ」詐欺メールの巧妙な手口と偽サイトの見分け方

【調査報告】最新の詐欺メール解析レポート REPORT ID: SAGAWA-S ...

『詐欺メール』JAネットバンクから『※要返信 登録個人情報再確認のお願い』と、来た件

★フィッシング詐欺解体新書★ スマホやタブレットが普及し増々便利に ...

『詐欺メール』「私のことをよろしくお願いします。」と、来た件

発信元は中国 ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、 ...

『詐欺メール』『【重要】「モバイルSuica」(JR東日本)ご利用の会員IDとサービスについて』と、来た件

一体何社の社名が出てくるのか ※ご注意ください! このブログエントリーは、フィッ ...