『詐欺メール』アマゾンから「アカウントが停止されて、」と、来た件

| 久々にワードサラダを発見 | |||

| ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールを発見次第 できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! | |||

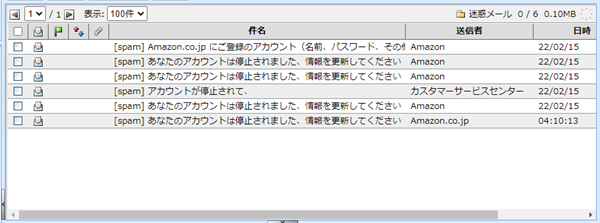

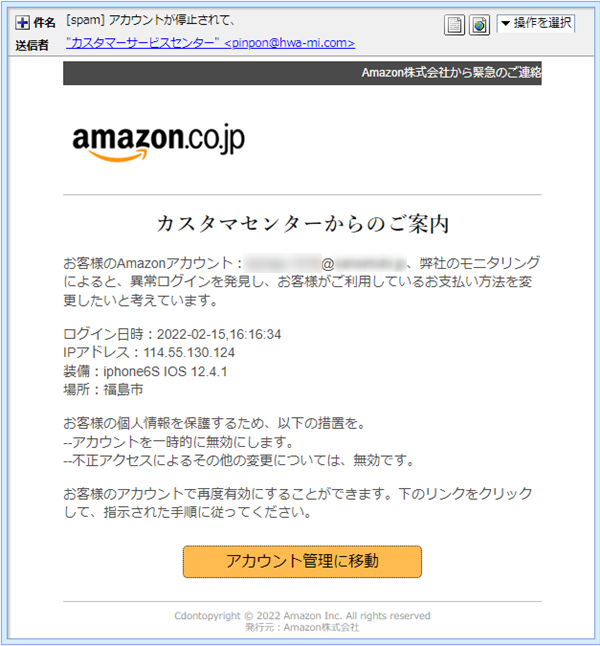

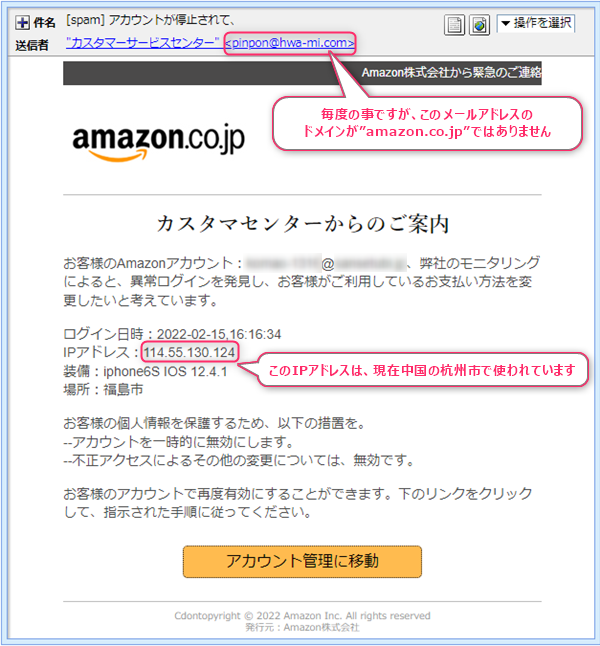

一晩に何度もアカウントを停止される…今朝、メールボックスにあったアマゾンを名乗ったフィッシング詐欺メールの一覧です。 では今回は、この中からこちらメールにスポットを当ててご紹介していこうと思います。 では、このメールをプロパティーから見ていきましょう。 件名は 差出人は 嘘に更に嘘が発覚!では、このメールのヘッダーソースを確認し調査してみます。

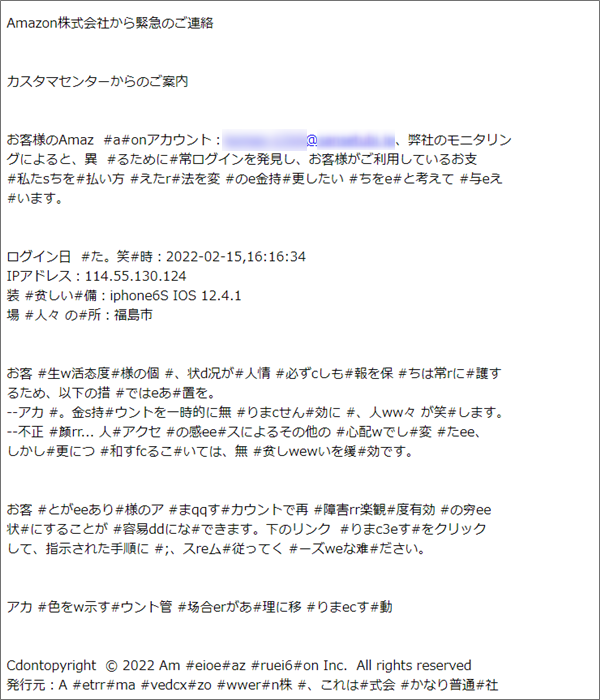

まず差出人のメールアドレスの信憑性について調べてみましょうか。 ”Received”にあったIPアドレスは”137.220.233.23”ですから全く異なります。 では、この”Received”にあったIPアドレスを使ってそのサーバーの情報を拾ってみます。 そのIP、福島市ではなく杭州市では?では本文です。 相変わらずカタコトの日本語ですね。(;^_^A

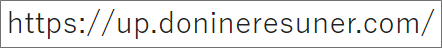

詐欺サイトは江東区付近にあり?!嘘八百を並べ受信者を不安にさせた挙句に誘導するのは黄色いリンクボタン。 まずこのサイトの危険度についてノートンの「セーブウェブ」で調べてみましたところ このURLで使われているドメインは”up.donineresuner.com”です。 持ち主は、当サイトのご常連であるアメリカアリゾナ州フェニックスのとある企業様。 抽出された場所は東京都江東区付近。 見事な「ワードサラダ」がさて、メールに戻りHTML形式で書かれているこのメールをテキスト表示に切換えてみると まとめ久方ぶりに本格的な「ワードサラダ」を拝むことができました。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

今、拡散中の詐欺メール

🛡️ Heartland 管理者が推奨する「究極の対策セット」

迷惑メールIPアドレス,Message ID,Received,Return-Path,Site Safety Center,SMS,SPAM,up.donineresuner.com,wa-mi.com,znserena.com,アカウントが停止されて、,カスタマセンターからのご案内,サイバーアタック,サイバー犯罪,スミッシング,ドメイン,なりすまし,フィッシング詐欺,フェニックス,ヘッダーソース,ワードサラダ,偽サイト,千代田区九段,拡散希望,杭州市,江東区,注意喚起,福島市,第三者不正利用,著作権法違反,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要

Posted by heart

関連記事

『詐欺メール』エポスカードから『返金手続きについてのご案内』と、来た件

★フィッシング詐欺メール解体新書★ スマホやタブレットが普及し増々便利になる私た ...

『詐欺メール』『支払期限: DHLの発送物追跡番号』と、来た件

★フィッシング詐欺解体新書★ スマホやタブレットが普及し増々便利に ...

『詐欺メール』PayPayから『【重要】Visaデビットカード番号制限のお知らせ』と、来た件

中国ドメインにご注意を ※ご注意ください! このブログエントリーは、フィッシング ...

『詐欺メール』えきねっとから「自動退会完了後にお知らせするメール」と、来た件

「えきねっと」から何度も来る詐欺メール ※ご注意ください! このブログエントリー ...

『詐欺メール』『【重要】ANAマイレージクラブ会員情報の不備によるサービス制限のお知らせと更新のお願い』と、来た件

不審な点がいっぱい ※ご注意ください! このブログエントリーは、フィッシング詐欺 ...