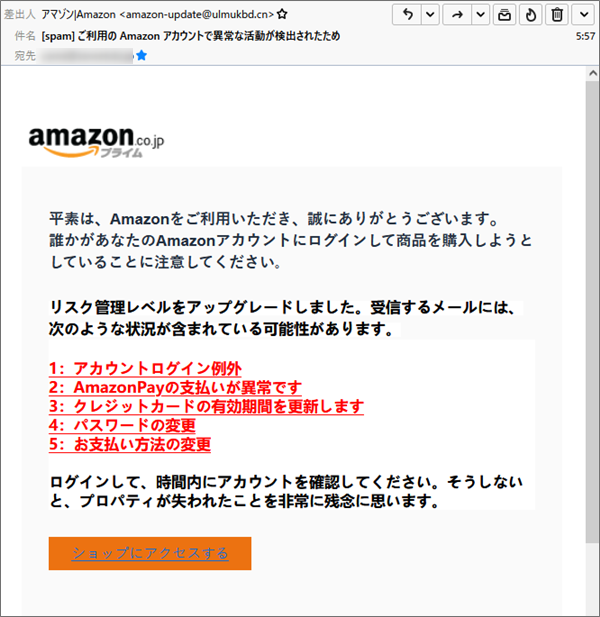

『詐欺メール』「ご利用の Amazon アカウントで異常な活動が検出されたため」と、来た件

| アマゾン成りすましは日常に?! | |||

| ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールを発見次第 できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! | |||

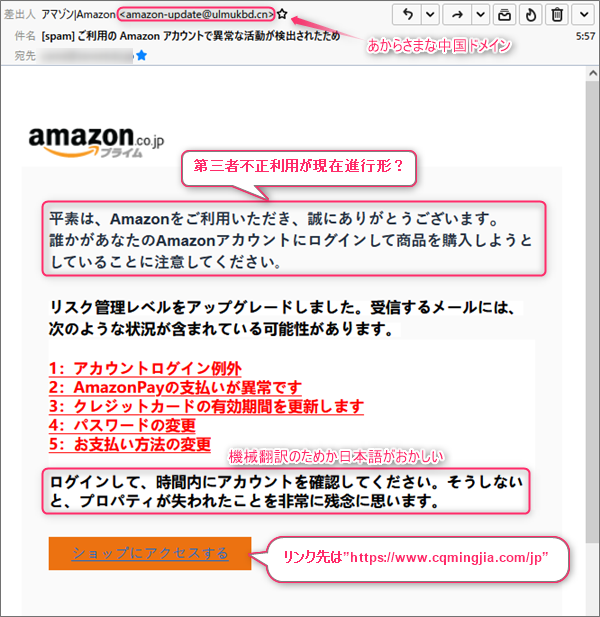

尻切れトンボな件名またまた、アマゾンに成りすまし日本語に少々難のあるフィッシング詐欺メールが届きました。 差出人は

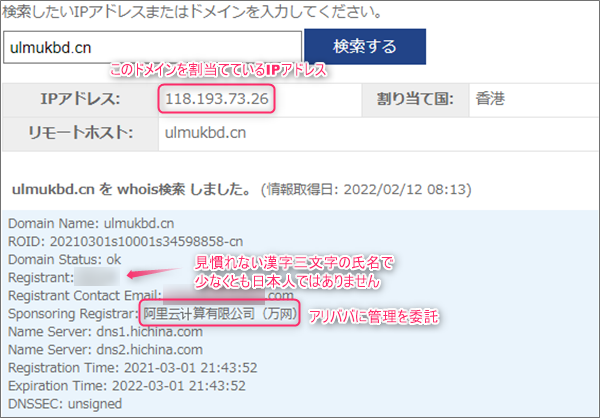

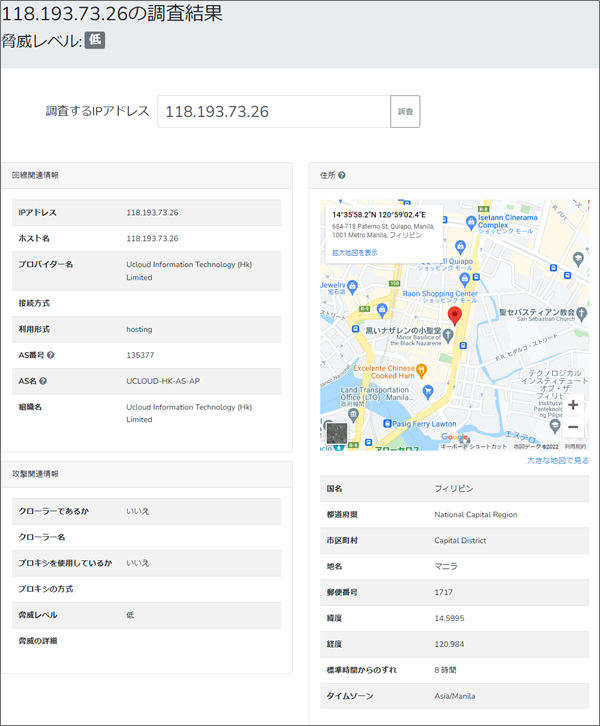

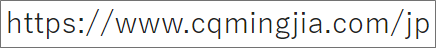

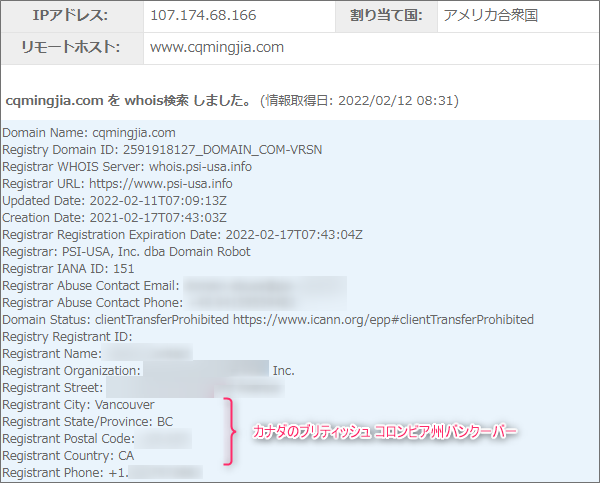

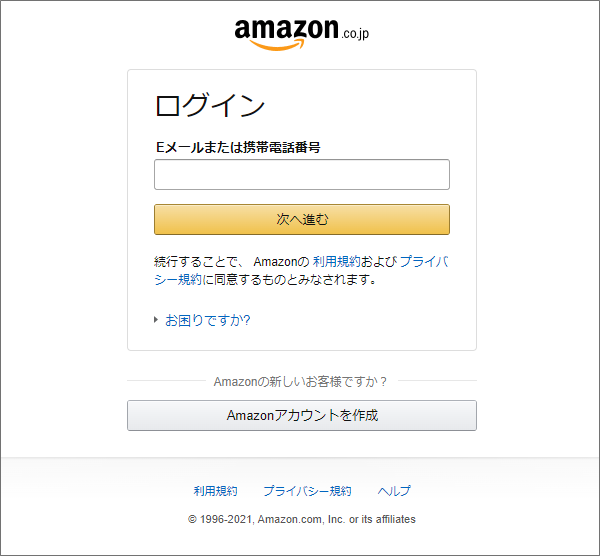

ではまず、このメールアドレス”amazon-update@ulmukbd.cn”が偽装されているかどうかを 割り出されたIPアドレスは”118.193.73.26”と”Received”のIPアドレスと同じ数字ですから この”Received”にあったIPアドレスを使ってそのサーバーの情報を拾ってみました。 詐欺サイトはマンハッタンに?!引続き本文を見ていきます。 まず、この本文委は宛名がありませんね。 そして、へたくそな日本語。 フィッシング詐欺メールなので当然このメールにも詐欺サイトへのリンクが張られています。 まずはこのサイトの危険性をノートンの「セーフウエブ」で確認してみました。 このURLで使われているドメインは”cqmingjia.com” まず、ドメインの持ち主は、カナダの大都市のバンクーバーにある企業でした。

結果はニューヨークのマンハッタン。 まとめ相変わらず中国ドメインのフィッシング詐欺メールが後を絶ちません。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

今、拡散中の詐欺メール

🛡️ Heartland 管理者が推奨する「究極の対策セット」

迷惑メールAmaozn,cqmingjia.com,IPアドレス,Message ID,Received,Return-Path,Site Safety Center,SMS,SPAM,ulmukbd.cn,アマゾン,ご利用の Amazon アカウントで異常な活動が検出されたため,サイバーアタック,サイバー犯罪,スミッシング,ドメイン,なりすまし,バンクーバー,フィッシング詐欺,ヘッダーソース,マニラ,ワードサラダ,偽サイト,拡散希望,注意喚起,第三者不正利用,著作権法違反,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要

Posted by heart

関連記事

『詐欺メール』「Amazon. co. jp にご登録のアカウントの確認」と来た件

次から次へと... 何やらまたおかしなメールが届いています。 今回も「Amazo ...

【調査報告】「2026年国勢調査」を騙る詐欺メール解析 – 送信元IP 34.104.150.183 の正体

【調査報告】最新の詐欺メール解析レポート 本レポートは、受信した不審メールのヘッ ...

『詐欺メール』「貴方のデバイスにハッカーがアクセスしています。詳細を今すぐ確認してください!」と、来た件

アダルトハッキング ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的 ...

『詐欺メール』佐川急便から『お荷物問い合わせサービス, 不在通知がない場合の再配達依頼。』と、来た件

★フィッシング詐欺メール解体新書★ スマホやタブレットが普及し増々便利になる私た ...

『詐欺メール』「【SAlS0Nカード】ご利用確認のお願い」と、来た件

堂々と中国ドメインで ※ご注意ください! このブログエントリーは、フィッシング詐 ...