『詐欺メール』KAGOYAから「【バージョンアップ】メンテナンス作業のお知らせ」と、来た件

| レンタルサーバーを騙るメール | |||

| ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールをご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した完全コピーした偽サイトで、フォームにアカウント情報を 入力させアカウント情報を詐取します。 ですから被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! | |||

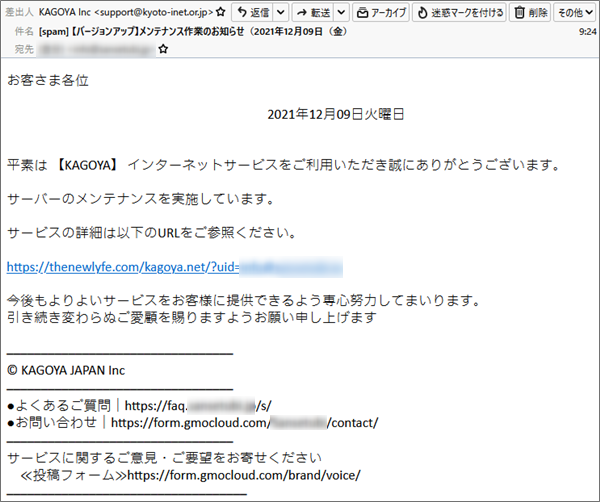

日付の曜日がでたらめレンタルサーバーの「カゴヤジャパン」さんからこんなメールが届きました。 よく見ると、件名に19月09日金曜日と書いてあるのに本文には12月09日火曜日と。 では、このクソメールのプロパティーを見ていきます。 件名は 差出人は では、このメールのヘッダーソースを確認し調査してみます。

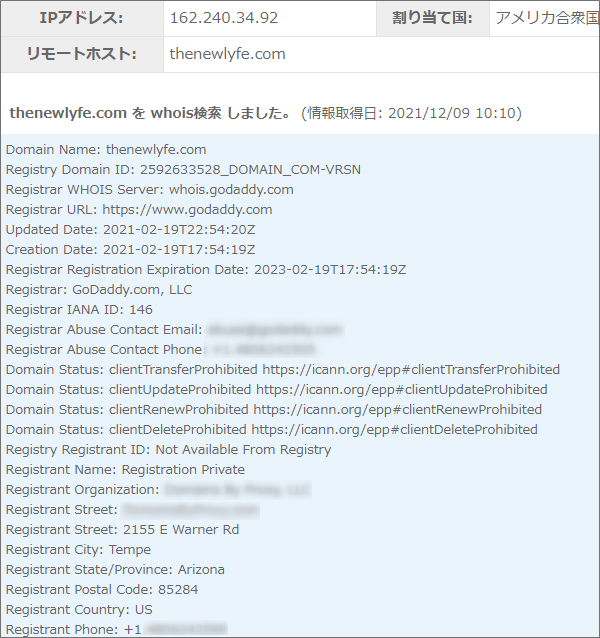

では、このIPアドレスを使ってそのサーバーの位置情報を拾ってみます。

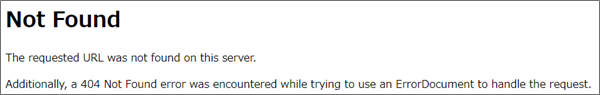

あれもサーバー管理者を標的にしたサイバーメールだったけど、もしかして同一犯? 詐欺サイトは既にもぬけの殻本文にあるリンク先で使われているドメインはこれまたカゴヤさんには全く関連の無い 上で取得したIPアドレスを使ってその所在地を調べてみると。 リンク先を開いてみると、まずこの表示が。 どうやら表面上は”https”と暗号化されたプロトコルを使っているように見せかけていましたが まとめこれはサーバー管理者に向けた詐欺メールですので一般的なものではありません。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

今、拡散中の詐欺メール

🛡️ Heartland 管理者が推奨する「究極の対策セット」

迷惑メールIPアドレス,kagoya,kagoya.com,kyoto-inet.or.jp,Message ID,Received,Return-Path,SMS,SPAM,thenewlyfe.com,かごや,サーバー管理者,サイバーアタック,ジャンクメール,ドメイン,なりすまし,バージョンアップ,フィッシング詐欺,プライバシー保護,ヘッダーソース,メール,メンテナンス作業のお知らせ,レンタルサーバー,ワードサラダ,完コピ偽サイト,拡散希望,注意喚起,第三者不正利用,著作権法違反,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要

Posted by heart

関連記事

『詐欺メール』「【SAISONカード会員サービス】利用のお知らせ」と、来た件

万石の詐欺メール ※ご注意ください! このブログエントリーは、フィッシング詐欺メ ...

『愉快犯か?!』「【Amazon】商品出荷前に確認」と、来た件

アマゾンじゃないのか?? ※ご注意ください! 当エントリーは迷惑メールの注意喚起 ...

『詐欺メール』AMAZON客様から「【重要】異常ログイン通知」と、来た件

程度の低いフィッシング詐欺メール ※ご注意ください! 当エントリーは迷惑メールの ...

『詐欺メール』「やまと運輸よりお荷物を発送しましたが、宛先不明です、下記よりご確認ください。」と、来た件

”やまと”ってカタカナじゃない? ※ご注意ください! 当エントリーは迷惑メールの ...

『詐欺メール』『【プロミス】: 緊急のご連絡。番号:KT-85290755495』と、来た件

偽物バレバレ スマホやタブレットが普及し増々便利になる私たちが生活する世の中。 ...