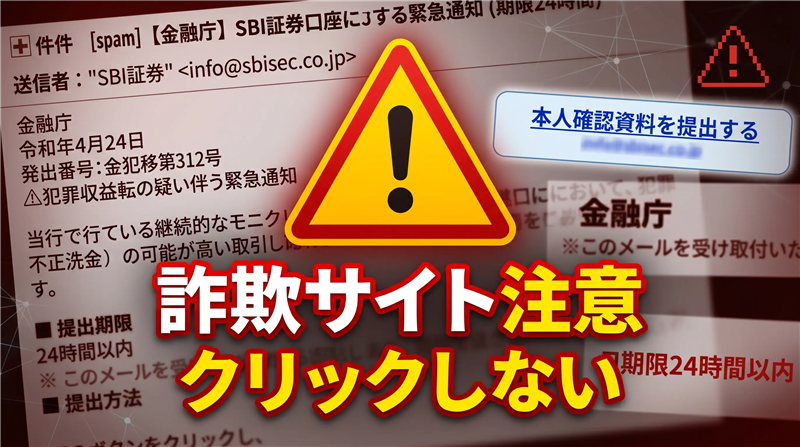

【実録】「口座凍結」の犯行予告を公開!【閲覧注意】SBI証券を騙る金融庁の巧妙な罠

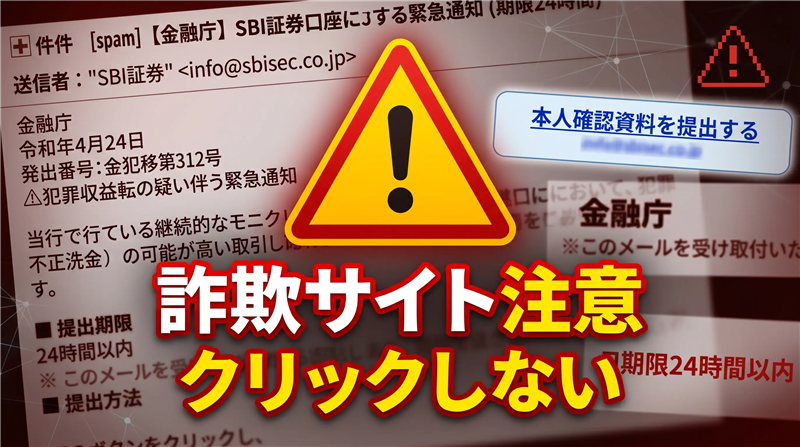

【実録・公開】[spam] 【金融厅】SBI証券口座に关する紧急连絡(期限24时间)の解析レポート 今回ご紹介するのは「SBI証券(金融庁を騙る)」を騙るメールですが、その前に最近のスパムの動向を確認しましょう。直近1か月間の Heartland-Lab での観測では、警察庁や金融庁といった「国家機関の威光」を借り、24時間以内の対処を迫る「時間制限付き脅迫型」が急増しています。これはユーザーに冷静な判断をさせないための古典的かつ強力な心理的トラップです。 ◇ 偽メールの識別ポイント

・装っているもの:金融庁による「犯罪収益移転防止法」に基づく緊急連絡

・見分け方:送信元ドメインとReceivedヘッダーの不一致、および誘導先URLの異常性

・対処法:本文中のリンク(ボタン)は絶対に押さず、即座にゴミ箱へ!

| 【調査報告】最新の詐欺メール解析レポート | 件名 | [spam] 【金融厅】SBI証券口座に关する紧急连絡(期限24时间) | | 件名の見出し | 冒頭に[spam]が付与されており、サーバー側ですでに危険性が検知されています。 | | 送信者 | “SBI証券” <info@sbisec.co.jp> | | 受信日時 | 2026-04-24 10:48 | ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。 | ◇ 偽メール本文の徹底再現 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

金融庁

令和8年4月24日

発出番号:金犯移防第312号

⚠ 犯罪収益移転の疑いに伴う緊急通知 当庁で行っている継続的なモニタリングの結果、お客様名義のSBI証券口座において、犯罪による収益の移転(資金洗浄・不正送金)の可能性が高い取引が確認されました。 つきましては、「犯罪による収益の移転防止に関する法律」(犯収法)に基づき、下記の通り本人確認資料の提出を求めます。期限内に提出がない場合は、口座を凍結した上で警察へ通報します。 ■ 提出期限

24時間以内

※このメールを受け取った時刻から起算します。

■ 提出方法 下のボタンをクリックし、金融庁指定の本人確認フォームに進んでください。必要書類はフォームの中でご確認いただけます。 ▶ 本人確認資料を提出する 【期限超過の措置】

24時間以内に提出が確認できない場合、犯収法第4条に基づき次の対応を取ります。

● SBI証券口座の全機能停止(売買・出金・入金・振替の凍結)

● 口座内の資産保全および取引停止

● 所轄警察・金融情報機関(JAFIC)への通報と刑事告発の手続き ■ 問い合わせ先

不明な点があれば以下までご連絡ください。なお、SBI証券のお問い合わせ窓口では本件の対応はできません。 金融庁 犯収法デスク 03-3506-6111(内線5632)

オンライン窓口 wXw.fsa.go.jp/contact/

|

※ 本通知は金融庁が犯収法に基づき発出する正式文書です。

24時間以内に資料提出がない場合、口座凍結および警察への通報を執行します。

金融庁長官命令 / このメールは送信専用です。

| ◇ 専門家による解析考察 【犯人の目的】 SBI証券のログイン資格情報(ユーザーネーム・パスワード)および、本人確認書類の画像を盗み取ることです。奪われた情報は、二次的な詐欺や資産の不正送金に利用されます。

【異常な点】 金融庁が特定企業の「SBI証券」について個別にメールを送ることはあり得ません。また、署名にある電話番号「03-3506-6111」は金融庁の代表番号ですが、フィッシングメールに本物の番号を載せることで「検索しても怪しくない」と思わせる巧妙な手口です。しかし、本文中の「金融庁」が「金融厅」という簡体字(中国語)になっている点は致命的なミスです。 Received(送信者情報): 送信元の追跡解析 Received: from mail20.floydthefixer.com (255.75.110.136.bc.googleusercontent.com [136.110.75.255]) [解析結果] 送信者メールアドレス偽装発覚! 送信者アドレス `sbisec.co.jp` に対し、実際の送信ドメインは `floydthefixer.com` です。これは「なりすまし」の決定的な証拠です。 ホスト名に bc.googleusercontent.com が含まれています。これは、犯人が自身の足跡を消すためにGoogleの巨大なクラウドインフラを「隠れ蓑」として悪用している決定的な証拠です。犯人はクラウド上の仮想サーバーを使い捨ての「発信基地」として利用しており、この「匿名性の高いインフラの私物化」こそが現代の組織的なフィッシング詐欺の典型です。 | 送信元IPアドレス | 136.110.75.255 | | 送信元国名 | 日本 東京都 | | ホスティング社名 | Google LLC (Google Cloud) | | ドメイン登録日 | 2026-01-15 (Whois取得日) | ▶ ip-sc.net で送信元回線解析データを閲覧

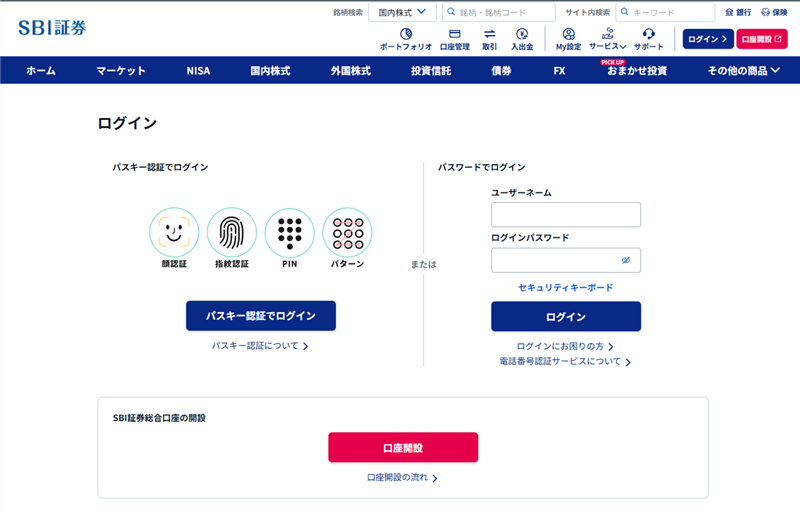

| ◇ 誘導先フィッシングサイトの正体 | リンク先URL: hXXps://wXw.gradecontrol.cfd/myNZ6X(伏せ字加工)

サイト状態: Google Safe Browsingにより「詐欺サイト」として遮断確認済み。 サイト回線関連情報(エビデンス) | リンク先IPアドレス | 104.21.78.152 | | ホスト名 | www.gradecontrol.cfd | | リンク先国名 | カナダトロント | | ホスティング社名 | Cloudflare, Inc. | | ドメイン登録日 | 2026-04-20(犯行のわずか4日前) | 【危険判定の根拠】 ドメイン登録からわずか4日しか経過しておらず、この短命ドメインこそが使い捨て詐欺サイトの証明です。 ▶ ip-sc.net で取得したIP解析詳細(104.21.78.152)

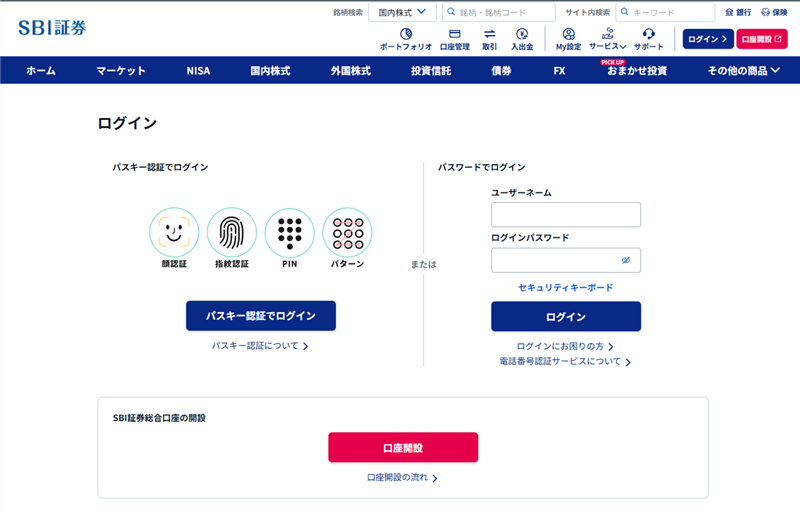

[フィッシングサイトのスクリーンショット]

本物のログイン画面を完璧に模倣していますが、URLが全く異なります。 | ◇ 対策とまとめ:身を守るための鉄則 - パスワードは絶対に入力しない: 画像2枚目の偽ログイン画面は、情報を盗むためだけの「罠」です。

- ブックマークを活用: 証券会社や銀行のサイトへは、メールのリンクからではなく、あらかじめ登録したブックマークからアクセスしてください。

- SBI証券公式による注意喚起: フィッシングメール・SMSへのご注意(公式サイト)

身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで「これ気をつけて!」と共有してあげてください。 | |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る