『詐欺メール』客先から複数種類のウイルス付きのメールが送られてくる件

| 1か月以上も放置ってのは企業的に問題あり | ||||

| ※ご注意ください! このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし 悪意を持ったメールを発見次第できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! また、気が付かずにログインしてしまった場合は、まず落ち着いてできる限り早く パスワードの変更やクレジットカードの利用停止を行ってください。 | ||||

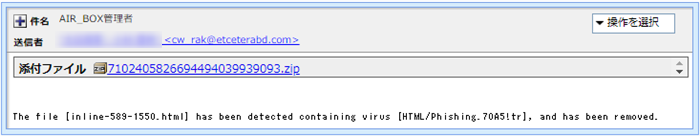

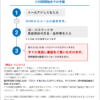

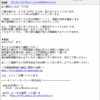

最近お付き合いの無いお客様からウイルス付きのメールが届く一人のお客様から、ここ1か月ほどランダムにウイルスのくっ付いたメールが送られてきます。 その内容を脅威百科事典で調べてみるとこのように書かれています。

どうやらトロイの木馬のようで、感染するとかなり致命的な影響を受けそうですね。 さて、このメール。

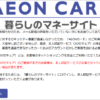

”127.0.0.1”って事なので「localhost」すなわち自局。 次に書かれているのがこちら。

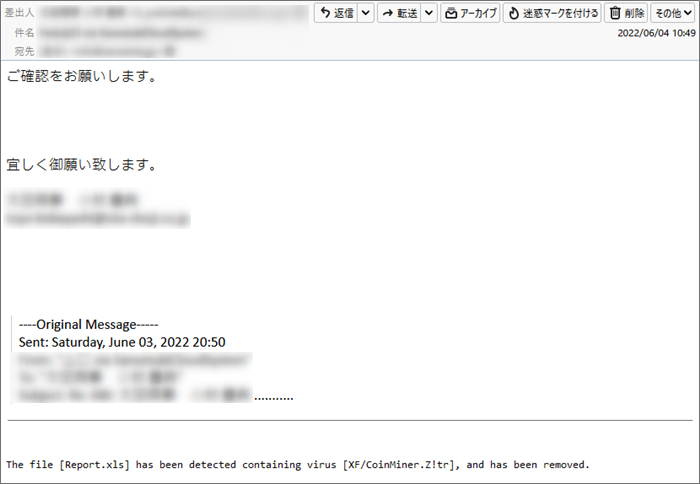

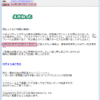

このIPアドレス”27.147.195.220”にまつわる情報を拾ってみます。 このIPアドレスは現在バングラデシュのダッカにある「Link3 Technologies Ltd.」と言う名前の 添付されたいたトロイの木馬は”[XF/CoinMiner.Z!tr]”別の日にはくっ付いているウイルスが別の種類であったりもします。 このメールに付いているのは”[XF/CoinMiner.Z!tr]”と言うウイルス。 書かれているのは [HTML/Phishing.70A5!tr]の時と全く同じです。 こちらも、ヘッダーソースの”Received”からその経由地を確認してみます。

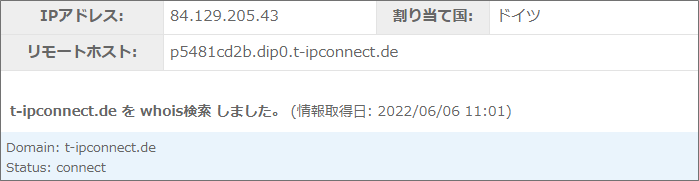

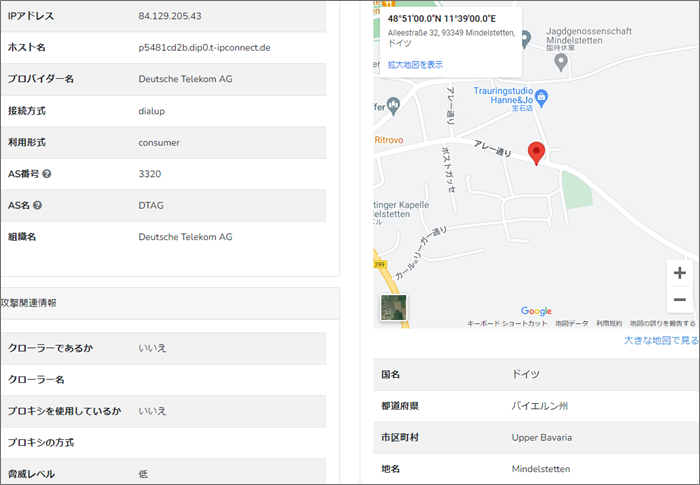

この”Received”には2つのIPアドレスが書かれていますね。 全然情報得られていませんね。 やはりその地はドイツで、バイエルン州のオーバーバイエルンと出ました。 そして”h_yoshida@********.co.jp”を調べると、このドメインは、神奈川県にある中小企業で まぁ、そんなこと調べたって何の解決のもなりませんが… この客先は、ずいぶん昔にクライアントとしてお付き合いさせていただいたものの まとめ私以外にも他にもこの方から、ウイルス付きのメールが送られてきていると思うのですが、 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)