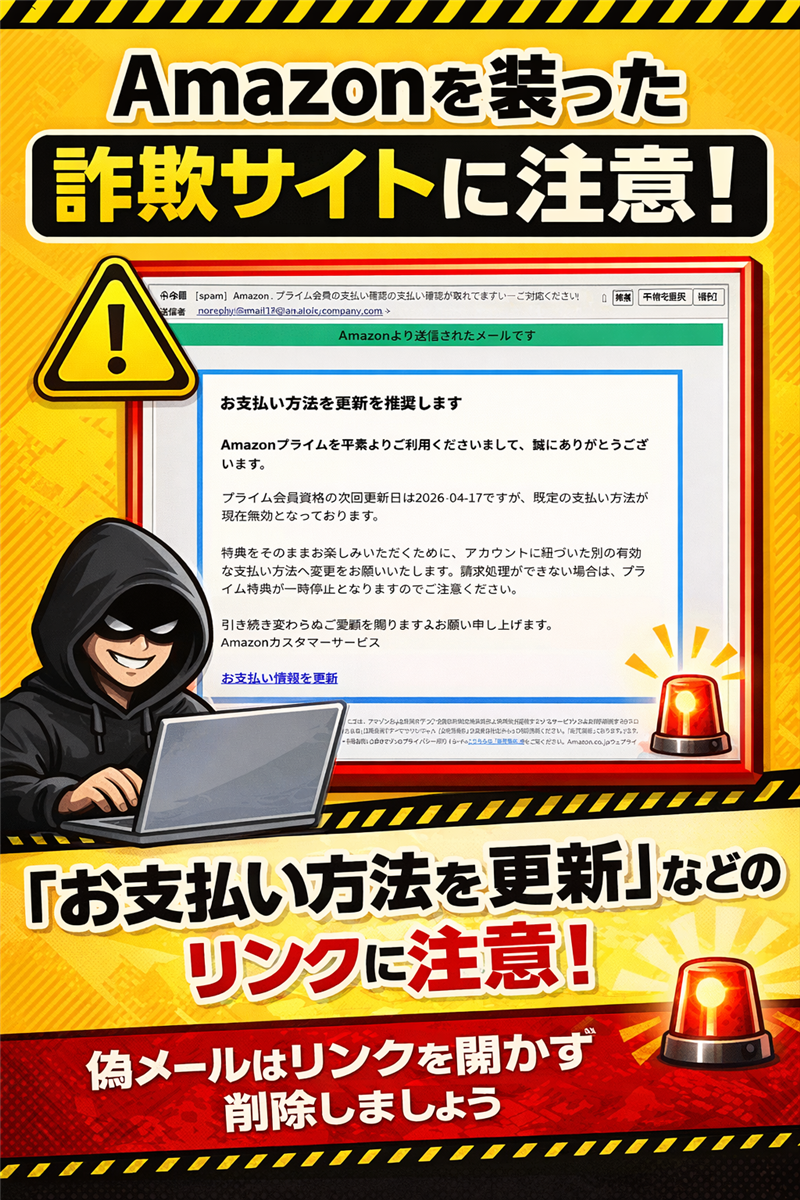

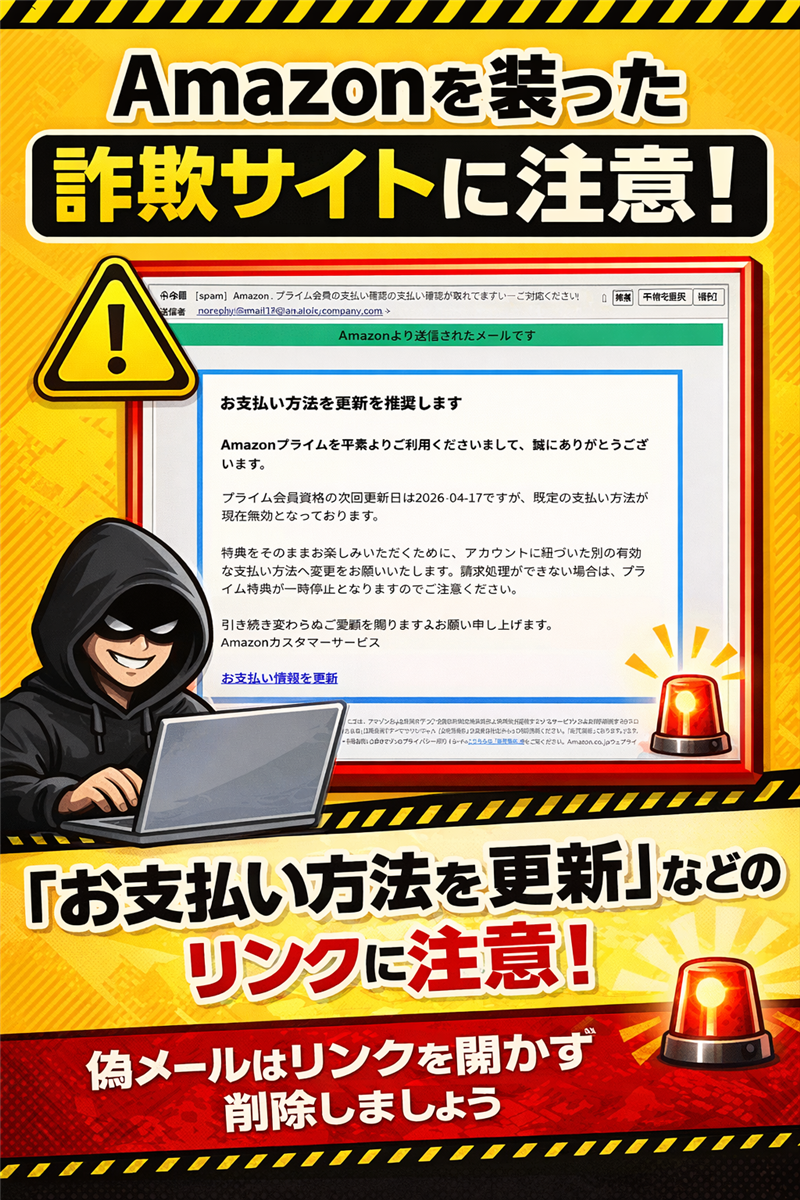

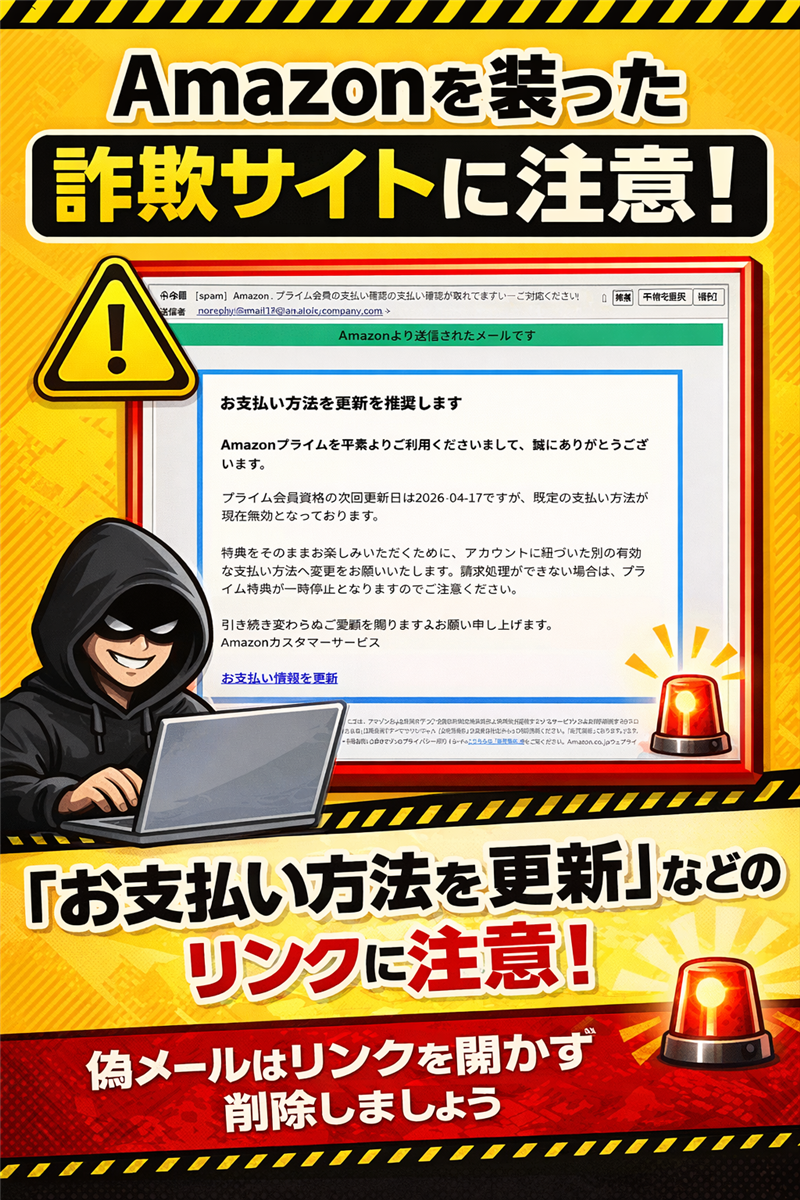

【実録】Amazonを騙る偽決済メールを公開!あなたのカードが狙われる瞬間の全記録

【実録】「[spam] 【重要】Amazon:プライム会費の支払い確認が取れていません」を公開解析 巧妙化するインフラ悪用の実態:最新のセキュリティ調査レポート

今回ご紹介するのは「Amazon」を騙るメールですが、その前に最近のスパムの動向を解説します。昨今、クラウドサービスの無料枠や脆弱なサーバーを「踏み台」にし、正規の配信スタンドを装って送られてくるフィッシングメールが激増しています。特にAmazonのような生活基盤サービスは、支払い情報の更新時期を狙われると、不審に思わずクリックしてしまう心理的隙を突かれます。 | | ■ 基本解析データ:偽装の痕跡 | | 件名 | [spam] 【重要】Amazon:プライム会費の支払い確認が取れていません — ご対応ください! | | spam判定の理由 | 件名に[spam]と付与されているのは、受信サーバーが送信元ドメインの信頼性欠如や本文中の怪しいURLを検知し、自動的に「ゴミ箱行き」あるいは「警告」として処理した決定的な証拠です。 | | 送信者 | “noreply” <noreply@mail37.zlkycompany.com> | | 受信日時 | 2026-04-17 14:56 | 「ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。」 | ■ メール本文の精密再現(解析対象)

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

| Amazonより送信されたメールです | | お支払い方法の更新を推奨します Amazonプライムを平素よりご利用くださいまして、誠にありがとうございます。 プライム会員資格の次回更新日は2026-04-17ですが、既定の支払い方法が現在無効となっております。 特典をそのままお楽しみいただくために、アカウントに紐づいた別の有効な支払い方法へ変更をお願いいたします。請求処理ができない場合は、プライム特典が一時停止となりますのでご注意ください。 引き続き変わらぬご愛顧を賜りますようお願い申し上げます。

Amazonカスタマーサービス

送信元:アマゾンジャパン合同会社 住所およびお問い合わせ先については、公式ページの「販売業者」欄をご参照ください。送信元:アマゾンジャパン合同会社 | | ● 犯人の目的と手口 犯人の目的は、Amazonアカウントのログイン情報(ID・パスワード)およびクレジットカード情報の窃取です。本メールには署名に具体的な電話番号の記載がありません。これは、電話番号を検索されて「詐欺である」とバレることを防ぐ、あるいは警察の追跡を逃れる意図があります。本来のAmazonの連絡であれば、個別の注文番号や会員名が記載されますが、本作は不特定多数へのバラマキのため「お客様名」が一切ありません。 ● 危険なポイント:送信ドメインの不一致 Amazonからの公式メールは amazon.co.jp や amazon.jp から送られます。今回の送信元「zlkycompany.com」は、Amazonとは1ミリも関係のないドメインです。 | | 【技術調査】メール回線関連情報(Receivedヘッダー解析) | Received: from mail37.zlkycompany.com (86.191.162.34.bc.googleusercontent.com [34.162.191.86])

※これは送信に利用した情報であり、カッコ内のIPアドレスは信頼できる送信者情報です。■ インフラの私物化: bc.googleusercontent.comが含まれていることは、犯人が自身の足跡を消すためにGoogleの巨大なクラウドインフラを「隠れ蓑」として悪用している決定的な証拠です。犯人は自分のパソコンから直接送るのではなく、クラウド上の仮想サーバーを使い捨ての「発信基地」として利用しています。この「匿名性の高いインフラの私物化」こそが、現代の組織的なフィッシング詐欺の典型的な手口です。 | 送信元IPアドレス | 34.162.191.86

| | 国名 | アメリカ合衆国 (United States) | | ホスティング社名 | Google LLC (Google Cloud) | | ドメイン登録日 | zlkycompany.com:2026年3月頃(詐欺準備のために短期取得) | ≫ ip-sc.netで送信元IPの完全な解析データを見る | | 【警告】リンク先フィッシングサイトの正体 | リンク箇所: 「お支払い情報を更新」ボタン

リンク先URL: hxxps://profumeriamake-up.com/htyl*** (※伏字を含む。直接リンクは無効化済み)セキュリティ検知: ウイルスバスターおよびGoogleセーフブラウジングにより、フィッシングサイトとしてブロックされていることを確認しました。 | リンクドメイン | profumeriamake-up.com | | リンク先IPアドレス | 172.67.147.202

| | 国名 | カナダ トロント | | ホスティング社名 | Cloudflare, Inc. | | ドメイン登録日 | 2025年後半(本来はイタリアの化粧品関連ドメインが乗っ取られた可能性大) | ≫ ip-sc.netでリンク先IP 172.67.147.202 の解析データを見る | ■ サイトの現状と画像解析

現在、リンク先へアクセスすると以下のエラーページが表示されます。これは犯人が通報を察知してサイトを閉鎖したか、特定の地域以外からのアクセスを遮断している状態です。  (画像:リンク先に表示されるタイムアウトエラー画面) (画像:リンク先に表示されるタイムアウトエラー画面)URLが危険なポイント: ドメイン名に「amazon」の文字が一切なく、無関係な美容系の名前が使われています。これは正規サイトをクラッキング(乗っ取り)し、そのディレクトリ下に詐欺ページを隠す「寄生型フィッシング」の典型です。 | | 本レポートはセキュリティ啓発を目的としており、記載されたIPアドレスおよびドメイン情報は調査時点のものです。 | |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る