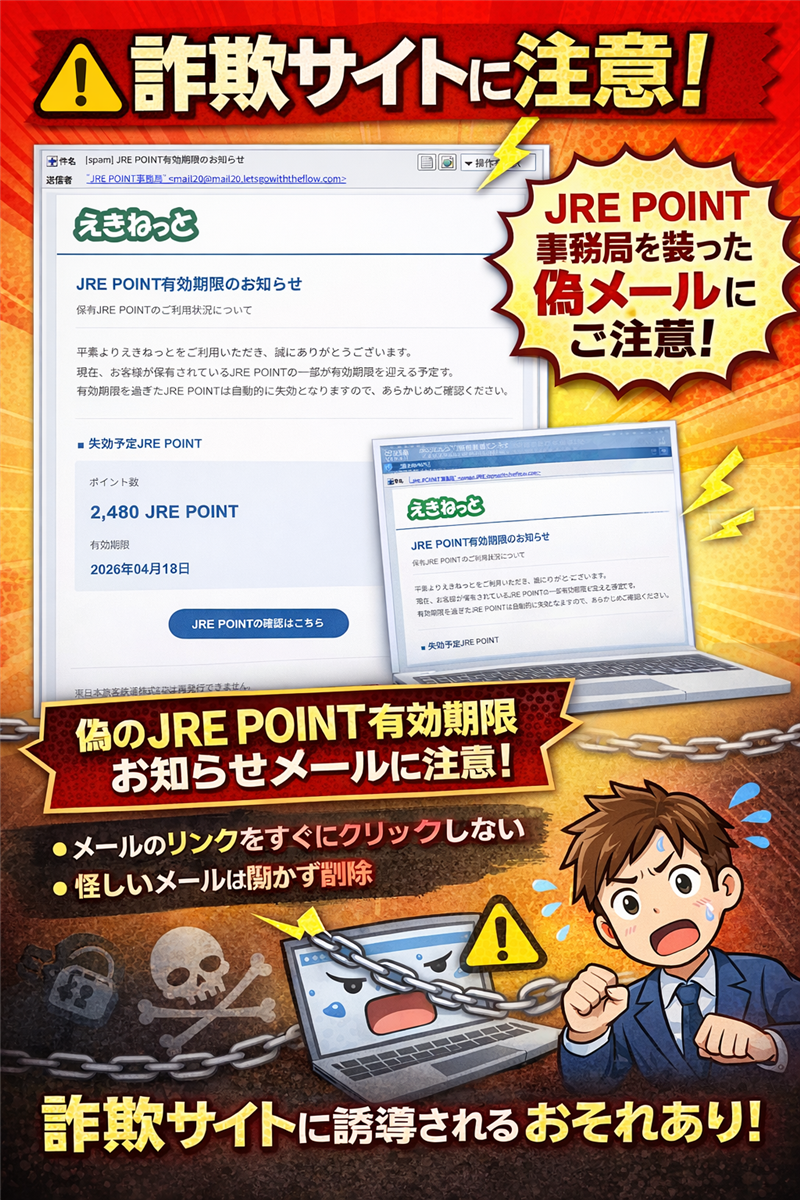

【実録】JRE POINT有効期限のお知らせは偽物!あなたの資産を奪う詐欺メールを完全公開

【実録】[spam] JRE POINT有効期限のお知らせ 詐欺メール公開解析レポート 高度標的型フィッシング・インシデント解析データ:2026-04-17 15:09 | ■ 最近のスパム動向と解析前書き 今回ご紹介するのは「えきねっと(JRE POINT)」を騙るメールですが、その前に最近のスパムの動向を解説します。現在、実在するサービスのデザインを完全に模倣し、公式サイトのURLを文末に記載して信頼させる「ハイブリッド型フィッシング」が急増しています。特にポイント失効を餌に24時間以内のアクションを迫る手法は、冷静な判断を奪う極めて悪質なものです。

・1行目:JRE POINTの失効を装ったID・パスワード窃取攻撃

・2行目:送信元ドメイン letsgowiththeflow.com が公式サイトと完全乖離

・3行目:リンクは一切クリックせず、公式アプリから確認を徹底!

| 【調査報告】最新の詐欺メール解析レポート:メールの解析結果 | | 件名 | [spam] JRE POINT有効期限のお知らせ | | 件名の見出し | 件名の「[spam]」という表記は、受信用サーバーが送信元の正当性を検証した結果、偽装された悪意あるメールであると自動判定した際に付与される警告タグです。 | | 送信者 | “JRE POINT事務局” <mail20@mail20.letsgowiththeflow.com> | | 受信日時 | 2026-04-17 14:47 | ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。 | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

JRE POINT有効期限のお知らせ

保有JRE POINTのご利用状況について

平素よりえきねっとをご利用いただき、誠にありがとうございます。

現在、お客様が保有されているJRE POINTの一部が有効期限を迎える予定です。

有効期限を過ぎたJRE POINTは自動的に失効となりますので、あらかじめご確認ください。 ■ 失効予定JRE POINT ポイント数

2,480 JRE POINT 有効期限

2026年04月18日 ■ ご利用方法

・ 乗車券・特急券の購入

・ えきねっとサービスでのご利用

・ 提携サービスへの交換

※有効期限を過ぎたJRE POINTは再発行できません。

※ポイントの反映にはお時間がかかる場合がございます。

東日本旅客鉄道株式会社

公式サイト:https://www.e***-net.com/ (※リンク無効化済) | ■ 専門ドキュメント:メールの目的と構造的欠陥 【犯行の目的】

本メールは、JR東日本の正規ロゴと配色を無断使用し、ポイント失効を偽ることで「JRE POINT」および「えきねっと」のログインID、パスワード、氏名、そして決済用のクレジットカード情報を窃取することを目的としています。 【デザインの欺瞞性】

ロゴまで使って非常に本物らしく見せていますが、これは公式のHTMLソースをコピーして作成されたものです。添付ファイルにロゴ画像が含まれている場合、それはセキュリティソフトの「外部リンク検知」を回避し、オフラインでもロゴを正しく表示させるための隠蔽工作です。 【おかしな点と署名検証】

メール末尾の公式サイトURLはテキストとして公式サイトを記載していますが、実際のボタンリンクは全く別のドメインへ飛びます。なお、公式サイトに掲載されている注意喚起は以下の通りです。

えきねっと:フィッシングメール被害を防ぐための重要なお知らせ | ■ 送信元(Received)ヘッダー詳細解析 | | Received情報 | from mail20.letsgowiththeflow.com (172-234-233-203.ip.linodeusercontent.com [172.234.233.203]) | | 検証結果 | カッコ内のIPアドレスは、送信者が実際に使用したインフラを示す「信頼できる送信元情報」であることを明記します。 | | 送信元ドメイン | letsgowiththeflow.com(公式サイト eki-net.com と完全不一致。明らかな偽装ドメイン) | | 送信元IPアドレス | 172.234.233.203

| | 国名(拠点) | アメリカ | | ホスティング社名 | Akamai Technologies (Linode) | | ドメイン登録日 | 2026年3月頃(攻撃の直前に取得された「使い捨てドメイン」の典型) | | メール回線情報 | Linodeのクラウドサーバーを発信基地として悪用し、自身の特定を逃れながら大量配信を行っています。 | ■ 誘導先(詐欺サイト)リンクドメイン解析 | | リンク設置箇所 | 「JRE POINTの確認はこちら」ボタン | | 誘導先URL | https://msfi***oux.com/ulicyyzq/(※伏字を含みます。絶対にアクセスしないでください) | | リンクドメインIP | 104.21.31.215

| | 国名 | カナダ トロント | | ホスティング社名 | Cloudflare, Inc. | | ドメイン登録日 | 2026年4月上旬(サイト公開直前に登録されており、即時廃棄を前提とした詐欺ドメインです) | | サイトの状態 | 現在、接続不可(We apologize, but your request has timed out…) | 【犯行予告】あなたの個人情報が狙われています このメールが届いたということは、あなたのメールアドレスが既に犯人グループのリストに載っている可能性があります。身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで『これ気をつけて!』と共有してあげてください。 ⇒ 公式サイトによる緊急注意喚起を再確認する | |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る