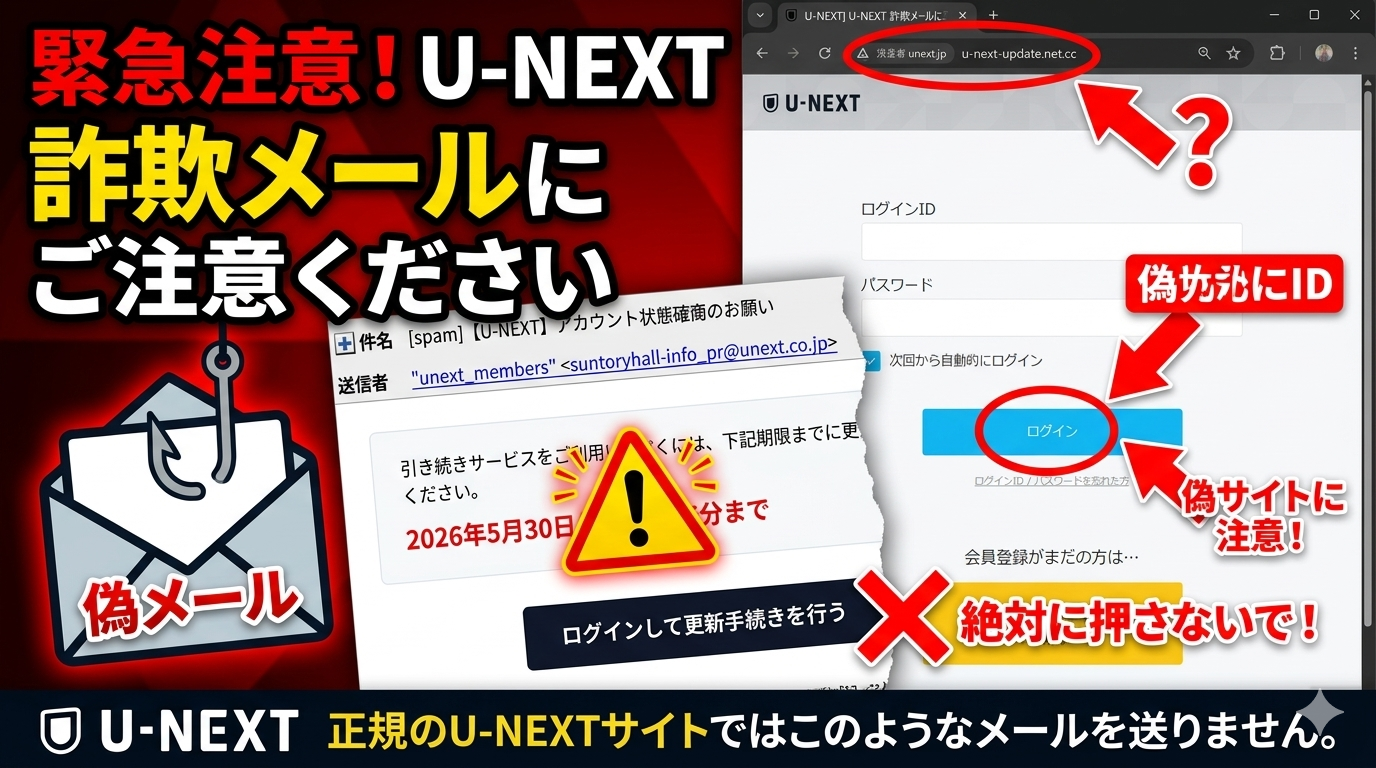

【緊急注意喚起】U-NEXT「アカウント停止」詐欺メールの危険性を徹底解析

【犯行予告】U-NEXTを騙る巧妙なフィッシング詐欺の全手口を公開

| Heartland-Lab セキュリティレポート 2026年5月10日 発行 |

| 📊 最近のスパム動向

|

今回紹介するメールは、開いただけでは直接的被害はないものの、画像付き・開封通知付きの場合はアドレス生存確認が行われ、今後詐欺メール送信リストに追加される可能性があります。さらにこのメールは精巧に作られたログインフォームを含んでおり、誤って認証情報を入力すると即座にアカウント乗っ取りの危険があります。 |

⚠️ 緊急性評価

| ★★★★☆ かなり危険

|

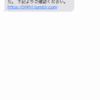

📧 件名情報

| [spam] 【U-NEXT】アカウント状態確認のお願い

|

👤 送信者情報

| 送信者名 | unext_members |

| メールアドレス | suntoryhall-info_pr@unext.co.jp |

| ドメイン | unext.co.jp(偽装) |

| 送信元IP | 89.33.192.102 |

| 送信サーバー | mail.myamapia.info |

【送信者情報の分析】このメールの送信者情報には巧妙な偽装が施されています。表示上は「unext.co.jp」ドメインから送信されたように見えますが、実際の送信元サーバーは「mail.myamapia.info」という全く無関係のサーバーです。

特に注目すべきは「suntoryhall-info_pr@」というアドレスです。サントリーホールという実在の文化施設名を含んでおり、これは過去に何らかの方法で取得した正規ドメインを悪用しているか、あるいはメールアドレスの偽装技術を使っていると推測されます。送信元IP「89.33.192.102」はヨーロッパ圏のIPアドレス帯域であり、日本企業U-NEXTから送信される正規メールとしては不自然です。さらに「Received-SPF: pass」となっているのは、攻撃者が正規のSPFレコードを持つドメインを何らかの方法で利用しているか、SPF認証自体を偽装した可能性があります。 送信者名「unext_members」は一見正規のシステム名に見えますが、本物のU-NEXTは通常「U-NEXT」という表記を使用します。このような微妙な違いが、詐欺メールを見分ける重要なポイントになります。 |

📅 受信日時

| 2026年5月9日 19:47:09 (JST)

|

📢 この詐欺情報をLINEで共有しよう!家族や友人がこの詐欺に引っかからないよう、今すぐシェアしてください。特にU-NEXTを利用している方への注意喚起が重要です。 |

📄 メール本文

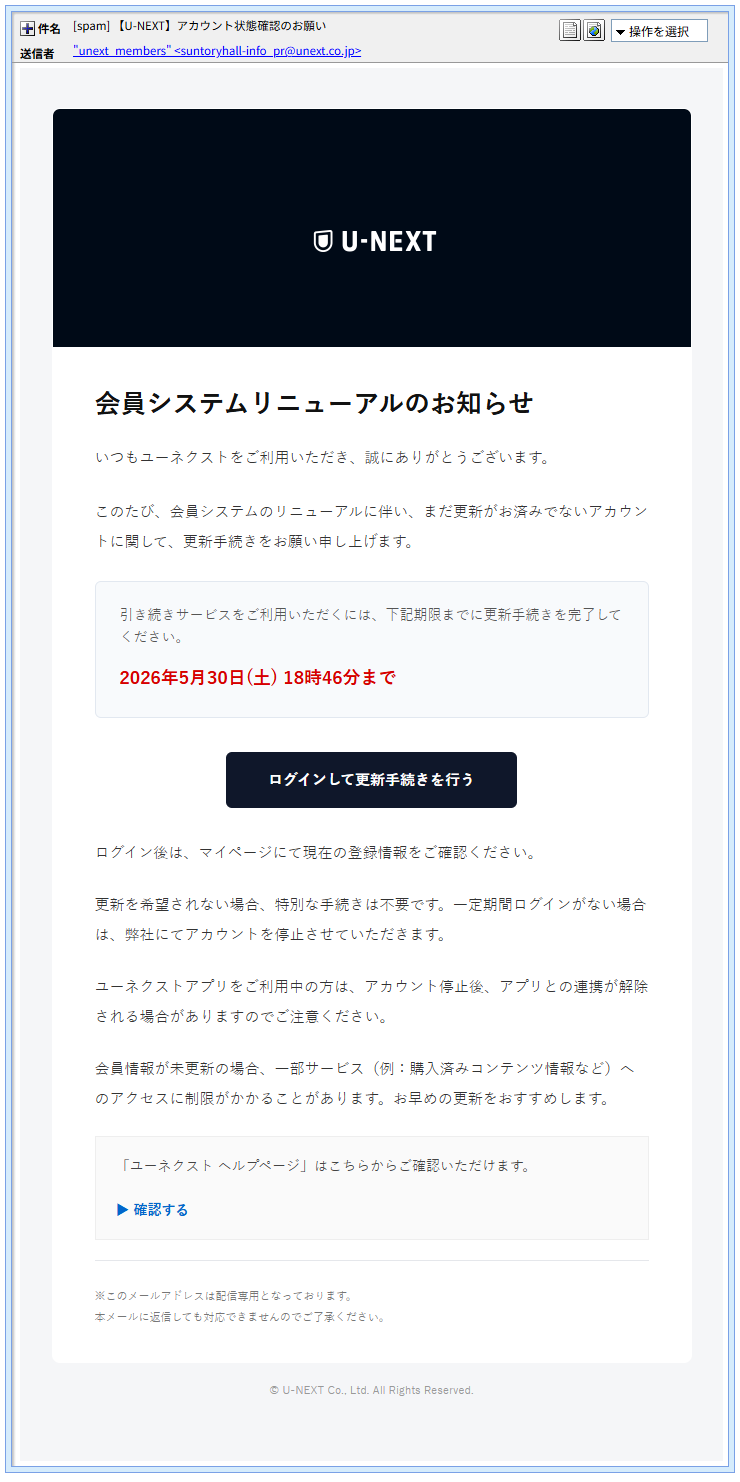

| 【メール本文のスクリーンショット挿入エリア】

※上記は詐欺メールの実物です。画像が表示されていない場合でも、下記のテキスト版で内容を確認できます。 |

| 【メール本文テキスト版(検索・コピペ用)】

会員システムリニューアルのお知らせ いつもユーネクストをご利用いただき、誠にありがとうございます。 このたび、会員システムのリニューアルに伴い、まだ更新がお済みでないアカウントに関して、更新手続きをお願い申し上げます。 引き続きサービスをご利用いただくには、下記期限までに更新手続きを完了してください。 2026年5月30日(土) 18時46分まで ログインして更新手続きを行う ログイン後は、マイページにて現在の登録情報をご確認ください。 更新を希望されない場合、特別な手続きは不要です。一定期間ログインがない場合は、弊社にてアカウントを停止させていただきます。 ユーネクストアプリをご利用中の方は、アカウント停止後、アプリとの連携が解除される場合がありますのでご注意ください。 会員情報が未更新の場合、一部サービス(例:購入済みコンテンツ/課金など)へのアクセスに制限がかかることがあります。お早めの更新をおすすめします。 「ユーネクスト ヘルプページ」はこちらからご確認いただけます。 ▶ 確認する ※このメールアドレスは配信専用となっております。 © U-NEXT Co., Ltd. All Rights Reserved. |

🎯 メールの目的・手口・デザイン分析

【このメールの真の目的】 このフィッシングメールの最終目的は、U-NEXTユーザーのログインID(メールアドレス)とパスワードを盗み取ることです。取得した認証情報は以下の犯罪に悪用されます: 【詐欺の心理的手口】 このメールは極めて巧妙な心理操作技術を駆使しています: 1. 権威性の偽装 2. 期限のプレッシャー 3. 損失回避の心理 4. 選択肢の提示による安心感 【デザインの精巧さ】 このフィッシングメールは、本物のU-NEXTメールを研究し尽くして作られています: • メール冒頭にログインフォームを配置する本物のデザインを完全再現 【Heartland-Lab 評価】 このメールは、私がこれまで分析してきた詐欺メールの中でもトップクラスの精巧さです。一般的なユーザーが見分けることは極めて困難です。唯一の判別ポイントは、送信元ドメインと誘導先URLの微妙な違いだけです。本物は「unext.jp」ですが、このメールは「unext.co.jp」(差出人)と「u-evideo.jp」(誘導先)という類似ドメインを使用しています。 |

🛡️ 注意点と対処法

【絶対にやってはいけないこと】❌ メール内のログインフォームに認証情報を入力する ❌ メール内のリンクやボタンをクリックする ❌ 「確認する」ボタンを押す

【正しい対処法】1. メールを無視して削除 2. 公式サイトから直接ログイン 3. U-NEXT公式に問い合わせ 4. もし入力してしまった場合の緊急対応 【見分けるポイント】 ▶ URL確認 ▶ 送信元メールアドレス ▶ メール内にログインフォーム ▶ 期限の焦らせ方 ▶ [spam]タグ |

📢 身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで「これ気をつけて!」と共有してあげてください。特にU-NEXTを利用している家族がいる場合は、今すぐシェアが必要です。 そのまま使えるLINEボタン: |

🌐 サイト回線関連情報

| 送信元IP | 89.33.192.102 |

| 送信サーバー | mail.myamapia.info |

| Received-SPF | pass(偽装の可能性あり) |

| IPアドレス帯域 | ヨーロッパ圏(AS番号詳細は下記参照) |

【送信元IPの詳細分析】 送信元IPアドレス「89.33.192.102」は、ヨーロッパ圏のホスティングサーバーから送信されています。日本国内企業であるU-NEXTが、ヨーロッパのサーバーから公式メールを送信することは通常ありません。▶ IPアドレス調査ツール ▶ 位置情報(推定) 【IPvs偽装判定】 【Received-SPF: pass の謎】

SPF認証がpassだからといって、安全なメールとは限りません。 【誘導先URLの確認方法】 【誘導先URLの確認方法】 メール内のリンクをクリックする前に、パソコンであれば「ボタンにマウスカーソルを合わせる(ホバーする)」、スマートフォンであれば「リンクを長押しする」ことで、画面端に実際の移動先URL(リンク先)が表示されます。表示されたURLが公式のものであるか、必ず確認する癖をつけましょう。 |

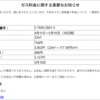

🔍 誘導先ドメインのWHOIS・詳細情報

| 不審な誘導先URL | h**ps://u-evideo.jp/login (※アクセス禁止) |

| 偽ログイン画面URL | h**p://u-next-update.net.cc/ (※アクセス禁止) |

| ドメイン登録日 | 2026年5月7日(メール送信のわずか2日前) |

| レジストラ | GNAME.COM INC. (アジア系格安レジストラ) |

| 登録者国籍 | CN (中国) |

【ドメインおよびWHOIS情報の詳細分析】 誘導先のドメイン「u-evideo.jp」および「u-next-update.net.cc」についてWHOIS情報を調査したところ、極めて怪しい実態が判明しました。 🚨 作成直後の使い捨てドメイン 🚨 偽装されたドメイン構造 🚨 登録者の不透明さ |

💡 編集部からの総括メッセージ

フィッシング詐欺の技術は日々進化しており、今回のU-NEXTを騙るメールのように、デザインや文章だけではプロでも一瞬戸惑うレベルのものが増えています。 被害を防ぐための最大の武器は、「焦らされたときほど、一旦立ち止まる」という冷静さです。 「アカウント停止」「緊急確認」といった不穏なワードがメールに書かれていた場合は、メール内のボタンは「すべて偽の罠」だと疑い、必ず「ブックマークからアクセスする」か「公式アプリを起動して確認する」ことを徹底してください。 大切なアカウントと個人情報を守るため、日頃からのセキュリティ意識を高く持っていきましょう。 |

© 2026 Heartland-Lab. All Rights Reserved. 当レポートの無断転載を禁じます。ただし、注意喚起を目的としたSNS・メッセージアプリでの共有・引用は歓迎いたします。 |