【犯行予告入手】「ok」の2文字に隠された恐怖――メールを開くだけで次の攻撃が始まる偵察型詐欺の実態

支払いの領収書を装ったメールアドレス収集詐欺の注意喚起!

| 緊急性レベル | ★★★★☆ (4/5) ― 開封だけで被害が始まる |

| 偽装工作精度 | ★★★★☆ (4/5) ― 送信者なりすまし・SPF認証をすり抜け |

| 詐欺の種類 | メールアドレス収集型(偵察フェーズ)・送信者なりすまし |

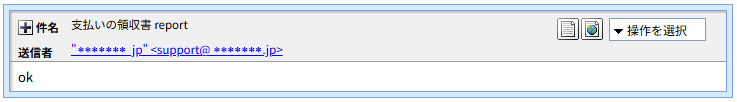

■ メールヘッダー解析(送信者情報)

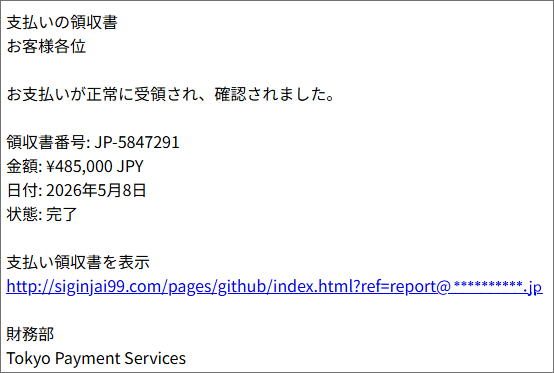

件名:支払いの領収書 information

送信者名:実在するドメインをなりすましに悪用(非公表)

Return-Path(実際の返信先):eiichi.koseko@remax-agt.net(表示名と全く異なる別ドメイン ← 偽装の証拠)

SPF認証結果:Pass(受信者側サーバー経由で通過)― ただしSPF Passは「そのサーバーから送った」という証明に過ぎず、送信者が正規かどうかとは別問題

受信日時:2026年5月8日 13:36(JST)

中継サーバー:受信者側サーバー(非公表)経由で配送

このメールは「今すぐ騙す」詐欺ではありません。あなたのアドレスが「生きているか」を確認し、本格攻撃の準備をする「偵察メール」です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。

■ なぜ本文は「ok」の2文字だけなのか?

このメールの設定をHTML表示からテキスト表示に切り替えてみると…

HTMLでは見れなかった怪しい領収書が顔を出しました!

メールにはHTML表示とテキスト表示の2つの本文を持てる構造(multipart/alternative)があります。このメールでは:

| HTML表示(スマホ・PCで通常表示) | 「ok」の2文字だけ |

| テキスト表示(切り替えが必要) | 金額・会社名・フィッシングリンクなどの情報 |

スマホや一般的なメーラーではテキスト表示に切り替えられないため、ほとんどの受信者には「ok」しか見えません。では何のためにテキスト部分に情報を書いているのか?

答え:スパムフィルターを騙すためです。

メールサーバーのスパムフィルターはHTML・テキスト両方を検査します。テキスト部分に「領収書」「¥485,000」「Tokyo Payment Services」などの”ビジネスらしい単語”を入れることで、フィルターに「普通のビジネスメールっぽい」と判断させて検閲をすり抜けます。

つまりテキスト部分の情報は受信者に読ませるためではなく、フィルター審査官を騙すためのダミーコンテンツです。

■「開封した瞬間に罠にかかる」仕組みとは?

このメールの本当の目的は「生きているメールアドレスの収集」です。仕組みはこうです:

- HTMLメールを開く

- HTML内に仕込まれたトラッキングピクセル(1×1の透明な極小画像)が自動的に読み込まれる

- 攻撃者のサーバーに「このアドレスは生きていて、メールを開いた」と自動通知される

- そのアドレスは「カモリスト」に登録される

- 本格的な詐欺メールが集中的に送られてくるようになる

さらに本文中のURL(hxxp://siginjai99[.]com/pages/github/index.html?ref=3D[固有ID])には受信者固有のパラメータが付いており、リンクをクリックするだけで「このアドレスは確実に生きている上に、リンクもクリックする人物だ」という情報まで攻撃者に渡ります。

「詳しい人はテキスト表示で内容を読めるが、免疫があるから騙されない。一般の人はそもそも内容が見えないから騙しようがない」――この矛盾こそが、このメール単体では詐欺を完結させるつもりがなく、あくまで偵察・アドレス収集が目的であることの証拠です。

■ 送信ルート及び偽装判定

Receivedヘッダー解析(サーバー通過経路で偽装不可):

149.28.17.46 (vultrusercontent.com)← 本当の発信元(米国・Vultr VPSサーバー)- 受信者側サーバー(非公表) ← 中継・最終配送

【偽装判定】:

表示上の送信者は日本のドメインですが、本当の発信元はアメリカのVultr(バルター)というクラウドサーバーのIP 149.28.17.46 です。Vultrは格安で匿名に近い形で使えるため詐欺師が悪用することで知られています。さらにReturn-Path(返信先)が remax-agt.net という全く別のドメインになっており、送信者名と実際の送信元が一致しない典型的ななりすましメールです。

発信元ロケーション解析(IP: 149.28.17.46):

推定所在地:アメリカ合衆国(Vultr Holdings LLC)

Googleマップ:【位置情報を確認する(カリフォルニア州周辺)】

■ 注意点と対処法

- 不審なメールは開かずに削除:開封するだけでアドレスが「生きている」と攻撃者に通知されます。件名や送信者に少しでも違和感があれば開かずに捨ててください。

- メール画像の自動読み込みをオフに:メーラーの設定で「外部画像を自動で読み込まない」にすることでトラッキングピクセルを無効化できます。

- URLは絶対にクリックしない:クリックするとあなたのアドレスが「積極的に反応するカモ」として登録され、その後の攻撃が激化します。

- 身に覚えのない請求は無視:金額や会社名が書いてあっても、開封・クリックせずそのまま削除してください。

- 不安な場合はIPAへ相談:IPA 情報セキュリティ安心相談窓口または最寄りの警察署にご連絡ください。

本レポートの結論

このメールは「今すぐ騙す」詐欺ではなく、本格攻撃の前段階として「生きているメールアドレスを収集する」偵察型の罠です。本文が「ok」だけなのは意図的で、開封トラッキングだけを成立させるのが目的。簡単に言えば「メールを開いただけでカモリストに登録される罠」です。このメール自体では何も被害を受けませんが、その後に届く本格的な詐欺メールが本当の脅威です。不審なメールは開かずに削除――これだけで身を守れます。身近な人が騙されてからでは手遅れです。下のボタンから家族のLINEグループにこの記事を共有してあげてください。

※ PAGE_URL の部分をこの記事のURLに差し替えてください

Data Provided by Heartland-Lab Security Research Unit

根拠データ参照元:ip-sc.net