キャンペーン便乗詐欺 最近メルカリを騙ったフィッシング詐欺メールが横行しています。

今度は、実在のキャンペーンに便乗した悪質な詐欺メールが届きました。

唐突に『1,000円分のポイントをお受け取りいただけます』って、そんなの応募した記憶もないし

第一に私、メルカリにアカウントなんて持っていませんから私宛にメルカリからメールなんて

届くはずもないのです。(笑)

これによると『メルカリみくじ』と言うキャンペーンにどうやら私は当選し1,000円分のポイントが

付与されたらしく、リンクへ行って受け取り手続きを行うように書かれています。

そんなキャンペーン本当にあるのかと検索してみるとXにこのようなポストがありました。 と言うわけでこのメールは『メルカリみくじ』キャンペーンに便乗した詐欺メールのようです。 では、このメールを解体し詳しく見ていきましょう!

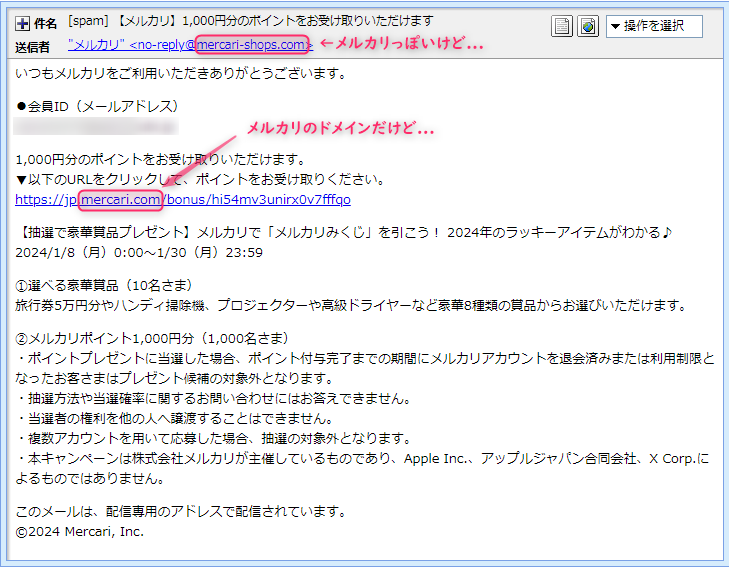

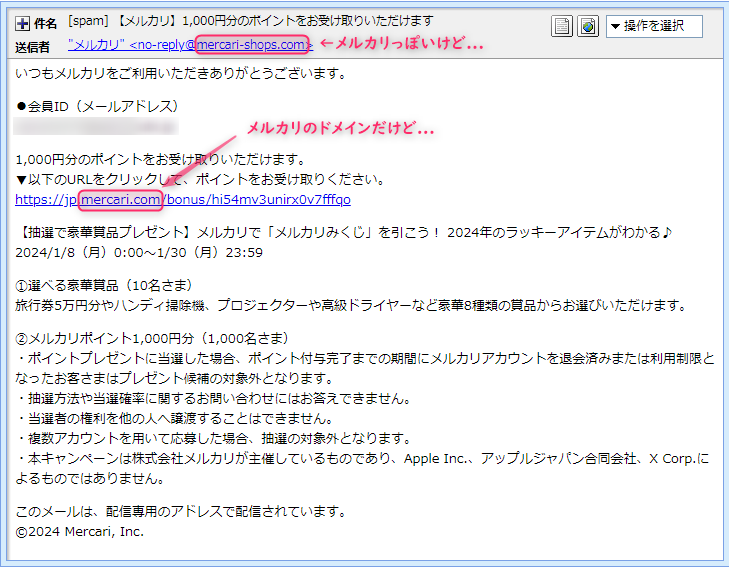

まずはプロパティーから見ていきましょう。 件名は『[spam] 【メルカリ】1,000円分のポイントをお受け取りいただけます』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は

『”メルカリ” <no-reply@mercari-shops.com>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 はい、いつも書いているように実際にメルカリのオフィシャルサイトのURLでそのドメインを

確かめてみると、メルカリさんの公式なドメインは”mercari-shops.com”ではなく”mercari.com”

自社の公式ドメインがあるのにも関わらずそれとは異なるドメインを使ったメールアドレスで

会員さん宛てにメールを送ると思いますか?…あり得ません!

中国黒竜江省に設置のサーバーを経由 では、このメールが悪意のあるメールであることを立証していきましょうか!

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from mail0.618k.icu (e-trades.top [106.75.146.143])』 | ありゃま、今度は”e-trades.top”なんてメルカリに『メ』の字も含まれないドメインが

記載されていますね。

ここに掲げた”Received”はこのメールが差出人から送信された後最初に通過したサーバーのもので

すなわち差出人が使った送信サーバーの自局情報です。

末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で

同じ数字の集まりは世界中に1つしかありません。

でもこの数字の集まりじゃあまりにも煩雑でわかりにくいので、それに文字を割り当て分かり易くした

ものがドメインと呼ばれるものです。 このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”mercari-shops.com”が差出人本人のものなのかどうかを

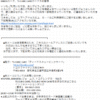

調べてみます。

これがドメイン”mercari-shops.com”を割当てているIPアドレスの情報です。

これによると”172.66.0.133”がこのドメインを割当てているIPアドレス。

本来このIPは”Received”のIP”106.75.146.143”と同じ数字の羅列になるはずですが、それが全く異なるので

このメールのドメインは”mercari-shops.com”ではありません。

これでアドレスの偽装は確定です! ”Received”に記載されているIPアドレスは、差出人が利用したメールサーバーの情報で

これを紐解けば差出人の素性が見えてきます。

このIPアドレスを元に危険性や送信に使われた回線情報とその割り当て地を確認してみます。

このIPアドレスを元に割り出した危険度は『脅威レベル:高』

その詳細は『サイバーアタックの攻撃元』表示とされていますね。 ホスト名を見ると”e-trades.top“と、”Received”にあったものと同じドメインが記載されていますね。

どうやらこの送信者の本当のメールアドレスのドメインは”e-trades.top“のようです。 地図上に立てられたピンの位置は、中国の上海市にある『Yangpu(楊浦区)』付近です。 送信に利用されたのは、中国の『Shanghai UCloud Information Technology Company Limited』と言う

プロバイダーです。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

詐欺サイトはどこからもブロックされることなく無防備に放置 では引き続き本文。 | いつもメルカリをご利用いただきありがとうございます。 ●会員ID(メールアドレス)

********@******.*** 1,000円分のポイントをお受け取りいただけます。

▼以下のURLをクリックして、ポイントをお受け取りください。

https://jp.mercari.com/bonus/hi54mv3unirx0v7fffqo 【抽選で豪華賞品プレゼント】メルカリで「メルカリみくじ」を引こう! 2024年のラッキーアイテムがわかる♪

2024/1/8(月)0:00〜1/30(月)23:59 ①選べる豪華賞品(10名さま)

旅行券5万円分やハンディ掃除機、プロジェクターや高級ドライヤーなど豪華8種類の賞品からお選びいただけます。 ②メルカリポイント1,000円分(1,000名さま)

・ポイントプレゼントに当選した場合、ポイント付与完了までの期間にメルカリアカウントを退会済みまたは利用制限となったお客さまはプレゼント候補の対象外となります。

・抽選方法や当選確率に関するお問い合わせにはお答えできません。

・当選者の権利を他の人へ譲渡することはできません。

・複数アカウントを用いて応募した場合、抽選の対象外となります。

・本キャンペーンは株式会社メルカリが主催しているものであり、Apple Inc.、アップルジャパン合同会社、X Corp.によるものではありません。 | このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは、本文内にメルカリの公式ドメインを使ったものが直書きされていますが

当然これも偽装で本当のリンク先とは異なるURL。

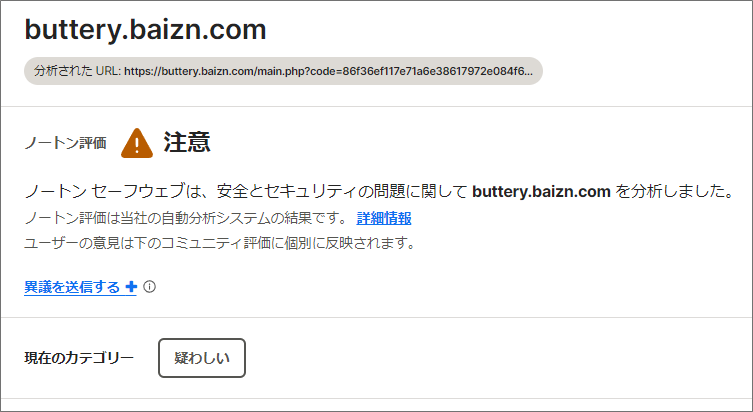

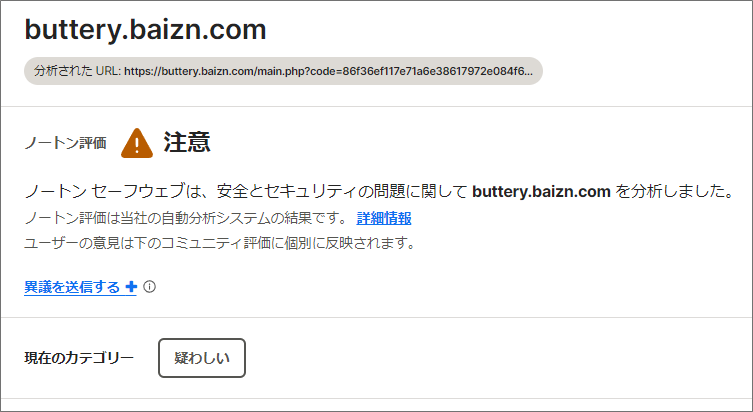

本当のリンク先は『Nortonセーフウェブレポート』ではこのようにレポートされていました。

ん~、微妙ですね…

新しいサイトなのか、それとももう機能していないサイトなのでしょうか?

その辺りが後程調べるとして、先にこのURLで使われているドメインに関する情報を取得してみましょう。

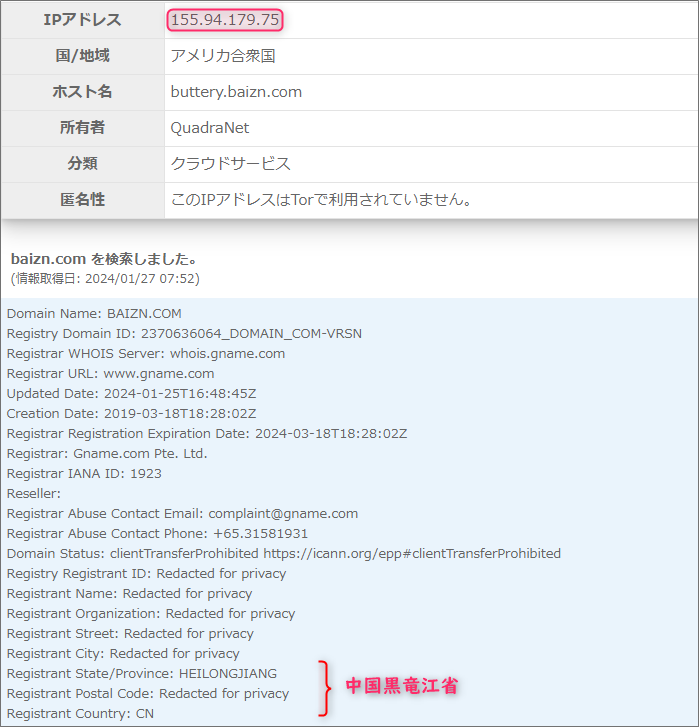

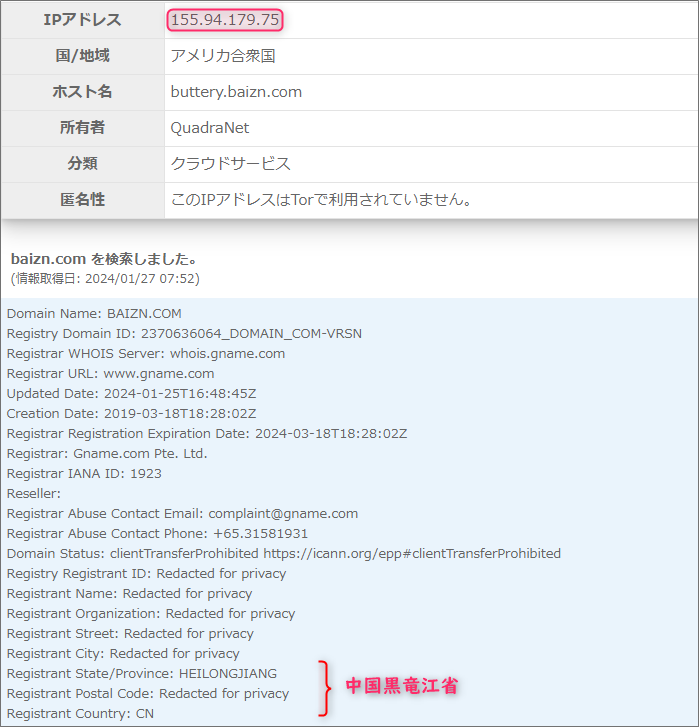

そのドメインは、サブドメインを含め”buttery.baizn.com”とメルカリにはかすりもしないドメイン。

このドメインにまつわる情報を取得してみます。

中国黒竜江省の方が申請したとされるこのドメインを割当てているIPアドレスは”155.94.179.75”

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を確認してみます。

地図上に立てられたピンの位置は、ロサンゼルス近郊。

そして利用されているホスティングサービスは、アメリカに拠点を置く『QuadraNet』

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 『Nortonセーフウェブレポート』での危険度評価からすると、リンク先の詐欺サイトは、どこからも

ブロックされることなく無防備な状態で放置されていると思われます。

そんなサイトに、調査を目的で安全な方法を利用して訪れてみることにします。

本物そっくりのログインページが開きました。

ここにIDとパスワードを入力してログインボタンを押してしまうと、その情報が詐欺師に流れてしまいます。

そして次に開いたページで個人情報を更新させると称しそれらの情報や、更にはカードの情報まで

詐取されることでしょう。

まとめ 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |