『詐欺メール』カゴヤジャパンから「重要: 保留中の受信メールが 5 件あります」と、来た件

| カゴヤさんがビッグローブのメールアドレスで?! | ||

| ※ご注意ください! このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし 悪意を持ったメールを発見次第できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! また、気が付かずにログインしてしまった場合は、まず落ち着いてできる限り早く パスワードの変更やクレジットカードの利用停止を行ってください。 | ||

★フィッシング詐欺解体新書★ | ||

添付ファイル付きの迷惑メール最近この手のメールが日に何通か届きます。

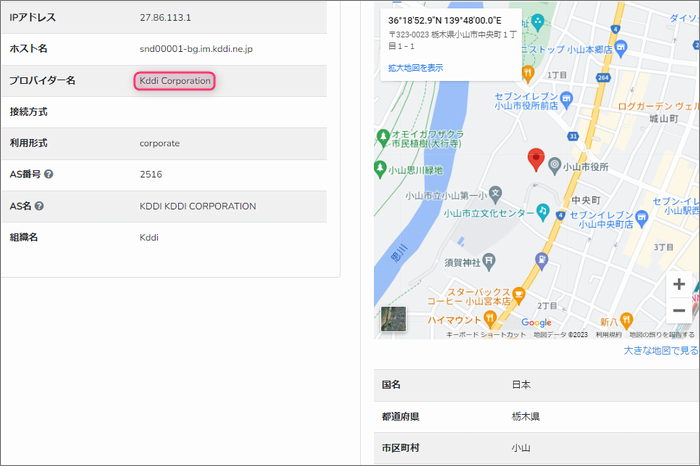

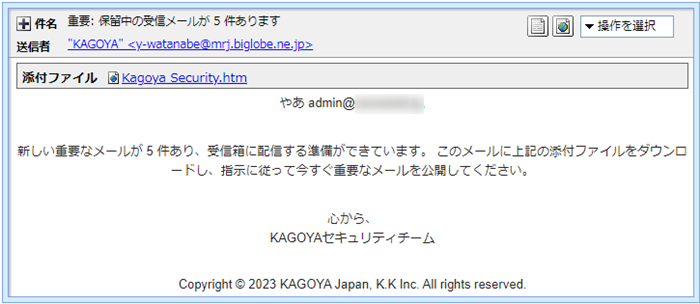

「やあ」って、馴れ馴れしいじゃないの。 このメールは、うちの事務所の”admin”アカウント宛に届いたものですが、残念ながらうちの ではざっくりですがこのメールを解体し詳しく見ていきましょう! 件名は「重要: 保留中の受信メールが 5 件あります」 差出人は あれ?確かに “KAGOYA“と書いてあるのですが何故だかメールアドレスはビッグローブの物 利用されたプロバイダーはKDDIでは、このメールのヘッダーソースにある”Received”を確認してみます。

”kddi.ne.jp”なんてKDDIのドメインまで出てきちゃいましたね。(;^_^A

やはり利用されたプロバイダーはKDDI。 続いて割り当て地。 代表地点としてピンが立てられたのは、「栃木県小山市中央町」付近です。 添付ファイルは何?では引き続き本文。

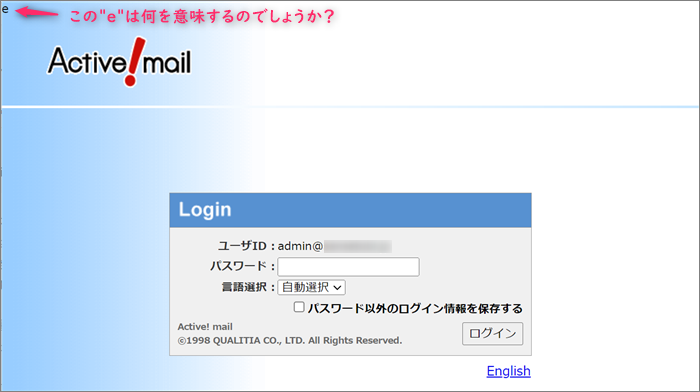

例えばサーバーがオーバーフローしていたとしても普通メールってサーバーに留まることなんて やはり署名部分にも「KAGOYA Japan」と記載がありますから差出人はあくまでカゴヤ・ジャパンだと 添付ファイルは「Kagoya Security.htm」 一抹の不安はありますが、意を決してこのファイルを開いてみました。

なんか右上に”e”って文字が書いてありますが、これは何を意味するのでしょうか?(笑) どうやらこのメールの差出人は、サーバーの乗っ取りが目的だったようですね。 まとめこのようなメールは、”admin“だけじゃなく”info“や”support“などありがちなアカウント宛に いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)