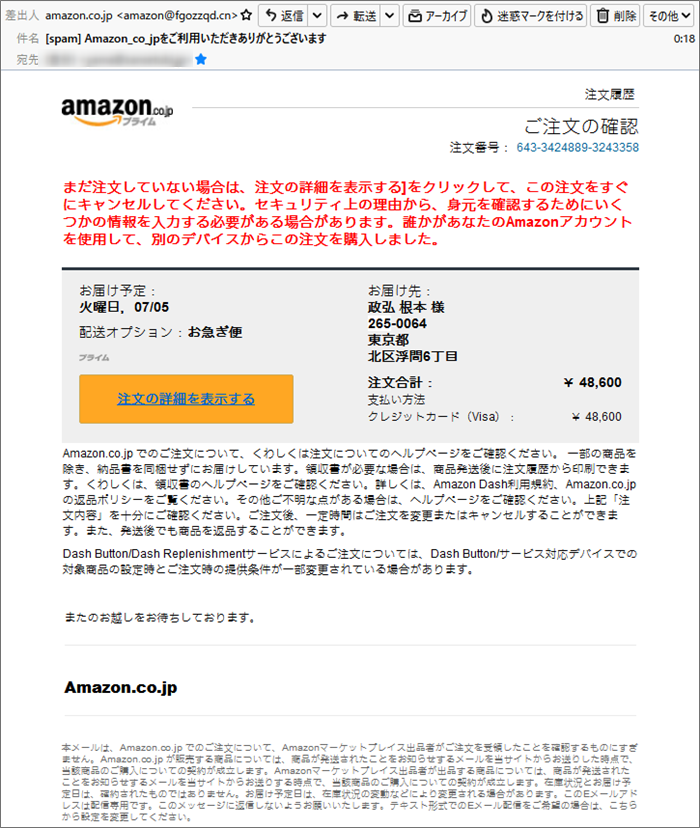

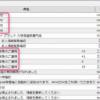

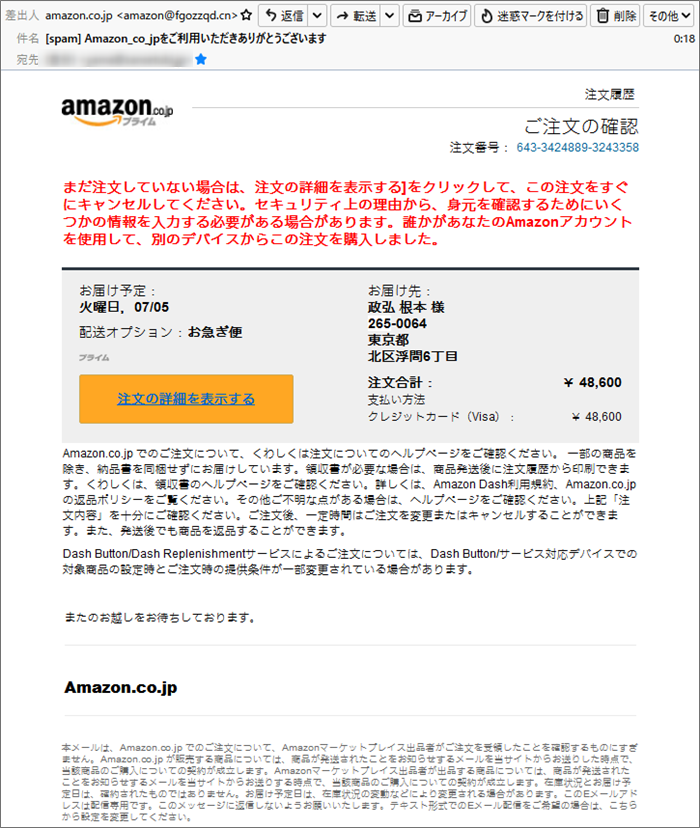

「政弘 根本」ってダレ? またまたAmazonから本物の注文の控えそっくりなメールが届きました。

今回のお届け先は「政弘 根本 様」

このタイプのメール、少し増えてきているようで、以前にも同じようなメールで「山本 桃子様」と

「根本 政弘 様」宛のものが届いて、このサイトでもご紹介させていただいたことがあります。

よく見れば「政弘 根本」って「根本 政弘」の姓名を入れ替えただけじゃん・・・(笑) では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] Amazon_co_jpをご利用いただきありがとうございます」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「amazon.co.jp <amazon@fgozzqd.cn>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 また”.cn”と中国ドメインが利用されていますね。

それに「Amazon」さんには、”amazon.co.jp”って正規ドメインをお持ちです。

正規ドメインが有るのにそれ以外のこのようなでたらめなドメインを使ったメールアドレスで

ユーザーさんにメールを送るなんて信用問題に関わる大きな問題です。

発信サーバーはモスクワの「ゼレノグラード」付近に?! では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

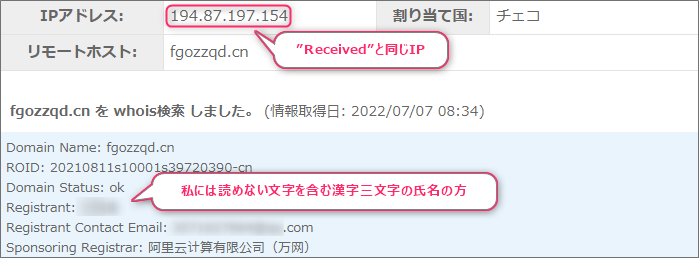

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「amazon@fgozzqd.cn」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「202207062318492371404@fgozzqd.cn」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from fgozzqd.cn (fgozzqd.cn [194.87.197.154])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

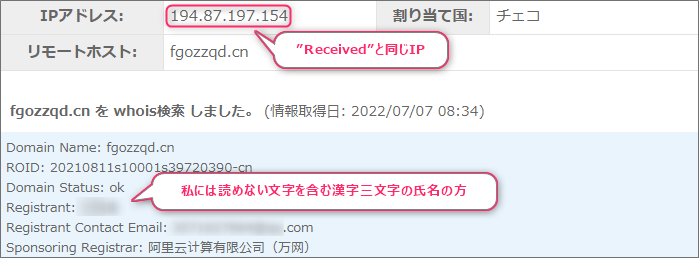

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”fgozzqd.cn”について情報を取得してみます。

まずこのドメインを割当てているIPアドレスは”194.87.197.154”。

”Received”のIPアドレスがと全く同じですからアドレス偽装はありませんでした。

そしてこのドメイン申請者は、私には読めない文字を含む漢字三文字の氏名の方で、トップレベルドメイン

が示す通り、この方は恐らく中国の方でしょうね。 「フィールド御三家」の中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

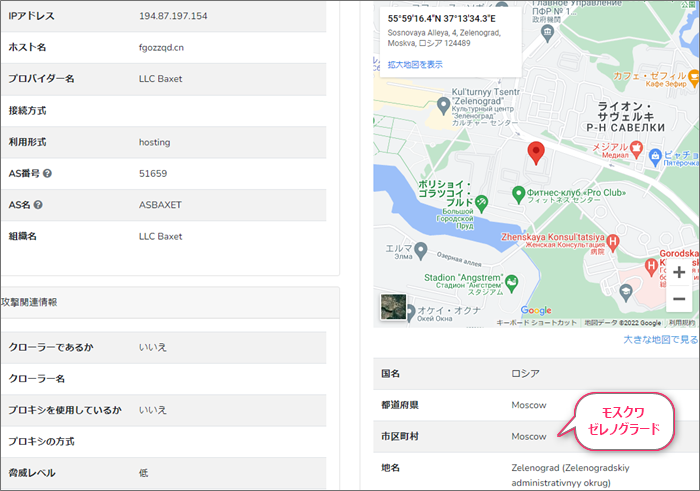

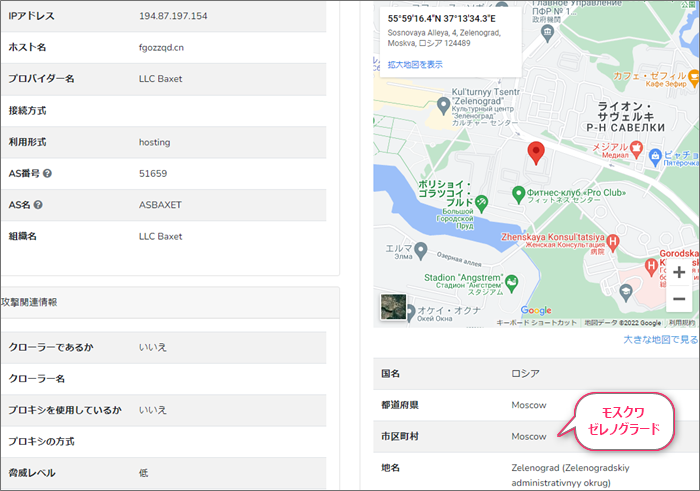

”Received”のIPアドレス”194.87.197.154”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 ピンが立てられたのは、ロシアのモスクワにある「ゼレノグラード」付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

やっぱり中国のトップレベルドメイン では引き続き本文。 まだ注文していない場合は、注文の詳細を表示する]をクリックして、この注文をすぐに

キャンセルしてください。

セキュリティ上の理由から、身元を確認するためにいくつかの情報を入力する必要がある

場合があります。

誰かがあなたのAmazonアカウントを使用して、別のデバイスからこの注文を購入しました。 | 「注文の詳細を表示する」の後ろに不気味な”]”(カッコ)が付けられていますね。

きっとテンプレートから貼り付ける時に間違って余分にペーストしてしまったんでしょうね。 最後の「誰かがあなたの…」って行は必要でしょうか?

これがあるために文章の起承転結がおかしくなってしまっています。 このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「注文の詳細を表示する」って書かれた黄色いボタンに付けれていて、

リンク先のURLがこちらです。

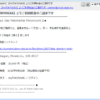

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

このように既に危険サイトと認識されており、ブラックリストに登録済み。

そのカテゴリは「フィッシング」と書かれています。 このURLで使われているドメインは、サブドメインを含め”amazon.tdftdni.cn”

それらしいドメインですが、やっぱりトップレベルドメインは”.cn”と中国の物。

このドメインにまつわる情報を取得してみます。

当たり前と言えば当たり前なんですが、申請者はメールドメインと同じ人物でした。 このドメインを割当てているIPアドレスは”155.94.194.56”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、詐欺サイトのメッカ、ロサンゼルス近郊のリトルトーキョーに程近い場所。

フィッシング詐欺サイトは、この付近に密集しています!

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険と言われると見に行きたくなるのが人情と言うもの。

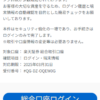

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

最近よくある「localhost で接続が拒否されました」と言うパターン。

先程のURLから”localhost”にリダイレクト(自動転送)されたようです。

ご存じの方も多いと思いますが、”localhost”とは自局の事で、簡単に言えばあなたが今このサイトを

見ているデバイスの事です。

そんなところにウェブサイトなんてありませんから当然「アクセスできません」となるわけです。 詐欺サイトは、捜査の手が及ぶのを恐れ、えてして時々姿をくらまします。

こうすることで少しでも捜査の手から逃れようとしているのです。

先程ご覧いただいた通り、IPアドレスとドメインは紐づけされたままなのでサイトは簡単に

復活することが可能な状態です。

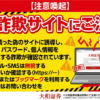

まとめ このメール、最初に見たときは「ハッ」としましたが、差出人のメールアドレスを見ただけで

偽者だと簡単に判断できました。

でも、中には巧妙に偽装してくる輩もいますから要注意です! 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |