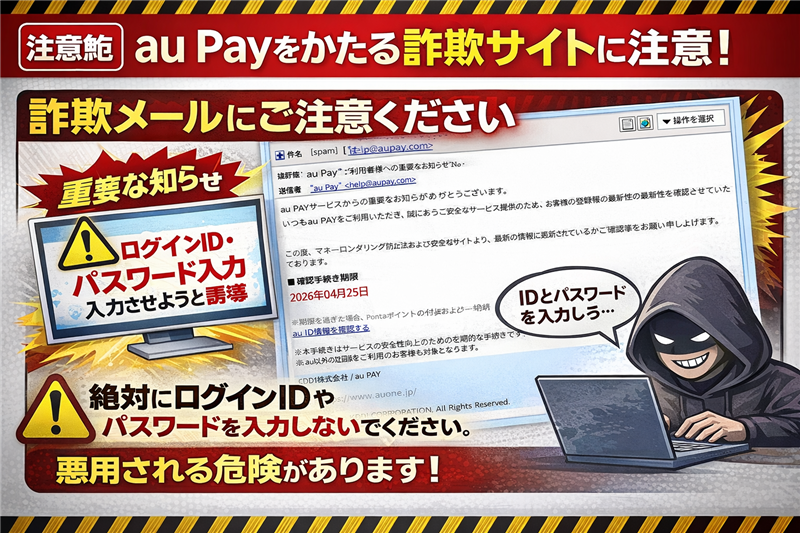

【調査報告】最新の詐欺メール解析レポート

▼ 受信メール基本データ

件名: [spam] 【重要】 au Payご利用者様への重要なお知らせ(No.4348793)

件名の見出し: 「[spam]」フラグが付与されているのは、サーバーの学習機能が過去の大量送信パターンと合致したと判断したためです。

送信者名: “au Pay”

メールアドレス: help@aupay.com (※ドメイン偽装の疑い)

受信日時: 2026-04-25 11:50

▼ 送信者に関する情報の徹底検証 送信者名のドメイン「aupay.com」は正規のものに見えますが、実際の送信経路であるReceivedヘッダーと一致しません。これは「送信元メールアドレス偽装」という古典的ながら強力な詐欺手法です。 | 警告: ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。 | ▼ メール本文の再現(解析用データ) ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 au PAYサービスからの重要なお知らせ

いつもau PAYをご利用いただき、誠にありがとうございます。 この度、マネーロンダリング防止法および安全なサービス提供のため、お客様の登録情報の最新性を確認させていただいております。 お手数ですが、期限までにau IDポータルサイトより、最新の情報に更新されているかご確認をお願い申し上げます。 ■ 確認手続き期限

2026年04月25日 ※期限を過ぎた場合、Pontaポイントの付与およびカード決済が一時制限される場合がございます。

au ID情報を確認する ※本手続きはサービスの安全性向上のための定期的な手続きです。

※au以外の回線をご利用のお客様も対象となります。 KDDI株式会社 / au PAY URL : https://www.auone.j* (一部伏せ字、直リンク無効化済み)

Copyright © KDDI CORPORATION, All Rights Reserved. | | ▼ メールの目的・デザイン・署名解析

【犯人の目的】 ログイン情報を盗み出す「フィッシング(魚釣り)」です。カード情報や暗証番号を奪い、即座に不正利用を行うことが目的です。

【デザインの特徴】 本文の背景が白で末尾数行が水色の背景は詐欺テンプレートの典型。公式を装うためにKDDIの著作権表記をコピーしています。

【署名の不備】 今回のメールには公式の問い合わせ電話番号が記載されていません。本物の通知であれば「連絡先」が明記されます。あえて書かないことで、ユーザーを「リンクをクリックする」という単一の行動に追い込もうとしています。

▼ 危険なポイントと対処法

送信者アドレスが本物と異なります。公式は `au.com` や `kddi.com` を使用します。また、期限を「受信当日」に設定している点も異常です。

【対処法】 リンクは絶対に踏まず、公式アプリまたはブックマーク済みの公式サイトからログインして状況を確認してください。

公式注意喚起: フィッシングメールによる詐欺にご注意ください(au公式サイト)

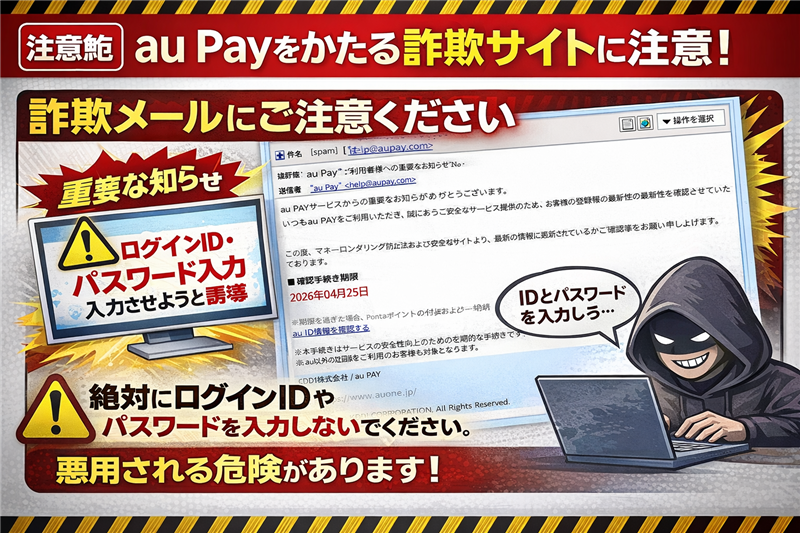

▼ Received:送信元インフラの徹底追跡 | Received: from zimlolgj.lgoodqy.com (48.151.146.34.bc.googleusercontent.com [34.146.151.48]) |

カッコ内のIPアドレス「34.146.151.48」は信頼できる送信者情報です。ホスト名に「bc.googleusercontent.com」が含まれていることから、犯人がGoogle Cloudを利用していることが分かります。

Google Cloudを利用するのは、犯人が自身の足跡を消すためにGoogleの巨大なクラウドインフラを「隠れ蓑」として悪用している決定的な証拠です。犯人は自分のパソコンからではなく、使い捨ての仮想サーバーを利用しています。

| ■ メール回線関連情報(送信者メールアドレス偽装発覚!) | | Receivedドメイン | zimlolgj.lgoodqy.com | | 送信元IPアドレス | 34.146.151.48 | | 国名 | 日本 (Japan) | | ホスティング社名 | Google LLC (Google Cloud) | | ドメイン登録日 | 2026-03-10(登録から1ヶ月半の急造ドメイン) | 「自分の元に届いたメールが、実はGoogle Cloudの日本サーバーから来ている」という事実に驚きを覚えませんか?

解析データの根拠:https://ip-sc.net/ja/r/34.146.151.48 ▼ 誘導先:本物そっくりの詐欺サイト

リンク箇所: au ID情報を確認する

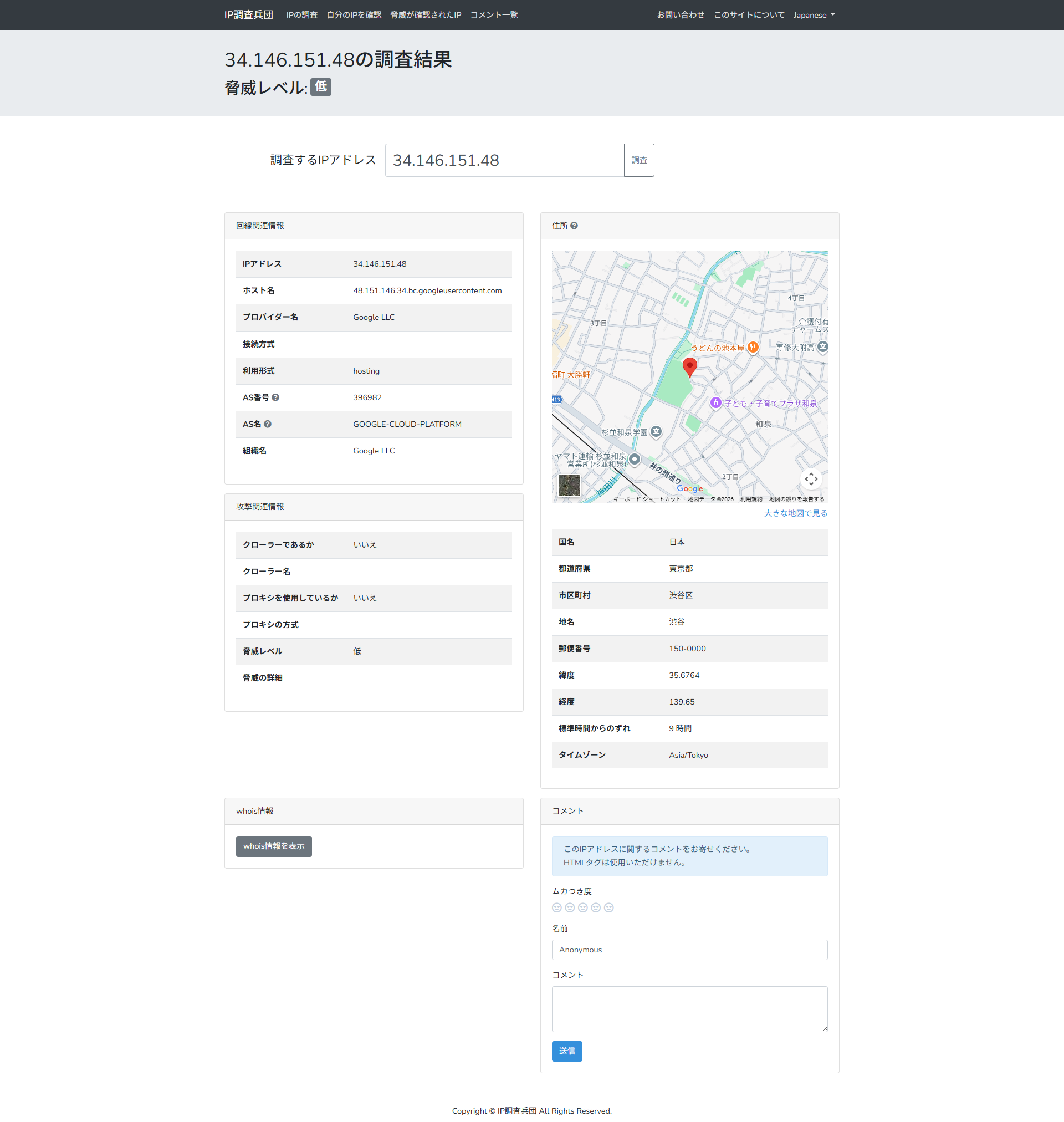

リンク先URL: https://qyicimigmymod.t** (伏せ字を含む)

セキュリティ: ウイルスバスターにて危険サイトとしてブロック確認。

| ■ サイト回線関連情報(解析根拠) | | リンクドメイン | qyicimigmymod.top | | IPアドレス | 104.21.31.182 | | 国名 | カナダトロント | | ホスティング社名 | Cloudflare, Inc. | | ドメイン登録日 | 2026-04-20(攻撃のわずか5日前に取得。典型的な使い捨て。) |

解析詳細:https://ip-sc.net/ja/r/104.21.31.182

▼ まとめ・犯行予告に勝る恐怖を回避せよ

今回の解析で判明したのは、わずか5日前に取得されたドメインが、Googleのインフラを悪用してあなたを狙っているという戦慄の事実です。これはもはや「迷惑メール」ではなく、あなたの資産を奪うための「精密な犯行予告」です。過去の事例と比べても、ドメイン取得から実行までのスピードが異常に速く、警察の目が届く前に逃げ切る構えです。

身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで『これ気をつけて!』と共有してあげてください。 |