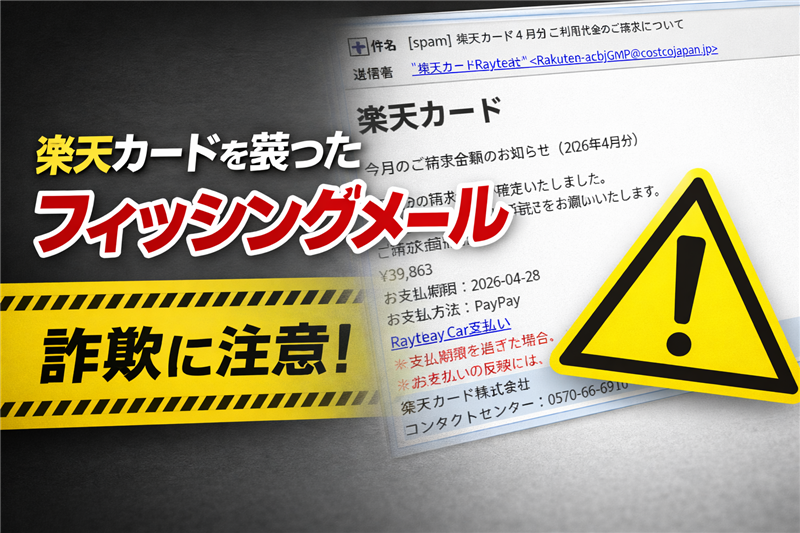

【実録公開】楽天カード4月分請求は「偽物」!香港から放たれた電子マネー強奪の罠

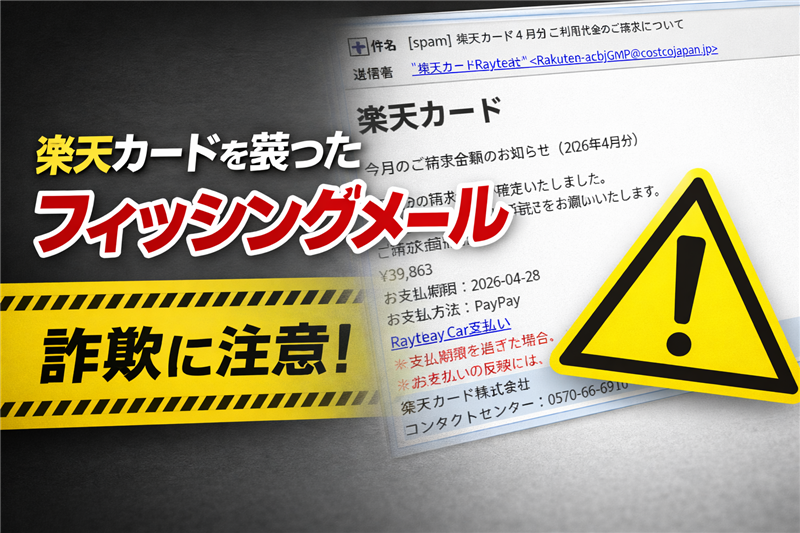

【実録公開】[spam] 楽天カード 4 月分 ご利用代金のご請求について:PayPayを悪用した送金詐欺の罠を暴く 監修:Heartland-Lab(ハートランド・ラボ) | ■ 最近のスパム動向:巧妙化する「プラットフォーム横断型」詐欺 今回ご紹介するのは「楽天カード」を騙るメールですが、その前に最近のスパムの動向を解説します。ここ1か月、ymg.nagoyaの調査では、特に「税務署からの督促」や「銀行の利用制限」を装った攻撃が急増しています。これらは共通して、本物のブランドロゴを盗用し、リンク先には「本物と見分けがつかないフィッシングサイト」を配置、最終的にクレジットカード情報や暗証番号を直接入力させる手口です。今回の事例は、さらに「PayPay」という別プラットフォームの送金機能を組み合わせた、極めて悪質な「ねじれ」を利用した手法です。 | 【調査報告】最新の詐欺メール解析レポート 本件はメール受信者の不安を煽り、正規決済サービスの送金機能を悪用して金銭を直接奪取するフォレンジック対象です。 | | 解析項目 | データ | | 件名の見出し | [spam] 楽天カード 4 月分 ご利用代金のご請求について | | 送信者名 | “楽天カード株式会社” | | 送信元アドレス | Rakuten-acbjGmP@costcojapan.jp | | 受信日時 | 2026-04-25 3:17 | ※[spam]判定の理由:送信元ドメイン(costcojapan.jp)が楽天と一切無関係であり、迷惑メールフィルタのブラックリストに合致したためです。 ■ 送信者に関する情報の徹底検証:公式との乖離 送信元アドレスのドメイン「costcojapan.jp」はコストコのものであり、楽天カード株式会社が使用することは絶対にありません。これは攻撃者が乗っ取った、あるいは放棄されたドメインを悪用している決定的な証拠です。 ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。 | 【メール本文の再現】 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

楽天カード

今月のご請求金額のお知らせ(2026年4月分) 4月分の請求金額が確定いたしました。

期限までにお支払い手続きをお願いいたします。

ご請求金額合計

¥39,863

お支払期限:2026-04-28

お支払方法:PayPay

PayPayでお支払い

※支払期限を過ぎた場合、遅延損害金が発生する場合がございます。

※お支払いの反映には、システム状況により最大24時間を要します。

楽天カード株式会社

コンタクトセンター:0570-66-6910

| | ※メール末尾の「0570-66-6910」は楽天カードの実在するコンタクトセンター番号ですが、文中の「PayPayで支払え」という指示は100%詐欺です。本物の情報を一部混ぜることで信憑性を高めようとする卑劣な罠です。 ■ この犯人の目的と異常な点:閲覧注意の警告 犯人の目的: ターゲットを焦らせてPayPayの「個人間送金リンク(P2P)」を踏ませ、詐欺師のアカウントへ直接現金を振り込ませることです。一度送金してしまうと、銀行振込と異なり取り消しが極めて困難です。 デザインの罠: 本文下部が水色の背景になっているテンプレートは、フィッシングメール作成ツールで多用される定番のスタイルです。また、楽天カードの支払いにPayPayを指定することは通常あり得ません。ロゴが画像ではなくテキストで構成されている場合、スパムフィルタを回避する意図があります。 公式の警告: 楽天カードは公式サイトで「PayPayによる支払いを求めることはない」と強く警告しています。

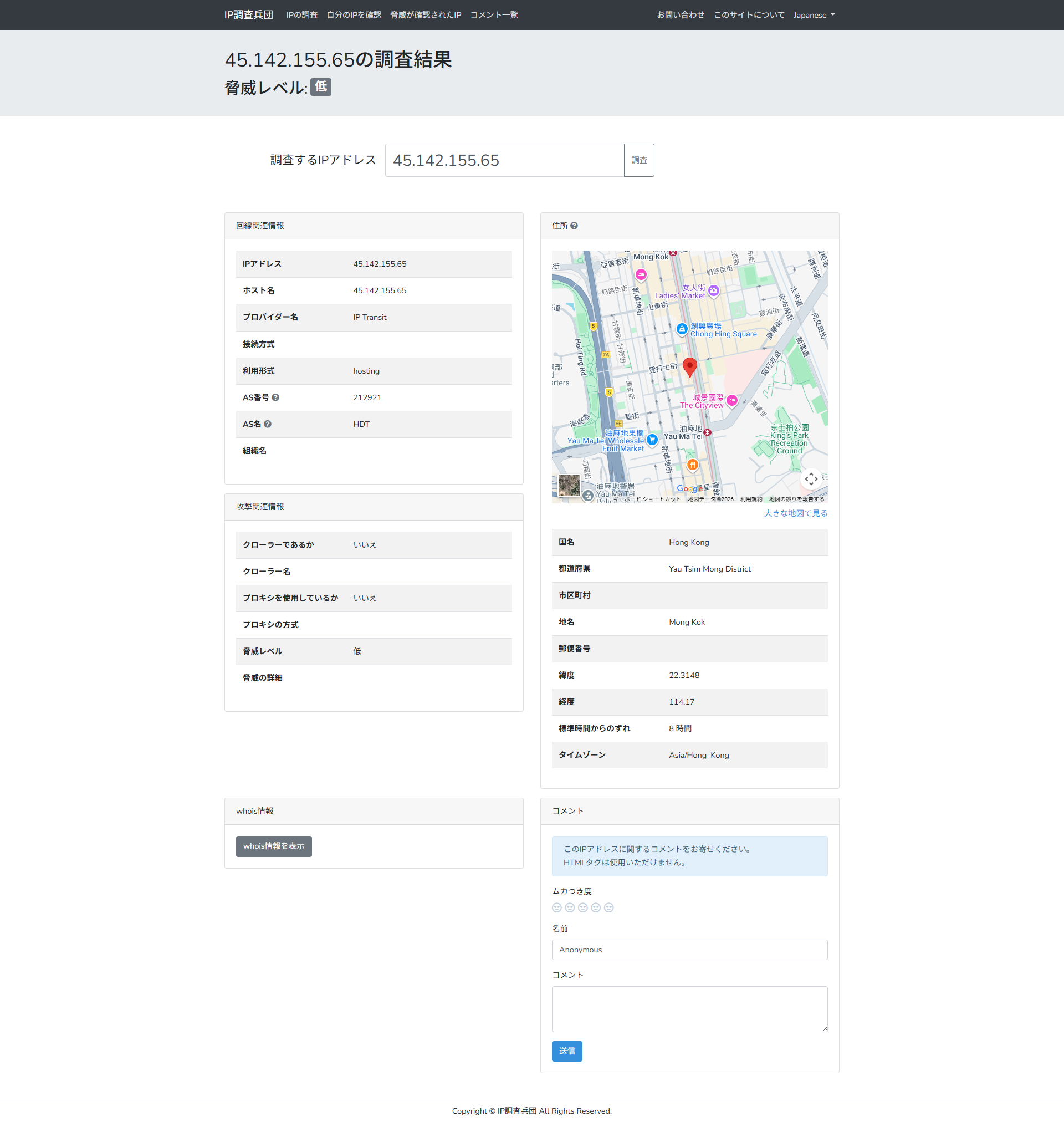

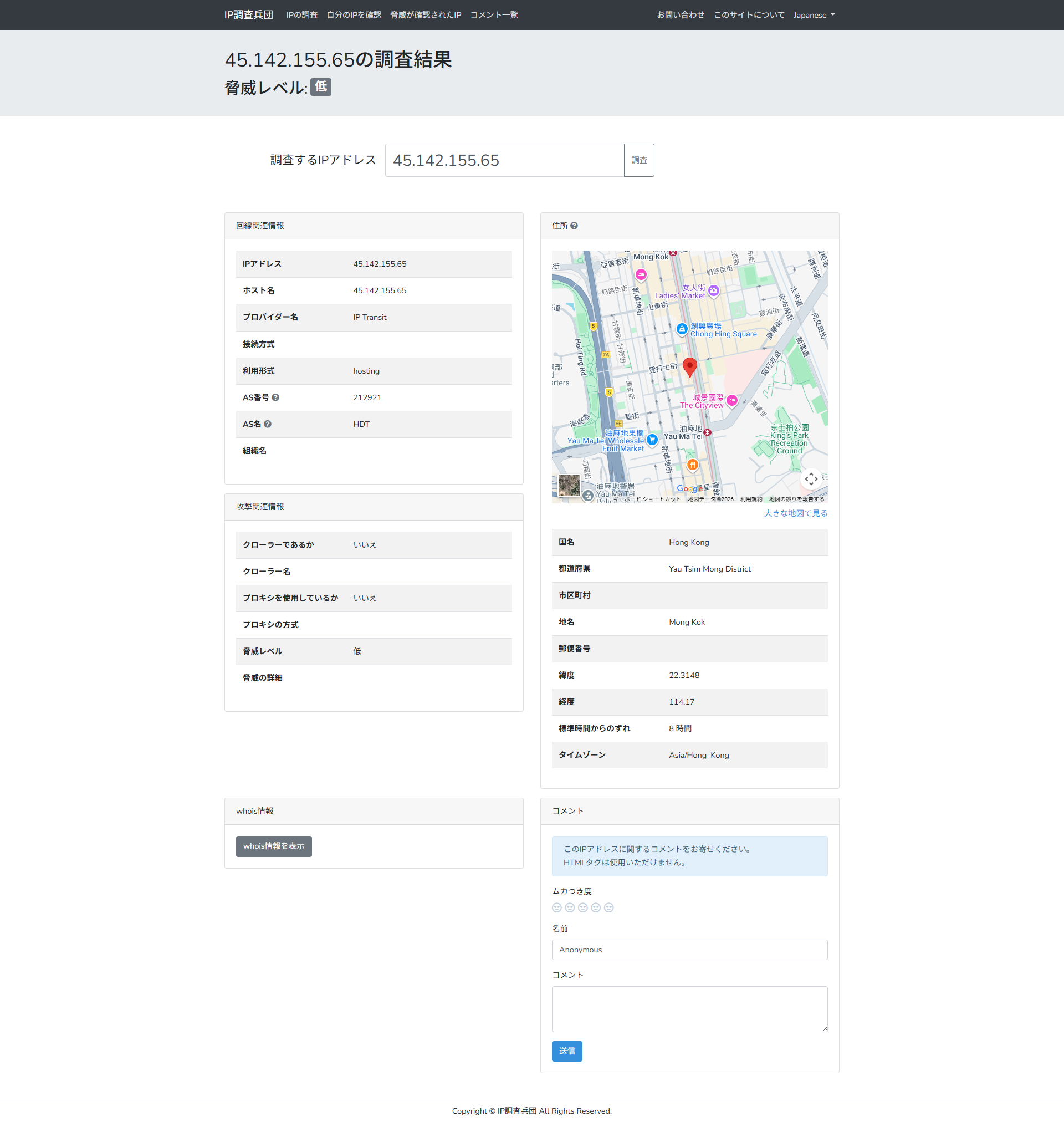

楽天カード:フィッシングメールにご注意ください | | Received | from nt57028-akita974.akita.janis.or.jp (unknown [45.142.155.65]) | ※これは送信に利用された情報であり、カッコ内のIPアドレス(45.142.155.65)は信頼できる送信者情報です。もしここに「bc.googleusercontent.com」が含まれていれば、犯人がGoogle Cloudを「隠れ蓑」として悪用している決定的な証拠となります。今回はオランダのホスティングサーバーが発信源です。 ■ サイト回線関連情報:世界を跨ぐ詐欺のネットワーク | 送信元ドメイン | costcojapan.jp | | 送信者IPアドレス | 45.142.155.65 | | 国名 | 香港 | | ホスティング会社 | Hostinger International Ltd. | | ドメイン登録日 | 2024-10-01 | 送信者メールアドレス偽装発覚! 送信元をコストコ(costcojapan.jp)に設定しつつ、実際は香港からオランダのHostingerを介して送信されています。この不一致こそが偽装の証です。 詳細な回線解析データは、以下の外部専門機関レポートで確認できます:

ip-sc.net による 45.142.155.65 の詳細データ連携

| ■ リンク先サイトの状態:犯行予告と同等の脅威 誘導先URL(一部伏字):

https://paypay.ne.jp/?pid=QRCode&link_key=https://qr.paypay.ne.jp/p2p01_kyG***ezcliV*** このURLは本物のPayPay公式サイトのQRコードを使った送金・支払い用ページです。犯人は自らのアカウントへ直接送金させるために、あえて本物のPayPayドメインを悪用しています。Googleやウイルスバスターはこのリンクを「詐欺」としてブロックを開始しています。アクセスした瞬間に金銭を要求される「実録」の現場です。 | ■ まとめ:Heartland-Labの視点 今回のメールは楽天カードを装っていますが、中身はPayPay送金機能を悪用した「現金直奪取型」の詐欺です。送信元のドメインがcostcojapan.jpである時点で100%偽物です。不自然な日本語や支払い方法の指定があれば、まずは公式サイトのマイページを直接確認する癖をつけましょう。被害に遭わないことが最大の防御です。 | |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る