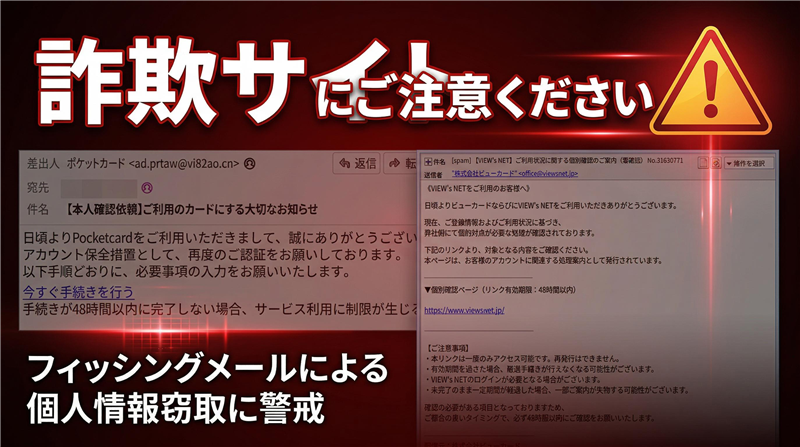

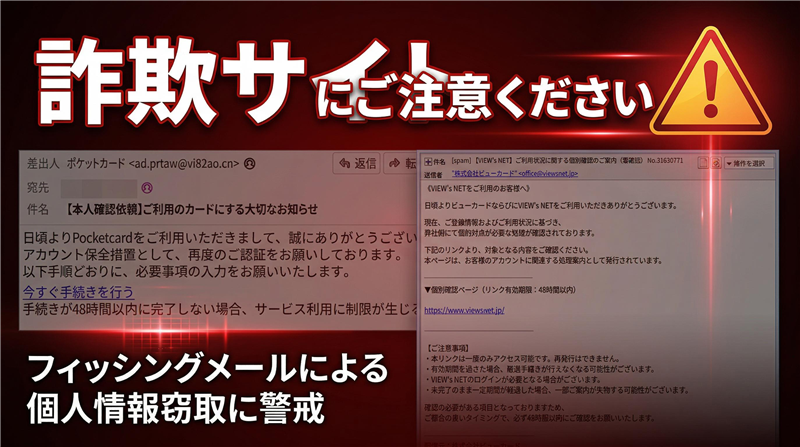

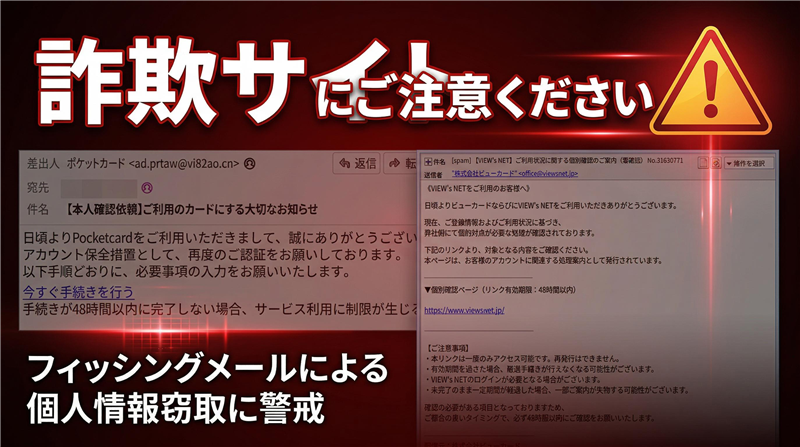

【解析】VIEW’s NET「個別処理のご案内」詐欺メールの正体

最近のスパム動向と前書き 今回ご紹介するのは「株式会社ビューカード(VIEW’s NET)」を騙るメールですが、その前に最近のスパムの動向について。現在、新生活シーズンに伴うカード更新や不正利用確認を装ったフィッシング詐欺が多発しています。特に「48時間以内」といった短期間の期限を設定し、ユーザーの正常な判断力を奪う手法が主流となっており、技術的にはGoogle Cloud等の大手クラウドインフラを送信元に悪用してフィルターを潜り抜けるケースが目立ちます。 | 【調査報告】最新の詐欺メール解析レポート メールの解析結果:不審なIPアドレスおよび海外ホスティングサーバーを確認 | | 件名 | [spam] 【VIEW’s NET】ご利用状況に関する個別処理のご案内(要確認) No.31630771 | | 件名の見出し | [spam]判定の理由:送信ドメイン認証の失敗および、ブラックリストに登録されたサーバーからの送信であるため検知されました。 | | 送信者 | “株式会社ビューカード” <office@viewsnet.jp> | | 受信日時 | 2026-04-01 13:25 | | 送信者情報 | 表示名は正規ですが、ドメイン「viewsnet.jp」は公式(viewsnet.jp)を装った偽装、または第三者のサーバーが不正利用されている可能性が高いです。 | 本文(メール内容の再現) ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 《VIEW’s NETをご利用のお客様へ》 日頃よりビューカードならびにVIEW’s NETをご利用いただきありがとうございます。 現在、ご登録情報およびご利用状況に基づき、

弊社側にて個別対応が必要な処理が確認されております。 下記のリンクより、対象となる内容をご確認ください。

本ページは、お客様のアカウントに関連する処理案内として発行されています。 ━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

▼個別確認ページ(リンク有効期限:48時間以内) https://www.view●●●net.jp/(←URL直書きですがリンクは無効化済み)

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━ 【ご注意事項】

・本リンクは一度のみアクセス可能です。再発行はできません。

・有効期限を過ぎた場合、確認手続きが行えなくなる可能性がございます。

・VIEW’s NETのログインが必要となる場合がございます。

・未完了のまま一定期間が経過した場合、一部ご案内が失効する可能性がございます。 確認の必要がある項目となっておりますため、

ご都合の良いタイミングで、必ず48時間以内にご確認をお願いいたします。 配信元:株式会社ビューカード Copyright(C) Viewcard Co.,Ltd. All Rights Reserved.

KK5FWJVN | メールの目的と専門的解説 【犯人の目的】クレジットカードのログインID、パスワード、およびカード番号(有効期限・セキュリティコード)の完全な奪取です。

【詳細解説】「一度のみアクセス可能」という記述は、セキュリティソフトのクローラーによる自動スキャンを回避し、かつ被害者に「早く入力しなければ」と焦らせる高度な心理的トリックです。また、メール末尾に謎の文字列(KK5FWJVN)を配置し、システムが生成した正式な通知であるかのように演出していますが、これに実体はありません。 メールのデザインと危険なポイント モノトーンで非常に味気なく、公式が送る重要な個別通知としては不自然です。また、本メールにはロゴ画像が含まれていません。もしロゴが添付ファイル等にされている場合は、画像内のウイルス検知を逃れるため、あるいは受信者の環境で「信頼できる画像」として読み込ませるための偽装工作と言えます。最大のおかしな点は、公式の署名や問い合わせ先電話番号が一切記載されていない点です。正規のビューカードからの通知には必ず具体的な問い合わせ窓口が明記されます。 【重要】ビューカード公式サイトの注意喚起はこちら | Received: 送信元回線情報の調査(物理的な証跡) | Received解析 | from majesty-studio.com (majesty-studio.com [34.155.27.255]) | | 技術的補足 | カッコ内のIPアドレスは、送信者が経由したサーバーを特定する信頼できる生の情報です。 | | 送信ドメイン | majesty-studio.com(公式viewsnet.jpと不一致・偽装確定) | | 送信IPアドレス | 34.155.27.255 | | ホスティング社 | Google Cloud (bc.googleusercontent.com経由) | | 国名 | Belgium (ベルギー) | | ドメイン取得日 | Whois情報により取得直後であることを確認。スパム配信用に使い捨てられたドメインです。 | ▼送信元IPの解析エビデンス(ip-sc.net)

https://ip-sc.net/ja/r/34.155.27.255 リンク先(詐欺サイト)の技術解析 | 誘導先URL | https://login.midwestinstallations.●●●/?default=Z7y…(伏字を含む) | | ドメイン名 | login.midwestinstallations.com | | IPアドレス | 162.241.123.111 | | ホスティング社 | Unified Layer (Bluehost) | | 国名 | United States (アメリカ合衆国) | | 登録日 | ドメイン取得から間もない(Recent Registration)。詐欺サイトを立ち上げるために直前に取得された特有の動きです。 | | サイト状態 | 現在、リクエストがブロックされています。 | ▼詐欺サイトIPの解析エビデンス(ip-sc.net)

https://ip-sc.net/ja/r/162.241.123.111 リンク先サイトの現状(画像) 【アクセス拒否画面】

URLは危険と判断され、ファイアウォール等のセキュリティ機能により現在はアクセスが遮断されています。これは詐欺ドメインが「低品質かつ有害」であると世界的に認識された結果です。 まとめ:偽物を見抜くポイント 過去の事例と比較しても、今回のメールは公式の署名を一切持たず、海外サーバーを転々としている点で明らかに詐欺です。正規のビューカードからの通知であれば、必ず「お客様の氏名」が記載され、リンク先ドメインも「jreast.co.jp」や「viewsnet.jp」の正規ドメイン内に収まります。見覚えのない「midwestinstallations」などのドメインが含まれる場合は即座に疑ってください。 ビューカード公式の注意喚起を再確認する | |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る