『詐欺メール』「[アマゾン] ご使用確認のお願い」と、来た件

| 先回エントリーと同一犯 | ||||

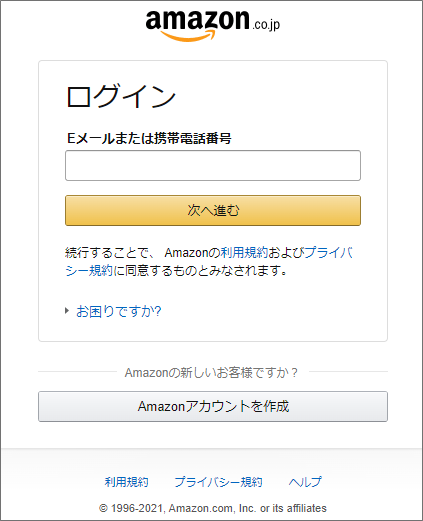

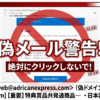

| ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールをご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した完全コピーした偽サイトで、フォームにアカウント情報を 入力させアカウント情報を詐取します。 ですから被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! | ||||

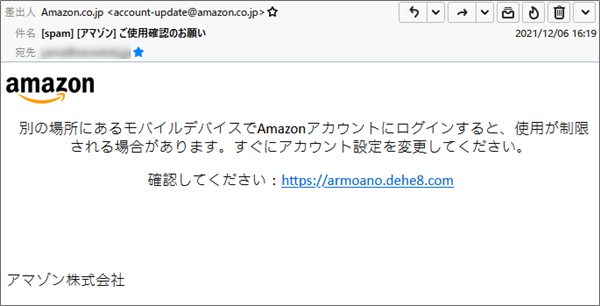

詐欺メールを使いまわしか?!今朝は嫌にアマゾンに成りすました新種のフィッシング詐欺メールが多く届いています。 件名は 差出人は では、このメールのヘッダーソースを確認し調査してみます。

”bounces.amazon.co.jp”って1つ前に書いたエントリーでも出てきたような。

こいつら詐欺メールを使いまわしているようですね。(;^_^A では、このIPアドレス”160.251.3.244”を使ってそのサーバーの位置情報を拾ってみます。 偽サイトも使いまわしでは本文です。

それにしても短いですね…(^-^;

それっぽいけど使われているドメインは”dehe8.com”。 まとめあからさまな使いまわしの詐欺メールと詐欺サイトでした。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

今、拡散中の詐欺メール

🛡️ Heartland 管理者が推奨する「究極の対策セット」

迷惑メールamazon.co.jp,bounces.amazon.co.jp,dehe8.com,INTERQ,IPアドレス,Message ID,Received,Return-Path,SMS,SPAM,アマゾン,ご使用確認のお願い,サイバーアタック,ジャンクメール,ドメイン,なりすまし,フィッシング詐欺,ヘッダーソース,メール,ワードサラダ,使いまわし,同一犯,完コピ偽サイト,拡散希望,河北省,注意喚起,第三者不正利用,著作権法違反,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要

Posted by heart

関連記事

『詐欺メール』「トークンがもらえる」とメールがたくさん来る件

偽装に要注意!! ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的と ...

『詐欺メール』「【auからの重要な知らせ】月間のデータ通信量の通信速度制限」と、来た件

auからのメールにご注意を ※ご注意ください! このブログエントリーは、フィッシ ...

『詐欺メール』「アマゾンからのお知らせ」と、来た件

”Аmazon”の”A”だけ全角文字 ※ご注意ください! 当エントリーは迷惑メー ...

『詐欺メール』『JACCSカード お支払い金額確定のご案内』と、来た件

『ジャックスカード』を騙る詐欺メールにご注意を ※ご注意ください! このブログエ ...

【実例解析】ANAマイル失効を騙る詐欺メール「4月8日までにお手続きを」の正体

【調査報告】最新の詐欺メール解析レポート ANAマイレージクラブを騙るフィッシン ...