エアドロップ・ボーナスをネタに いつもご覧いただきありがとうございます! 先週末から『MyEtherWallet』に絡む仮想通貨ウォレットを騙ったフィッシング詐欺メールが増加傾向です。

今日もこのように『Coincheck』と言う仮想通貨交換業者に成りすますメールが届いています。

私、これ系はからっきしでこのようなメール読んでても内容が全く入ってきません。。。(;^_^A

まあタイトルの見出しに[spam]と付けられているのでこのメールは悪意の有るものってことだけは

明確に分かります。 では、このメールもいつものように解体し詳しく見ていきましょう!

まずはプロパティーから見ていきます。 件名は『[spam] 【もれなく全員がもらえる!】無料でトークンがもらえるイベント』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は

『”Coincheck” <no-reply@coincheck.com>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 『Coincheck』とやらのオフィシャルサイトでURLを確認すれば簡単に分かりますが

こちらの公式ドメインは確かに”coincheck.com”です。

でもこのメールは明らかにフィッシング詐欺メールですから偽装の可能性は大!

その辺り、次項に詳しく見ていきます。

差出人の素性を探る では、このメールが悪意のあるメールであることを立証していきましょうか!

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

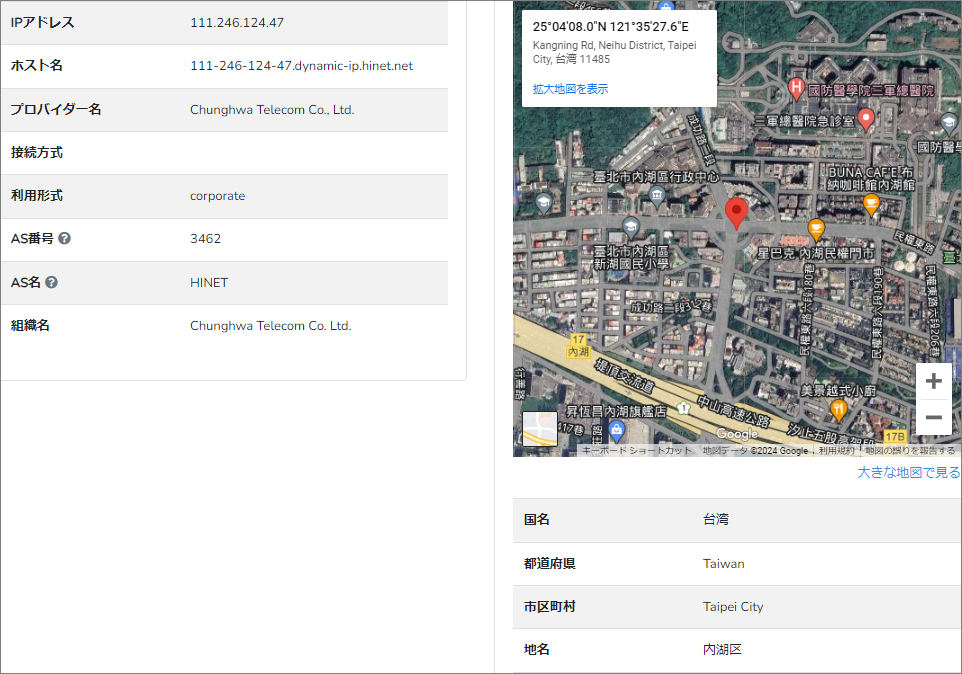

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from czrrkmz.com (111-246-124-47.dynamic-ip.hinet.net [111.246.124.47])』 | あらら、普通ならここに記載されるドメインはメールアドレスと同じ”coincheck.com”となるはずが

それとは全く異なる”dynamic-ip.hinet.net”なんてドメインが記載されていますね。

こりゃ増々怪しいです!

そう言えばこのドメイン、先日エントリーしたこのメールでも出てきましたね。(;^_^A ここに掲げた”Received”は、ヘッダー内に複数ある”Received”の中で時系列が一番古いもので

このメールを差出したデバイスの情報と最初に通過したサーバーの情報が刻み込まれています。 末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で

同じ数字の集まりは世界中に1つしかありません。

因みに、この数字の集まりじゃあまりにも煩雑でわかりにくいので、それに文字を割り当て分かり易くした

ものがドメインと呼ばれるものです。 ”Received”の前半のドメイン部分は、往々にして偽装されていることが多いものですが、末尾のIPアドレスは

送信者のデバイスに割当てられたもので偽装することができません。 このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する やるまで無いような気がしますが、メールアドレスにあったドメイン”coincheck.com”が

差出人本人のものなのかどうかを調べてみます。

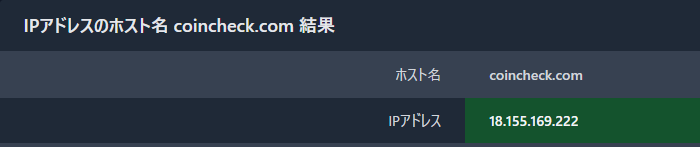

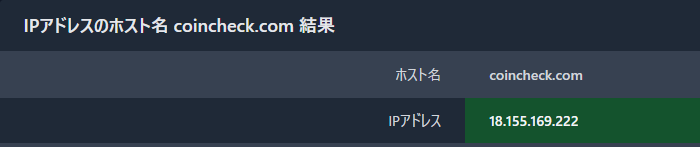

これがドメイン”coincheck.com”を割当てているIPアドレスの情報です。

これによると”18.155.169.222”がこのドメインを割当てているIPアドレス。

本来このIPは”Received”のIP”111.246.124.47”と同じ数字の羅列になるはずですが、それが全く異なるので

このメールのドメインは”coincheck.com”ではありません。

これでアドレスの偽装は確定です! ”Received”に記載されているIPアドレス”111.246.124.47”は、差出人が利用したメールサーバーの情報で

これを紐解けば差出人の素性が見えてきます。

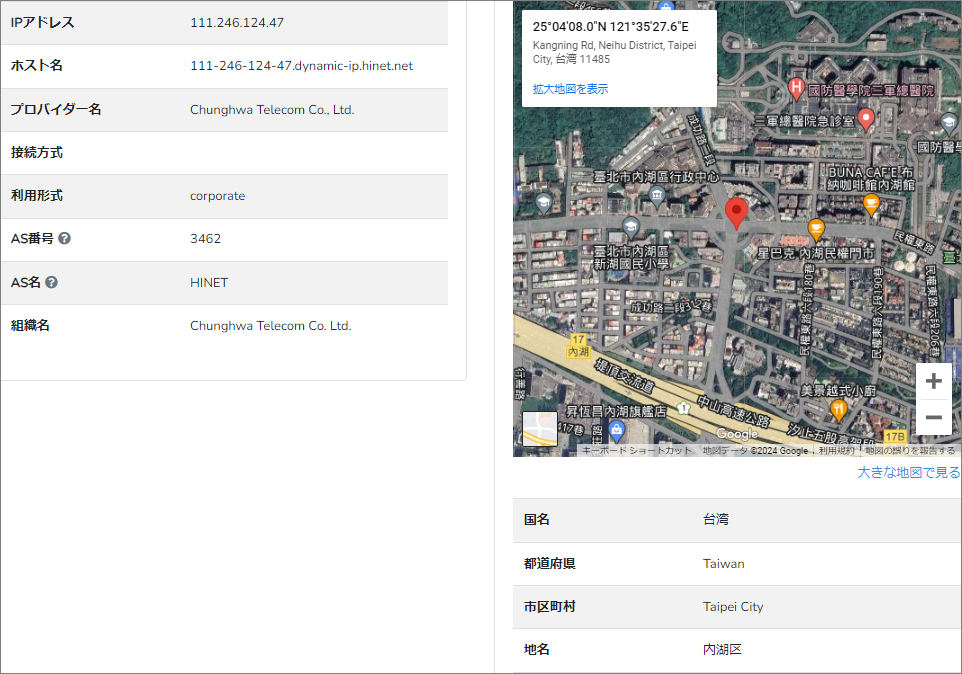

このIPアドレスを元に送信に使われた回線情報とその割り当て地を確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 地図に立てられたピンの位置は、台北の内湖区

そして送信に利用されたプロバイダーは、台湾最大の電気通信事業者が運営する『Chunghwa Telecom Co., Ltd.』

このメールは、この付近に設置されたデバイスから発信され、このプロバイダーのメールサーバー

を介して私に届けられたようです。

詐欺サイトは今現在も香港で稼働中 では引き続き本文。 いつも Coincheck をご利用いただき、誠にありがとうございます。

当社は、皆様の変わらぬご支援とご信頼に心より感謝申し上げます。この度、CoincheckとMyEtherWalletが手を組み、当社をご愛顧いただいているユーザーの皆様へ、特別な感謝のしるしとして10,000,000 MEWのエアドロップ・ボーナスを提供する運びとなりました。この機会にぜひエアドロップを受け取り、当社の感謝の気持ちを直接感じましょう。 エアドロップを受け取るには、まずMyEtherWalletを選択し、ご自身のウォレットを接続してください。

しかし、その前に、Walletに関する重要な警告をお読みになり、リスクを十分にご理解いただくことが重要です。

その上で、ご自身の資産をMyEtherWallet Tokenへとブリッジングし、この特別な機会を最大限に活用してください。 忠実なユーザーへの報奨:エアドロップは、当社が長年にわたり支えてくださった忠実なユーザーの皆様への感謝であり、エコシステムへの参加を促進するインセンティブとしても機能します。 詳細は以下のキャンペーンページをご確認ください。

https://www.myetherwallet.com/wallet/access/ 皆様の積極的なご参加を心よりお待ちしております。 広範囲にわたる配布:エアドロップは、トークンを広く配布し、より幅広いユーザー基盤を作るために設計されています。これはブロックチェーン技術に不可欠な基本特徴であり、トークンの分散化に役立ちます。 | このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

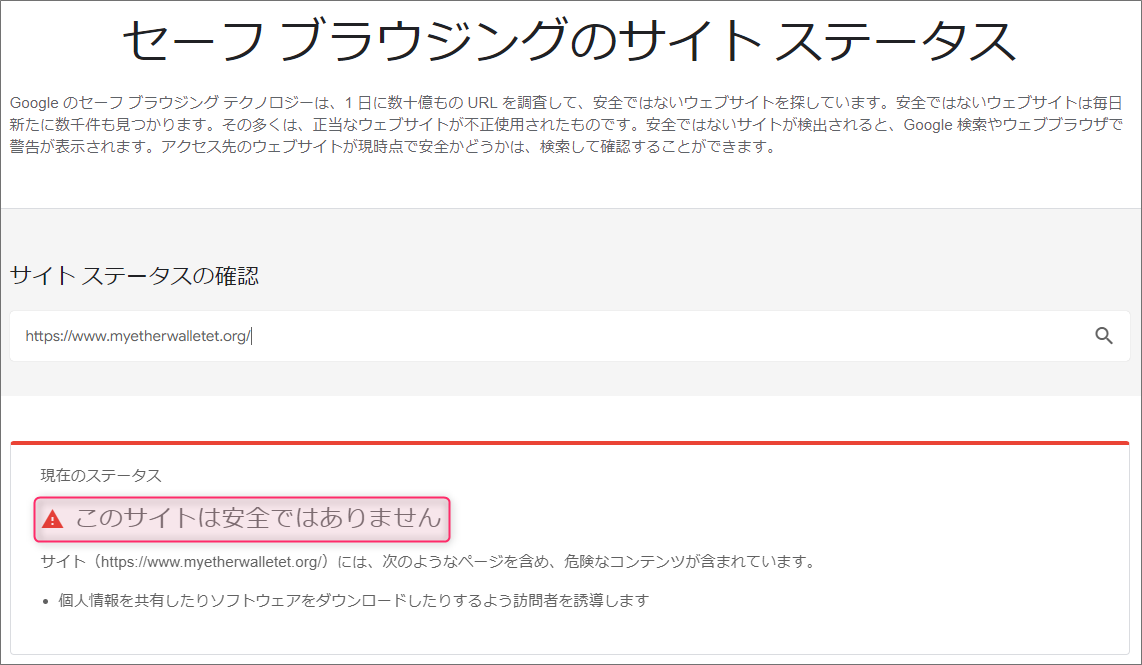

そのリンクは、本文に『MyEtherWallet』の公式ドメイン”myetherwallet.com”使って

直書きされていますが、当然これは偽装。

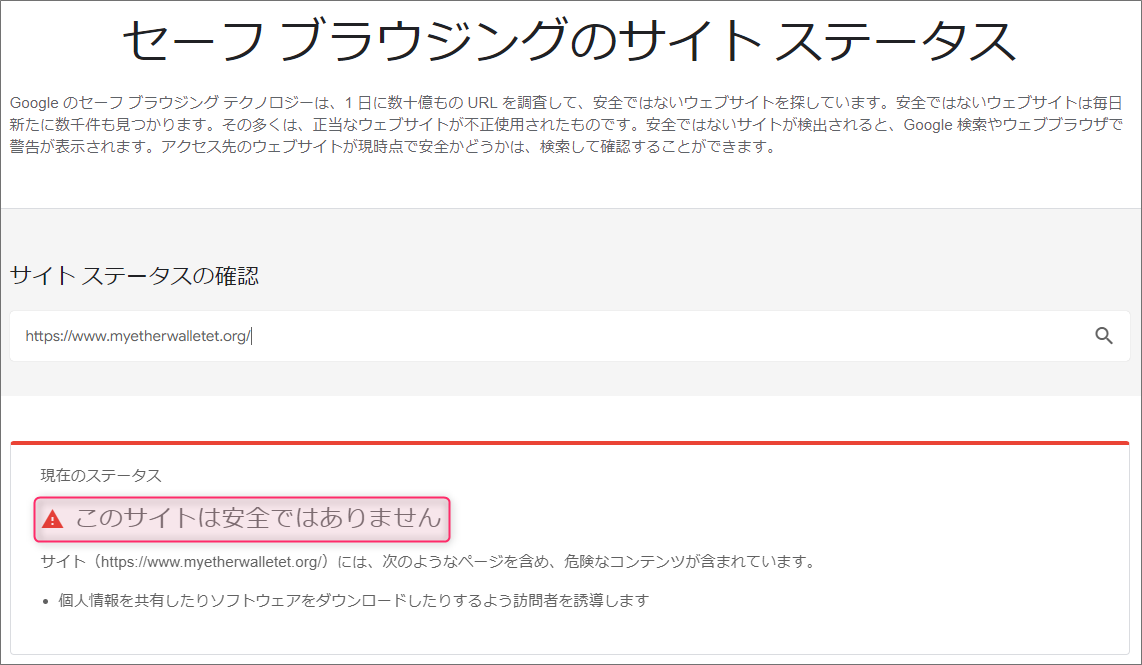

本当のリンク先はGoogleの『透明性レポート』のサイトステータスはこのようにレポートされていました。

既に危険なサイトとしてしっかりブラックリストに登録済みですね。

リンクへ移動してもサイトはブロックされるでしょう。 このURLで使われているドメインは”myetherwalletet.org”

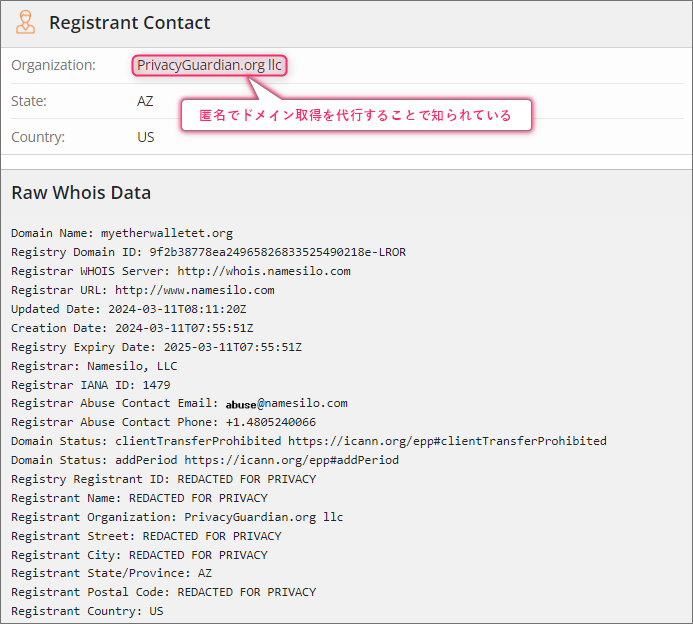

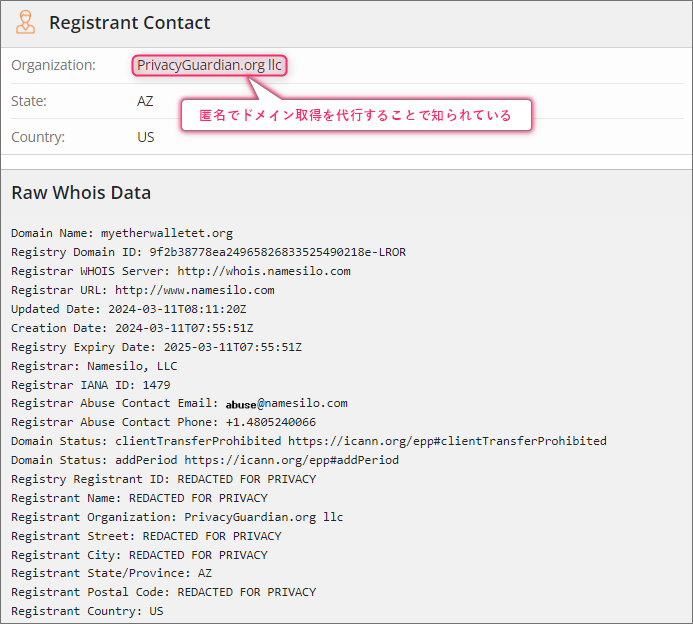

このドメインにまつわる情報を取得してみます。

このドメインは、匿名でドメイン取得代行を行っている『PrivacyGuardian.org llc』に取得を依頼しています。

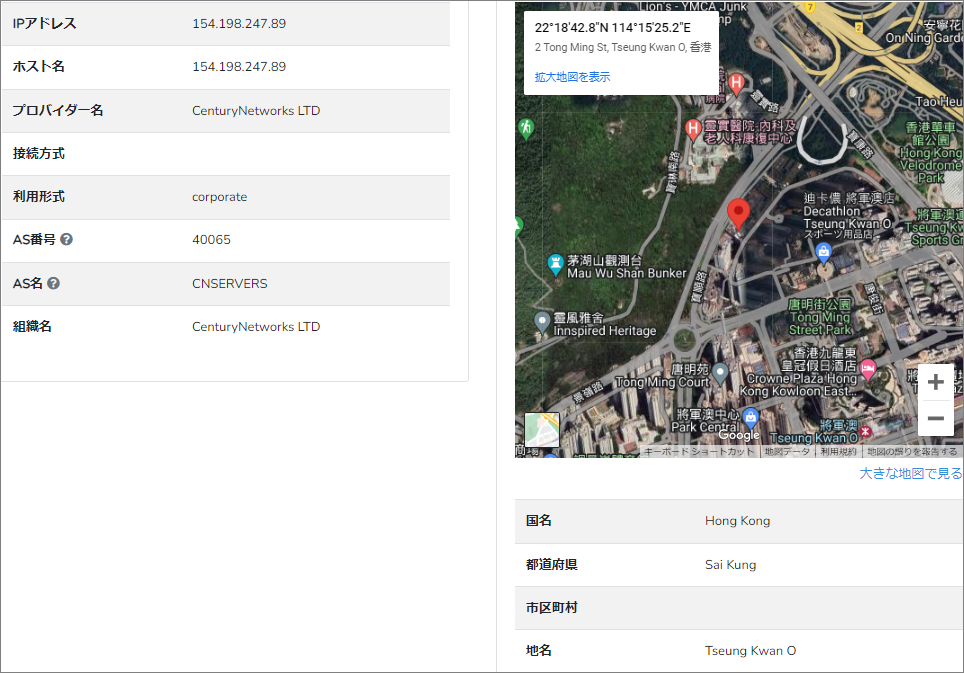

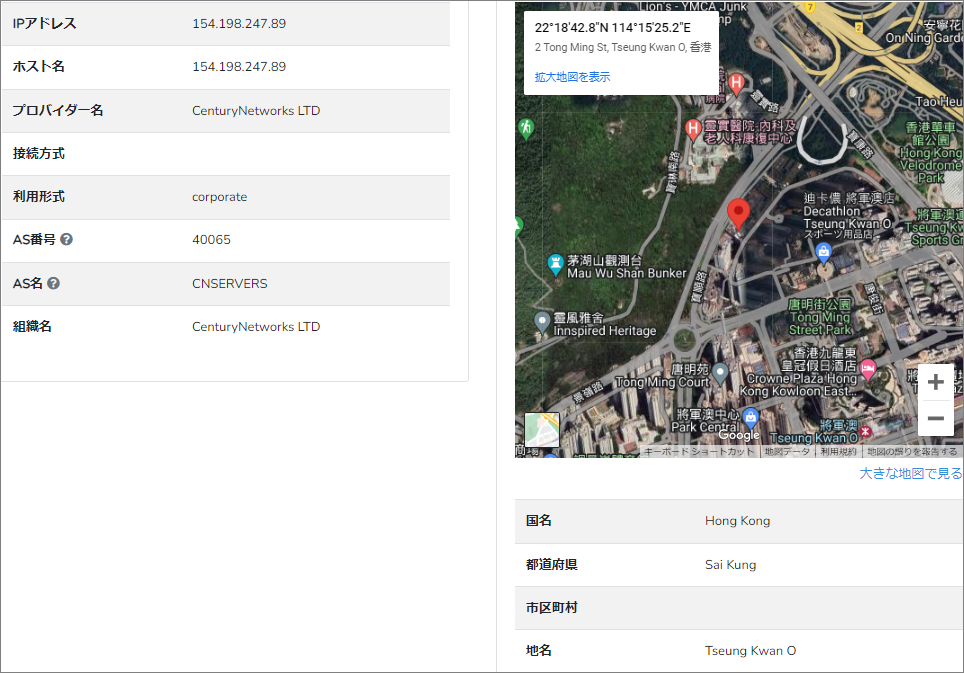

割当てているIPアドレスは”154.198.247.89”

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 地図に立てられたピンの位置は、香港の将軍澳(Tseung Kwan O)

利用されているホスティングサービスは、マーシャル諸島を拠点としている『CenturyNetworks LTD』

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険だと聞かされると余計に見に行きたくなるのが人間のサガ…(;^_^A

それを承知で、しっかりとセキュリティーの整った環境下で見に行ってみました。

これ、先日エントリーしたMyEtherWallet絡みの詐欺メールの紹介でも出てきたのと全く同じデザインの

ページですね。 まあどっちに転んでも仮想通貨に疎い私には、全く関係の無いお話ですが…

まとめ 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |