『?』ばかりが目立つ いつもご覧いただきありがとうございます。 月曜の朝、空は一面雲の無い快晴な一週間の始まりですが、私は憂鬱。

週末に溜まった迷惑メールで溢れ返ったメールの受信が始まるため…

案の定、今朝も大量の詐欺メールが滝のように押し寄せてきています。

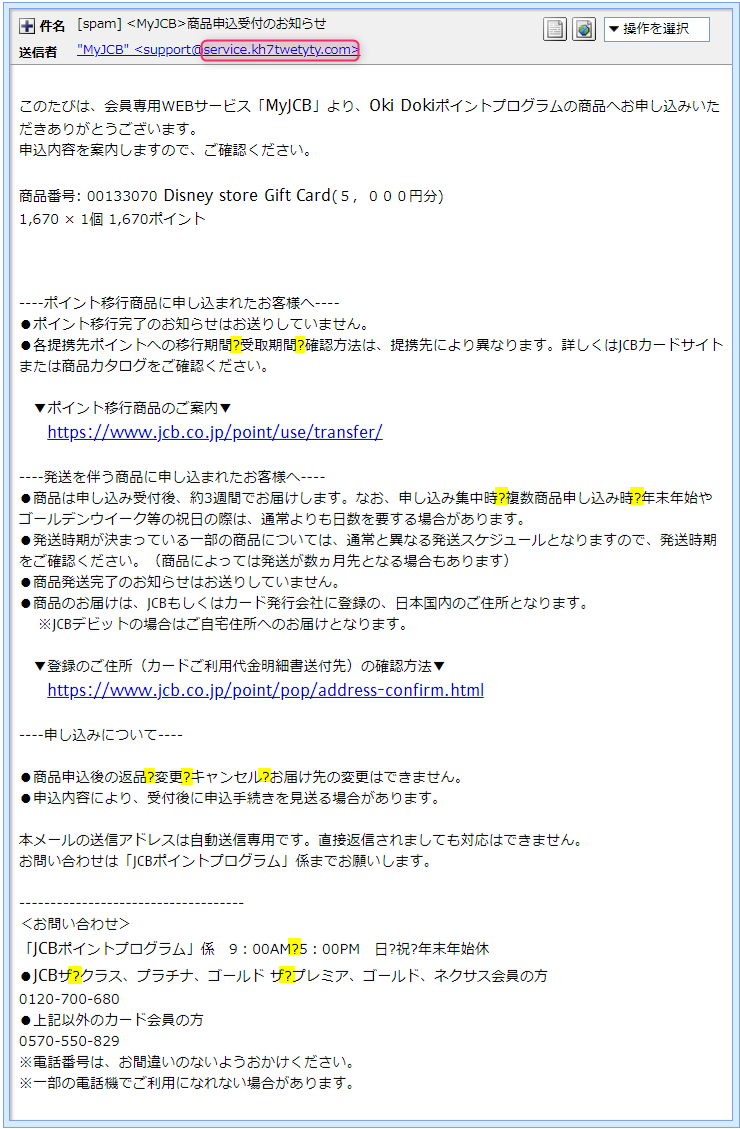

その中から今回は、こちらのメールをご紹介しようと思います。

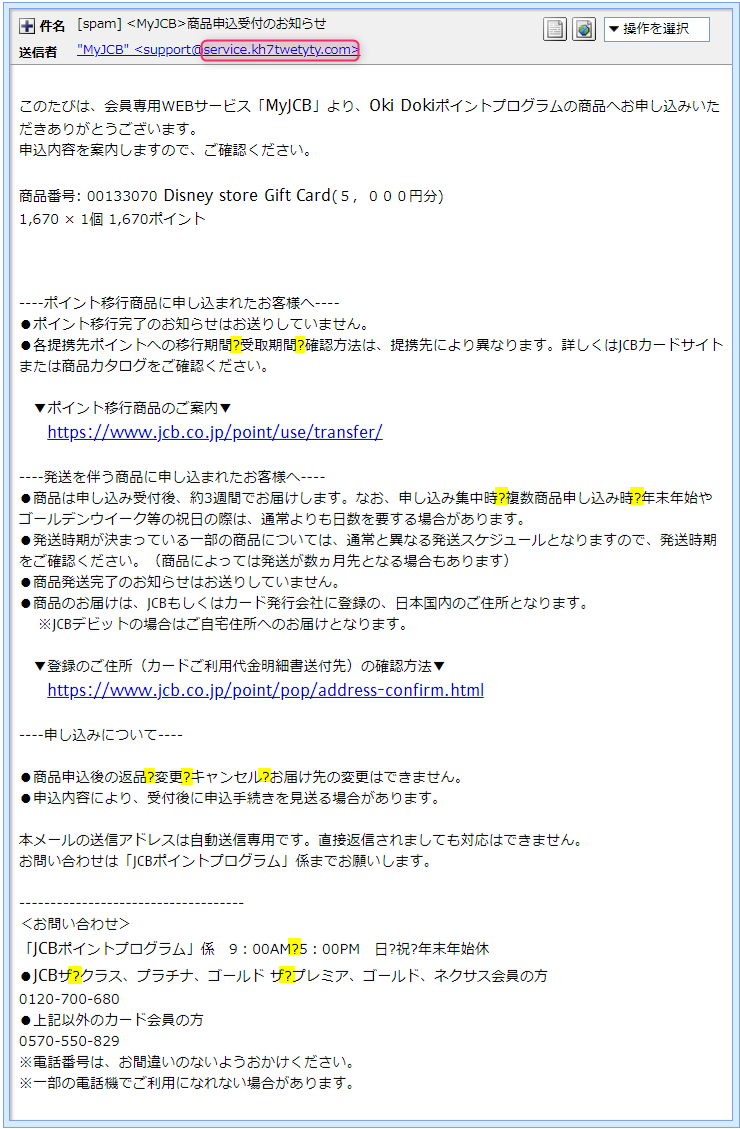

これは、日本のクレジットカード会社の『株式会社ジェーシービー(JCB)』を装ったフィッシング詐欺メール。

JCBが展開するウェブサービスでポイント交換サービス『𝖮𝗄𝗂 𝖣𝗈𝗄𝗂ポイントプログラム』でポイント交換が

行われたことを通知する内容となっています。

因みに、私、JCBカードを持っていませんが、もしJCBユーザーがこのようなメールを受け取ったとしたら

不正を疑ってリンクを押してしまうかも知れませんね…(;^_^A このメール、本文を見ていくと所々にいくつか『?』を見つけることができます。

どうやらこれにはある一定の法則があるようで、恐らく『~』や『・』など記号が配置されているであろう

箇所に置かれているような気がしますので、文字化けしてしまい『?』に置き換えられている感じです。

故にこのメールの作者は日本人ではなく、他の言語で書かれたものを機械的に翻訳し文字化けが発生

してしまったのではないかと考えます。 では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきます。 件名は『[spam] <MyJCB>商品申込受付のお知らせ』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は

『”MyJCB” <support@service.kh7twetyty.com>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 いつものくだりでもうしけありませんが、『JCB』のオフィシャルサイトでURLを確認すれば

簡単に分かりますが、JCBのドメインは”jcb.co.jp”で百歩間違ったとしても”kh7twetyty.com”なんて

ドメインではありません。

故に子音メールはJCBからのものではないことが一目で分かります!

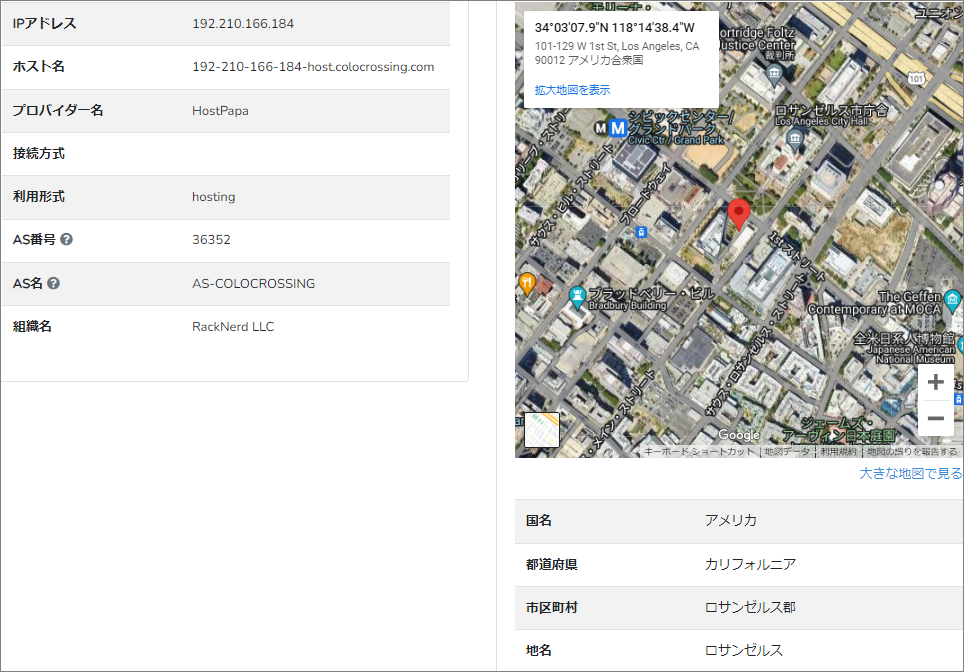

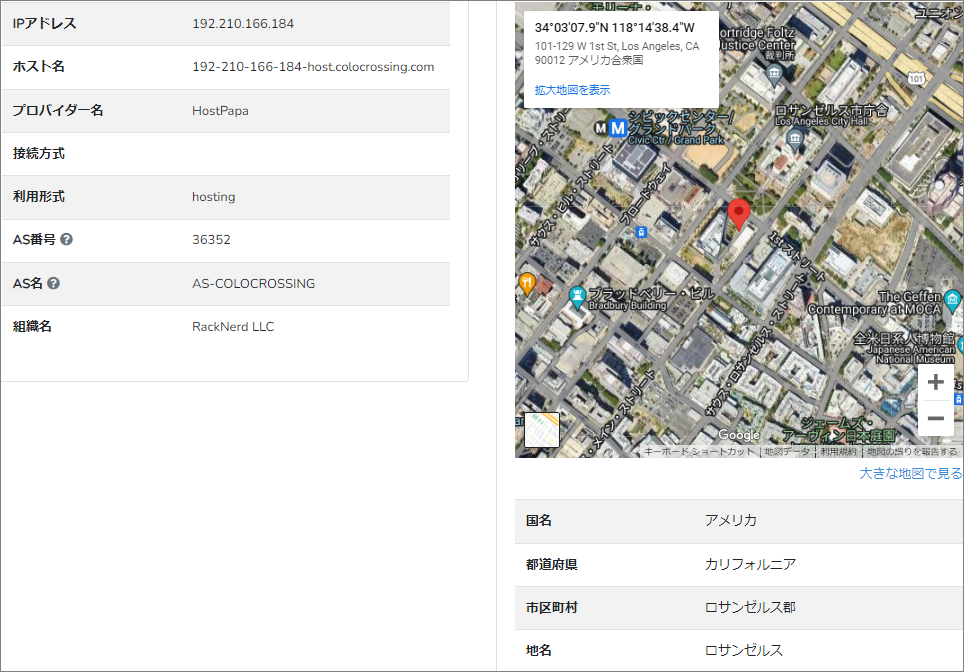

ドメインは中国から申請され、発信元はロサンゼルス では、このメールが悪意のあるメールであることを立証していきましょうか!

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from service.kh7twetyty.com (unknown [192.210.166.184])』 | ここに掲げた”Received”は、ヘッダー内に複数ある”Received”の中で時系列が一番古いもので

このメールを差出したデバイスの情報と最初に通過したサーバーの情報が刻み込まれています。 末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で

同じ数字の集まりは世界中に1つしかありません。

因みに、この数字の集まりじゃあまりにも煩雑でわかりにくいので、それに文字を割り当て分かり易くした

ものがドメインと呼ばれるものです。 では、メールアドレスにあったドメイン”service.kh7twetyty.com”が差出人本人のものなのかどうかを

調べてみます。

これがドメイン”service.kh7twetyty.com”の登録情報です。

これによるとこのドメインは、中国韶関市(しょうかんし)の方が申請されていることが分かります。

そして”192.210.166.184”がこのドメインを割当てているIPアドレス。

もちろんこのメールアドレスJCBの関係者ではありませんが、”Received”のIPアドレスと全く同じ数字なので

このメールアドレスは、差出人ご本人さんのもので間違いなさそうです。 ”Received”に記載されているIPアドレスは、差出人が利用したメールサーバーの情報で

これを紐解けば差出人の素性が見えてきます。

このIPアドレスを元に送信に使われた回線情報とその割り当て地を確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 地図に立てられたピンの位置は、アメリカのロサンゼルス近郊。

そして送信に利用されたプロバイダーは、カナダに拠点を置く『HostPapa』

このメールは、この付近に設置されたデバイスから発信され、このプロバイダーのメールサーバー

を介して私に届けられたようです。

リンクは偽装でどちらも同じリンク先 では引き続き本文。 このたびは、会員専用WEBサービス「𝖬𝗒𝖩𝖢𝖡」より、𝖮𝗄𝗂 𝖣𝗈𝗄𝗂ポイントプログラムの商品へお申し込みいただきありがとうございます。

申込内容を案内しますので、ご確認ください。 商品番号: 00133070 𝖣𝗂𝗌𝗇𝖾𝗒 𝗌𝗍𝗈𝗋𝖾 𝖦𝗂𝖿𝗍 𝖢𝖺𝗋𝖽(5,000円分)

1,670 × 1個 1,670ポイント —-ポイント移行商品に申し込まれたお客様へ—-

●ポイント移行完了のお知らせはお送りしていません。

●各提携先ポイントへの移行期間?受取期間?確認方法は、提携先により異なります。詳しくは𝖩𝖢𝖡カードサイトまたは商品カタログをご確認ください。 ▼ポイント移行商品のご案内▼

𝗁𝗍𝗍𝗉𝗌://𝗐𝗐𝗐.𝗃𝖼𝖻.𝖼𝗈.𝗃𝗉/𝗉𝗈𝗂𝗇𝗍/𝗎𝗌𝖾/𝗍𝗋𝖺𝗇𝗌𝖿𝖾𝗋/ —-発送を伴う商品に申し込まれたお客様へ—-

●商品は申し込み受付後、約3週間でお届けします。なお、申し込み集中時?複数商品申し込み時?年末年始やゴールデンウイーク等の祝日の際は、通常よりも日数を要する場合があります。

●発送時期が決まっている一部の商品については、通常と異なる発送スケジュールとなりますので、発送時期をご確認ください。(商品によっては発送が数ヵ月先となる場合もあります)

●商品発送完了のお知らせはお送りしていません。

●商品のお届けは、𝖩𝖢𝖡もしくはカード発行会社に登録の、日本国内のご住所となります。

※𝖩𝖢𝖡デビットの場合はご自宅住所へのお届けとなります。 ▼登録のご住所(カードご利用代金明細書送付先)の確認方法▼

𝗁𝗍𝗍𝗉𝗌://𝗐𝗐𝗐.𝗃𝖼𝖻.𝖼𝗈.𝗃𝗉/𝗉𝗈𝗂𝗇𝗍/𝗉𝗈𝗉/𝖺𝖽𝖽𝗋𝖾𝗌𝗌-𝖼𝗈𝗇𝖿𝗂𝗋𝗆.𝗁𝗍𝗆𝗅 —-申し込みについて—- ●商品申込後の返品?変更?キャンセル?お届け先の変更はできません。

●申込内容により、受付後に申込手続きを見送る場合があります。 本メールの送信アドレスは自動送信専用です。直接返信されましても対応はできません。

お問い合わせは「𝖩𝖢𝖡ポイントプログラム」係までお願いします。 | ※メール本文をそのままコピペしているので、文字化け等はご容赦ください。 このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは、本文内に2箇所付けられておりどちらも”jcb.co.jp”とJCBの公式ドメインが

利用されているように見えますが、これはリンク偽装されていて、この2箇所のリンクは

どちらも同じ詐欺サイトへ接続されるよう仕組まれています。

そのリンク先は、コンピュータセキュリティブランドの『Norton』の『Nortonセーフウェブレポート』では

このように判定されていました。

既に『フィッシングサイト』としてしっかりブラックリストに登録済みですね。

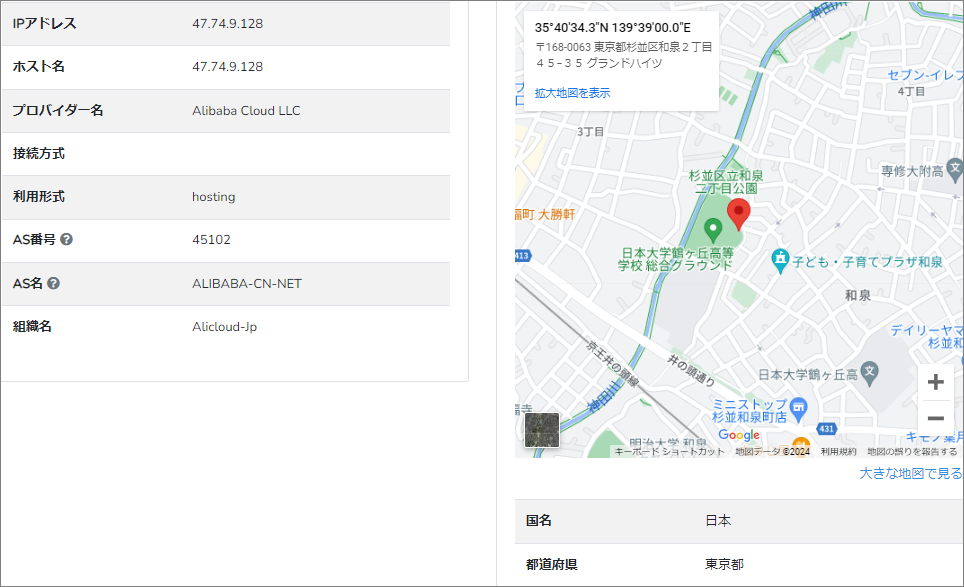

リンクへ移動してもサイトはブロックされるでしょう。 このURLで使われているドメインは”myjcb.pqxslvb.cn”と、中国の国別ドメイン。

このドメインにまつわる情報を取得してみます。

このドメインの申請者は、詐欺メール関連の調査で良く見掛ける中国の方。

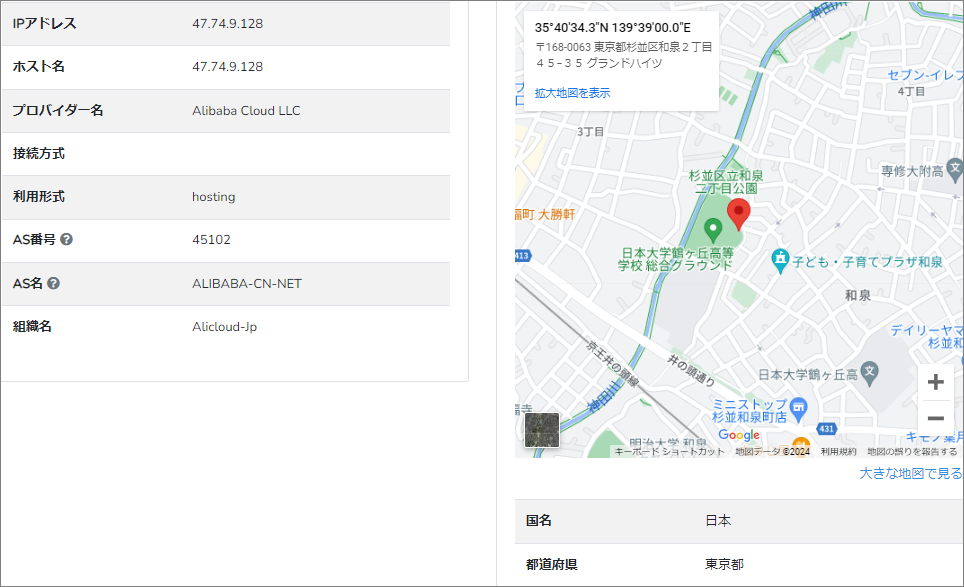

そして割当てているIPアドレスは”47.74.9.128”

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 出ました『杉並区立和泉二丁目公園』

ここには星の数ほど詐欺サイトが存在するようで、これらの調査では頻繁に見掛けます。

利用されているホスティングサービスは、中国に拠点を置く『Alibaba Cloud LLC』

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 リンク先は、私の環境から接続してみると『この localhost ページが見つかりません』と書かれた

エラーページに繋がります。

恐らく私のようなPC環境からの接続と、スマホやタブレットからの接続を何らかの理由で切り替えて

いるようで、PC環境からの接続の場合は”localhost”に接続され、それ以外の場合は詐欺サイトに

つながるようです。

まあ私は、、深追いいたしませんが…

まとめ 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |