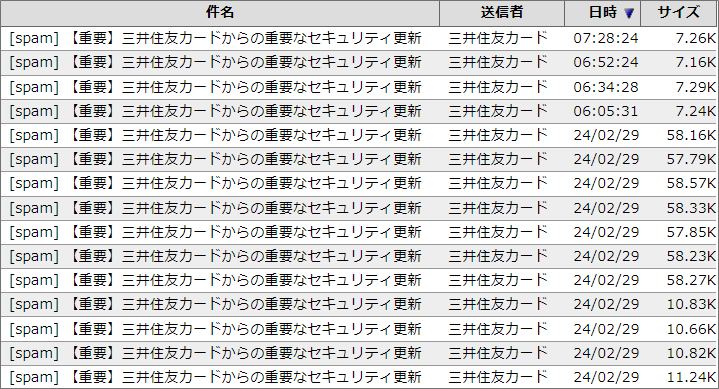

一晩に同じメールが15通も! いつもご覧くださりありがとうございます。

今回も『三井住友カード』に関するフィッシング詐欺メールの情報をご紹介。

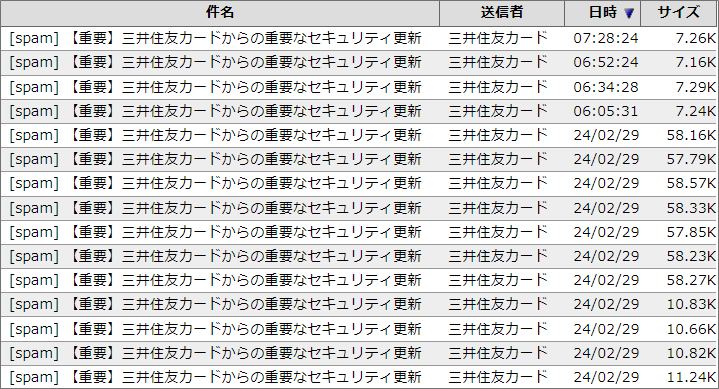

今朝、メールボックスを確認してみると、ずらずらと『三井住友カード』とする送信者から送られてきた

とされるメールが溢れんばかりに…

なんでも重要なセキュリティだとか。

この中から一番新鮮なものを選んで中身を確認してみます。

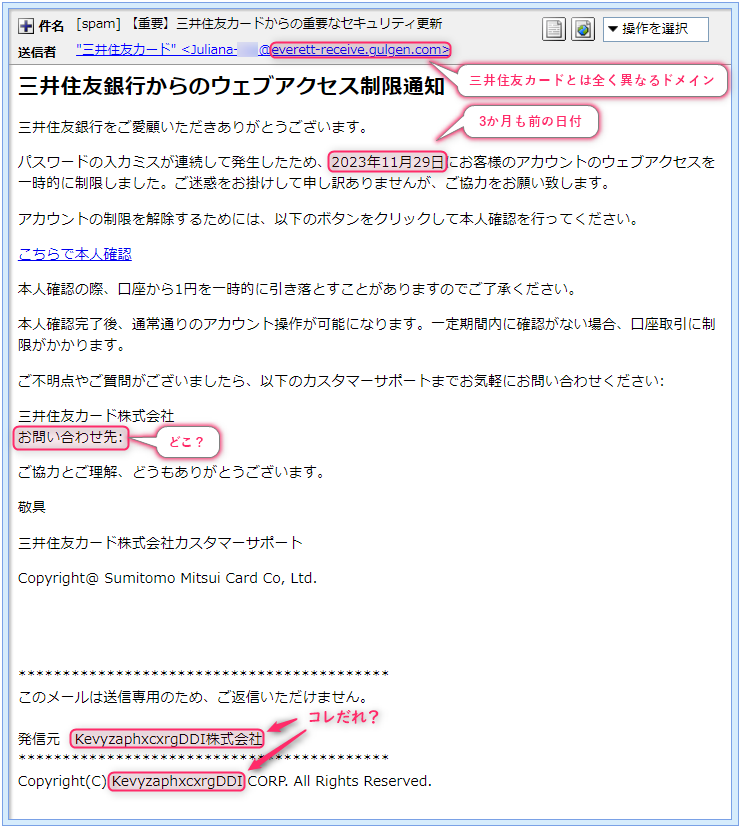

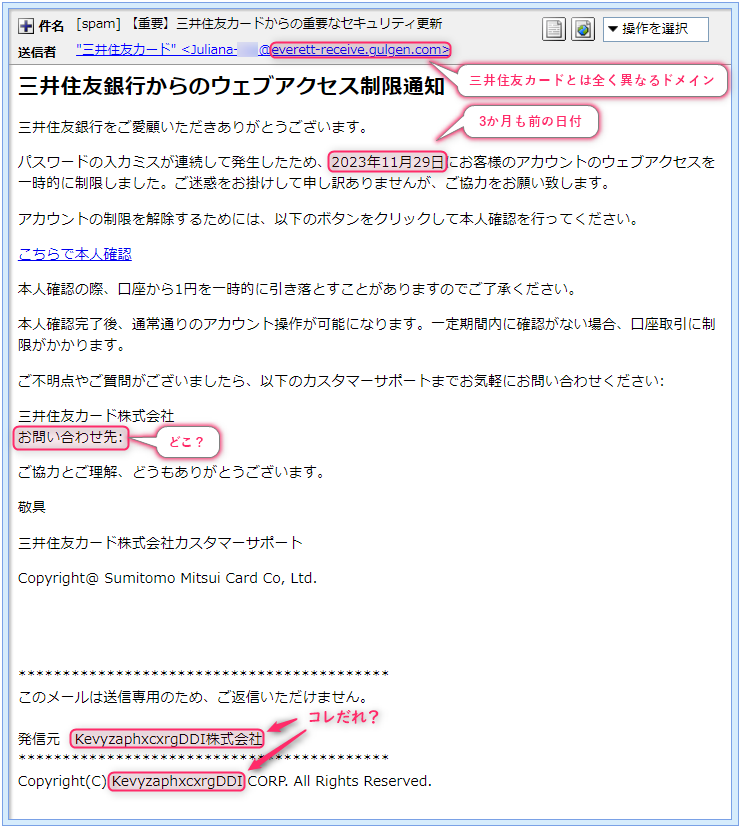

もう我慢できずに色々書き込んでしまいました。(;^_^A

盛んに三井住友カードだとか三井住友銀行だとか書いてありますが、その割にはメールアドレスが

それらに全く関係の無いものが使われているし、@以前のメールアカウント内に受信したメールアドレスの

アカウントが入れられています。 パスワードの入力ミスが連続し、ウェブサイトの利用を制限したとのことですが、その制限開始日が

今から約3か月も前のお話。(笑) そして不明な点があれば『以下のカスタマサポート』まで連絡とありますが、何処を見てもその連絡先は

見当たりませんね…(^^;) そしてとどめは、末尾の署名欄の発信元と著作権表示。

これらには意味の分からない社名が書かれています。

小文字のアルファベットを削除してみると『KDDI』になるのは私のこじつけでしょうか?(笑) では、このメールもいつものように解体し詳しく見ていきましょう!

まずはプロパティーから見ていきますよ。 件名は『[spam] 【重要】三井住友カードからの重要なセキュリティ更新』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は

『”三井住友カード” <Juliana-*****@everett-receive.gulgen.com>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 三井住友カードからのメールだとすればここの@以降のドメイン部分は”vpass.ne.jp”となるはず

でもそれとは全く異なるので、この差出人は三井住友カードの関係者ではありませんし

それにこのメールアドレスだって全く信用できませんよ!

このドメインの持ち主はサイバーアタックの攻撃元です では、このメールが悪意のあるメールであることを立証していきましょうか!

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from everett-receive.gulgen.com (unknown [106.75.123.210])』 | ここに掲げた”Received”はこのメールが差出人から送信された後最初に通過したサーバーの情報。

すなわち差出人が使った送信サーバーの自局情報です。

末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で

同じ数字の集まりは世界中に1つしかありません。

でもこの数字の集まりじゃあまりにも煩雑でわかりにくいので、それに文字を割り当て分かり易くした

ものがドメインと呼ばれるものです。 このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”everett-receive.gulgen.com”が差出人本人のものなのかどうかを

調べてみます。

これがドメイン”everett-receive.gulgen.com”を割当てているIPアドレスの情報です。

これによると”3.64.163.50”がこのドメインを割当てているIPアドレス。

本来このIPは”Received”のIP”106.75.123.210”と同じ数字の羅列になるはずですが、それが全く異なるので

このメールのドメインは”everett-receive.gulgen.com”ではありません。

これでアドレスの偽装は確定です! ”Received”に記載されているIPアドレス”106.75.123.210”は、差出人が利用したメールサーバーの情報で

これを紐解けば差出人の素性が見えてきます。

このIPアドレスを元に危険性や送信に使われた回線情報とその割り当て地を確認してみます。

このIPアドレスを元に割り出した危険度は『脅威レベル:高』

その詳細は『サイバーアタックの攻撃元』表示とされています。

『攻撃対象:SIP』とあるので、詐欺メール以外にもSIP対応機器などを対象にする攻撃も行っているようです。 地図に立てられたピンの位置は、最近よく見掛ける中国上海市楊浦区(Yangpu)付近です。

そして送信に利用されたのも中国の『Ucloud』と言うプロバイダーです。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

リンク先は現在停止中 では引き続き本文。 三井住友銀行からのウェブアクセス制限通知

三井住友銀行をご愛顧いただきありがとうございます。パスワードの入力ミスが連続して発生したため、2023年11月29日にお客様のアカウントのウェブアクセスを一時的に制限しました。ご迷惑をお掛けして申し訳ありませんが、ご協力をお願い致します。アカウントの制限を解除するためには、以下のボタンをクリックして本人確認を行ってください。 こちらで本人確認 本人確認の際、口座から1円を一時的に引き落とすことがありますのでご了承ください。 本人確認完了後、通常通りのアカウント操作が可能になります。一定期間内に確認がない場合、口座取引に制限がかかります。 ご不明点やご質問がございましたら、以下のカスタマーサポートまでお気軽にお問い合わせください: 三井住友カード株式会社

お問い合わせ先: ご協力とご理解、どうもありがとうございます。 敬具 | このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは『こちらで本人確認』って書かれたところに付けられていて

リンク先の『Nortonセーフウェブレポート』での判定はこのようにレポートされていました。

既にフィッシングサイトとしてしっかりブラックリストに登録済みですね。

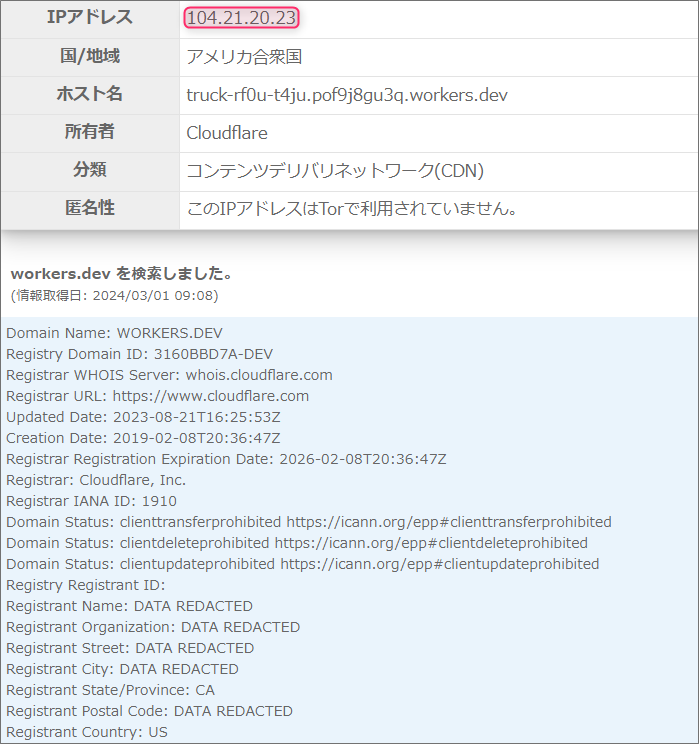

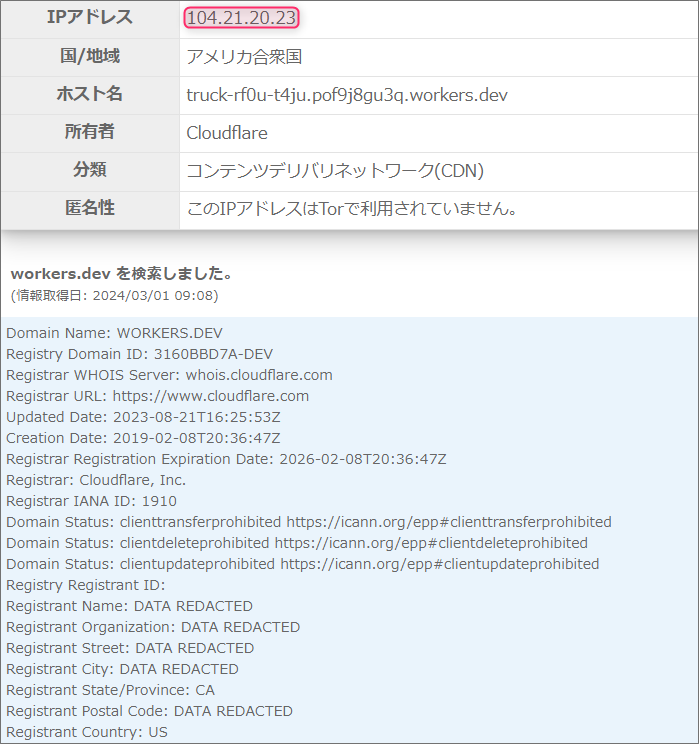

リンクへ移動してもサイトはブロックされるでしょう。 このURLで使われているドメインは”truck-rf0u-t4ju.pof9j8gu3q.workers.dev”

このドメインにまつわる情報を取得してみます。

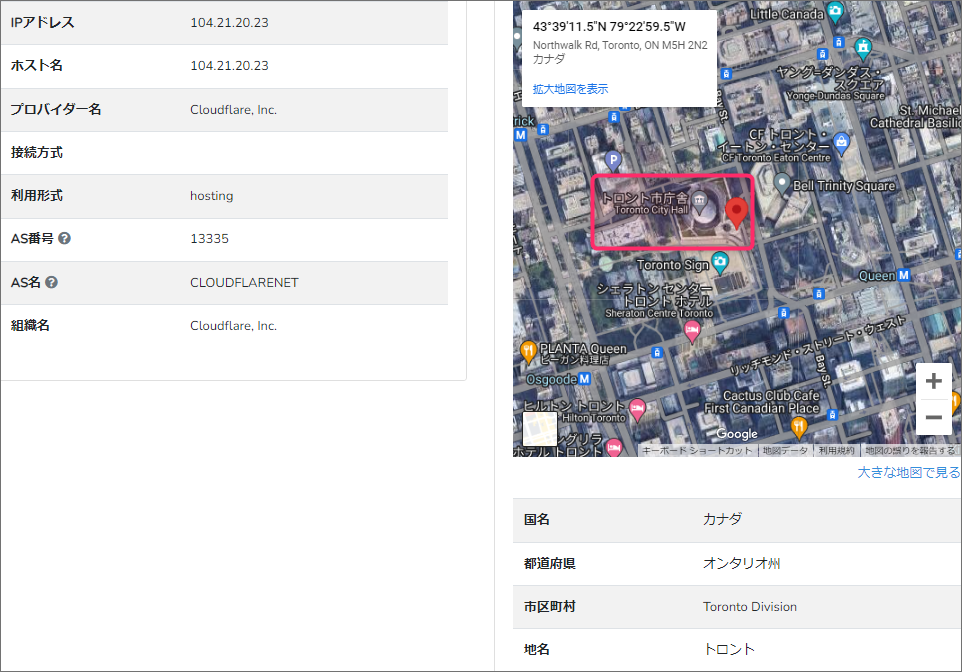

カナダの方が申請取得されているとされるこのドメインを割当てているIPアドレスは”104.21.20.23”

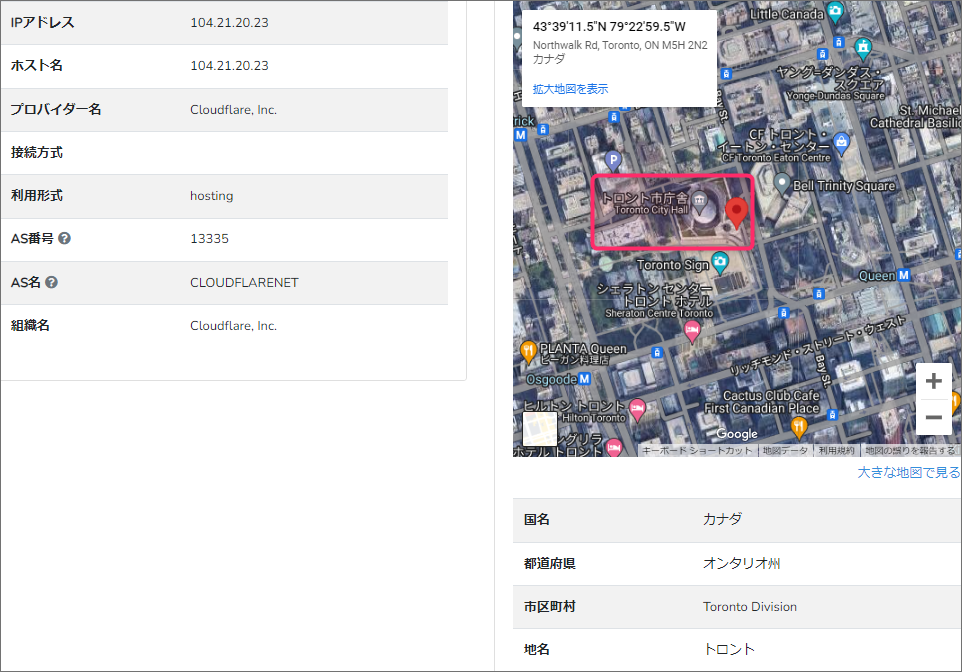

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を確認してみます。

地図に立てられたピンの位置も、カナダの『トロント市庁舎』付近。

そして利用されているホスティングサービスは『Cloudflare』

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険だと聞かされると余計に見に行きたくなるのが人間のサガ…(;^_^A

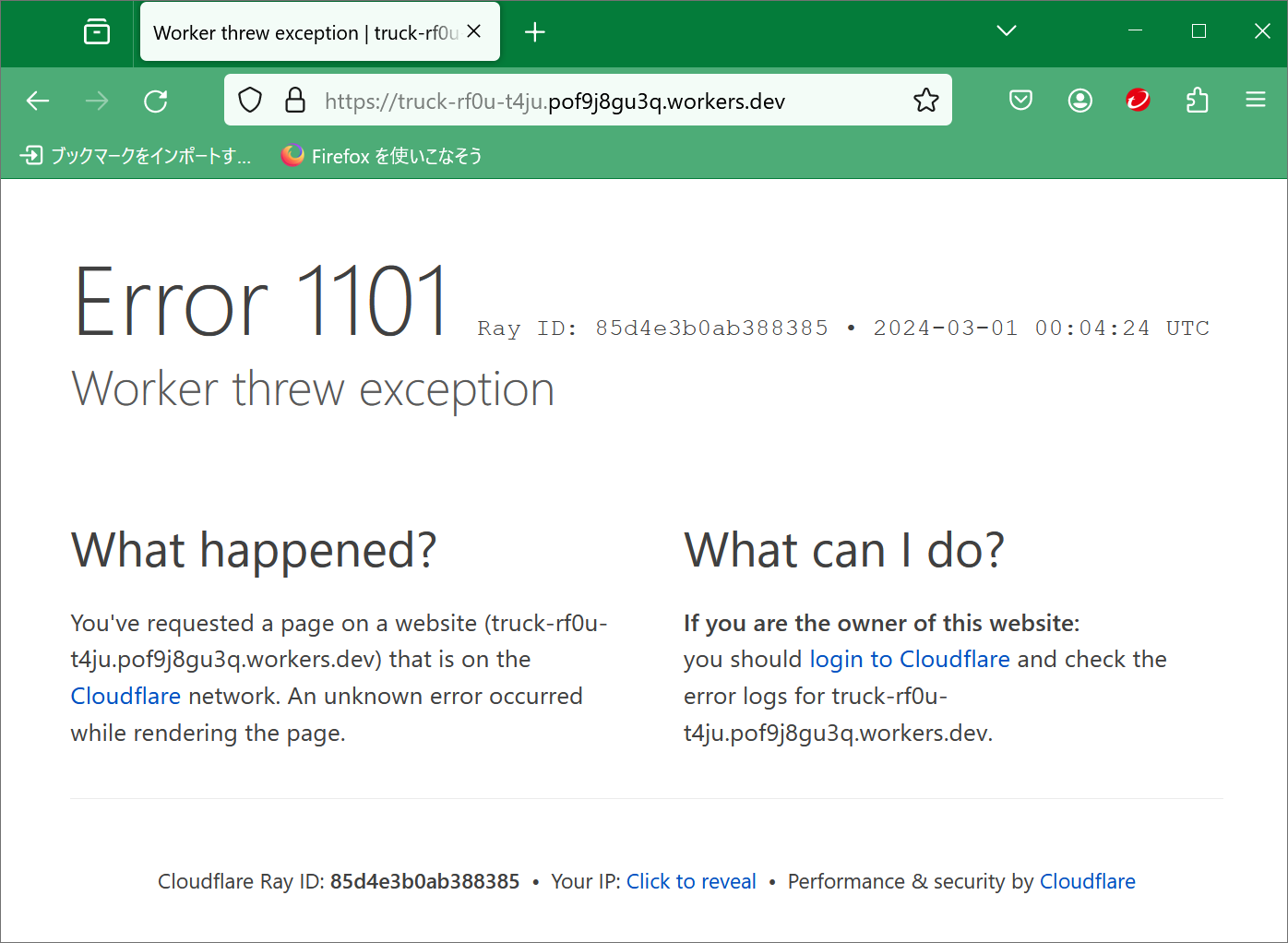

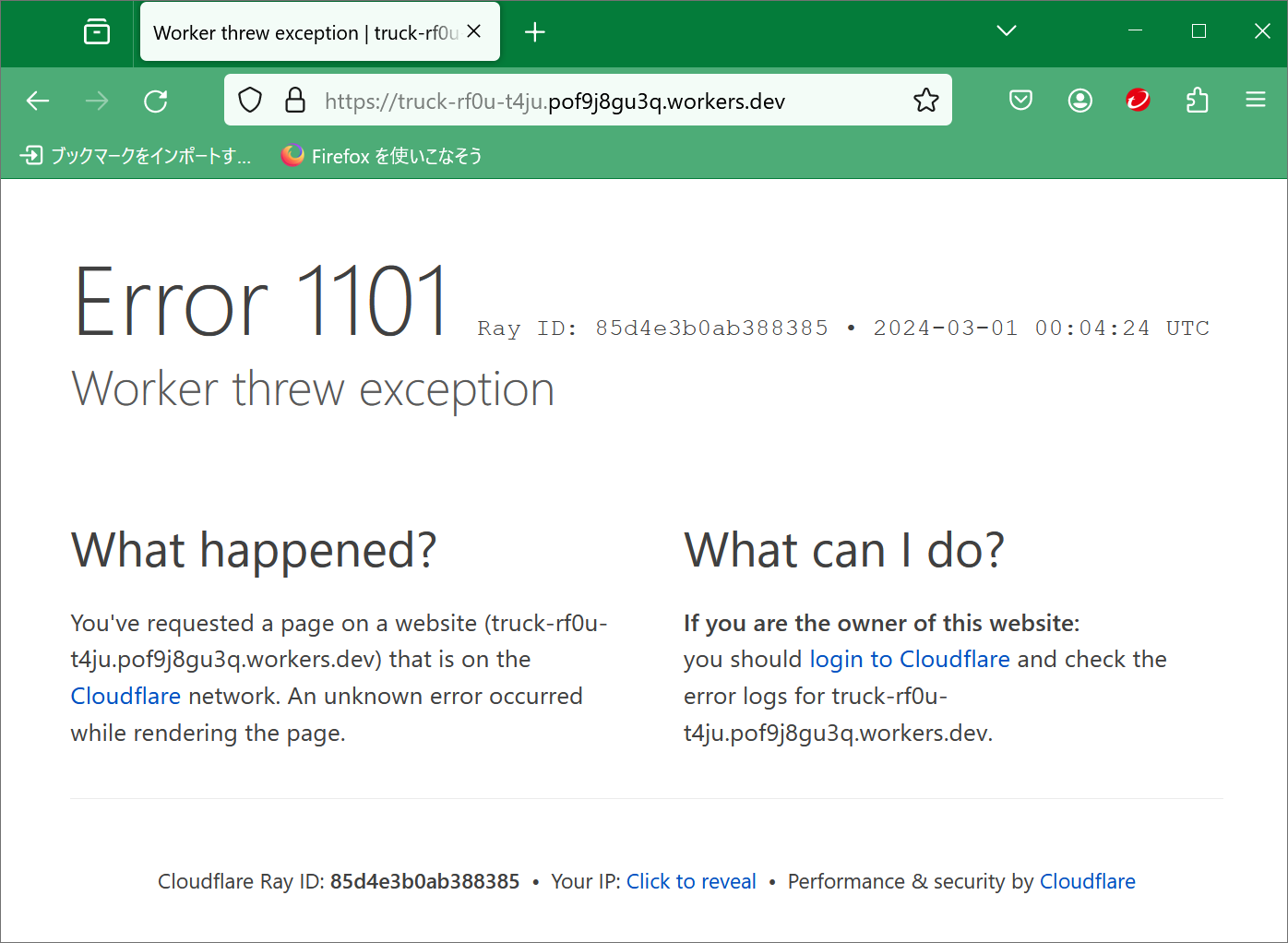

それを承知で、しっかりとセキュリティーの整った環境下で見に行ってみました。 Chromeで接続したら『localhost で接続が拒否されました』とエラーページが表示されたので

Firefoxで接続したら『Error 1101』と書かれたエラーページが表示されました。

何が書いてあるか分からないので訳してみるとこのようなことが書かれているようです。 | Cloudflareネットワーク上のWebサイト(truck-rf0u-t4ju.pof9j8gu3q.workers.dev)のページをリクエストしました。ページのレンダリング中に不明なエラーが発生しました。 | まあ訳したところで意味がよく分かりませんが…(笑)

どちらにしても今のところ詐欺サイトは停止しているようなので騙されることは無さそうです。

まとめ 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |