※ご注意ください!

当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールをご紹介しています。

このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません!

リンク先は正規サイトを模した完全コピーした偽サイトで、フォームにアカウント情報を

入力させアカウント情報を詐取します。

ですから被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は

ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう

心掛けてください!

小学校低学年向けの詐欺メール?! 週明け第二弾の詐欺メールは呆れて話にならないメールです。

これで本気で騙そうとしてるなら神経疑います(笑)

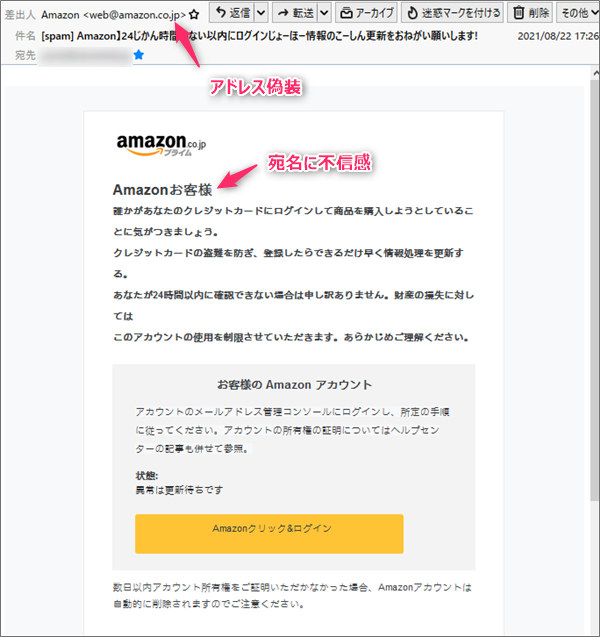

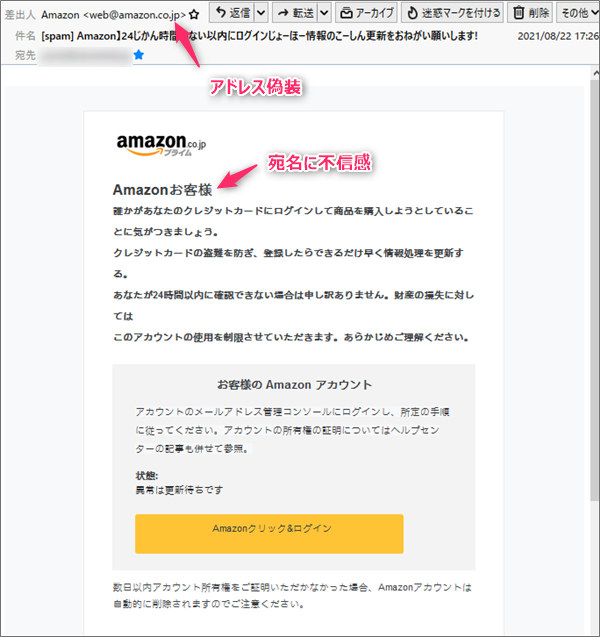

件名は

「[spam] Amazon】24じかん時間いない以内にログインじょーほー情報のこーしん更新をおねがい願いします!」

ナニコレ?

言いたいことは分かるけど、このメールは小学校低学年向けなの?

フリガナは漢字の後ろに書くものですよね?!

カッコも中途半端だし…(;^_^A

こんな件名で誰を騙すの? 差出人は

「Amazon <web@amazon.co.jp>」

それらしくしれっと”amazon.co.jp”なんて正規ドメイン書いてますがそんなのウソです。

いつものようにメールのヘッダーソースにある各フィールドから紐解いていきます。 ではまず”Return-Path”から。

このフィールドはこのメールがエラーで不達だった場合に返信されるアドレスです。

ここは簡単に偽装できる箇所なのを知っておいてください。

普通なら差出人と同じアドレスが記載されているはずですが… | Return-Path: <userid@ma.email.aeon.co.jp> | ん? ”aeon.co.jp”?? これってイオンの正規ドメインじゃん。

もう怪しさしかありませんね。

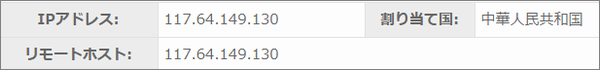

この差出人、もしかしてイオンにも成りすまして他にも悪さをしているんでしょうか? 次に目を向けるのが”Received”フィールド。

これはメールが通過してきたサーバーが自身で書き込むサーバーのホスト情報。

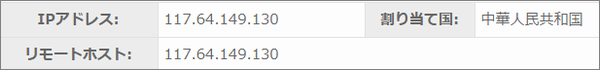

このメールの差出人側のホスト情報にはこのように書かれていました。 | Received: from ma.email.aeon.co.jp (unknown [117.64.149.130]) | ここにも”aeon.co.jp”が出てきますね。

末尾の数字がそのサーバーに割当てられたIPアドレス。

調べてみると…

このIPの利用者は中国にいるようですね。

そしてリモートホストの欄にIPアドレスが書かれているので、このIPアドレスに割当てられた

ドメインが無いことを表しています。

なので、当然”amazon.co.jp”にも”aeon.co.jp”にも割り当てられていません。

結構上から目線の本文 そして本文。 Amazonお客様

誰かがあなたのクレジットカードにログインして商品を購入しようとしていることに気がつきましょう。

クレジットカードの盗難を防ぎ、登録したらできるだけ早く情報処理を更新する。

あなたが24時間以内に確認できない場合は申し訳ありません。財産の損失に対しては

このアカウントの使用を制限させていただきます。あらかじめご理解ください。

お客様の Amazon アカウント アカウントのメールアドレス管理コンソールにログインし、所定の手順に従ってください。アカウントの所有権の証明についてはヘルプセンターの記事も併せて参照。 状態: 異常は更新待ちです

Amazonクリック&ログイン 数日以内アカウント所有権をご証明いただかなかった場合、Amazonアカウントは自動的に削除されますのでご注意ください。 | まず最初の宛名。

この差出人は、どこかで拾ってきたリストにある私のメールアドレスに事務的にメールを

送ってきているので当然私の氏名など知る由もありません。

なので”Amazonお客様”などという宛名になるのです。 「クレジットカードにログイン」ってどういう意味なんでしょうか?

そもそもクレジットカードにはログインできませんよね? それから、ちょいちょい上から目線の語尾が気になります(;^_^A

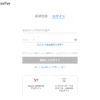

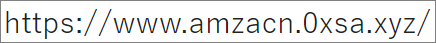

なんでお客様に対してそんなに偉そうに書くの?(笑) 「Amazonクリック&ログイン」って大きめの黄色いボタンに詐欺サイトへのリンクが

張られています。

そのURLがこちらです。

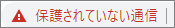

ブラウザでアクセスしてみるとアドレスバーにこのような表示が現れました。

と言うことはこのURL”https”から始まっていますが、これは偽装で本当は”http”なんです。

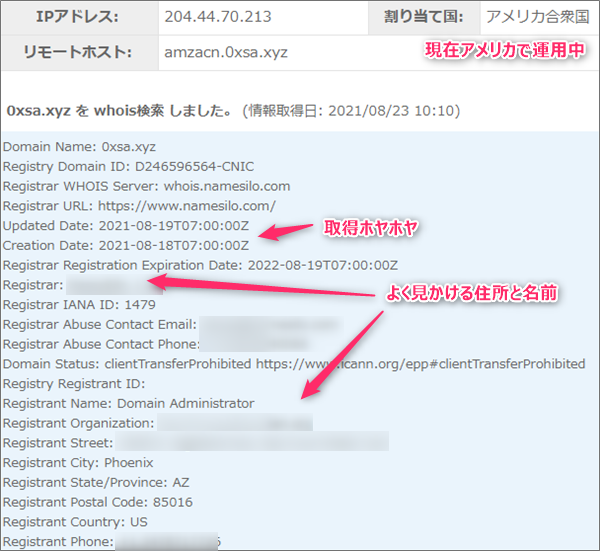

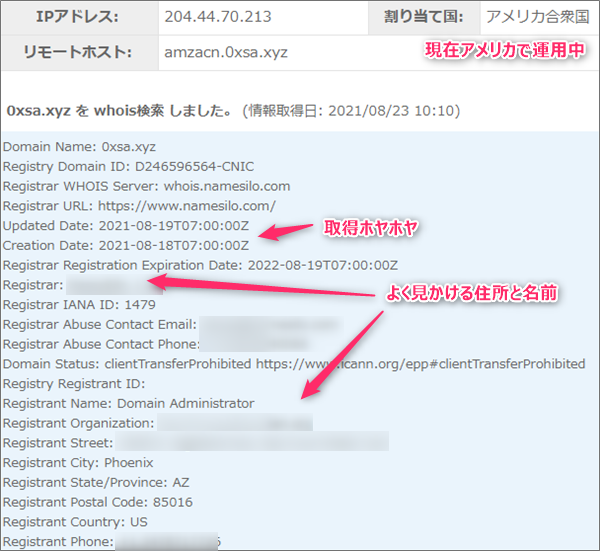

何から何まで偽装なんだね(笑) さて、このURLに使われているドメイン”amzacn.0xsa.xyz”ですが、よく見ると

サブドメインが”amazon”ではなく”amzacn”

この場に及んで笑いをとろうとしてるのか…(;^_^A そして、使われているトップレベルドメインは”.xyz”

これは格安なドメインでサーバー犯罪に使われるドメインとして知られています。

こんなドメイン誰がどこで使っているのでしょうか?

早速調べてみます。

詳しいことは中に書いておきましたが、この申請者はよく見かける方。

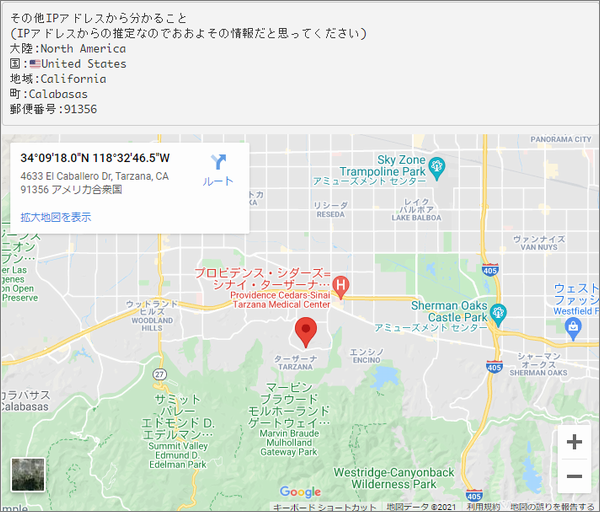

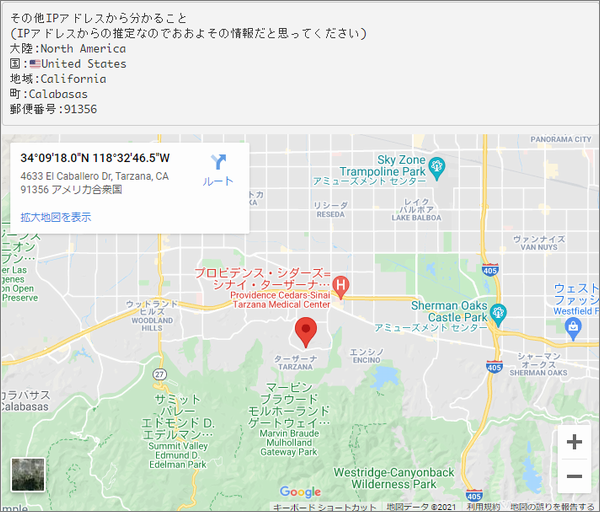

このIPアドレスから分かる位置をもう少しく探ってみましょうか。

またカリフォルニア州のカラバサスです。

最近のトレンドなんでしょうか?(笑)

ま、同じグループの犯行なんでしょうね… しかしコイツらこんなことばっかりして生きているんでしょうか?

こんなことやめてまっとうに生きた方が良いと思いますよ(笑)

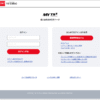

まとめ リンク先に接続してみたら案の定アマゾンの偽ログインページが表示されました。

しかし、あまりにもひどい件名のメールでしたね。

これじゃ騙されたくても騙されることができません(;^_^A

こうやって色々見てくると、実に巧妙なのもあれば呆れるほど幼稚なのもありますね。

今回は、しっかり笑わせてもらいました(;^_^A

|