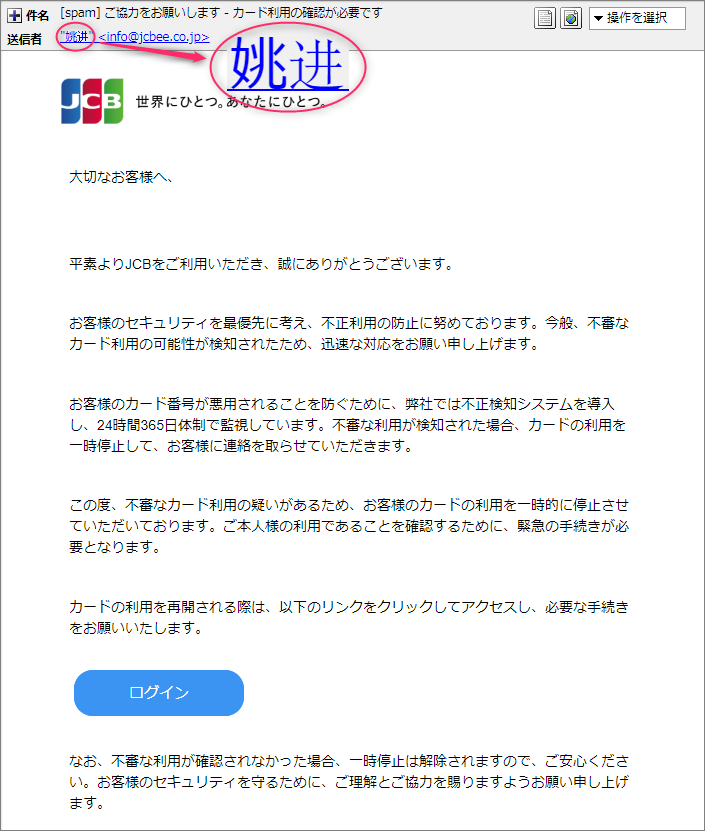

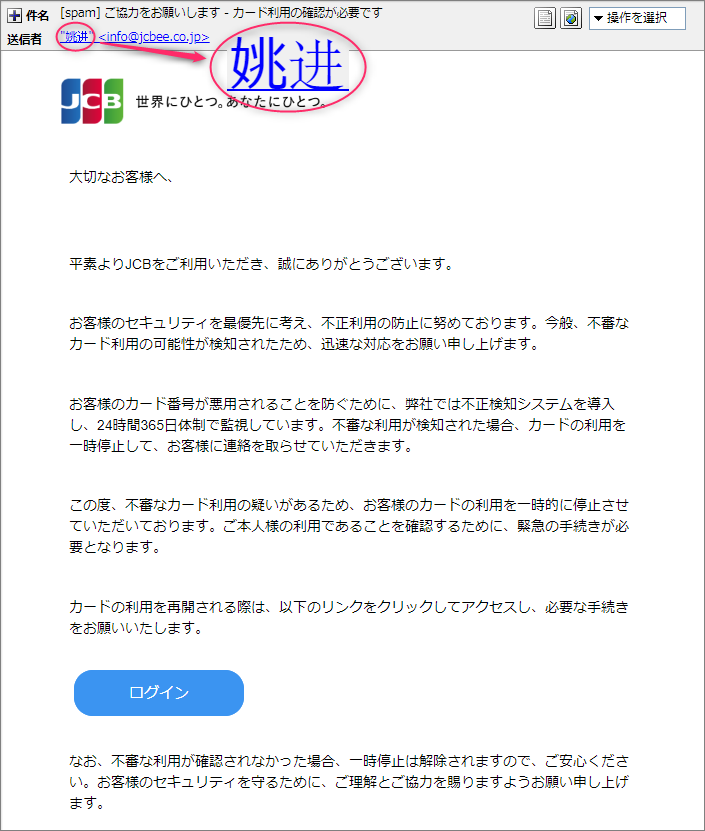

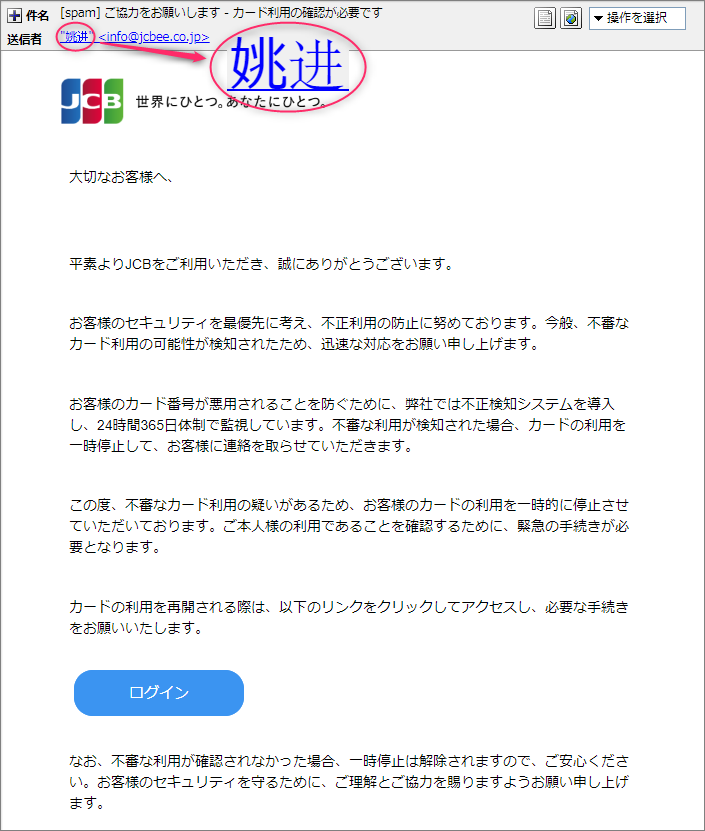

差出人の名前が?! このメールの差出人、クレジットカード会社のJCBらしいんだけど、この読めない漢字の方これだれ?

この字読める方、教えてください。(^^;)

なんか本文も妙に回りくどい書き方がされていますよね。

もちろんうちのサイトで紹介しているのでこのメールは詐欺メールです。 では、このメールを解体し詳しく見ていきましょう!

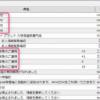

まずはプロパティーから見ていきましょう。 件名は『[spam] ご協力をお願いします – カード利用の確認が必要です』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は

『”姚进” <info@jcbee.co.jp>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 ブログ上で変な風に文字化けしてなければ良いのですが、『姚』がゴシックで『进』が明朝って不気味…

それにJCBさんの公式ドメインは”jcb.co.jp”で”ee”が余分です。(;^_^A

これによりこの差出人は、JCBの関係者じゃないことが分かりますよね!

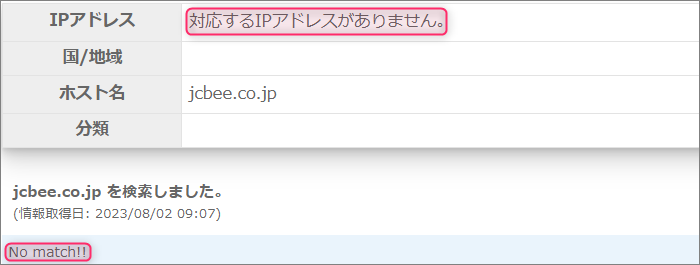

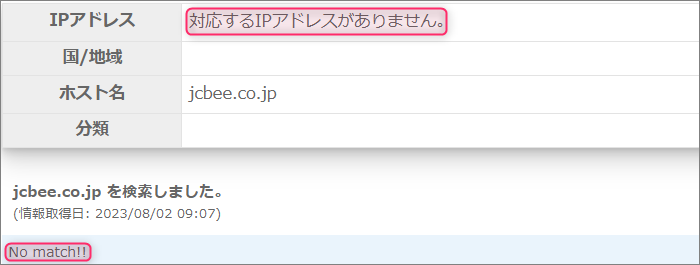

まさかの空きドメインで では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from yahoo-co-jp.skin (unknown [91.149.203.180])』 | ”yahoo-co-jp.skin”って、やれやれ、今度はYahoo!ですか…(^^;) この”Received”に記載のIPアドレスは差出人が利用したメールサーバーのもの。

このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”jcbee.co.jp”が差出人ご本人のものなのか

どうかを調べてみます。

まずはどのようなIPアドレスに割当てられているのか…

あら…『対応するIPアドレスがありません』ってことは、このドメインは現在利用することはできません。

もしやと思って『お名前.com』さんで取得可能なものか調べてみると。

見てください!

どうやらIPアドレスに割当てられていないだけじゃなくドメイン自体が空いているようです!

よくもそんなでたらめなメールアドレスを使ったものです。(-_-;)

これでアドレスの偽装は確定です! ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

記載されている末尾の数字”91.149.203.180”は、そのサーバーのIPアドレスになり、これを紐解けば

差出人の素性が見えてきます。

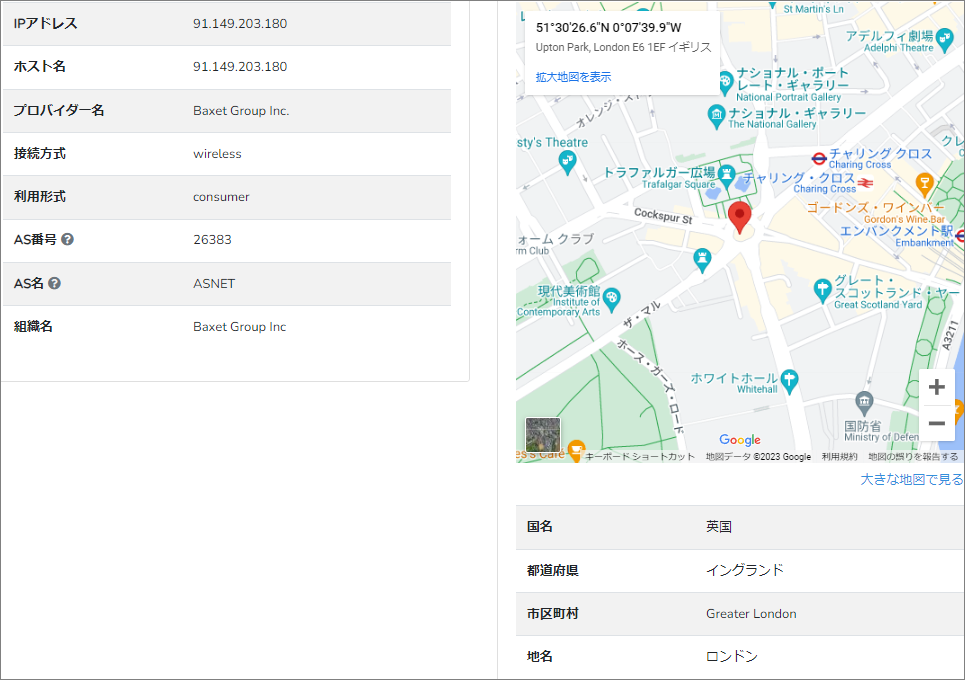

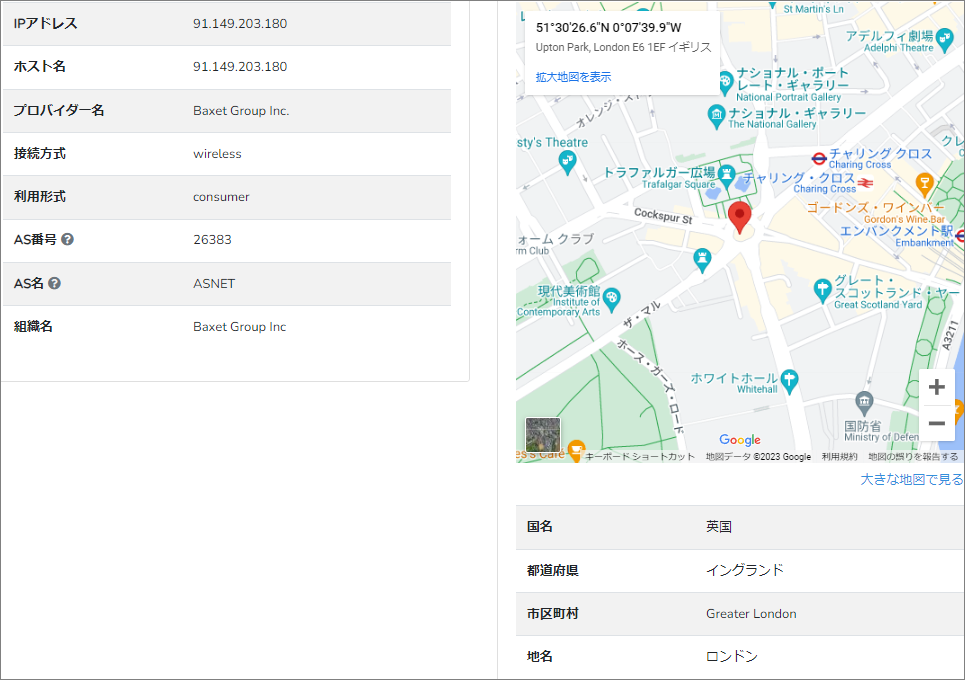

このIPアドレスを元に危険性や送信に使われたホスト情報とその割り当て地を確認してみます。

このIPアドレスを元に割り出した危険度は『脅威レベル:高』

その詳細は『サイバーアタックの攻撃元』表示とされています。 送信に利用されたのは、アメリカの『Baxet Group』と言うプロバイダーです。 位置情報は、IPアドレスを元にしているので、かなりアバウトな位置であることを

ご承知いただいた上でご覧ください。 代表地点としてピンが立てられたのは、イギリスの『チャリング・クロス』付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

危険なサイトは現在無防備に放置中 では引き続き本文。 | 大切なお客様へ、 平素よりJCBをご利用いただき、誠にありがとうございます。 お客様のセキュリティを最優先に考え、不正利用の防止に努めております。今般、不審なカード利用の可能性が検知されたため、迅速な対応をお願い申し上げます。 お客様のカード番号が悪用されることを防ぐために、弊社では不正検知システムを導入し、24時間365日体制で監視しています。不審な利用が検知された場合、カードの利用を一時停止して、お客様に連絡を取らせていただきます。 この度、不審なカード利用の疑いがあるため、お客様のカードの利用を一時的に停止させていただいております。ご本人様の利用であることを確認するために、緊急の手続きが必要となります。 カードの利用を再開される際は、以下のリンクをクリックしてアクセスし、必要な手続きをお願いいたします。 ログイン なお、不審な利用が確認されなかった場合、一時停止は解除されますので、ご安心ください。お客様のセキュリティを守るために、ご理解とご協力を賜りますようお願い申し上げます。 何かご質問やご不明点がございましたら、遠慮なくカスタマーサポートまでお問い合わせください。 大変お手数をおかけいたしますが、お客様のセキュリティ確保のために、ご協力をお願い申し上げます。 心より感謝いたします。 | このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは『ログイン』って書かれたところに付けられていて、

そのリンク先のURLとトレンドマイクロの『サイトセーフティーセンター』での

危険度評価がこちらです。

ちょっと、ちょっと、未評価って…そりゃヤバいでしょ!

早急に評価を変更していただけるように私から変更の申請を行っておきます。 このURLで使われているドメインは、サブドメインを含め”jcb-co-jp.life”

確かに”jcb.co.jp”に似てはいますが…(;^_^A

このドメインにまつわる情報を取得してみます。

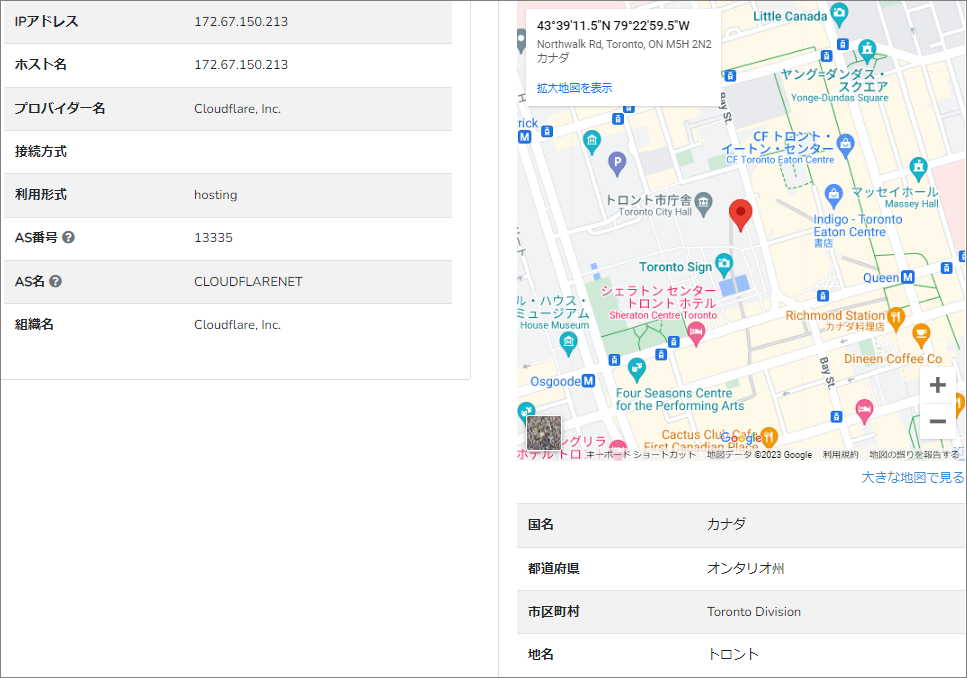

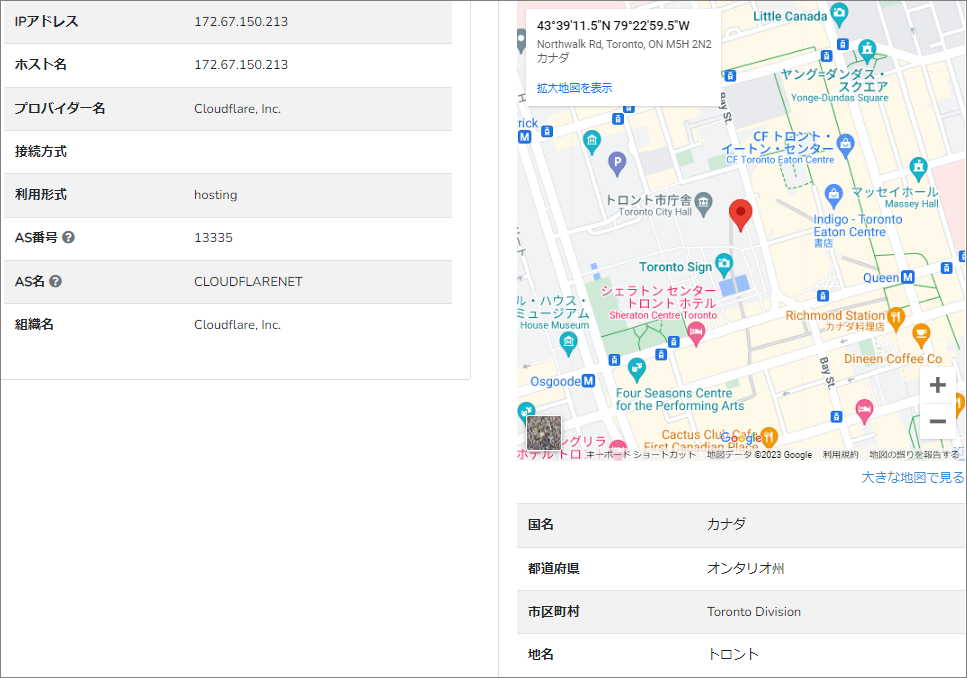

このドメインを割当てているIPアドレスは”172.67.150.213”

これを元にその割り当て地とホスト情報を取得してみます。

サイト運営に利用されているホストは『Cloudflare』 こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。

地図上にピンが立てられたのは、詐欺サイト調査でよく出てくるカナダの『トロント市庁舎』付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 トレンドマイクロの『サイトセーフティーセンター』での危険度評価からすると、リンク先の

詐欺サイトは、どこからもブロックされることなく無防備な状態で放置されていると思われます。

そんなサイトに、調査を目的で安全な方法を利用して訪れてみることにします。

本物によく似たログインページが開きました。

ここにIDとパスワードを入力してログインボタンを押してしまうと、その情報が詐欺師に流れてしまいます。

そして次に開いたページで個人情報を更新させると称しそれらの情報や、更にはカードの情報まで

詐取されることでしょう。 因みにこちらが本物のログインページ。

こちらには注意書き等が付けられているので並べて比較すればすぐに分かりますが。

普通の人がリンク先を見ただけでは真偽を判断できないでしょうね。

まとめ このような危険なサイトが無防備に放置されていると言うのはとても危険です。

とにかく1日でも早くブロックされるようになることを望みます。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |