『詐欺メール三井住友カードから『ネットショッピング認証サービス変更のお知らせ』と、来た件

| 認証サービス変更を狙った便乗詐欺 | ||

| ※ご注意ください! このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし 悪意を持ったメールを発見次第できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! また、気が付かずにログインしてしまった場合は、まず落ち着いてできる限り早く パスワードの変更やクレジットカードの利用停止を行ってください。 | ||

★フィッシング詐欺解体新書★ | ||

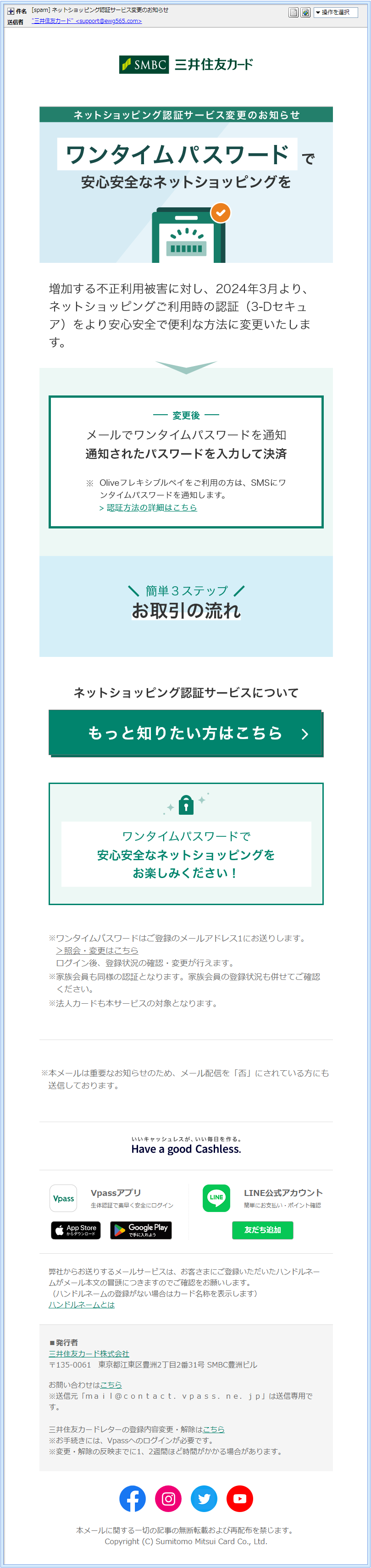

メールアドレスが三井住友カードのものではない三井住友カードが2024年3月から導入する新しいネットショッピング認証方法『EMV 3-Dセキュア』に あちらこちらにアンテナを広げているのか、よく見つけてきますね。(;^_^A では、このメールを解体し詳しく見ていきましょう! 件名は『[spam] ネットショッピング認証サービス変更のお知らせ』 差出人は メールアドレスは偽装されていたでは、このメールが悪意のあるメールであることを立証していきましょうか!

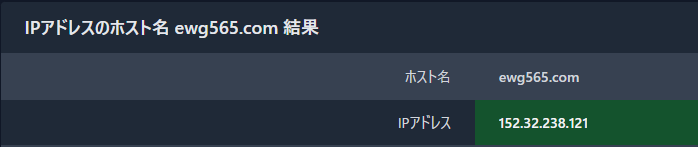

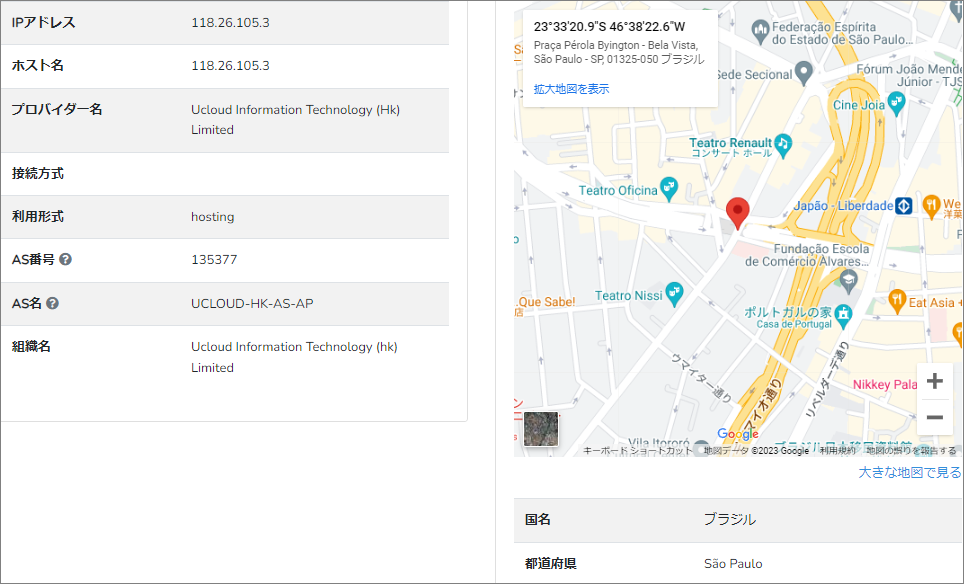

ここに掲げた”Received”はこのメールが差出人から送信された後最初に通過したサーバーのもので このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば ※特定電子メール法違反 では、メールアドレスにあったドメイン”ewg565.com”が差出人本人のものなのかどうかを これがドメイン”ewg565.com”を割当てているIPアドレスの情報です。 ”Received”に記載されているIPアドレス”118.26.105.3”は、差出人が利用したメールサーバーの情報で 表示された地図は、地球の裏側のブラジルサンパウロ。 詐欺サイトは『トロント』にでは引き続き本文。 今回このメールのネタになった来年から導入される新し認証方式に関しては、三井住友銀行の

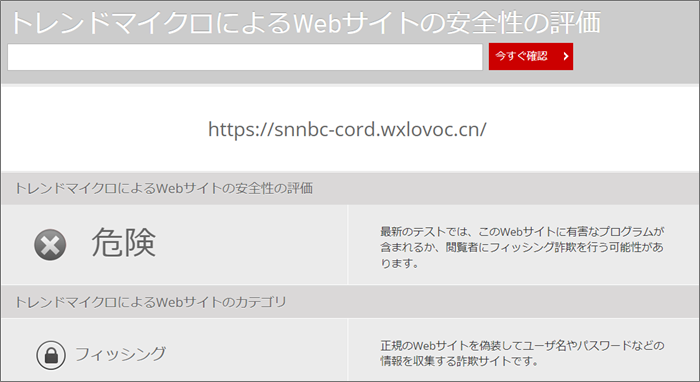

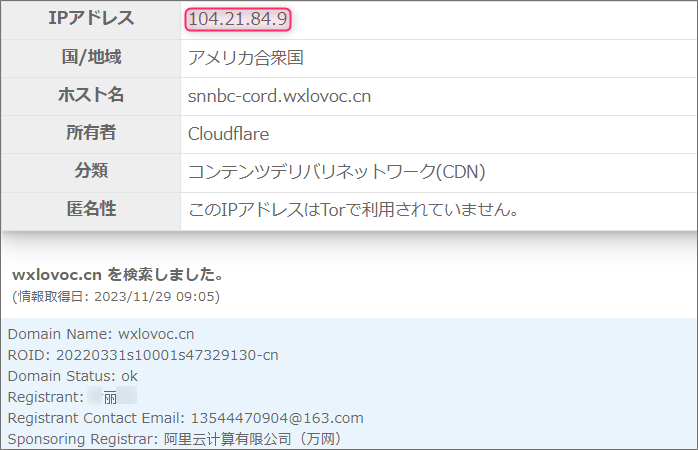

このメールはこの新しい認証方式が採用されるにあたり作られた便乗詐欺。 詐欺サイトへのリンクがいくつかこのメールには付けられていて、そのリンク先の 既にしっかりブラックリストに登録済みですね。 このURLで使われているドメインは、サブドメインを含め”snnbc-cord.wxlovoc.cn” このドメインにまつわる情報を取得してみます。 中国の方が管理されているこのドメインを割当てているIPアドレスは”104.21.84.9” 利用されているホスティングサービスは、アメリカの『Cloudflare』 こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で 危険だと聞かされると余計に見に行きたくなるのが人間のサガ…(;^_^A 『localhost で接続が拒否されました』と書いてありますが、これは詐欺サイトではよくある仕掛けで。 まとめ恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)