「タツヤ・フクダ」ってダレ? 最近は、PayPay銀行に成りすますフィッシング詐欺メールを多く見られるようになってきました。

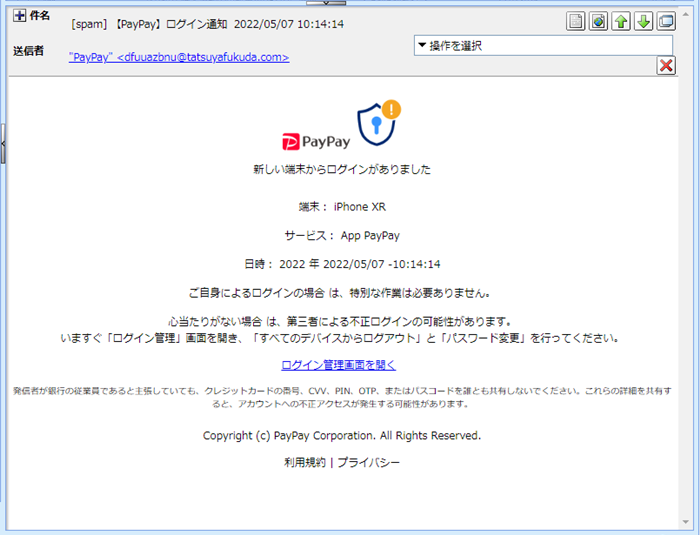

先日はこのようなメールも届いています。

内容は例によって「第三者不正利用」を疑うものです。

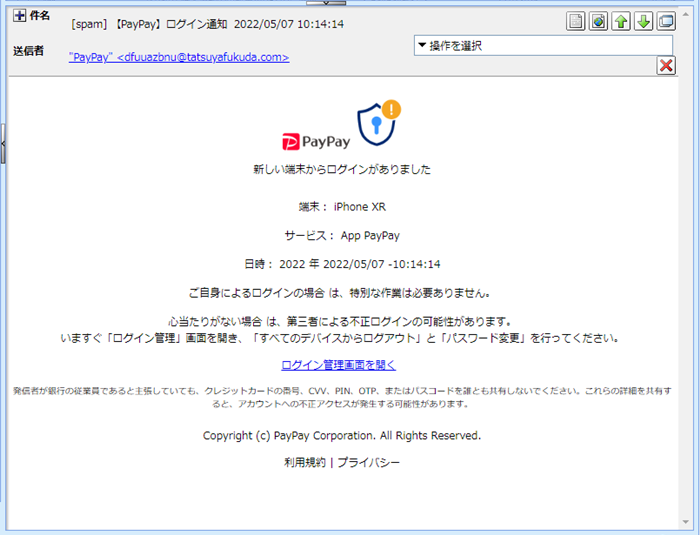

では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] 【PayPay】ログイン通知 2022/05/07 10:14:14」

末尾のタイムスタンプは、このメールに信憑性を持たせるためのもの。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「 “PayPay” <dfuuazbnu@tatsuyafukuda.com>」

「タツヤ・フクダ」?誰??

「PayPay」さんには、れっきとした”paypay.ne.jp”ってドメインをお持ちです。

それなのにこのような”tatsuyafukuda.com”なんて中国のトップレベルドメインで

メールアドレスで大切なユーザーにメールを送るなんて絶対にあり得ません!

使えないメールアドレスから?! では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<dfuuazbnu@tatsuyafukuda.com>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<2F10B88C0E883491FD9B74E2D02B763E@tatsuyafukuda.com>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from tatsuyafukuda.com (unknown [153.120.139.162])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、””について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

このドメインは、実在するようですが「対応するIPアドレスがありません。」とあるので

現在はIPアドレスが割当てられていないようです。 IPアドレスが割当てられていないドメインでメール送信はできないので、このメールアドレスは

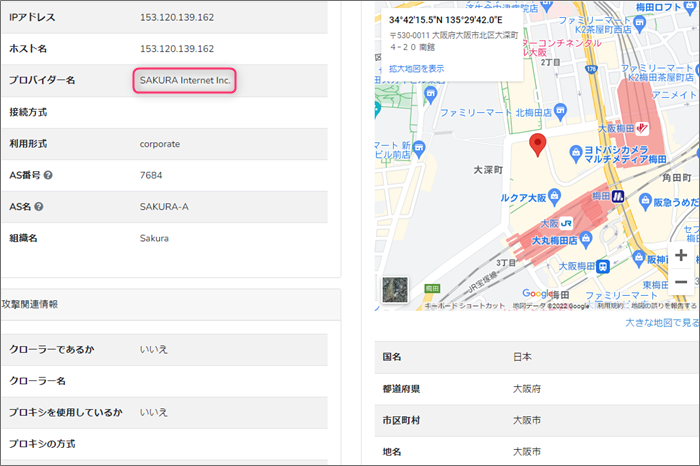

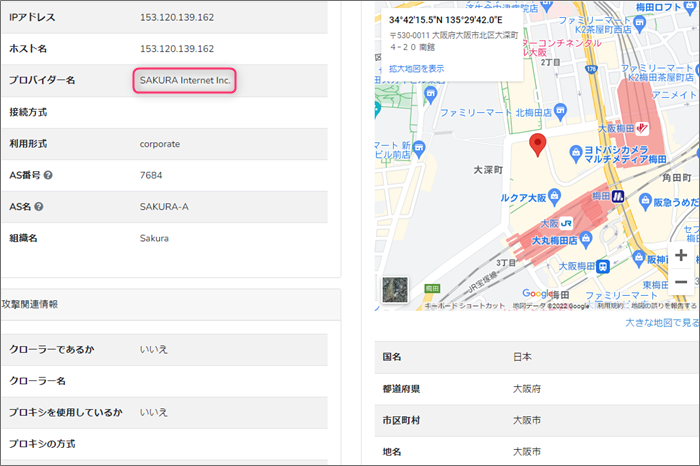

偽装確定です。 ”Received”のIPアドレス”153.120.139.162”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

「プロバイダー名 SAKURA Internet Inc.」

ああ、この方ですか。

差出人は、詐欺メールの常習犯で「さくらインターネット」のユーザー。

ピンが立てられたのは、さくらインターネット本社ビルのある「大阪市北区」付近です。 このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

よくこんなドメイン取れましたね… では引き続き本文。 | 新しい端末からログインがありました 端末: iPhone XR サービス: App PayPay 日時: 2022 年 2022/05/07 -10:14:14 ご自身によるログインの場合 は、特別な作業は必要ありません。 心当たりがない場合 は、第三者による不正ログインの可能性があります。

いますぐ「ログイン管理」画面を開き、「すべてのデバイスからログアウト」と「パスワード変更」を行ってください。 | もちろん心当たりなんてありません。

が、私、PayPayユーザーじゃありませんからログインしようにも…ね。(笑) このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

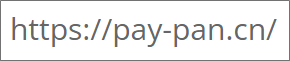

そのリンクは「ログイン管理画面を開く」って書かれたところに張られていて、リンク先の

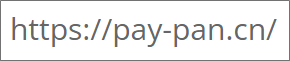

URLがこちらです。

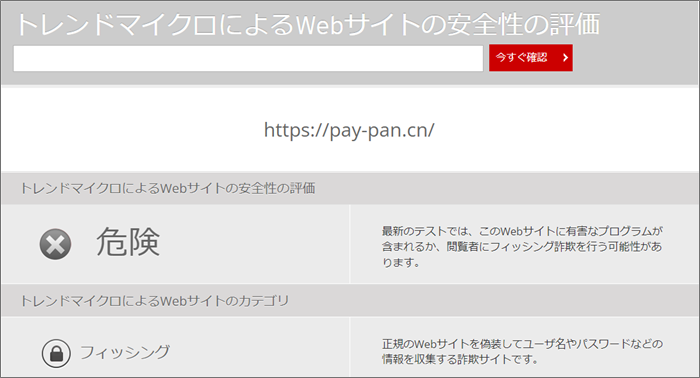

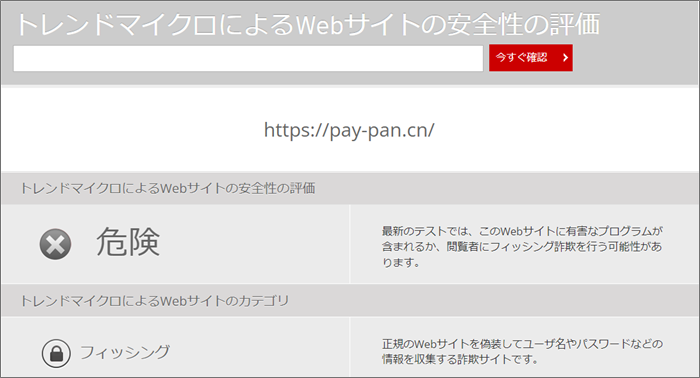

へぇ~、よくこんなドメイン取得できましたね~(;^_^A このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

良かったです!

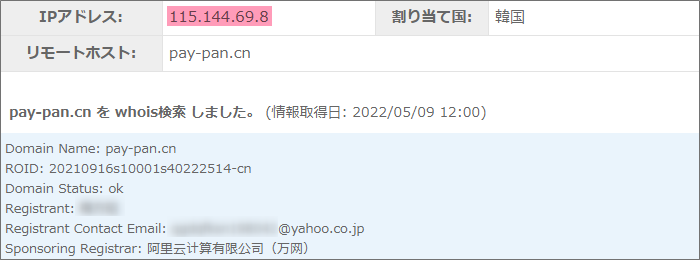

このように既に危険サイトと認識されており、カテゴリは「フィッシング」と書かれています。 このURLで使われているドメインは、”pay-pan.cn”

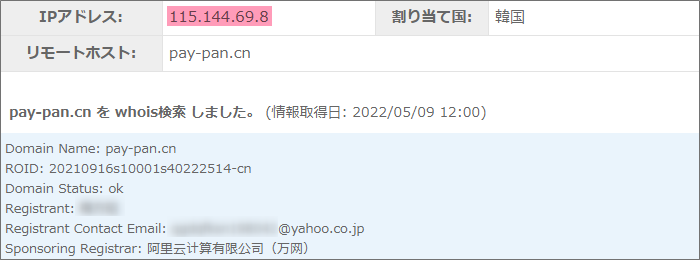

このドメインにまつわる情報を取得してみます。

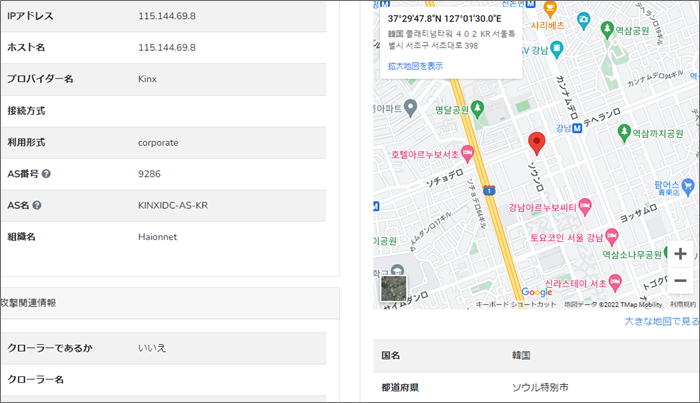

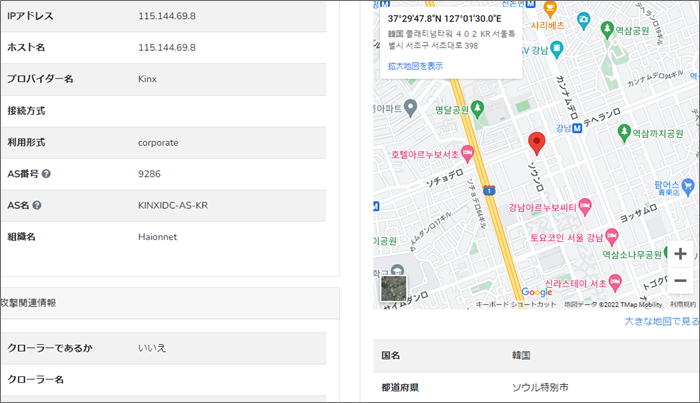

持ち主は、Yahooメールでドメインをアリババにて取得していますね。 このドメインを割当てているIPアドレスは”115.144.69.8”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは「韓国ソウル」付近。

そう、さくらインターネットユーザーとソウルはワンセットでしたね!

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険と言われると見に行きたくなるのが人情と言うもの。

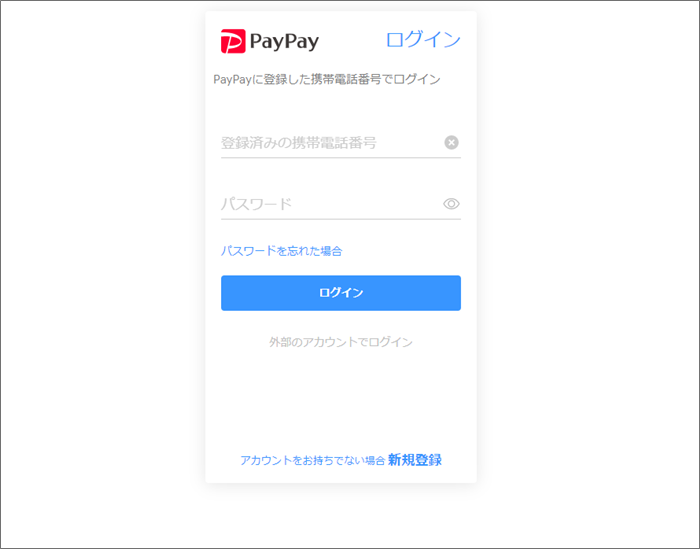

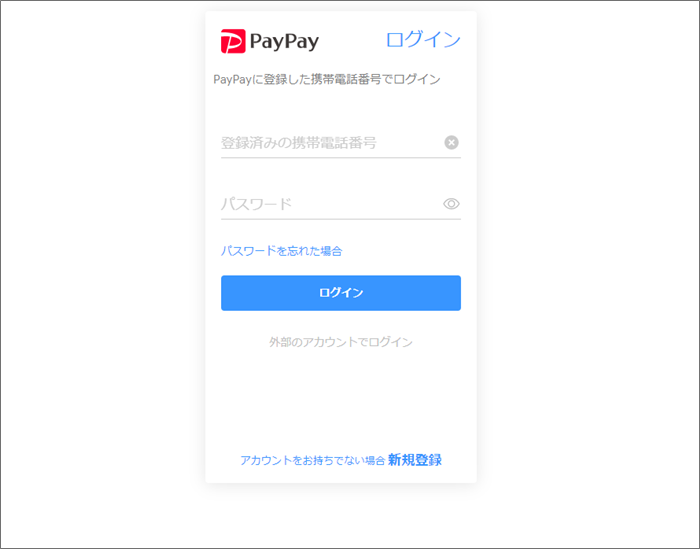

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。 開いたのはPayPayへのログイン画面。

もちろん詐欺サイトですから絶対にログインしないでください!!

まとめ 何の罪もないユーザーからアカウントを盗み出し成りすまし悪事をはたらくなんて言語道断!

絶対に許してはいけません。

それにしてもこれだけ被害が出ているのに行政はしっかり対策しているのでしょうか?

私のようなものが小さな声で注意喚起しているだけでは何の解決にもなりません。

IPアドレスや利用しているプロバイダーが分かっているんだから本気で探せば利用者なんて

割出せるはずだと思うのですが…

これじゃ、自分の身は自分で守らないと誰も守ってくれませんね…(-_-;) いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |