GW突入!! いよいよ2022年ゴールデンウィーク突入ですね!

多い方は今日から10連休が始まりますが、残念ながら当地では朝から今にも降り出しそうな曇天で

出鼻をくじかれております。 さて、でもそんな大型連休でも詐欺メールは容赦なく送られてきて、今朝はこんなメールも。

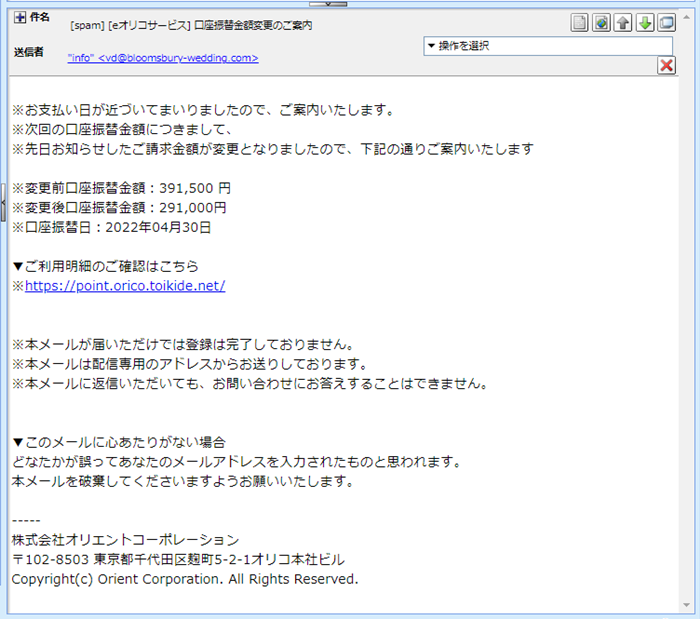

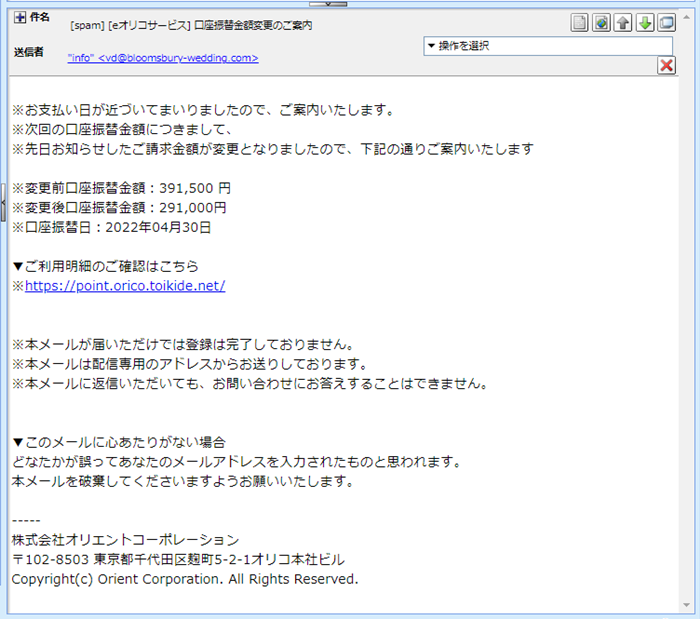

オリエントコーポレーションが運営する会員用インターネットサービスの「eオリコサービス」に

成りすまし、架空の口座振替金額の通知をしリンクに誘い込みカード情報を盗み取ろうとする

フィッシング詐欺メールです。 では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] [eオリコサービス] 口座振替金額変更のご案内」

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”info” <vd@bloomsbury-wedding.com>」

「オリエントコーポレーション」さんには、れっきとした”orico.co.jp”ってドメインをお持ちです。

それなのにこのような”bloomsbury-wedding.com”なんて全く関連の無いドメインを使った

メールアドレスで大切なユーザーにメールを送るなんて絶対にあり得ません!

使えないドメインでのメール?! では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<vd@bloomsbury-wedding.com>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<834C281E4DA7253EF681C6873294ABB3@bloomsbury-wedding.com>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from bloomsbury-wedding.com (unknown [163.43.140.161])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、””について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

このドメイン、実在するものの現在はどのIPアドレスにも割当てられていないようです。

IPに割当てられていないドメインではメールを送ることはできないのでこのメールアドレスは

偽装されているということになります。 珍しくドメインの持ち主に関する情報は、しっかり出ていて福岡県福岡市中央区に在住の日本人で

ドメインの管理はGMOに任されているようです。 ”Received”のIPアドレス”163.43.140.161”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられたのは、「大阪市北区」付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

よく見ると、プロバイダー名に「SAKURA Internet Inc.」と書かれているので

この差出人は、「さくらインターネット」のユーザーのようです。

さくらインターネットの本社があるのは「大阪市北区」ですから、ピンの建てられた場所も

うなずける位置ですね。

詐欺サイトはChromeで阻止された?! では引き続き本文。 ※お支払い日が近づいてまいりましたので、ご案内いたします。

※次回の口座振替金額につきまして、

※先日お知らせしたご請求金額が変更となりましたので、下記の通りご案内いたします ※変更前口座振替金額:391,500 円

※変更後口座振替金額:291,000円

※口座振替日:2022年04月30日 ▼ご利用明細のご確認はこちら | 簡単な本文ですが、身に覚えのない口座振替の連絡ですからリンクに誘い込むには十分の内容です。

そのリンクは本文に直書きされていて、リンク先のURLはこちらです。

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

ダメダメ! このようなフィッシング詐欺サイトが「安全」とはあまりにも危険すぎます!!

評価を変更していただけるよう早速申請しておきます。 このURLで使われているドメインは、サブドメインを含め”point.orico.toikide.net”

このドメインにまつわる情報を取得してみます。

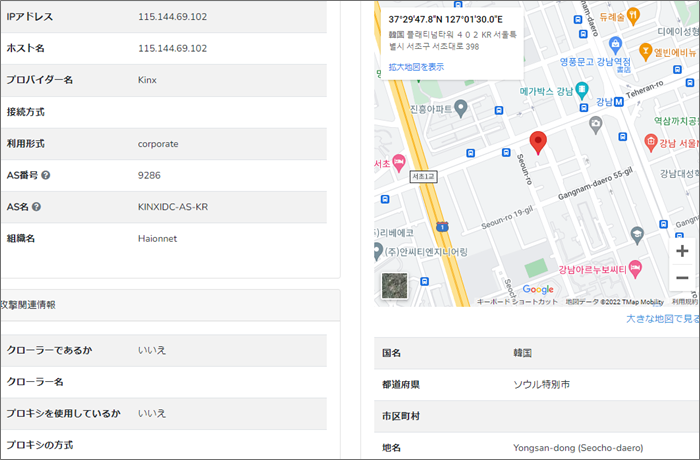

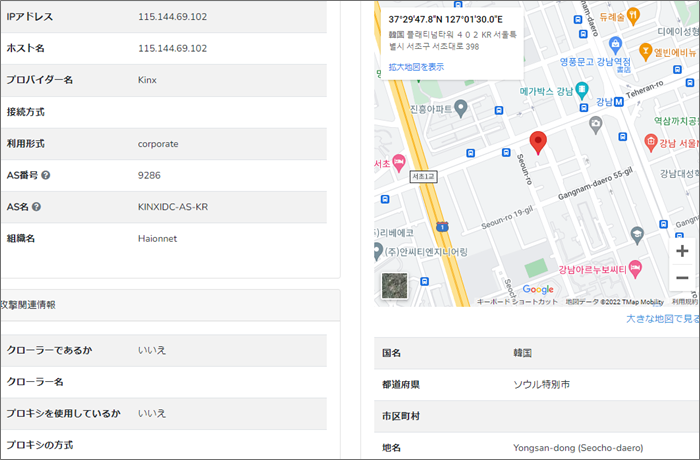

持ち主は、GMOですね。 このドメインを割当てているIPアドレスは”115.144.69.102”

このIPアドレスを元にその割り当て地を確認してみます。

そう、さくらインターネットユーザーの場合は、隣国でしたね!

ピンが立てられのは、ソウルのヨンサンドン付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険と言われると見に行きたくなるのが人情と言うもの。

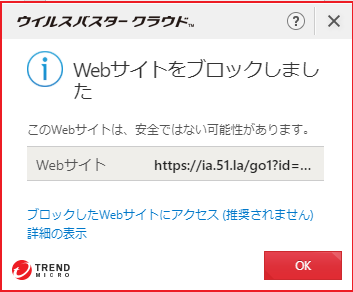

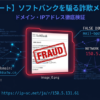

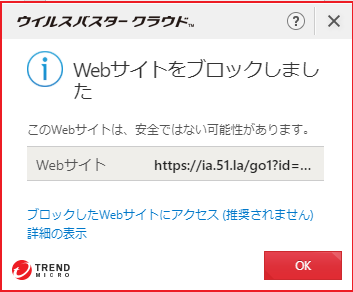

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。 さっき「サイトセーフティーセンター」で安全と出ていたのにウイルスバスターから警告が

発せられました。

ブロックされたWebサイトにアクセスしてみましたが「このサイトは安全に接続できません」と表示

され接続できないようです。

理由は「ERR_SSL_PROTOCOL ERROR」とされています。

どうやら接続しようとしたサイトではChromeが対応していないプロトコルを使用しているようです。

でも、他のブラウザでは接続できたりするのかなと、FireFoxでつないでみると

同じようにウイルスバスターに一旦はブロックされましたが、ブロックされたWebサイトにアクセスすると

このように「オリコポイントサイト」と書かれたサイトが開きました。

もちろん偽の詐欺サイトですから絶対にログインしないでください! 因みに本物の「オリコポイントサイト」のURLはこちらですのでお間違いなく。

まとめ ブラウザによってもこのようにセキュリティーシステムが異なるようで、今回はChromeに軍配が

挙がりました。 それ以前に、相手のアドレスに注目していればこのようなサイトにでくわすことはないはずです。

差出人のメールアドレスと、リンク先のURLには常に気を付けるようにしてください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |