ロゴ名称が中国語?! 最近流行りの「auのお客様」から始まるこのメール。

ちょっとだけ件名を変えて同じ内容を何度も何度も送ってきます。

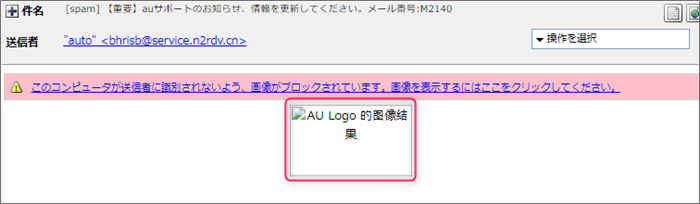

下図は送られてきたままの状態。

これだとauのロゴがセキュリティーによってマスクされているものだからそのロゴの名称が

そのまま露出。(笑)

とても日本人の私には読めません… とても日本人の私には読めません…

では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] 【重要】auサポートのお知らせ、情報を更新してください。メール番号:M2140」

末尾のメール番号なる数字は、このメールに信憑性を持たせるためのもの。

でも件名には”[spam]”とスタンプが付けられているので迷惑メールであることは明白。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”auto” <bhrisb@service.n2rdv.cn>」

「auto」は、きっと「auから」英語にしたつもりなんでしょうね。(笑)

でも残念ながら「au」さんには、れっきとした”au.com”ってドメインをお持ちです。

それなのにこのような”n2rdv.cn”なんて中国のトップレベルドメインを使った

メールアドレスで大切なユーザーにメールを送るなんて絶対にあり得ません!

まあ、このメールアドレスだって本当に差出人のものかどうか眉唾ものです。

やっぱりアドレス偽装 では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<bhrisb@service.n2rdv.cn>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<20220421220039228836@service.n2rdv.cn>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

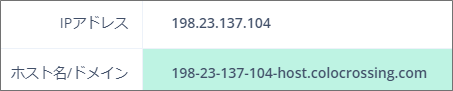

ここも偽装可能で鵜呑みにはできません。 | | Received:「from service.n2rdv.cn (unknown [198.23.137.104])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”service.n2rdv.cn”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

ほらね!

”192.210.147.121”がこのドメインを割当てているIPアドレス。

”Received”に書かれているのが”198.23.137.104”ですから全く異なるので、この方はやはり

アドレス偽装。

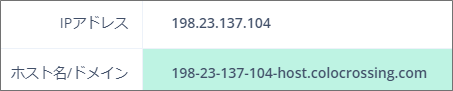

しっかり罪を償っていただきましょう! ”198.23.137.104”について少し調べると、このIPアドレスには全然別の”colocrossing.com”なんて

ドメインが割当てられているようです。

”Received”のIPアドレス”198.23.137.104”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられたのは、カナダにある「ハミルトン」付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

なんとも長ったらしいURL では引き続き本文。 | auのお客様 いつもauをご利用いただき誠にありがとうございます。

お客様の月間のデータ通信量がご利用中のプランの上限を超過したため、

通信速度を低速に制限しております。 通信速度制限中にそのまま使い続けた場合、超過料金は発生しますので、

早めに解除手続きの程よろしくお願い致します。予めご了承ください。 | 「月間のデータ通信量がご利用中のプランの上限を超過した」ってのは、auを騙ったメールの

典型的な内容です。 このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「au IDログイン」って書かれたところに張られていて、リンク先の

URLがこちらです。

クソ長いURLですね。

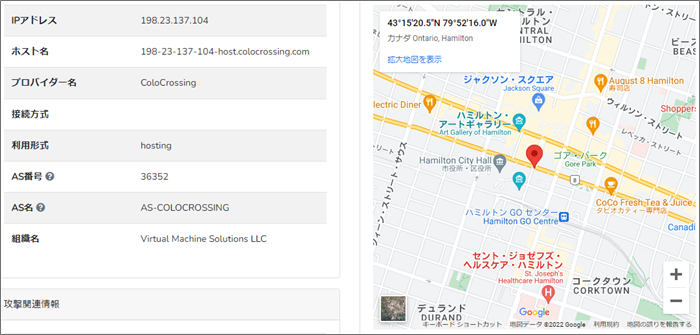

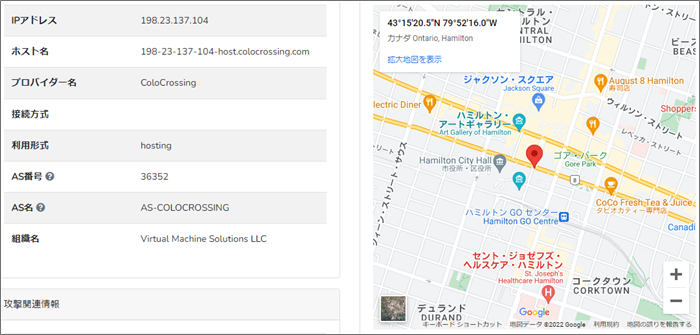

auに成りすますフィッシング詐欺サイトのドメインは”.dev”が圧倒的に多い気がします。 このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

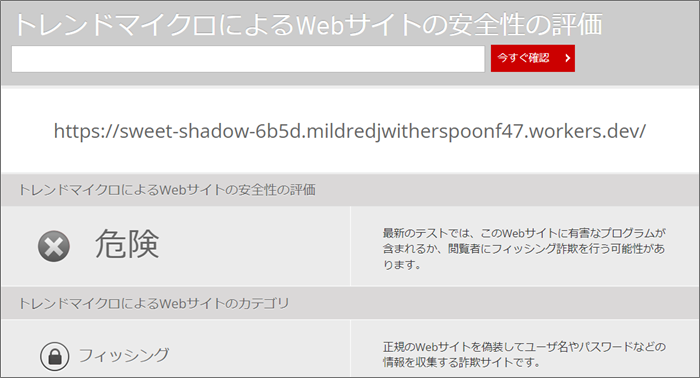

このように既に危険サイトと認識されており、カテゴリは「フィッシング」と書かれています。 このURLで使われているドメインは、サブドメインを含め”sweet-shadow-6b5d.mildredjwitherspoonf47.workers.dev”

このドメインにまつわる情報を取得してみます。

殆どが「REDACTED FOR PRIVACY」と書かれていてプライバシー保護でマスクされていました。

唯一分かったのは、このドメインは「101domain, Inc.」ってアメリカのIT企業で管理されている

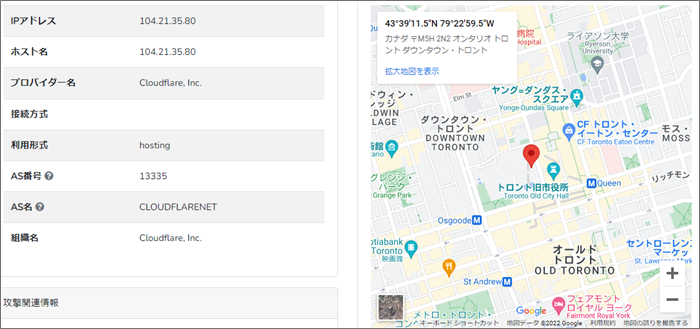

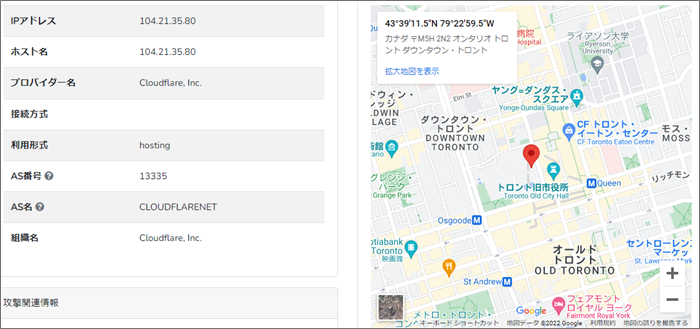

ことくらい。 このドメインを割当てているIPアドレスは”104.21.35.80”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、カナダの「旧トロント市庁舎」付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険と言われると見に行きたくなるのが人情と言うもの。

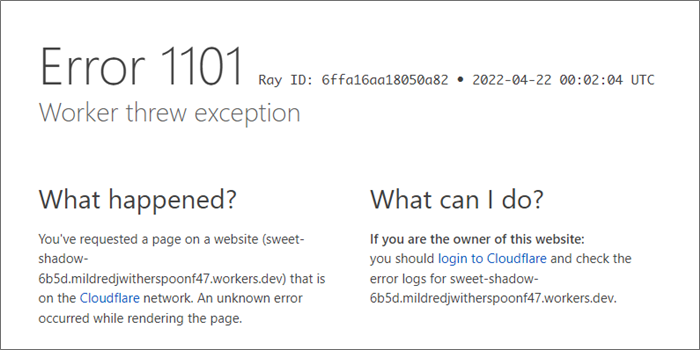

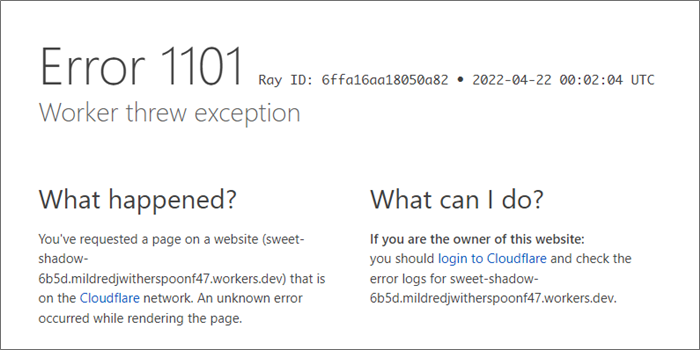

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

「Error 1101」ってエラーが返されてサイトは表示されませんでした。 詐欺サイトは、捜査の手が及ぶのを恐れ、えてして時々姿をくらまします。

こうすることで少しでも捜査の手から逃れようとしているのです。

先程ご覧いただいた通り、IPアドレスとドメインは紐づけされたままなのでサイトは簡単に

復活することが可能な状態です。

まとめ 今回は、中国とカナダにゆかりのある詐欺グループだったようですね。

統計的に見るとフィッシング詐欺犯は、圧倒的に中国系が多く、そのサイトの土壌は

何故かアメリカ西海岸に集中しています。

きっと同じグループが大量の詐欺メールや詐欺サイトを作っている結果なんだと思います。

相変わらず猛威を振るっているのは、コロナウイルスとフィッシング詐欺メール。

容器が良くなり開放的なシーズンとなりますが、今一度気を引き締めてまいりましょう! いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |