ETCサービスには全く関係の無い内容 なにやら「ETCサービス」を名乗る不思議なメールが届きました。

私には書いてある意味がさっぱり分かりません…(;^_^A

少しだけ後ろの項で本文を読み込んでみます。

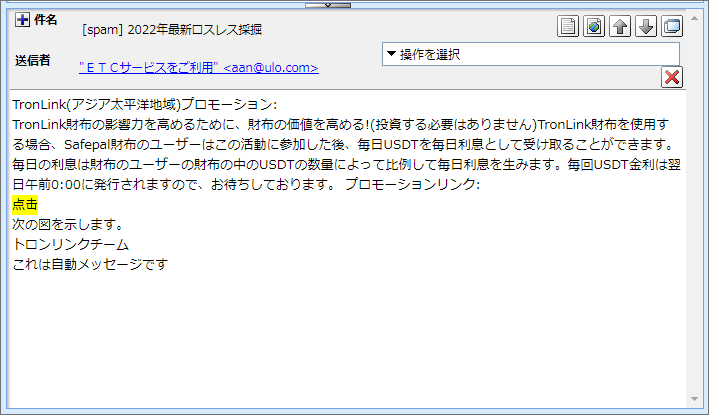

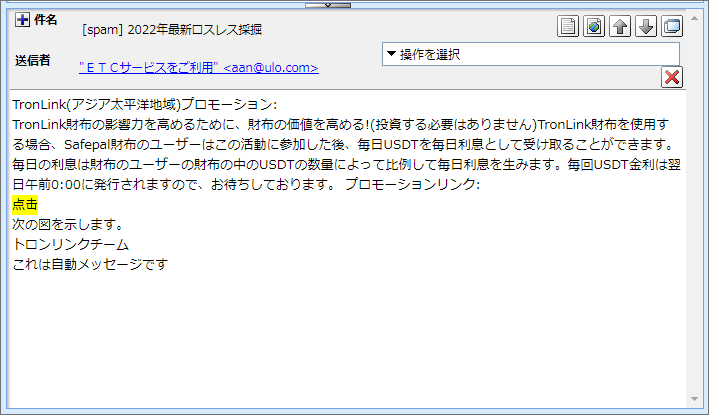

ではまず、このメールのプロパティーから見ていきましょう。 件名は

「[spam] 2022年最新ロスレス採掘」

「ロスレス」とは、読んで字の如く「ロス・レス」ロスを無くすと言う意味。

最近は、音楽配信でも使われている技術のようで、例のハイレゾもその一種だとか。 この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「 “ETCサービスをご利用” <aan@ulo.com>」

はたして”ETCサービス”とこのメールは関係あるのでしょうか?

今のところ私には分かりません…

でも、どう見てもこのドメイン”ulo.com”はETCに関係無いような気がしますが。

アドレス偽装 では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<aan@ulo.com>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<20220411021347776421@ulo.com>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from ulo.com (unknown [175.150.101.5])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”ulo.com”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

”198.58.118.167”がこのドメインを割当てているIPアドレス。

”Received”に書かれているのが”175.150.101.5”ですから全く異なるので、この方はやはり

アドレス偽装。

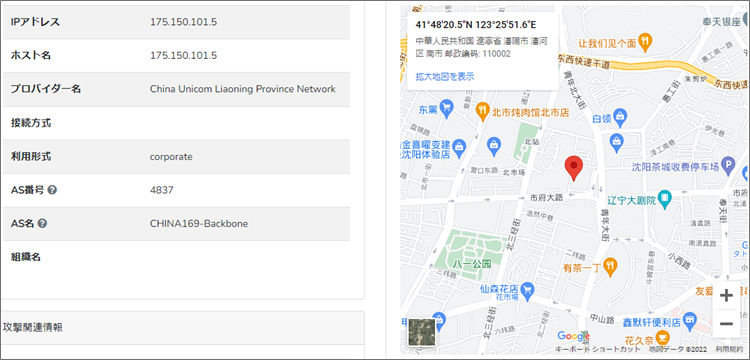

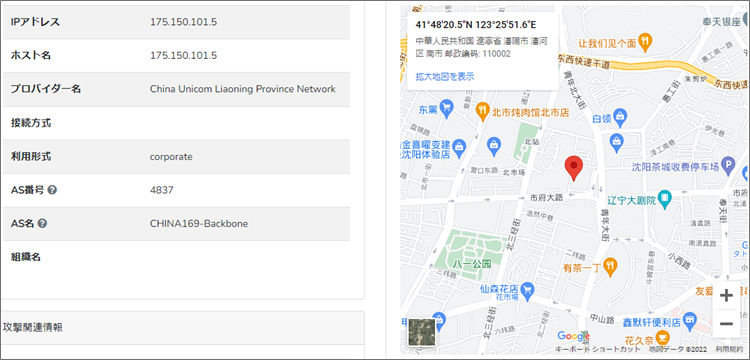

しっかり罪を償っていただきましょう! ”Received”のIPアドレス”175.150.101.5”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられたのは、中国 遼寧省 瀋陽市。

差出人が利用しているメールサーバーは、この付近に設置されているようです。

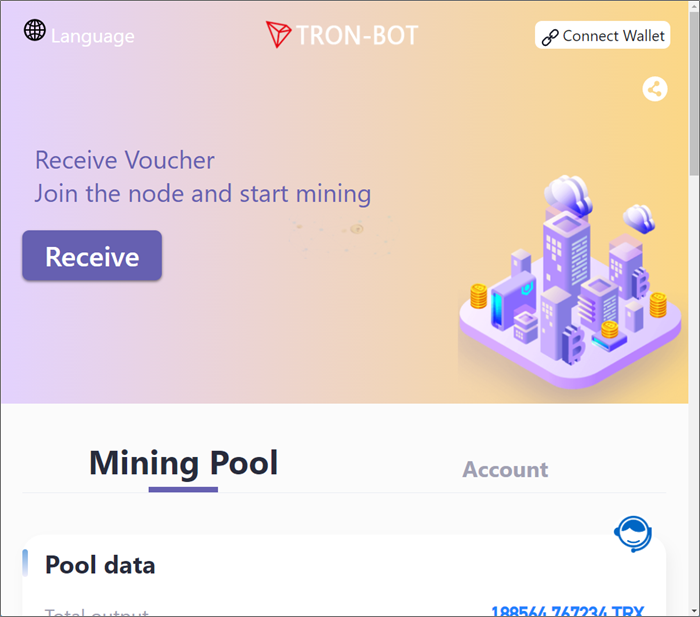

”.xyz”にご注意ください! では引き続き本文。 TronLink(アジア太平洋地域)プロモーション:

TronLink財布の影響力を高めるために、財布の価値を高める!(投資する必要はありません)

TronLink財布を使用する場合、Safepal財布のユーザーはこの活動に参加した後、毎日USDTを

毎日利息として受け取ることができます。

毎日の利息は財布のユーザーの財布の中のUSDTの数量によって比例して毎日利息を生みます。

毎回USDT金利は翌日午前0:00に発行されますので、お待ちしております。

プロモーションリンク:点击

次の図を示します。

トロンリンクチーム

これは自動メッセージです | やはりETCサービスには全く関係の無いメールのようで、読み返しても意味が分かりません。

文中で出てくる”TronLink(トロンリンク)”は、調べてみるとどうやらTRONの仮想通貨TRXを

保管するためのウォレットらしいので、その仮想通貨に対する詐欺メールなのでしょうか? このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「点击」(右の文字が読めません…)って書かれたところに張られていて

リンク先のURLがこちらです。

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

いかん、いかん、トレンドマイクロさん最近未評価が多すぎますよ!

もう少し頑張ってもらわないと!!

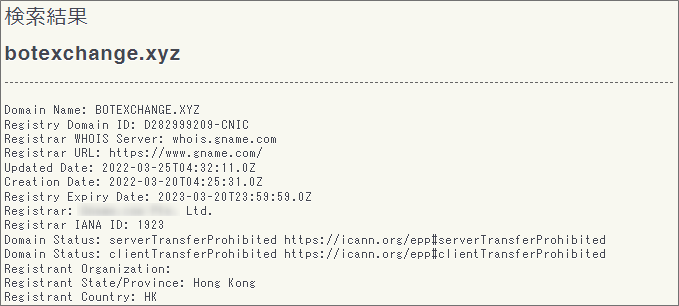

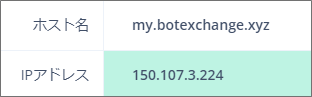

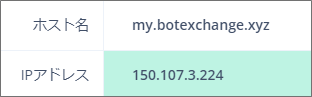

私の方から評価の変更依頼を申請しておきます。 このURLで使われているドメインは、サブドメインを含め”my.botexchange.xyz”

”.xyz”が使われていますね。

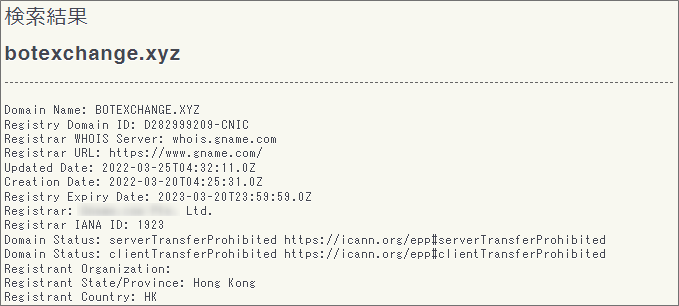

”.xyz”はサイバー犯罪サイトによく使われているので、ご注意ください。 このドメイン”my.botexchange.xyz”にまつわる情報を取得してみます。

持ち主は、香港の方のようですね。

このドメインを割当てているIPアドレスは”150.107.3.224” このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、やはり香港の中心街付近。

この辺りにリンク先の詐欺サイトを運営するウェブサーバーが置かれているようです。 安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

さっぱり分かりませんので、これ以上の詮索はやめておきます。(;^_^A

まとめ リンクの張られていた「点击」ですが、中国語だったようで日本語に訳すと「クリック」

だそうです。 このメール、結局なところ、何をしたいメールなのかよく分かりませんでした。

でも”[spam]”と件名に付けられているし、ETCサービスにも全く関係なさそうなので

何らなの悪意のあるメールなのでしょう。

お分かりになられる方いらっしゃれば、ご一報いただけると幸いです。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |