「モバイルsuica」の詐欺メールが最近多発中 毎度のことですが、土曜だろうが日曜だろうが構わずひっきりなしに送られてくる

フィッシング詐欺メール。

思えば少なかったのは、中国のお正月である「春節」の期間だけでした。(笑) さて話は変わって、今回はこちらのメールをご紹介。

これは、最近多発中の「モバイルsuica」を騙ったフィッシング詐欺メール。

今回は、他のフィッシング詐欺メールよろしく「お支払い方法に問題がある」として

Suicaの利用が停止された旨を連絡するもの。

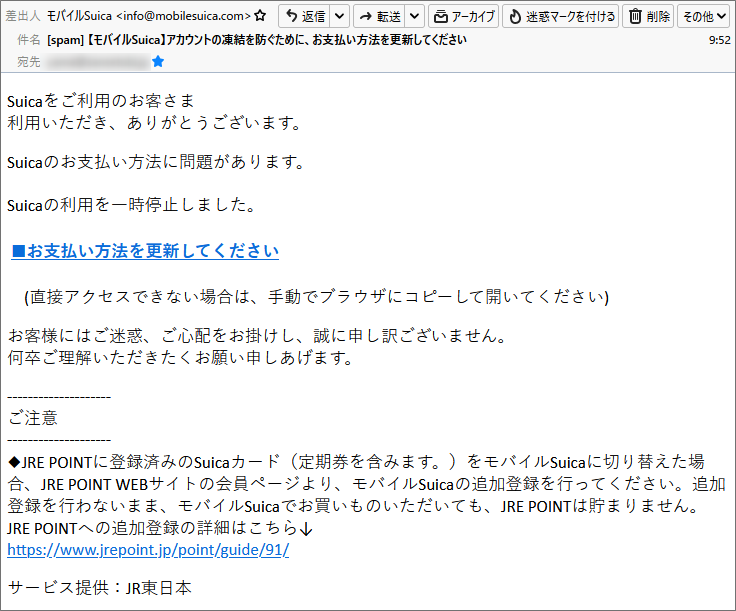

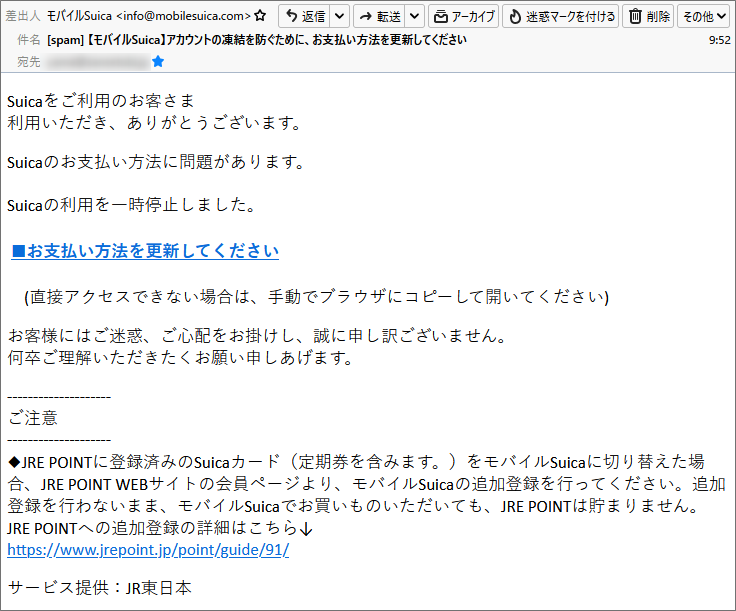

では、このメールもプロパティーから見ていきます。件名は

「[spam] 【モバイルSuica】アカウントの凍結を防ぐために、お支払い方法を更新してください 」

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「モバイルSuica <info@mobilesuica.com>」

”mobilesuica.com”は確かに「モバイルSuica」のドメインですが、件名の”[spam]”を

見せられた後じゃ全く信じられませんね。

その辺りを含め、次の項で見ていくことにしましょう。

すぐにバレた偽装 では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<zd@iiow.info>」 あれま?! もうこの時点でドメインが”iiow.info”に変わっていますね。(;’∀’)

”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<243290C40586B41A13FAC02C80E94D53@iiow.info>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from iiow.info (unknown [27.133.155.187])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”mobilesuica.com”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか? ってやるまでありませんけどね。

”157.72.65.130”がこのドメインを割当てているIPアドレス。

”Received”に書かれているのが”27.133.155.187”ですから全く異なるので、この方はやはり

アドレス偽装。

しっかり罪を償っていただきましょう! ”Received”のIPアドレス”27.133.155.187”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられたのは、長野県上田市下武石付近。

それにプロバイダー名に「SAKURA Internet Inc.」と書かれていますから、この差出人は

どうやら「さくらインターネット」のユーザーのようです。

そしてすでにこのIPアドレスは危険な物とされているようで、脅威のレベルが「高」と

評価されていて、その詳細は「メールによるサイバーアタック」と書かれています。

簡潔にまとめられた本文 では引き続き本文。 Suicaをご利用のお客さま

利用いただき、ありがとうございます。 Suicaのお支払い方法に問題があります。 Suicaの利用を一時停止しました。 | 短い本文ですが、この本文を見ただけならSuicaユーザーさんはコロッと騙されて

しまいそうですね。

このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「■お支払い方法を更新してください」って書かれたところに張られていて

リンク先のURLがこちらです。

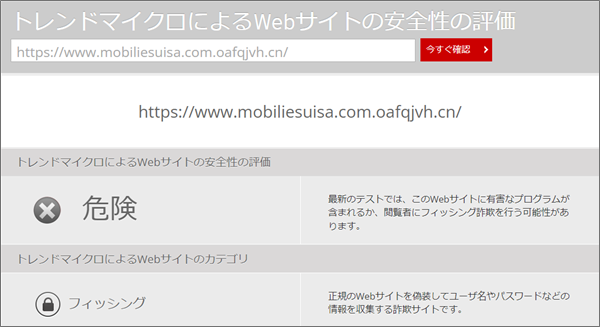

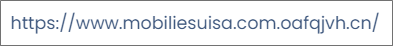

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

このように既に危険サイトと認識されており、カテゴリは「フィッシング」と書かれています。 このURLで使われているドメインは、サブドメインを含め”www.mobiliesuisa.com.oafqjvh.cn”

このURLのドメインは”mobiliesuisa.com”ではなく”oafqjvh.cn”です。

よく見間違うのでからご注意ください。

では、このドメインにまつわる情報を取得してみます。

登録にはyahooメールが使われています。

中国のIT企業にドメイン管理は委託されていますね。

中国のトップレベルドメインですし、おそらく登録者は中国の方でしょう。 このドメインを割当てているIPアドレスは”204.44.99.48”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、ロサンゼルス近郊のリトルトーキョーに程近い場所。

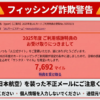

ここは、フィッシング詐欺サイトが集うとても危険なエリアです! 危険と言われると見に行きたくなるのが人情と言うもの。

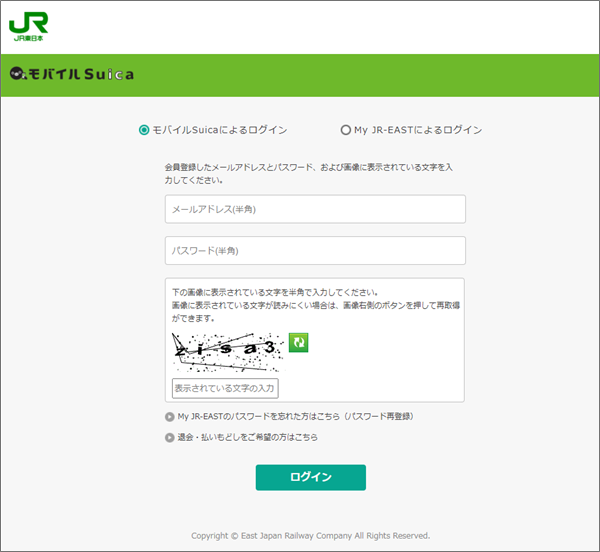

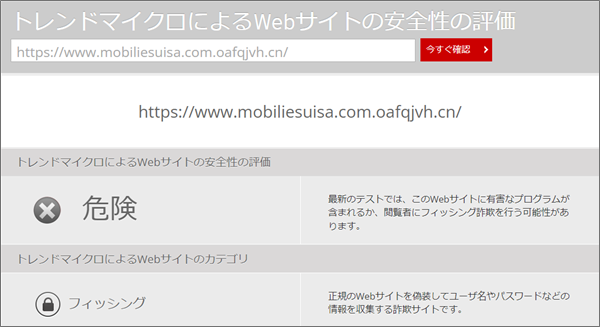

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

詐欺サイトは、現在も元気に運営中です。

絶対に近づかないでください!!

まとめ 差出人のメールアドレスが偽装されているので、このようなメールに免疫の無い方だと

つい騙されてしまいそうですよね。

メール本文も簡潔にまとめられていますから余計に危険です。

このところ、モバイルsuicaを騙るメールが大量に送られているようなので、ユーザーの方は

十分に注意なさってください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |