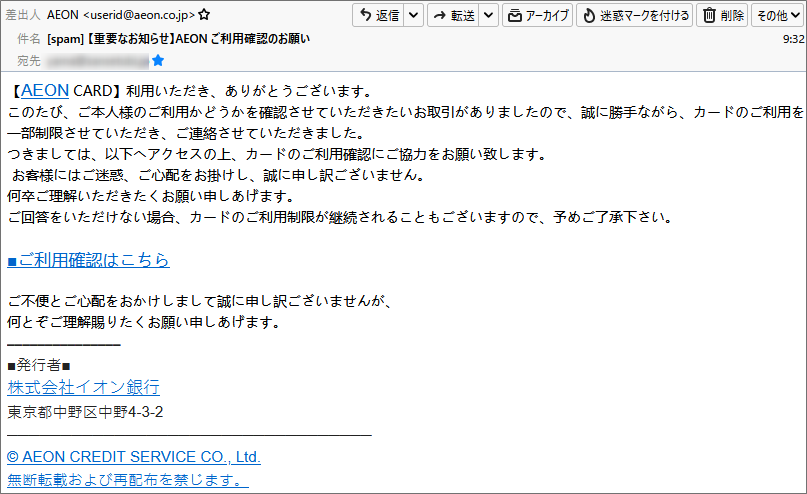

『詐欺メール』「【重要なお知らせ】AEON ご利用確認のお願い」と、来た件

| 見飽きた本文 | |||

| ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールを発見次第 できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! | |||

メールアドレスは偽装されています!イオン銀行に成りすまし、AEON CARDの第三者不正利用をネタに詐欺サイトへ誘導する いつものようにプロパティーから見ていきましょう。 件名は 差出人は さくらインターネットユーザーはご常連では、このメールのヘッダーソースを確認し偽装を暴いていきましょう。

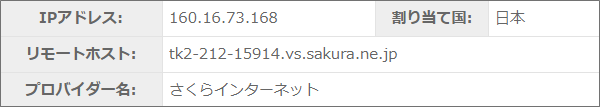

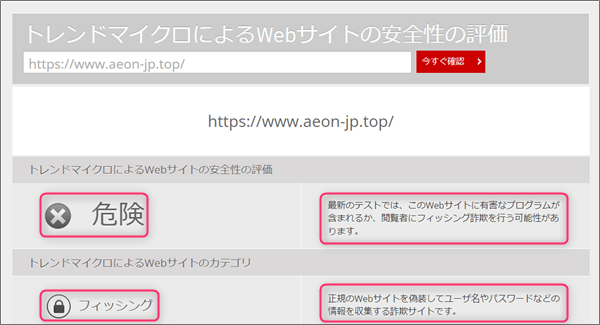

では、この”Received”にあったIPアドレスを使ってそのサーバーの情報を拾ってみます。 次にこのIPアドレスを元にその割り当て地を確認してみます。 さくらインターネット本社と同じ「大阪市北区梅田」とおおよそ同じ位置の地図が表示 詐欺サイトの旬は短し!引き続き本文を見ていきます。 もう、毎回、毎回、嫌と言うほど見飽きた本文なのでいちいち説明は省きます。 それらしいドメイン付いていますがAEONさんの正規ドメインは”aeon.co.jp”で このリンク先サイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で 安全性の評価は「危険」と書かれており、そのカテゴリは「フィッシング」 ドメインの持ち主を調べてみましたが、登録者は中国江蘇省の方としか分かりませんでした。 試しに安全な方法でサイトを訪れてみましたが「詐欺サイトの旬は短し!」 まとめ私のように大量の詐欺メールを捌いていれば一目でそれと分かりますが、今回は、差出人の いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

今、拡散中の詐欺メール

🛡️ Heartland 管理者が推奨する「究極の対策セット」

迷惑メール【重要なお知らせ】AEON ご利用確認のお願い,Aeon,aeon-jp.top,aeon.co.jp,IPアドレス,Message ID,Received,Return-Path,sakura.ne.jp,Site Safety Center,SMS,SPAM,userid@aeon.co.jp,サイバーアタック,サイバー犯罪,さくらインターネット,スミッシング,ドメイン,なりすまし,フィッシング詐欺,ヘッダーソース,ホモグラフ攻撃,ワードサラダ,偽サイト,拡散希望,注意喚起,第三者不正利用,著作権法違反,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要

Posted by heart

関連記事

『詐欺メール』「あなたをハッキングして情報を盗みました!」と、来た件

アダルトハッキングメールにご注意! ※ご注意ください! このブログエントリーは、 ...

『詐欺メール』「【三井住友カード】ご利用失敗通知」と、来た件

三井住友カードなのにアマゾンが出てきちゃった(笑) ※ご注意ください! 当エント ...

『詐欺メール』「キャンセルされた支払い」と来た件

素っ気ないなぁ~ !ご注意! 当エントリーは迷惑メールの注意喚起を目的とし、悪意 ...

『詐欺メール』まだまだ届く『マイナポイント第2弾 – 申請手続きのご案内』と、来た件

マイナポイント第2弾は終わっています ※ご注意ください! このブログエントリーは ...

『詐欺メール』『Amazon.co.jp アカウントの支払い方法を確認できず、注文を出荷できません.』と、来た件

『山元 栄』さんってだれ? ※ご注意ください! このブログエントリーは、フィッシ ...