『詐欺メール』「Rakuten」と、来た件

| いよいよ999回目のエントリー | |||

| ※ご注意ください! このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし 悪意を持ったメールを発見次第できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! また、気が付かずにログインしてしまった場合は、まず落ち着いてできる限り早く パスワードの変更やクレジットカードの利用停止を行ってください。 | |||

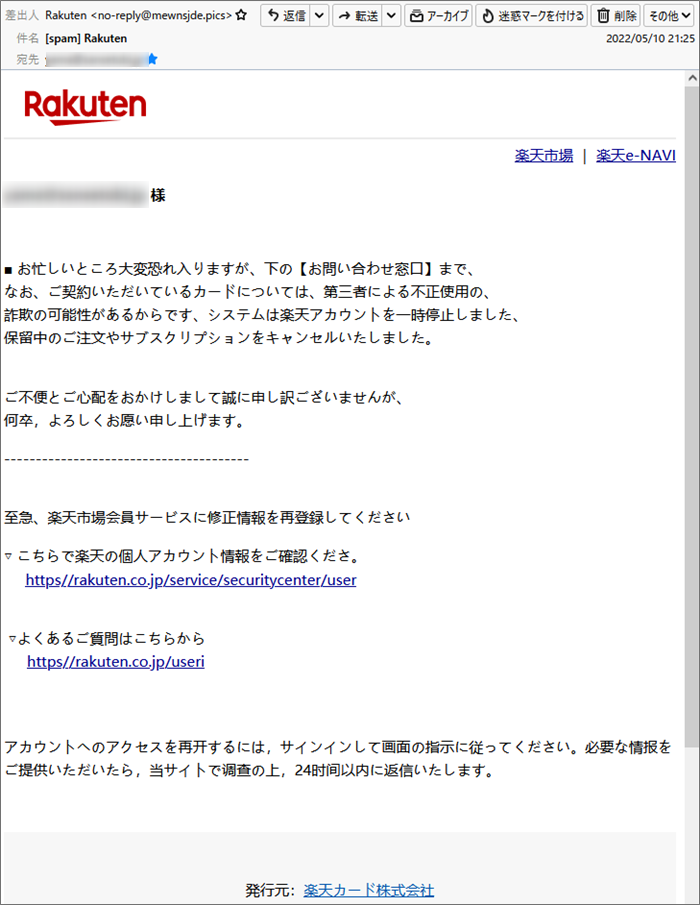

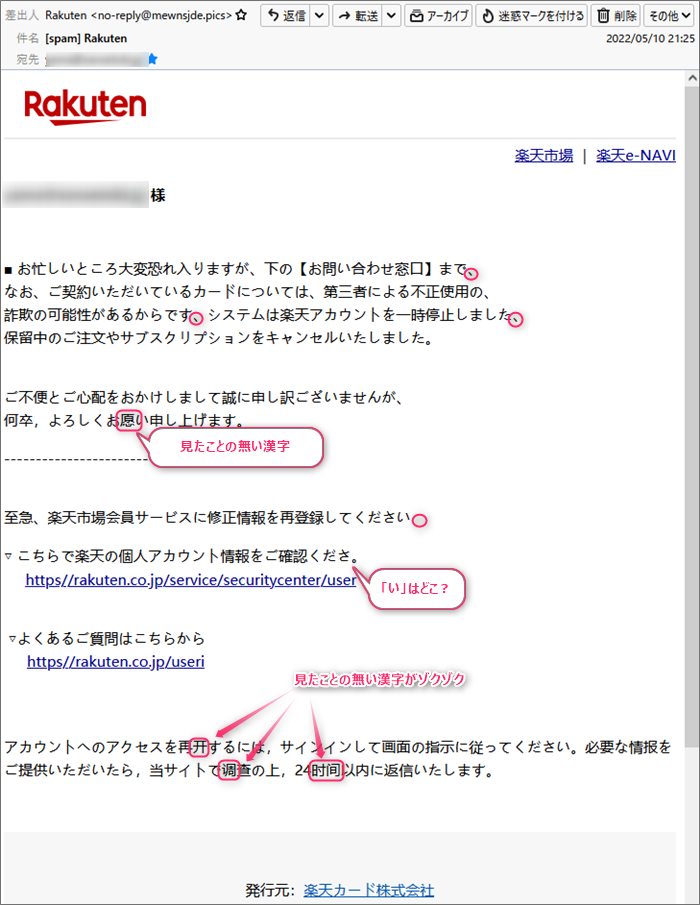

楽天がこんなメールアドレスで?!次々来ますね…

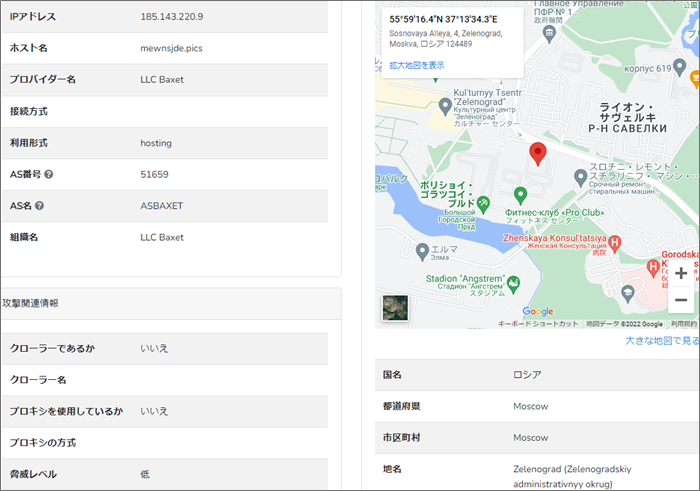

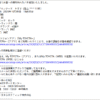

あっ、そうそう。 まあそんなことはさておき、このメールもプロパティーから見ていきましょう。 件名は この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。 差出人は 今を時めくロシアのモスクワからでは、このメールのヘッダーソースを確認し調査してみます。

まずは、”mewnsjde.pics”について情報を取得してみます。

”185.143.220.9”がこのドメインを割当てているIPアドレス。 ”Received”のIPアドレスは、差出人が利用しているメールサーバーのもの。

かなり大雑把な位置情報になりますが、ピンが立てられたのは、今を時めくロシアモスクワの もしかしてこれで騙そうなんて?では引き続き本文。

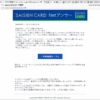

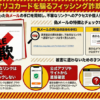

気になる部分は、図中に書き込んでおきましたが、全般的に句読点がおかしいですね。 このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

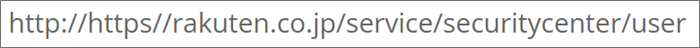

”rakuten.co.jp”と正規ドメインが使われているようですが、これに騙されちゃいけませんよ!

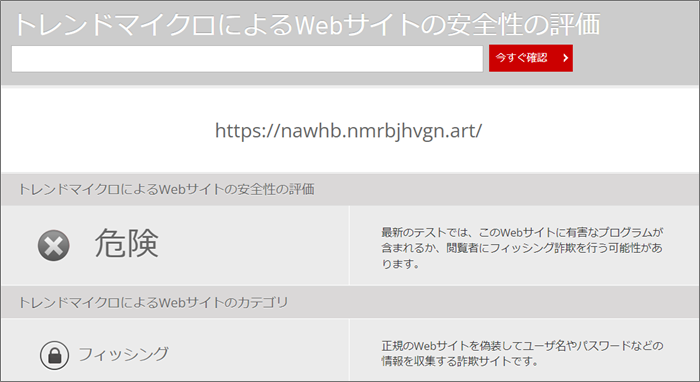

はい、ご覧の通り楽天にはかすりもしないURLです。 このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

このように既に危険サイトと認識されており、カテゴリは「フィッシング」と書かれています。 このURLで使われているドメインは、サブドメインを含め”nawhb.nmrbjhvgn.art”

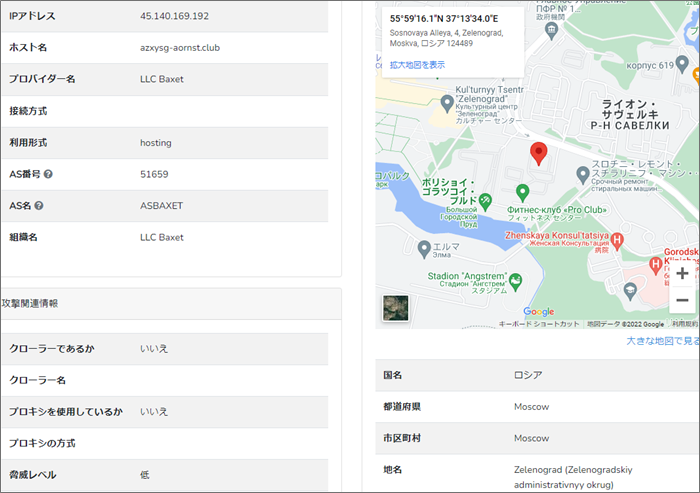

このドメインも「Dynadot」に管理を委託しているようですね。 このドメインを割当てているIPアドレスは”45.140.169.192”

IPアドレスは異なるものの、ピンが立てられのは、メールの時と同様にモスクワの「ゼレノグラード」付近。 危険と言われると見に行きたくなるのが人情と言うもの。 表示されたのは「楽天」のログイン画面。

本物のログイン画面と全く見分けが付きません。(汗) まとめこの件名を見ただけでピンとこない方、騙されやすそうですので十分お気を付けくださいね! いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)